- Office 365-ის მომხმარებლები კვლავ არიან სამიზნე მავნე მესამე მხარის მიერ ფიშინგ კამპანიებში.

- Microsoft-მა აღმოაჩინა ერთი ასეთი კამპანია, რომელიც 2021 წლის სექტემბრიდან მიმდინარეობს.

- ამჯერად კიბერ თავდამსხმელები იყენებენ მრავალფაქტორიანი ავთენტიფიკაციის ფუნქციებს.

ჩვენ გარკვეული პერიოდის განმავლობაში არ შეხებივართ მავნე პროგრამებისა და კიბერშეტევების თემას, ამიტომ ჩვენ ვაპირებთ ამ ცხენზე დაბრუნებას და სასტვენს.

თქვენ შეიძლება ჯერ არ იცოდეთ ამის შესახებ, მაგრამ Microsoft-ის უსაფრთხოების საუკეთესო მკვლევარები და ინჟინრები რეალურად წააწყდნენ მასიური ფიშინგის შეტევაზე, რომელიც მიზნად ისახავს 10000-ზე მეტ ორგანიზაციას 2021 წლის სექტემბრიდან.

ჩვენ ვისაუბრეთ მსგავსზე ფიშინგ კამპანია, რომელიც გამიზნულია Office 365-ზე მომხმარებლები გასული წლის ბოლოსაც, რაც იმის ნიშანია, რომ თავდამსხმელები უბრალოდ არ დანებდებიან.

დიახ, ეს არის ბევრი სამიზნე და ჩვენ ვაპირებთ დეტალურად განვმარტოთ ეს საკითხი და გითხრათ ზუსტად რას უნდა მიაქციოთ ყურადღება Office-ის გამოყენებისას.

Microsoft-ის ექსპერტები ახალ ფიშინგ კამპანიას ახდენენ

ამ სქემაში ჩართული კიბერკრიმინალები იყენებდნენ მოწინააღმდეგის შუაგულში (AiTM) ფიშინგ საიტებს, რათა ხელი შეუწყონ პაროლების და მასთან დაკავშირებული სესიების მონაცემების მოპარვას.

შედეგად, ეს საშუალებას აძლევდა მავნე მესამე მხარეებს გვერდის ავლით მრავალფაქტორიანი ავთენტიფიკაციის დაცვა შედით მომხმარებლის ელფოსტის შემოსულებში და განახორციელეთ შემდგომი თავდასხმები ბიზნეს ელ.ფოსტის კომპრომისების გამოყენებით სხვების წინააღმდეგ სამიზნეები.

ზემოაღნიშნული მთავარი კიბერშეტევა მიზნად ისახავდა Office 365 მომხმარებლებს და გააყალბა Office ონლაინ ავტორიზაციის გვერდი მარიონეტების გამოყენებით.

ჰაკერები იყენებდნენ წერილებს HTML ფაილის დანართებით, რომლებიც გაეგზავნათ ორგანიზაციის რამდენიმე მიმღებს, რომლებშიც მიმღებებს აცნობდნენ, რომ მათ ჰქონდათ ხმოვანი შეტყობინება.

იქიდან, თანდართული დანართის სანახავად დაწკაპუნებით იხსნება HTML ფაილი მომხმარებლის ნაგულისხმევ ბრაუზერში და აცნობებს კონკრეტულ მომხმარებელს, რომ ხმოვანი შეტყობინება ჩამოიტვირთა.

არაფერია სიმართლისგან, რადგან მსხვერპლი რეალურად იყო გადამისამართებული გადამისამართების საიტზე, საიდანაც მავნე პროგრამა იჭერდა.

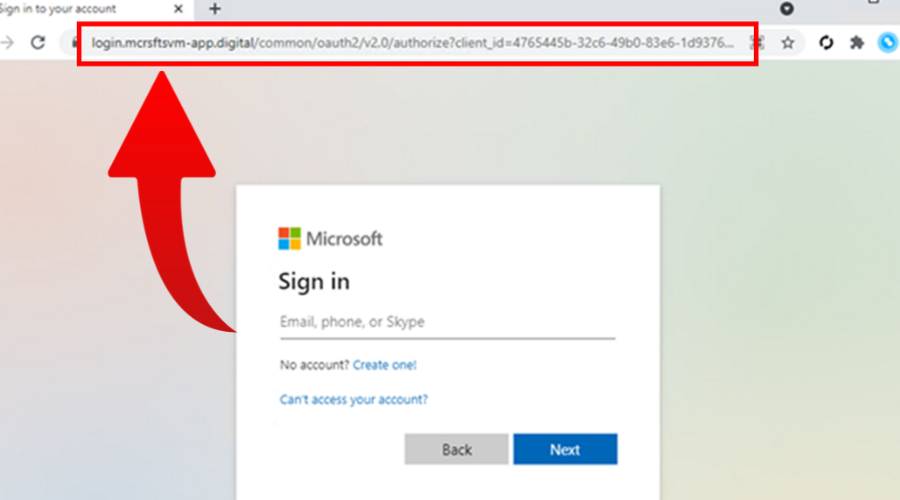

ეს ფიშინგის საიტი ზუსტად ჰგავდა Microsoft-ის ავტორიზაციის საიტს, ვებ-მისამართის გარდა.

შემდეგი ნაბიჯი იყო მსხვერპლთა გადამისამართება ოფისის მთავარ ვებსაიტზე, მას შემდეგ რაც წარმატებით შეიტანეს რწმუნებათა სიგელები და დაასრულეს გადამოწმების მეორე ეტაპი.

როგორც კი ეს გაკეთდა, თავდამსხმელი უკვე ჩაეჭრებოდა მონაცემებს და, შესაბამისად, ყველა ინფორმაციას, რომელიც მას სჭირდებოდა, სესიის ქუქიის ჩათვლით.

ცხადია, რომ ამის შემდეგ, მავნე მესამე მხარეებს აქვთ დამღუპველი ვარიანტები, როგორიცაა პირადობის მოპარვა, გადახდის თაღლითობა და სხვა.

Microsoft-ის ექსპერტები აცხადებენ, რომ თავდამსხმელებმა გამოიყენეს წვდომა ფინანსებთან დაკავშირებული ელფოსტის და ფაილების დანართების მოსაძებნად. ხოლო ორიგინალური ფიშინგის ელფოსტა, რომელიც მომხმარებლისთვის იყო გაგზავნილი, წაიშალა ფიშინგ შეტევის კვალის მოსაშორებლად.

კიბერკრიმინალებისთვის თქვენი Microsoft-ის ანგარიშის დეტალების მიწოდება ნიშნავს, რომ მათ აქვთ არაავტორიზებული წვდომა თქვენს სენსიტიურ მონაცემებზე, როგორიცაა საკონტაქტო ინფორმაცია, კალენდრები, ელექტრონული ფოსტის კომუნიკაციები და სხვა.

ასეთი თავდასხმებისგან დაცვის საუკეთესო საშუალებაა ყოველთვის გადაამოწმოთ ნებისმიერი ელ.ფოსტის წყარო, არ დააწკაპუნოთ შემთხვევით ნივთებზე ინტერნეტში და არ ჩამოტვირთოთ ბუნდოვანი წყაროებიდან.

დაიმახსოვრე ისინი, რადგან ამ მარტივმა პრევენციულმა ნაბიჯებმა შეიძლება უბრალოდ შეინახოს თქვენი მონაცემები, თქვენი ორგანიზაცია, თქვენი შრომით მიღებული სახსრები ან ყველა მათგანი ერთდროულად.

თქვენ ასევე მიგიღიათ ასეთი საეჭვო ელ.წერილი თავდამსხმელებისგან, რომლებიც თავს იჩენენ Microsoft-ად? გაგვიზიარეთ თქვენი გამოცდილება ჩვენთან კომენტარების განყოფილებაში ქვემოთ.