- თავდამსხმელებმა იპოვეს ახალი გზა თქვენს კომპიუტერში, რის შედეგადაც თქვენი ყველა მონაცემი გამოვლენილია.

- ამჯერად, გენიალურმა კიბერკრიმინალებმა გამოიყენეს Microsoft Office კრიტიკული პაჩი.

ამ მუდმივად მზარდ და მუდმივად ცვალებად ონლაინ სამყაროში, საფრთხეები იმდენად გავრცელებული და ძნელი აღმოსაჩენი გახდა, რომ დაცული იყო მხოლოდ თავდამსხმელებზე ერთი ნაბიჯით წინ დარჩენა.

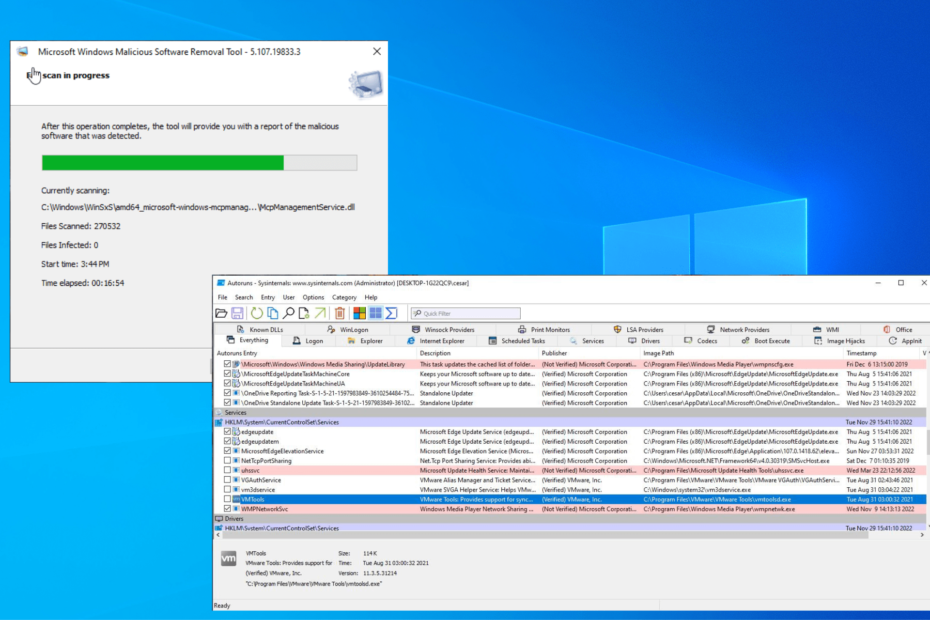

კიბერუსაფრთხოების ფირმის მიერ გამოქვეყნებული ახალი კვლევის შედეგები სოფოს, აჩვენებს, რომ მავნე მესამე მხარეებმა შეძლეს აეღოთ საჯაროდ ხელმისაწვდომი Office-ის კონცეფციის დამადასტურებელი ექსპლოიტი და გამოიყენონ იგი Formbook მავნე პროგრამის მიწოდებისთვის.

სავარაუდოდ, კიბერკრიმინალებმა რეალურად შეძლეს შექმნან ექსპლოიტი, რომელსაც შეეძლო Microsoft Office-ში დისტანციური კოდის შესრულების კრიტიკული დაუცველობის გვერდის ავლით, რომელიც გასწორდა ამ წლის დასაწყისში.

თავდამსხმელები გვერდს უვლიან Microsoft Office-ის კრიტიკულ პატჩს ექსპლოიტით

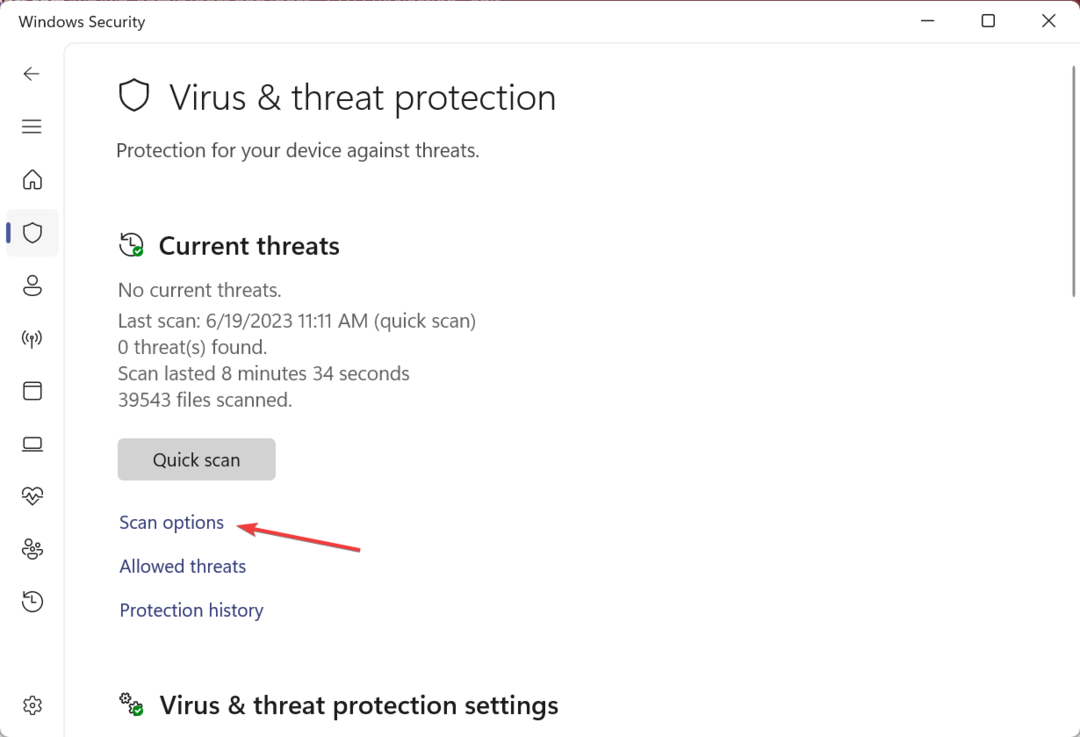

თქვენ არ გჭირდებათ ამდენი ხნის უკან დაბრუნება, რომ გაარკვიოთ, საიდან დაიწყო ეს ყველაფერი. ჯერ კიდევ სექტემბერში, Microsoft-მა გამოუშვა პატჩი, რათა თავდამსხმელებმა არ შეასრულონ მავნე კოდი, რომელიც ჩაშენებულია Word დოკუმენტში.

ამ ხარვეზის წყალობით, Microsoft Cabinet (CAB) არქივი, რომელიც შეიცავს მავნე შესრულებადს, ავტომატურად ჩამოიტვირთება.

ეს მიღწეული იქნა ორიგინალური ექსპლოიტის გადამუშავებით და მავნე Word დოკუმენტის a-ში მოთავსებით სპეციალურად შექმნილი RAR არქივი, რომელიც წარმოადგენდა ექსპლოიტის ფორმას, რომელსაც შეუძლია წარმატებით აარიდოს თავი ორიგინალური პაჩი.

გარდა ამისა, ეს უკანასკნელი ექსპლოიტი მიეწოდებოდა მის მსხვერპლს სპამის ელ. ფოსტის გამოყენებით დაახლოებით 36 საათის განმავლობაში, სანამ ის მთლიანად გაქრებოდა.

Sophos-ის უსაფრთხოების მკვლევარები თვლიან, რომ ექსპლოიტის შეზღუდული სიცოცხლის ხანგრძლივობა შეიძლება ნიშნავს, რომ ეს იყო მშრალი გაშვების ექსპერიმენტი, რომელიც შეიძლება გამოყენებულ იქნას მომავალ თავდასხმებში.

თავდასხმის წინასწარი პატჩის ვერსიები მოიცავდა მავნე კოდს, რომელიც შეფუთულია Microsoft-ის კაბინეტის ფაილში. როდესაც Microsoft-ის პატჩმა დახურა ეს ხარვეზი, თავდამსხმელებმა აღმოაჩინეს კონცეფციის დამადასტურებელი საბუთი, რომელიც აჩვენებდა, თუ როგორ შეგეძლოთ მავნე პროგრამის შეფუთვა სხვა შეკუმშულ ფაილის ფორმატში, RAR არქივში. RAR არქივები ადრე გამოიყენებოდა მავნე კოდის გასავრცელებლად, მაგრამ აქ გამოყენებული პროცესი უჩვეულოდ რთული იყო. სავარაუდოდ, მან წარმატებას მიაღწია მხოლოდ იმიტომ, რომ პატჩის უფლებამოსილება ძალიან ვიწრო იყო განსაზღვრული და იმიტომ, რომ WinRAR პროგრამა, რომელიც მომხმარებლებს უნდა გახსნათ RAR ძალიან ტოლერანტულია შეცდომებზე და არ აინტერესებს, თუ არქივი არასწორია, მაგალითად, იმიტომ, რომ ის გაყალბებულია.

ასევე გაირკვა, რომ პასუხისმგებელმა თავდამსხმელებმა შექმნეს არანორმალური RAR არქივი, რომელსაც ჰქონდა PowerShell სკრიპტი, რომელიც არქივში იყო შენახული მავნე Word დოკუმენტი.

ამ საშიში RAR არქივისა და მისი მავნე შინაარსის გავრცელების მიზნით, თავდამსხმელებმა შექმნეს და გაავრცელა სპამი ელ.წერილები, რომლებიც მსხვერპლს იწვევდნენ RAR ფაილის შეკუმშვისთვის Word-ზე წვდომისთვის დოკუმენტი.

ასე რომ, უმჯობესია გაითვალისწინოთ ეს ამ პროგრამულ უზრუნველყოფასთან მუშაობისას და თუ რამე დისტანციურად საეჭვოა.

ინტერნეტთან ურთიერთობისას ჩვენთვის ყველასთვის ნომერ პირველი პრიორიტეტი უნდა იყოს უსაფრთხოდ ყოფნა. უბრალო ქმედებებმა, რომლებიც შეიძლება თავიდანვე უვნებელი ჩანდეს, შეიძლება გამოიწვიოს მოვლენებისა და შედეგების სერიოზული ჯაჭვები.

თქვენც იყავით ამ მავნე შეტევების მსხვერპლი? გაგვიზიარეთ თქვენი გამოცდილება ჩვენთან კომენტარების განყოფილებაში ქვემოთ.

![შეიძლება თუ არა QR კოდით გატეხვა? [პრევენციის გზამკვლევი]](/f/67281e591af022db3345bf9bdf137753.jpg?width=300&height=460)