- Lenovo-ს მომხმარებლები ფრთხილად უნდა იყვნენ, როგორ იცავენ თავს.

- ახალი შეცდომა საშუალებას აძლევს თავდამსხმელებს შეასრულონ ბრძანებები ადმინისტრატორის პრივილეგიებით.

- ზედმეტია იმის თქმა, რომ ამან შეიძლება გამოიწვიოს მძიმე შედეგები ყველა მონაწილეზე.

- ამ შეცდომის ერთადერთი გამოსავალი არის რეალურად განახლების განხილვა.

შეიძლება გინდოდეთ იცოდეთ, რომ Lenovo-ს ლეპტოპები ახლა დაუცველია ImControllerService სერვისის პრივილეგიების ამაღლების შეცდომის მიმართ.

ამ უსიამოვნო ხარვეზს შეუძლია რეალურად დაუშვას თავდამსხმელები, შეასრულონ ბრძანებები ადმინისტრატორის პრივილეგიებით თქვენს Lenovo მოწყობილობაზე.

ეს ხარვეზები თვალყურს ადევნებს როგორც CVE-2021-3922 და CVE-2021-3969 და გავლენას ახდენს ImControllerService კომპონენტზე Lenovo System Interface Foundation-ის ყველა ვერსიის 1.1.20.3 ქვემოთ.

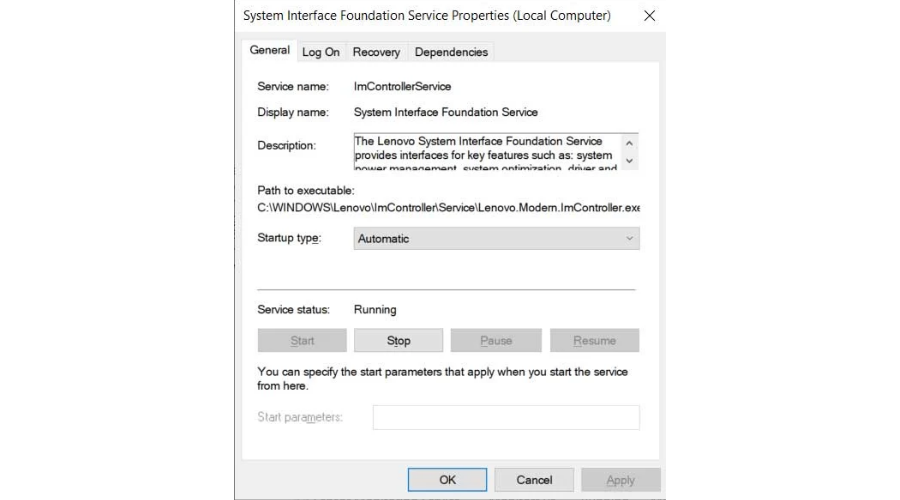

და Windows სერვისების ეკრანის ნახვისას, ამ ფენომენს აქვს სისტემის ინტერფეისის ფონდის სერვისის ჩვენება.

Lenovo-ს ლეპტოპები დაუცველია შეცდომების მიმართ, რაც ადმინისტრატორის პრივილეგიებს იძლევა

ეს სერვისი რეალურად არის Lenovo System Interface Foundation-ის კომპონენტი, რომელიც ეხმარება Lenovo მოწყობილობებს დაუკავშირდნენ უნივერსალურ აპებს, როგორიცაა Lenovo Companion, Lenovo Settings და Lenovo ID.

ასევე, ზემოაღნიშნული სერვისი ნაგულისხმევად არის წინასწარ დაინსტალირებული Lenovo-ს მრავალ მოდელზე, მათ შორის Yoga და ThinkPad მოწყობილობებზე.

Lenovo System Interface Foundation Service უზრუნველყოფს ინტერფეისებს ძირითადი ფუნქციებისთვის, როგორიცაა სისტემის ენერგიის მართვა, სისტემის ოპტიმიზაცია და დრაივერებისა და აპლიკაციების განახლებები.

გარდა ამისა, ის ასევე უზრუნველყოფს სისტემის პარამეტრებს Lenovo აპლიკაციებისთვის, მათ შორის Lenovo Companion, Lenovo Settings და Lenovo ID.

ეს დაუცველობა აღმოაჩინა NCC ჯგუფის მკვლევართა ჯგუფმა, რომლებმაც შეატყობინეს თავიანთი დასკვნები Lenovo-ს 2021 წლის 29 ოქტომბერს.

Lenovo-მ გამოუშვა უსაფრთხოების განახლებები 2021 წლის 17 ნოემბერს, ხოლო შესაბამისი საკონსულტაციო გამოქვეყნდა 2021 წლის 14 დეკემბერს.

ზედმეტია იმის თქმა, რომ სისტემის პრივილეგიები არის Windows-ში არსებული მომხმარებლის უმაღლესი უფლებები და საშუალებას აძლევს ვინმეს შეასრულოს თითქმის ნებისმიერი ბრძანება ოპერაციულ სისტემაზე.

ამრიგად, თუ მავნე მესამე მხარე მიიღებს წვდომას სისტემის პრივილეგიებზე Windows-ში, ისინი იღებენ სრულ კონტროლს სისტემაზე მავნე პროგრამების დასაყენებლად, მომხმარებლების დასამატებლად ან სისტემის თითქმის ნებისმიერი პარამეტრის შესაცვლელად.

სერვისი თავის მხრივ განაპირობებს შემდგომ ბავშვურ პროცესებს, რომლებიც ხსნის სახელწოდებით მილების სერვერებს, რომლებსაც ImController სერვისი იყენებდა ბავშვის პროცესთან კომუნიკაციისთვის.

სამწუხაროდ, სერვისი უსაფრთხოდ არ მართავს კომუნიკაციას პრივილეგირებულ ბავშვთა პროცესებს შორის და ვერ ამოწმებს XML სერიული ბრძანებების წყაროს.

როგორ მოვაგვარო ეს პრობლემა?

თუ ფიქრობდით, რომ საქმეები საკუთარ ხელში აეღოთ და მოაგვაროთ ეს სერიოზული პრობლემა, განახლება ამის ერთადერთი გზაა.

Windows-ის ყველა მომხმარებელს, რომლებსაც აქვთ Lenovo ლეპტოპები ან დესკტოპები, რომლებსაც აქვთ ImController 1.1.20.2 ან უფრო ძველი ვერსია, ურჩევენ განახლდეს უახლეს ხელმისაწვდომ ვერსიაზე (1.1.20.3).

იმის დასადგენად, თუ რომელ ვერსიას იყენებთ, მიჰყევით ამ ნაბიჯებს:

- გახსენით File Explorer და გადადით C:\Windows\Lenovo\ImController\PluginHost\.

- დააწკაპუნეთ მარჯვენა ღილაკით Lenovo. Თანამედროვე. იმკონტროლერი. PluginHost.exe და აირჩიეთ Თვისებები.

- დააწკაპუნეთ დეტალები ჩანართი.

- წაიკითხეთ ფაილის ვერსია.

თუმცა, თქვენი მოწყობილობიდან ImController კომპონენტის ან Lenovo System Interface Foundation-ის ამოღება არ არის ოფიციალურად რეკომენდირებულია, რადგან ამან შეიძლება გავლენა მოახდინოს თქვენს მოწყობილობაზე არსებულ ზოგიერთ ფუნქციაზე, თუნდაც ის არ ჩაითვალოს არსებითად.

თქვენ ასევე შეგხვედრიათ ამ ტიპის პრობლემები თქვენს Lenovo კონფიგურაციაში? შეგვატყობინეთ ქვემოთ მოცემულ კომენტარების განყოფილებაში.