- არსებობს Microsoft– ის ახალი მავნე დოკუმენტი, რომელიც თავს იკავებს Windows 11 Alpha– ით დამზადებული დოკუმენტის სახით.

- მავნე დოკუმენტები იყენებენ VBA მაკროებს, რომ წარმატებით შეაღწიონ სისტემაში.

- ეჭვმიტანილია, რომ FIN7 ჯგუფი დგას ამ თავდასხმის უკან, მსგავს შემთხვევებში მათი წინა ისტორიის გათვალისწინებით.

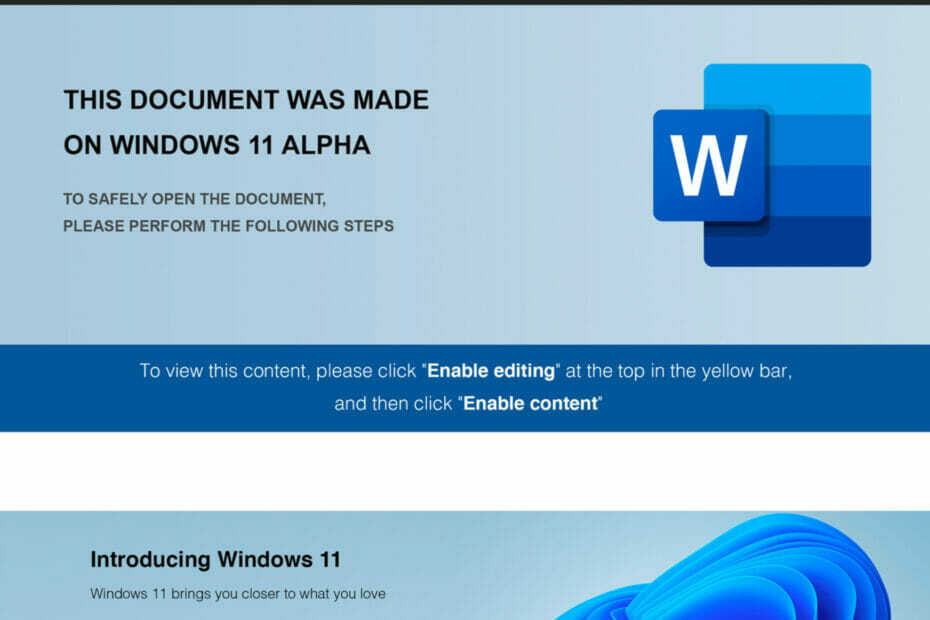

Microsoft– ის მომხმარებლებს კიდევ ერთი რამ აწუხებთ. უსაფრთხოების კვლევითმა ფირმამ აღმოაჩინა ახალი Microsoft Word დოკუმენტის მავნე პროგრამა. მალდოკი თავს იფარებს როგორც Windows 11 Alpha- ზე დამზადებული დოკუმენტი. Anomali Threat Research– მა აღმოაჩინა ექვსი მსგავსი მავნე მავნე პროგრამა და აფრთხილებს მომხმარებლებს სიფხიზლისკენ, რადგან Microsoft ცდილობს სიტუაციის სათავეში დარჩეს.

მაიკროსოფტი ახლო წარსულში განიცდიდა მავნე პროგრამების შეტევებს, სადაც თავდამსხმელები იყვნენ ნაცნობი და ხშირად გამოყენებული პროდუქტიულობის ინსტრუმენტების იმიტირება შეტევის დასაწყებად. აღმოჩენილი მავნე პროგრამის დოკუმენტი სახელდება "Users-Progress-072021-1.doc".

თავდასხმა მოხდა ივნისის ბოლოს

ანომალის თანახმად, თავდასხმა სავარაუდოდ მოხდა ივნისის ბოლოს და დასრულდა ივლისის ბოლოს. ფირმა ადასტურებს, რომ FIN7 ჯგუფი დგას თავდასხმის უკან და მთავარი მიზანი იყო Javascript– ის ვარიაციის გადაცემა კარის მიღმა, როგორც ისინი ცდილობდნენ 2018 წლიდან. FIN7 ითვლება ყველაზე ხანგრძლივ კიბერშეტევების ჯგუფად 2013 წლიდან.

ინფექციის ჯაჭვი პირველად დაიწყო გამოსახულებით, რომელიც შენიღბული იყო Windows 11 Alpha– ით. სურათი ავალებს მომხმარებლებს, რომ „შემდგომში ჩართონ შინაარსი“ ან „ჩართონ რედაქტირება“.

ტვიტერის მომხმარებელი სახელად NinjaOperator ტვიტერზე გამოვიდა კითხვაზე, დგას თუ არა FIN7 თავდასხმის უკან, როდესაც ახალი ამბები გაჩნდა.

Ეს შენ ხარ #FIN7https://t.co/54VUmf21Pn

- ნიკო კ (@NinjaOperator) 2021 წლის 3 სექტემბერი

მომხმარებლები იტყუებიან დოკუმენტის ყდაზე მითითებების გამოყენებით

მავნე დოკუმენტი იყენებს Visual Basic პროგრამის მაკროებს. წარმატების შემდეგ, javascript– ის დატვირთვა იკლებს. მაკრო სრულდება მაშინ, როდესაც მომხმარებელი ასრულებს ძირითად ფუნქციებს, როგორიცაა „რედაქტირების ჩართვა“ ან „შინაარსის გააქტიურება“, ზუსტად ისე, როგორც მითითებულია გარეკანზე.

ნაცნობი მომხმარებლები Windows 11 ჩამონტაჟებული და ვარიაციები ნაკლებად სავარაუდოა, რომ დაზარალდეს თავდასხმა, მაგრამ სხვები შეიძლება დაეცა ამ ხრიკს და გაუშვან ფაილი.

მავნე პროგრამის დოკუმენტს შეუძლია რამდენიმე შემოწმება, როგორიცაა:

- მეხსიერების მოცულობა

- Ენა

- VM შემოწმება

- CLEARMIND შემოწმება

CLEARMIND არის დომენი POS სერვისის პროვაიდერისთვის. FIN7 ცნობილია ამგვარი დომენების მიზნობრიობით ფართომასშტაბიან მონაცემებზე წვდომისათვის.

ჯგუფი აგრძელებს აქტიურობას მიუხედავად ზომებისა, რომლებიც განხორციელებულია თავდასხმების დასრულების მიზნით. მომხმარებლებს აფრთხილებენ, რომ ფხიზლად იყვნენ ყველა ფაილზე.

თქვენ განიცადა რაიმე malware თავდასხმები უახლოეს წარსულში? გაუზიარეთ ნებისმიერი რჩევა, რომელიც თქვენთვის სასარგებლო აღმოჩნდა ქვემოთ მოცემულ კომენტარებში.

![Cel mai bun antivirus cu მოიხმარს mic de resurse [ტოპ 5]](/f/f5db7067d822b61e33044d732b146e84.jpg?width=300&height=460)