თქვენი კომპიუტერის ფაილები დაშიფრულია AES ალგორითმით და თქვენ უნდა გადაიხადოთ 294 აშშ დოლარი თქვენი მონაცემების აღსადგენად. თუ ამ ხაზმა ზარი დაგირეკეს, ეს იმიტომ, რომ ალბათ ადრეც იყავით ransomware- ის მსხვერპლი. როდესაც ransomware შეტევები გრძელდება, შეგიძლიათ თავიდან აიცილოთ გაშიფვრის გასაღების გადახდა შემდეგი ინსტრუმენტების გამოყენებით.

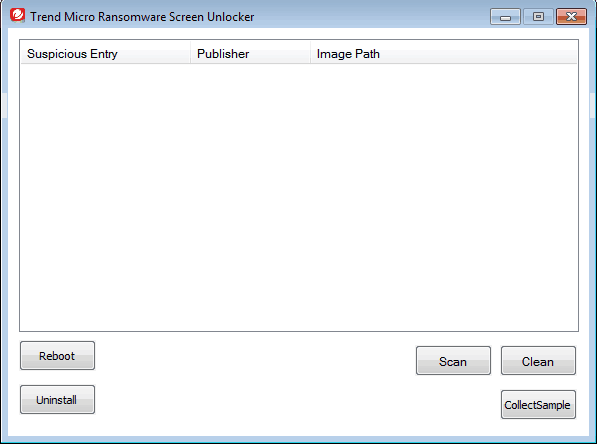

Trend Micro Ransomware ეკრანის განბლოკვის ინსტრუმენტი

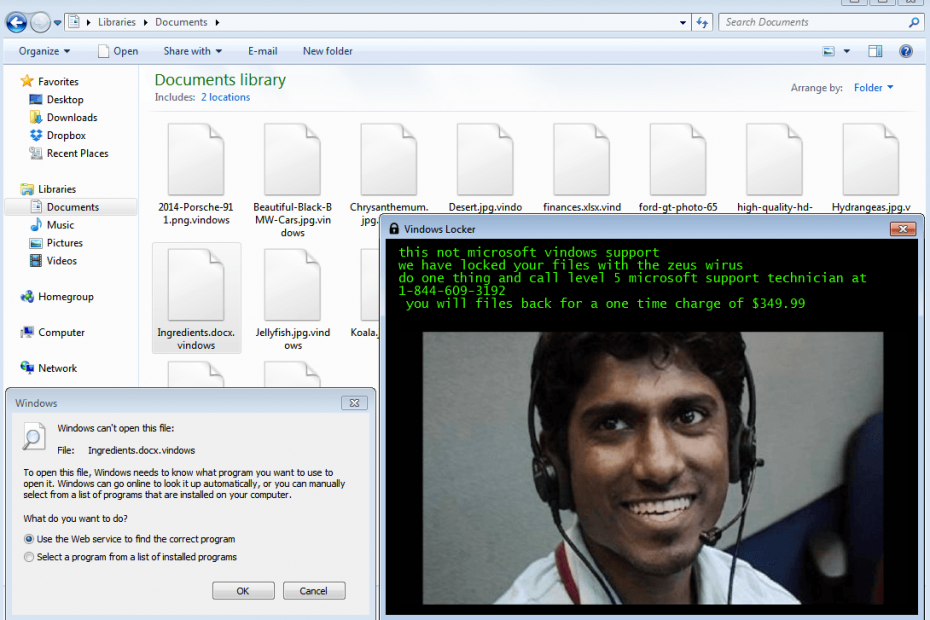

Ransomware შეტევას ახორციელებს ორი განსხვავებული მეთოდით: ეკრანის დაბლოკვა და კრიპტო საშუალებები. კომპიუტერის ეკრანის დაბლოკვით, გამოსასწორებელი პროგრამა ზღუდავს მომხმარებელს კომპიუტერზე წვდომისგან. კრიპტო მეთოდი იყენებს დაშიფვრის ალგორითმებს, როგორიცაა AES, ფაილების დასაშიფრად. Trend Micro's Ransomware Screen Unlocker Tool მუშაობს ransomware დაბლოკილი ეკრანის ტიპების გამორთვისთვის.

ინსტრუმენტი ამას ასრულებს ორ განსხვავებულ სცენარში. პირველ სცენარში, ინსტრუმენტს შეუძლია დაბლოკოს ნორმალური რეჟიმი წასვლისას უსაფრთხო რეჟიმი ქსელში ხელმისაწვდომი. აი, როგორ უნდა შესრულდეს ეს ოპერაცია:

- გახსენით კომპიუტერი უსაფრთხო რეჟიმი ქსელში.

- ჩამოტვირთეთ Trend Micro Ransomware ეკრანის განბლოკვის ინსტრუმენტი და გაუშვით შემსრულებელი ფაილი.

- ამოიღეთ ჩამოტვირთვის ფაილი, რომ დააინსტალიროთ და გადატვირთოთ კომპიუტერი ჩვეულ რეჟიმში.

- გააქტიურეთ გაშიფვრა შემდეგი ღილაკების დაჭერით: მარცხნივ CTRL + ALT + თ + მე. შეიძლება დაგჭირდეთ ამ ღილაკის დაჭერის რამდენჯერმე შესრულება.

- თუ ხედავთ Trend Micro Ransomware Screen Unlocker Tool- ის ეკრანს, დააჭირეთ სკანირებას, რომ ამოიღოთ ransomware ფაილები თქვენი კომპიუტერიდან.

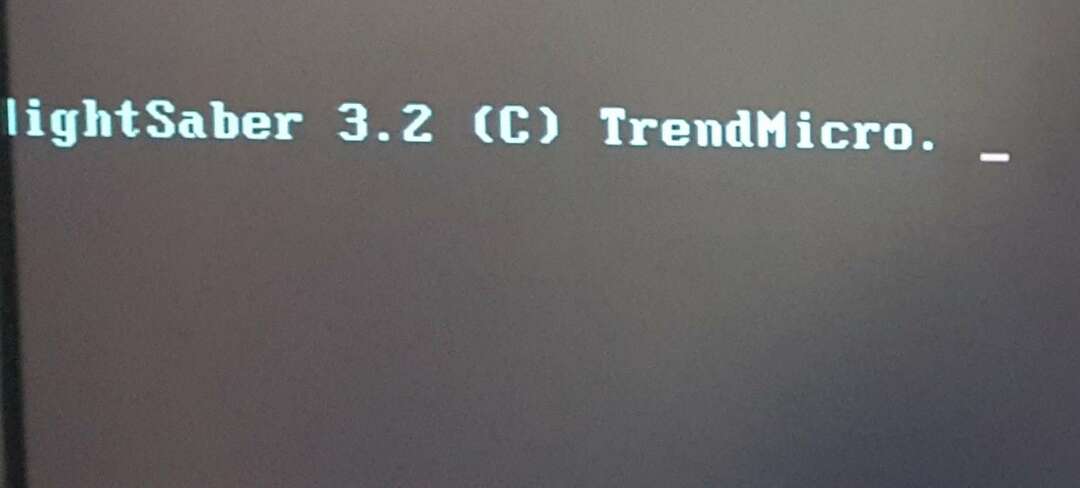

სხვა სცენარში, ინსტრუმენტმა შეიძლება დაბლოკოს ორივე ეს რეჟიმი.

- ჩამოტვირთეთ Trend Micro Ransomware ეკრანის განბლოკვის ინსტრუმენტი USB– სთვის არაინფიცირებულ კომპიუტერზე.

- ჩადეთ USB დრაივი და გაუშვით შემსრულებელი ფაილი.

- დააჭირეთ დიახ როდესაც ხედავთ მომხმარებლის ანგარიშის კონტროლის ფანჯარას და დააჭირეთ ღილაკს, აირჩიეთ USB დისკი Შექმნა.

- ჩადეთ USB დრაივი ინფიცირებულ კომპიუტერზე და ატვირთეთ ეს კომპიუტერი გარე დრაივიდან.

- გადატვირთვისას გამოჩნდება შემდეგი ეკრანი:

- თუ ინფიცირებული კომპიუტერი ვერ აღმოაჩენს USB დრაივს, შეასრულეთ შემდეგი:

- ჩასვით დისკი სხვა USB პორტში და გადატვირთეთ კომპიუტერი.

- თუ ზემოხსენებული ნაბიჯი ვერ შესრულდა, გამოიყენეთ სხვა დისკი.

- გახსენით ინფიცირებული კომპიუტერი და დაელოდეთ, თუ როგორ გაშიფვრა ეკრანი.

- დააჭირეთ სკანირება და მერე ახლავე გამოსწორება.

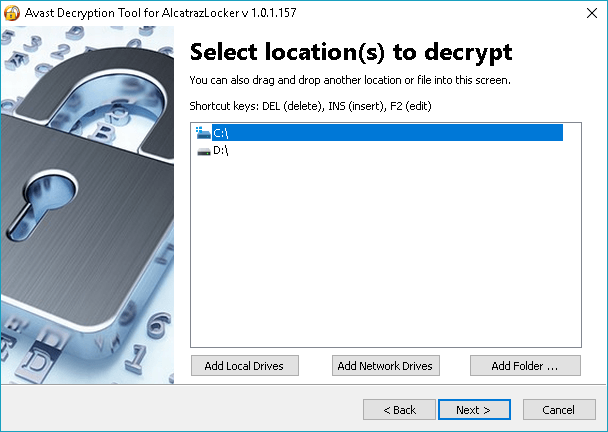

Avast უფასო Ransomware გაშიფვრის ინსტრუმენტები

Avast- ის გაშიფვრის ინსტრუმენტები მიზნად ისახავს ransomware- ის მრავალ ფორმას. ამ თვის დასაწყისში, უსაფრთხოების გამყიდველმა გააფართოვა სია Alcatraz Locker, CrySiS, Globe და NoobCrypt- ის დეკორიპტორების დამატებით. აქ მოცემულია Avast- ის გაშიფვრის ინსტრუმენტების სრული სია:

Avast- ის გაშიფვრის ინსტრუმენტები მიზნად ისახავს ransomware- ის მრავალ ფორმას. ამ თვის დასაწყისში, უსაფრთხოების გამყიდველმა გააფართოვა სია Alcatraz Locker, CrySiS, Globe და NoobCrypt- ის დეკორიპტორების დამატებით. აქ მოცემულია Avast- ის გაშიფვრის ინსტრუმენტების სრული სია:

- Alcatraz Locker

- აპოკალიფსი

- BadBlock 32-ბიტიანი ვინდოუსისთვის

- BadBlock 64-ბიტიანი ვინდოუსისთვის

- ბარტი

- Crypt888

- CrySiS

- გლობუსი

- ლეგიონი

- NoobCrypt

- SZFLocker

- TeslaCrypt

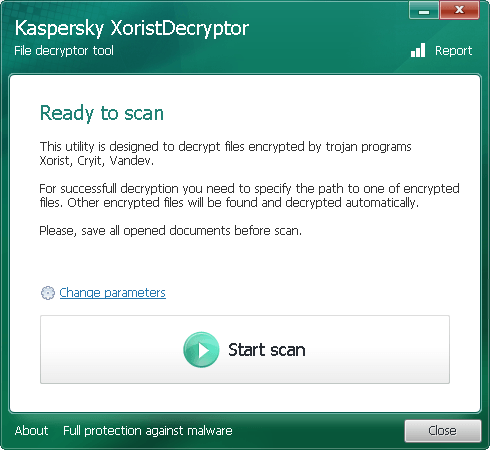

Kaspersky Ransomware Decryptor

უსაფრთხოების ფირმა Kaspersky– მ შეიმუშავა მრავალი გაშიფვრის ინსტრუმენტი სხვადასხვა ransomware საფრთხეებისთვის, მათ შორის Wildfire, Rakhni, Rannoh და CoinVault.

უსაფრთხოების ფირმა Kaspersky– მ შეიმუშავა მრავალი გაშიფვრის ინსტრუმენტი სხვადასხვა ransomware საფრთხეებისთვის, მათ შორის Wildfire, Rakhni, Rannoh და CoinVault.

- WildfireDecryptor ინსტრუმენტი

- ShadeDecryptor

- RakhhniDecryptor

- Rannoh- ისა და მასთან დაკავშირებული გამოსასყიდი პროგრამების გაშიფვრა

- CoinVault და Bitcryptor

- Xorist და Vandev

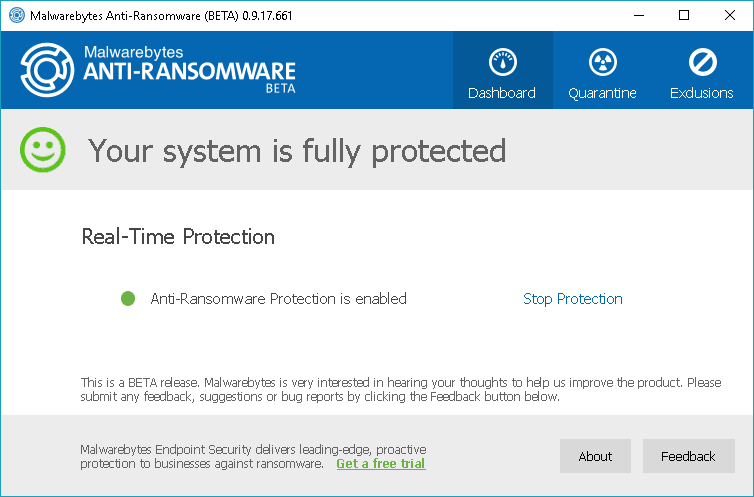

Malwarebytes საწინააღმდეგო გამოსასწორებელი პროგრამა Beta

Malwarebytes Anti-Ransomware Beta მუშაობს ფონზე და აანალიზებს ქცევას ფაილის დაშიფვრა ransomware პროგრამები. ინსტრუმენტი წყვეტს კომპიუტერში არსებულ თემებს, რომლებიც ფაილების დაშიფვრას ცდილობს. პროგრამა შეიძლება შეიცავდეს რამდენიმე შეცდომას, რადგან ის ჯერ კიდევ ბეტა ეტაპზეა.

Malwarebytes Anti-Ransomware Beta მუშაობს ფონზე და აანალიზებს ქცევას ფაილის დაშიფვრა ransomware პროგრამები. ინსტრუმენტი წყვეტს კომპიუტერში არსებულ თემებს, რომლებიც ფაილების დაშიფვრას ცდილობს. პროგრამა შეიძლება შეიცავდეს რამდენიმე შეცდომას, რადგან ის ჯერ კიდევ ბეტა ეტაპზეა.

გამშიფრავი მუშაობს ზოგიერთ ცნობილ ransomware საფრთხეზე, მათ შორის Cryptowall, TeslaCrypt და CTB-Locker. ჩამოტვირთეთ Malwarebytes Anti-Ransomware Beta.

Emsisoft დეკორიფტორები

Emsisoft, უსაფრთხოების ერთ-ერთი წამყვანი გამყიდველი დღეს, ასევე გთავაზობთ სხვადასხვა უფასო დაშიფვრის ინსტრუმენტებს დაშიფრული ფაილების აღდგენის მიზნით, გამოსასყიდის გადახდის გარეშე.

- NMoreira

- ოზოზალოკერი

- გლობუსი 2

- ალ-ნამროოდი

- FenixLocker

- Fabiansomware

- ფილადელფია

- სტამპადო

- 777

- AutoLocky

- ნემუკოდი

- DMALocker2

- HydraCrypt

- DMALocker

- CrypBoss

- გომასომ

- ლეჩიფრი

- KeyBTC

- რადამანტი

- CryptInfinite

- PClock

- CryptoDefense

- ჰარასომი

Leostone გაშიფვრის ინსტრუმენტი Petya Ransomware- ისთვის

გამოსასყიდი პროგრამების ერთ-ერთი ბოლო საფრთხე, რომელიც წელს ბევრ მსხვერპლს შეეხო, არის Petya. Petya Ransomware შიფრავს მყარი დისკის ნაწილებს, რათა დაზარალებულმა არ მიიღოს წვდომა დისკზე და ოპერაციულ სისტემაზე.

საბედნიეროდ, ლეოსტონმა შექმნა პორტალი პეტიას მსხვერპლთათვის, რომ შექმნას გაშიფვრის გასაღება ინფორმაციის საფუძველზე, რომელსაც ისინი ინფიცირებული დისკიდან აწვდიან. ამასთან, ინსტრუმენტი მუშაობს მხოლოდ იმ შემთხვევაში, თუ Petya- ზე დაზარალებული დისკი ერთვის სხვა კომპიუტერს, საიდანაც ამოღებულ იქნებიან საფრთხის მონაცემები. როგორც ჩანს, ეს ინსტრუმენტი მხოლოდ მოწინავე მომხმარებლებისთვისაა. მაგრამ შეგიძლიათ სცადოთ ინსტრუმენტის ჩამოტვირთვა GitHub– დან.

დასკვნითი სიტყვები

მსხვერპლთა რიცხვი იზრდება. Securelist- ის KSN ანგარიშში მითითებულია, რომ ransomware მსხვერპლთა საერთო რაოდენობა 2016 წლის მარტში 2,315,931-მდე გაიზარდა, 2015 წლის აპრილის 1,967,784-დან. არც გამოსასყიდი პროგრამების შეტევების ფინანსური გავლენა ვერ იქნა შეფასებული. Symantec– ის მიხედვით Ransomware და ბიზნესი 2016 ანგარიშის თანახმად, გამოსასყიდის საშუალო მოთხოვნამ ახლა 679 დოლარი მიაღწია გასული წლის 294 დოლარიდან. ზემოხსენებული უფასო გაშიფვრის ინსტრუმენტების წყალობით, თქვენი ფაილების მიღება მხოლოდ რამდენიმე დაწკაპუნებით არის დარჩენილი. თუ გამოგრჩეთ ნებისმიერი საუკეთესო ransomware გაშიფვრის ინსტრუმენტი, გვითხარით მათ შესახებ კომენტარებში.

ასევე წაიკითხეთ:

- საუკეთესო ransomware გაშიფვრის ინსტრუმენტები Windows 10-ისთვის

- Malwarebytes ათავისუფლებს უფასო გაშიფრავს Telecrypt ransomware- ისთვის

- Locky ransomware- მა, რომელიც ფეისბუქზე ვრცელდება, მოიცვა როგორც .svg ფაილი