サポートされていない Windows バージョンが失敗につながる理由

- サポート終了は、製品が廃止日になる時期を表すために使用される用語です。

- これは、この日以降、ベンダーから新しいセキュリティ アップデートやパッチが提供されないことを意味します。

- この記事では、サポートされていない Windows OS を継続的に使用することの影響を調査し、全体像を描きます。

無知は、人々が悪意のある攻撃の被害者になる最大の理由の 1 つです。 自分の情報を保護する意識や動機が十分にない。 彼らが何に対して脆弱になる可能性があるのか、そしてそれが現実になるのをどのように防ぐかについて、国民の意識を向上させる必要があります。

Microsoft は新しいリリースのたびに脆弱性へのパッチを適切に行ってきましたが、多くの組織ではサポートがすでに終了した古いバージョンの Windows を依然として実行しています。

たとえば、Windows 7、8、8.1、および 10 は引き続き使用されます。 これはたとえ彼らが 2020 年、2016 年、2023 年にサポート終了に達しました それぞれ。 Windows 10は2025年10月までサポートが継続しているので安心です。

Windows システムは広く使用されているため、脆弱性リストのトップに位置しています。 この記事を書くにあたり、 Windows 10 の導入率はなんと 71%. これは市場シェアの半分以上です。

1 つの脆弱性が悪用されると、複数のマシンが感染してデータが失われる可能性があり、個々のユーザーとそのユーザーが所属する組織全体が重大な脅威にさらされる可能性があります。

それはあなたである必要はありません。 今すぐ対処して、侵害されたシステムの新たな統計になるのを防ぐことができます。 この記事では、この問題についてさらに光を当てるために専門家の意見を紹介します。

サポートされていない Windows バージョンを使用するとどのようなリスクがありますか?

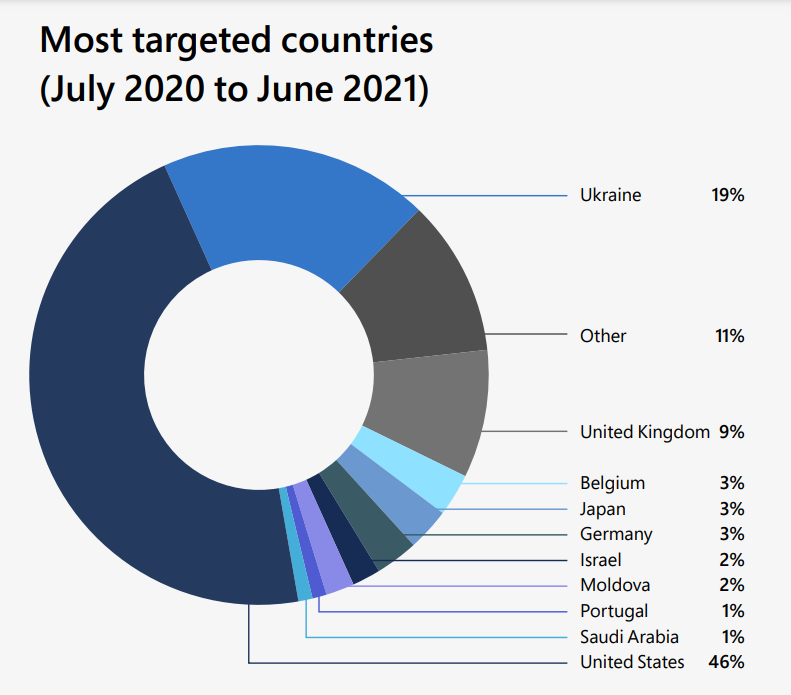

サイバー脅威の頻度と深刻度は増大しています。 また、それらはより洗練され、対象を絞ったものになっています。 これは、大企業や中小企業を襲った最近のランサムウェア攻撃の多発によって証明されています。 最も注目すべきは DEV-0586 です。

あらゆる国民国家の脅威活動の

コンピューターとソフトウェアの世界には、主に 2 つのタイプのユーザーがいます。テクノロジーに精通したユーザーとそうでないユーザーです。

前者のグループはそれを知っています Windowsは素晴らしいOSです. 完璧ではありませんが、パフォーマンスに満足している限り、バージョンは関係ありません。

後者のグループにとって、最新バージョンの Windows を使用しない理由を理解するのは難しいかもしれません。

過去数年間ニュースを追いかけている人なら、世界中の数百万人に影響を与えたいくつかの重大なセキュリティ侵害について聞いたことがあるかもしれません。

これらの侵害に共通するのは、すべてサポートされていないバージョンの Windows を実行しているコンピュータが原因であるということです。

これらのハッキングの一部はハッカーによって実行されましたが、その他は人的ミスによって引き起こされました。 企業はサポートされていないオペレーティング システムを実行すべきではありません。 これは、データを保護し、顧客の情報を安全に保ちたい場合に特に当てはまります。

Keytos の共同創設者兼 CEO である専門家の Igal Flegmann 氏は、次のように繰り返し述べています。

ユーザーがフィッシングメールをクリックしてセキュリティチームに攻撃を報告しないように、組織内でセキュリティ教育を受けることも非常に重要です。

CEO キートス

特に企業において、既にサポートが終了したバージョンの Windows を実行することに伴うリスクの重大さをよく理解していないとします。 その場合、私たちがあなたのためにそれを細分化します。

セキュリティリスク

サポートされていない OS を実行するとセキュリティに悪影響を及ぼすということは、何度も繰り返されてきました。 しかし、そのリスクはどれほど深刻なのでしょうか?

そうすべき最も重要な理由は、 サポートされていないバージョンからのアップグレード Microsoft はこれらのバージョンのセキュリティ更新プログラムを今後リリースしないということです。

サポートされていないソフトウェアを使用すると、機密データがハッカーによる攻撃に対して脆弱になります。 パッチが適用されていない脆弱なシステムを簡単に検索できます。

専門家によると、最も一般的な侵入口はフィッシングです。 したがって、セットアップ Windows 11 MFA これらの試みを阻止するのに大いに役立つでしょう。

これはほんの始まりにすぎません。 1 つが失敗した場合でもシステムを安全に保つために、さらに多くのセキュリティ ソリューションが必要になります。 データが侵害された場合にデータを失う危険があるため、どちらかに依存するのは自殺行為です。

パトリオット コンサルティングの創設者兼 CEO でありマイクロソフト MVP であるジョー ストッカー氏の専門家の意見は次のとおりです。

完璧なセキュリティ ソリューションはありません。 技術的制御と非技術的制御の組み合わせを含む、多層的なセキュリティ アプローチを持つことが重要です。

のCEO パトリオットコンサルティング

およびマイクロソフト MVP

また、システム制御がすべて整っているとしても、ユーザーが果たさなければならない役割を無視するわけにはいきません。

最新の状態を維持し、 セキュリティソフトをインストールする は氷山の一角にすぎません。

また、警戒を怠らず、数マイル離れた場所からの攻撃を解読する能力も必要です。

そうしないと、保護のために強力な金属製の門を設置しているのに、鍵をかけ忘れるようなものです。

しかし、古い OS に関して心配するのはこれだけではありません。

システム障害

会社でサポートされていない OS を実行している場合、新しい脆弱性が発見されたときにシステム障害が発生する危険があります。

これにより、データの損失や業務のダウンタイムが発生する可能性があります。 影響を受けるシステムにパッチを適用して状況を迅速に修復できない場合、新しいマルウェアがネットワーク全体に増殖します。

ジョー・ストッカー氏によると、

デバイスにパッチを適用し、AV と EDR を使用すると、エンドポイントでマルウェアが実行される危険とリスクが軽減されます。 Windows ASR、Applocker、WDAC、または Windows 11 22H2「スマート アプリ コントロール」を使用すると、マルウェアのリスクをさらに軽減できます。

DEV-0586 セキュリティ脆弱性の影響からわかるように、この脆弱性はシステム ドライブに存在し、マスター ブート レコードを上書きする権限を持っています。

MBR はハード ドライブの最初のセクターであり、オペレーティング システムの起動方法と実行方法に関する情報が含まれています。 とき MBRベースの攻撃 問題が発生すると、ブートローダーの OS ロード機能が損なわれ、 コンピュータが正常に起動できない可能性があります.

これが、Infinite Campus のセキュリティ オペレーション マネージャーである Chris Karel が次のことを推奨する理由です。

簡単に削除したり破棄したりできない一貫したバックアップを作成します。 そして定期的にテストして、機能することを確認し、必要なものがカバーされていることを確認してください。

マネジャー、 無限キャンパス

パフォーマンスの問題

古いバージョンの Windows のパフォーマンスは時間の経過とともに低下します。 これは、新しいハードウェアは古いハードウェアよりもオペレーティング システムから多くのリソースを必要とするためです。

たとえば、次の場合 新しいグラフィックカードを取り付ける お使いの PC は DirectX をサポートしているが、これらの新しい API をまだサポートしていない古いバージョンの Windows を実行している場合、 ゲームの実行が大幅に遅くなる可能性があります 新しいバージョンの Windows を実行している場合よりも、

多くのアプリケーションは、適切に実行するために特定のバージョンの Windows を必要とするため、アプリケーションが現在のバージョンと互換性がない場合、正しく動作しないか、まったく動作しない可能性があります。 これにより、ユーザーや IT 管理者にとって問題が発生する可能性があり、互換性の問題の回避策を見つける必要があります。

Chris は、唯一の解決策は次のとおりだと考えています。

システムにパッチを適用し、最新の状態に保ちます。 オペレーティング システム (Windows、Linux) とその上で実行されるソフトウェアの両方。 (Exchange、Web ブラウザ、ファイアウォールなど) 特にインターネットに公開されているものについてはそうです。

重要な Windows 強化テクニック

強化とは、システムをより安全にするプロセスを指します。 これは、システムやデータに対する不正アクセス、未承認の変更、その他の攻撃を防ぐのに役立つため、セキュリティ プロセス全体において重要なステップです。

使用できる強化手法には次のようなものがあります。

システム構成

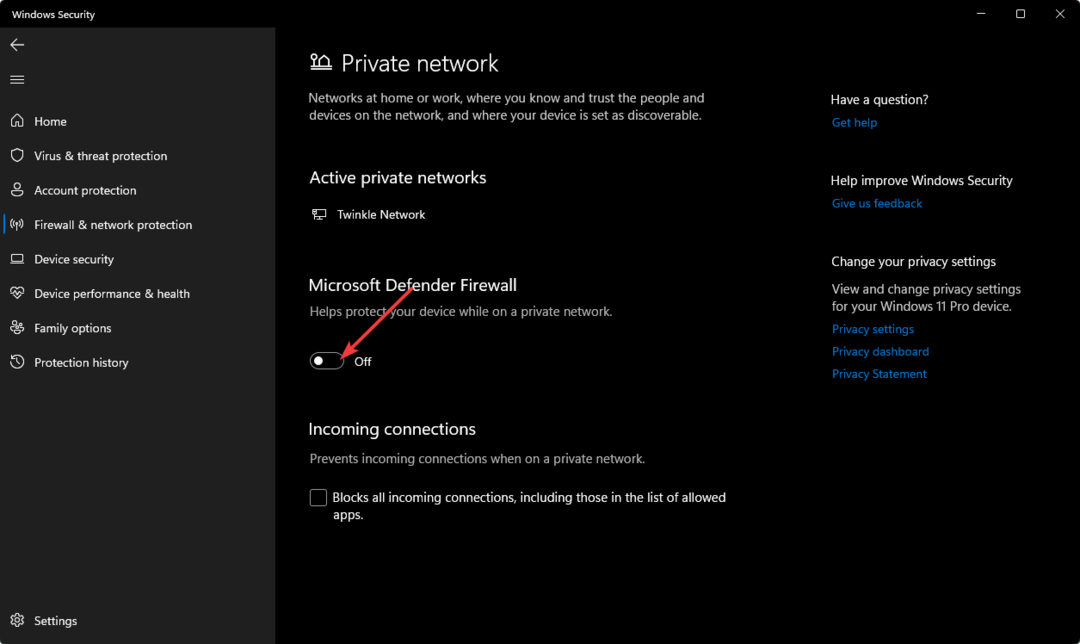

標準的なシステム構成は、多くの場合、断固たる攻撃者に耐えられるほど安全ではありません。 デフォルト設定を変更し、ファイアウォールを設定し、ウイルス対策ソフトウェアをインストールすることで、システムをより安全になるように設定できます。

以下は、システムを構成するために実行できる重要な手順の一部です。

- デフォルトのパスワードの変更 – デフォルトでは、多くのオペレーティング システムにはデフォルトのパスワードが設定されています。 誰かがあなたのコンピュータを入手した場合、このデフォルトのパスワードを使用してログインできます。

- 不要なサービス/アプリケーションを無効にする – これによりリソースの使用量 (メモリと CPU) が削減され、マシンのパフォーマンスが向上します。

- システムポリシーの設定 – ポリシーは、特定の要件に従って組織のシステムを構成するのに役立ちます。 これらのポリシーを使用する主な目的は、権限のある担当者のみがアクセスできるようにすべてのシステムがセットアップされていることを確認することです。

結局のところ、イガルは次のように繰り返しています。

このゼロトラストの世界で組織を保護する最善の方法は、表面積を減らし、平均的なエンド ユーザーからセキュリティの責任を取り除くことです。

ユーザーアクセス制御

ユーザー アクセス制御は攻撃に対する防御の最前線であり、システムへの不正アクセスを防ぐために実装する必要があります。

UAC の背後にある考え方はシンプルです。 インターネットからダウンロードしたアプリケーションや電子メールで受信したアプリケーションを実行する前に、Windows はこのアクションを許可するかどうかをユーザーに尋ねます。

つまり、誰かがあなたのコンピュータに悪意のあるソフトウェアをインストールしようとすると、あなたの PC に物理的にアクセスする必要があり、各インストール手順を手動で承認する必要があります。 これにより、ユーザーの知らないうちにコンピューターに感染することがはるかに困難になります。

何人かのユーザーを見てきました UAC プロンプトを無効にする なぜなら、アプリを実行しようとするたびに侵入的になるからですが、彼らがその影響について考えていないのは明らかです。 良いニュースは、Microsoft がこれを確実に制御できるようにすることで進歩を遂げたことです。

Windows に組み込まれているユーザー アカウント制御 (UAC) 機能を使用すると、コンピュータ上でマルウェアやその他の悪意のあるプログラムが実行されないようにすることができます。 これはデフォルトで有効になっていますが、設定を調整して動作方法をカスタマイズできます。

ネットワークセキュリティー

組織内のすべてのシステムのセキュリティは最も重要です。 ただし、ネットワーク セキュリティは、他のシステムを攻撃から保護するメカニズムを提供するため、非常に重要です。

この広範な用語には、コンピュータ ネットワークとそのシステムおよびデバイスを保護するために使用される手法、プロセス、テクノロジの集合が含まれます。

ネットワーク セキュリティは、不正なアクセスや開示から情報を保護することを目的としています。 これは、ハードウェアとソフトウェアの組み合わせを使用して、ネットワーク上のユーザー、管理者、およびプログラムが従う必要があるルールを強制することによって行われます。

これらのルールには通常、認証、認可、暗号化、監査証跡が含まれます。 まず始めるには、次のことを行う必要があります ファイアウォールをインストールする. ファイアウォールは、最も重要なネットワーク セキュリティ ツールの 1 つです。

これらは、ネットワークまたはコンピュータへのアクセスを制御するソフトウェアまたはハードウェア デバイスであり、インターネットまたはその他の信頼できないネットワークからの保護層を提供します。

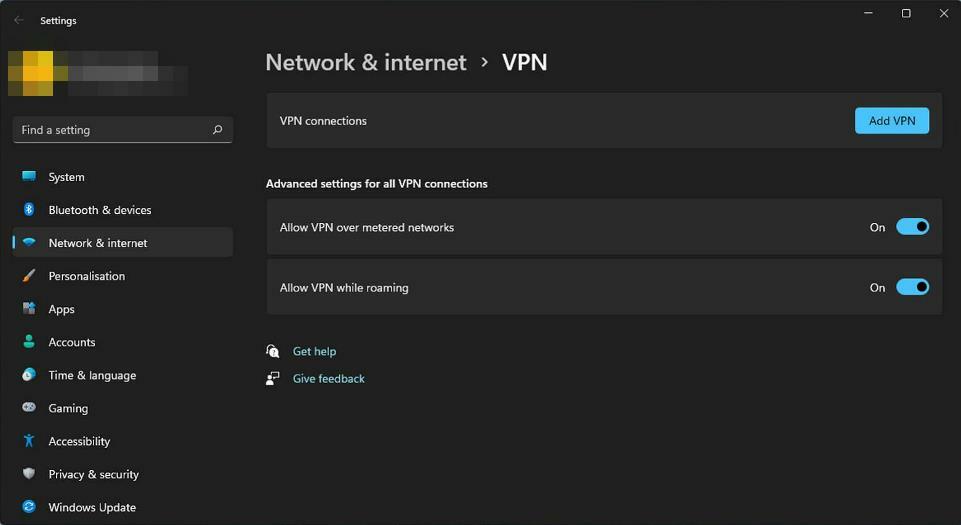

必要なもう 1 つのツールは、 VPN(仮想プライベートネットワーク). この暗号化された接続により、外部サーバーに安全に接続して内部ネットワークにリモート アクセスできます。

VPN が Windows の強化技術とみなされる主な理由は、VPN をファイアウォールや侵入検知システムなどの他のテクノロジと組み合わせることで、追加のセキュリティを提供できるためです。

彼らは使用します 暗号化と認証 すべてのトラフィックの安全性を確保するための技術。 これにより、攻撃者がシステムにアクセスして情報を盗んだり損傷したりすることがはるかに困難になります。

従来のネットワーク セキュリティ メカニズムに加えて、今日では従来のネットワーク セキュリティ対策を超えたいくつかの新しいテクノロジーが登場しています。 これらには以下が含まれます クラウドコンピューティング と 仮想化ソフトウェア.

今日のテクノロジートレンドの動的なニーズに適切に対応するには、ネットワーク セキュリティ システムは包括的、多様性、柔軟性が必要です。

アプリケーションの強化

アプリケーションの強化は、アプリケーションのセキュリティを向上させる一連のベスト プラクティスです。 システムの安全性を確保するだけでなく、システム上で実行されるサービスの安全性も確保する必要があります。

これには、アプリケーションの安全性と攻撃に対する耐性を確保するための体系的なプロセスと手順が含まれます。 これは、アプリケーションの脆弱性の表面積を減らす最も効果的な方法の 1 つです。

ConnectSecure の共同創設者兼 CTO である Shiva Shantar は次のように考えています。

脆弱なパスワード、古いプロトコル、パッチが適用されていないシステムと、訓練を受けていないスタッフが悪意のあるリンクをクリックすることが、脆弱性が広がる原因となります。

そしてCTO、 コネクトセキュア

言い換えれば、セキュリティ専門家は、脆弱性悪用のリスクは複数の要因の組み合わせにあると示唆しています。

組織全体に広範なセキュリティ ポリシーを適用する必要がある理由は簡単に理解できます。

意思決定者が関与する必要があるだけでなく、すべてのユーザーがセキュリティの維持について教育を受ける必要があります。

ただし、厳密な行動計画を適用すれば、これはそれほど複雑ではありません。

潜在的な脅威に対して Windows システムを強化するために組織が実装できる推奨事項をいくつか示します。

- システムを最新の状態に保つ パッチ付き。

- ファイアウォール、ウイルス対策ソフトウェア、および 優れたバックアップソリューション データとシステムを保護するために。

- 複雑なパスワードを使用する 少なくとも 90 日ごとに定期的に変更してください。

- 可能な場合は、2 要素を有効にするか、 多要素認証 Microsoft アカウントやその他のサービス用。

- パスワードマネージャーを使用する 複雑なパスワードを生成、保存、管理します。

可能なすべての Windows 強化手法を実装できますが、セキュリティ プロセスにとって回復は非常に重要です。 回復計画により、企業は侵害から迅速かつ効率的に立ち直ることができます。

セーフティ ネットとして、この計画に対して定期的にテストを実行し、必要に応じて機能することを確認してください。

イガル氏は、復興計画の重要性を次のように強調します。

予防は最も重要ですが、定期的にテストされる強力な復旧計画を立てることも、サイバーセキュリティ計画の重要な要素です。

継続的な脆弱性管理

継続的な脆弱性管理は、組織がセキュリティ侵害を回避できるよう支援する、セキュリティに対する予防的なアプローチです。 新たな脅威を積極的に監視する. 継続的な脆弱性管理の目標は、サイバー攻撃を発生前に防ぐことです。

脆弱性は、ファイアウォールから Web サーバーに至るまで、ネットワーク内のあらゆる場所で発生する可能性があります。 脆弱性にはさまざまな種類が存在するため、それらを検出するにはさまざまなシステムを使用する必要があります。

脅威の状況が進化し続けるにつれて、セキュリティ戦略も進化する必要があります。 組織が侵害されるかどうかが問題ではなく、いつ侵害されるかが問題です。

脆弱性管理プログラムの基本コンポーネントには次のものが含まれます。

- 身元 – 組織のシステムやネットワークにおける潜在的な脅威と、それらの脅威によって悪用される可能性のある弱点に関する情報を収集する。

- 分析 – 特定された各脅威の技術的な詳細を調査して、それが組織にとって実際のリスクであるかどうかを判断します。

- 優先順位付け – 重大度または発生の可能性に従って、特定された脅威をランク付けします。 これは、組織に最大のリスクをもたらすリソースに希少なリソースを割り当てるために行われます。

- 修復 – 特定された脆弱性によってもたらされるリスクを排除または軽減するための制御を実装します。

イガルはサイバーセキュリティに対する意識を高めます。

残念ながら、サイバーセキュリティは時間と費用の両方において高価です。 しかし、これは重要なことなので、企業もこれを真剣に受け止め、セキュリティに重点を置いたスタッフを雇用することをお勧めします。

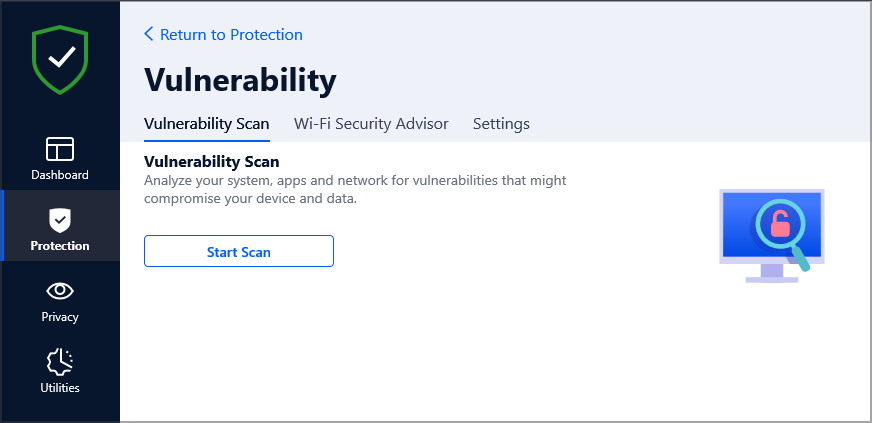

脆弱性スキャン

これは、システムまたはネットワークのセキュリティに抜け穴や脆弱性がないかチェックするプロセスです。 脆弱性スキャンは、システム内の欠陥を特定し、それらを修正する方法をアドバイスするのに役立ちます。

組織は、脆弱性スキャナーを導入することで、悪意のある攻撃からシステムを確実に保護できます。

- Windows 11のクリップボードにはシェルフサポートが必要だとユーザーは言う

- ファイル エクスプローラーのホームとアドレス バーがついに再設計されました

- 修正: Windows Update が AMD を自動的に置き換える可能性がある

パッチ管理

これも、安全な環境を維持するために重要なプロセスです。 これには、ソフトウェア アプリケーションやオペレーティング システムの既知のバグや脆弱性に対するパッチをインストールすることが含まれます。

![あなたの PC にはアップデートの権利がありません: [100% 安全] をバイパスする方法](/f/55e7d87d341895c1411d720a584508cc.png)

これにより、すべてのシステムが最新のテクノロジーのアップデートで最新の状態に保たれ、ハッカーが悪用する前に脆弱性が解決されることが保証されます。

インシデント対応

これは、組織のネットワークまたはシステム内でのサイバー攻撃への対応と回復を指します。

インシデント対応は、組織がサイバー攻撃から迅速かつ効率的に回復するのに役立つため、不可欠です。 これらすべては、ランサムウェアの発生や、データ盗難による経済的損失につながる可能性のあるデータ侵害など、ハッカーによるシステムへのさらなる被害を防ぎながら行われます。

安全なコーディングの実践

セキュア コーディング プラクティスは、プログラマーがより安全なコードを作成するのに役立つ一連のコーディング ガイドラインです。 安全なコーディングはすべての脆弱性を防ぐことではないことに注意することが重要です。

代わりに、新たな脆弱性が導入されるリスクと、脆弱性が悪用された場合の影響を軽減することに重点を置いています。

安全なコーディングを実践することで Windows の脆弱性を軽減できる方法をいくつか紹介します。

- 安全なコードレビュー – 安全なコード レビューには、製品が運用環境にリリースされる前に、潜在的なセキュリティ問題がないかソース コードをレビューすることが含まれます。 これにより、潜在的な問題が問題になる前に特定できるため、これらの製品に対する将来の攻撃の可能性が軽減されます。

- テスト駆動開発 – テスト駆動開発 (TDD) は、各ユニットが開発前に徹底的にテストされていることを確認するソフトウェア開発プロセスです。 他のものと統合され、実稼働環境にデプロイされるため、後の統合の問題によるエラーが最小限に抑えられます。 段階。

コーディング標準に従うことは、コードを他の人にとって読みやすくすることだけではありません。 また、バグの記述が減り、長期にわたるコードベースの保守に費やす時間が短縮されるようになります。

この問題に関するシヴァの感情は依然として次のとおりです。

安全なコーディングは良い習慣ではありませんが、必須です。

サイバーセキュリティの教育と意識向上

近年、サイバーセキュリティは、中小企業から大企業に至るまで、あらゆる組織にとって最大の懸念事項となっています。

サイバー攻撃の頻度と巧妙さが増しており、企業にとってサイバー攻撃の重要性がこれまで以上に高まっています。 優れたサイバーセキュリティツール 所定の位置に。 ほとんどの企業はこのニーズを認識していますが、多くの企業はそれに対処する場合、どこから始めればよいのかわかりません。

包括的なサイバーセキュリティ教育プログラムは、従業員に必要な知識を提供することで、この問題の解決に役立ちます。 潜在的な脅威を特定し、これらの脅威が自分たちとその会社にどのような影響を与える可能性があるかを理解し、攻撃を受けたときの最善の対応方法を知る が発生します。

この種の教育は、従業員の行動をサイバーセキュリティのコンプライアンスとリスク管理に関連する会社のポリシーに合わせるのにも役立ちます。

さらに、サイバーセキュリティ教育は、ライフサイクルの早い段階で侵害を特定して封じ込める可能性を高めることで、侵害に関連するコストの削減に役立ちます。

リスクを軽減し、セキュリティ インシデントを防ぐ最も効果的な方法の 1 つは、セキュリティ意識の文化を促進することです。 これには、従業員が潜在的なセキュリティ脅威を積極的に特定し、迅速に報告できるようにすることが含まれます。

これを達成するにはさまざまな方法があります。

- 報告メカニズム – 疑わしいインシデントを報告するための専用の内部ネットワークを作成します。 組織に単一障害点が発生しないように、これは企業ネットワークから分離する必要があります。

- 従業員のエンパワーメント – 不審な電子メールや Web サイトを特定し、異常に気づいた場合は報告するように従業員をトレーニングします。

- セキュリティ トレーニングは 1 回限りのイベントであってはなりません – 時間の経過とともに出現する新たな脅威やリスクに人々が対応できるように、セキュリティ トレーニングを定期的に繰り返す必要があります。

結論

Windows サポート終了の重要性を軽視する組織が増えるにつれ、ネットワークとテクノロジーのリスクにさらされる機会が増大しています。 サポートされていないデバイスやオペレーティング システムのセキュリティ機能を悪用した激しい攻撃が行われる可能性が高くなります。

ここでのさまざまなリスク シナリオから明らかなことは、組織をデジタル化の増加から守る唯一の確実な方法であるということです。 リスクは、従来の Windows OS、重要なアプリケーション、システムからサポートされている Microsoft ソリューションに今すぐ移行することです。 後で。

一つ確かなことがある。 ビジネスを経営している場合は、現在起こっているコンピューティングとセキュリティの変化に注意を払う必要があります。 その方法について話し合いました オペレーティング システムをアップグレードすると、隠れた危険が生じる可能性があります そしてアップグレードを怠ると多大なコストがかかります。

残りは、それらを確実に実装するかどうかにかかっています。 サポートされていない OS を使用する場合は、ネットワークから切り離すことが最善です。 どうしても使用する必要がある場合は、オンラインのリスクから安全に遠ざけてください。

かなり長く説明しましたが、洞察力に富んだセッションとなり、サポートされていない Windows バージョンでの停滞がもたらす影響を理解していただけたことを願っています。

あなたの組織は OS を最新の状態にしていますか? この記事から、システムを保護する正しい方向に導くことができる手順は何ですか? コメント欄でお知らせください。