Microsoftのマルウェア保護センターの研究者は、ハッカーがアクティベートするために使用する潜在的にリスクの高い新しいマクロトリックについてユーザーに警告しています ランサムウェアプログラム. 悪意のあるマクロはOfficeアプリを標的とし、7つの非常に巧妙に隠されたVBAモジュールとVBAユーザーフォームを含むWordファイルです。

研究者が最初に悪意のあるマクロをチェックしたとき、VBAモジュールはマクロを利用した正当なSQLプログラムのように見えたため、検出できませんでした。 もう一度見てみると、彼らはマクロが実際には 悪質なコード 暗号化された文字列を組み込む。

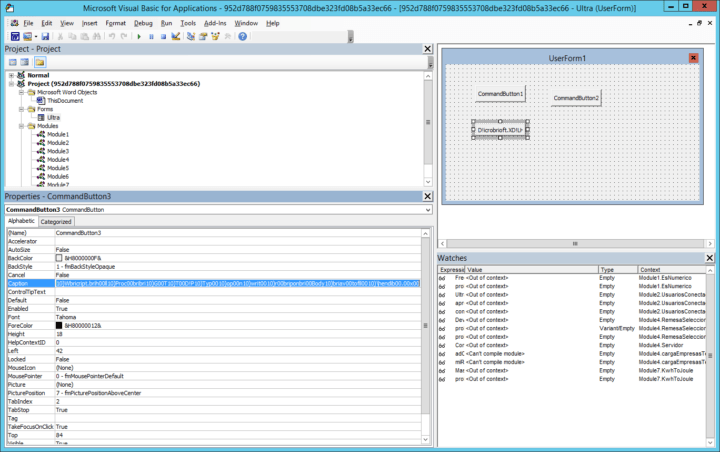

ただし、このファイルが実際に悪意のあるものであるという即時の明白な識別はありませんでした。 これは、7つのVBAモジュールといくつかのボタンを備えたVBAユーザーフォームを含むWordファイルです( CommandButton 要素)。 […]しかし、さらに調査した後、私たちは奇妙な文字列に気づきました キャプション のフィールド CommandButton3 ユーザーフォームで。 […]

戻ってファイル内の他のモジュールを確認しましたが、確かに–何か変わったことが起こっています モジュール2. そこにマクロ(UsariosConectados)の文字列を復号化します キャプション のフィールド CommandButton3、これはURLであることが判明しました。 それはdeaultを使用しますautoopen() ドキュメントを開いたときにVBAプロジェクト全体を実行するマクロ。

マクロはURLに接続します(hxxp://clickcomunicacion.es/)として検出されたペイロードをダウンロードするには 身代金:Win32 / Locky (SHA1:b91daa9b78720acb2f008048f5844d8f1649a5c4)。 ユーザーがOfficeファイルでマクロを有効にするとアクティブになります。

Officeターゲティングマクロベースを介してコンピュータがウイルスに感染するのを回避する唯一の方法 マルウェアは、自分でマクロを作成した場合、またはマクロを完全に信頼している場合にのみマクロを有効にすることです。 それらを書いた。 インストールすることもできます BitDefenderのAntiRansomwareツール

、スタンドアロンツールで、Bitdefenderセキュリティをインストールする必要はありません。 他の無料のセキュリティツールとは異なり、BDAntiRansomwareは広告であなたを悩ませません。ランサムウェア攻撃の標的になった場合は、このツールを使用できます。 IDランサムウェア データを暗号化したランサムウェアを特定します。 あなたがしなければならないのは、感染したファイルまたはマルウェアが画面に表示しているメッセージをアップロードすることだけです。 IDランサムウェアは現在55種類のランサムウェアを検出できますが、ファイル回復サービスは提供していません。

チェックアウトする必要のある関連記事:

- テストによると、Windows10に最適なウイルス対策プログラムは次のとおりです。

- ノートンアンチウイルス、ノートンインターネットセキュリティBSODがWindows10で修正されました

- 多くの企業でまだ使用されている古いバージョンのWindowsおよびIEは、マルウェア攻撃を差し迫っています

- Windows God Modeハッキングは、マルウェア攻撃者を引き付ける可能性があります