サイバーセキュリティは、インターネットにアクセスできる私たち全員にとって最も重要である必要があります。特に、保護すべき貴重な資産や機密情報がある場合はそうです。

ただし、巧妙な悪意のあるサードパーティが常に利用可能なセキュリティを回避する方法を見つけるため、アカウントのセキュリティ保護は、単に言うよりもはるかに難しい場合があります。

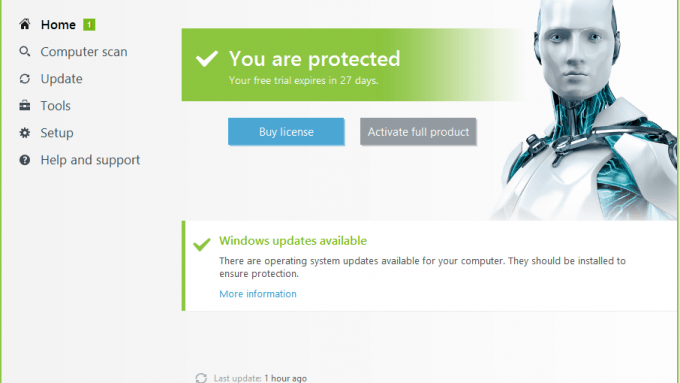

最近、ESETは、重大度の高いローカル特権の昇格に対処するためのセキュリティ修正をリリースしました Windows10以降またはWindowsServer2016を実行しているシステム上の複数の製品に影響を与える脆弱性 以上。

として知られている欠陥 CVE-2021-37852は、Zero Day Initiativeによって報告され、攻撃者が特権を次の場所に昇格できるようになることをユーザーに警告しています。 NT AUTHORITY \ SYSTEM アカウントの権利。

これはWindowsシステムで群を抜いて最高レベルの特権であり、ハッカーはWindows Antimalware ScanInterfaceを使用してこれを達成していることに注意してください。

セキュリティの専門家は、差し迫ったサイバーリスクについて警告します

まだご存じない方のために説明すると、AMSIはWindows 10 TechnicalPreviewで最初に導入されました。 これにより、アプリやサービスは、システムにインストールされている主要なウイルス対策製品からメモリバッファースキャンを要求できます。

ESETのセキュリティ専門家によると、これは攻撃者が獲得した後にのみ達成できます SeImpersonatePrivilegeの権利.

前述したように、これらの権限はローカルのAdministratorsグループのユーザーとデバイスの 認証後にクライアントになりすますローカルサービスアカウント。これにより、この影響が制限されます。 脆弱性。

一方で、 ゼロデイイニシアチブ サイバー犯罪者は、ESETのCVSS重大度評価に一致する、ターゲットシステムで低特権コードを実行する機能を取得するためにのみ必要であると述べました。

これは自動的に、この厄介で危険なバグが、特権の低い悪意のあるサードパーティによって悪用される可能性があることを意味します。

セキュリティの専門家は、この脆弱性の影響を受ける製品を示すリストも公開しました。

- ESET NOD32アンチウイルス、ESET Internet Security、ESET Smart Security、およびESET Smart SecurityPremiumバージョン10.0.337.1から15.0.18.0

- ESET Endpoint Antivirus forWindowsおよびESETEndpoint Security forWindowsバージョン6.6.2046.0から9.0.2032.4

- Microsoft Windows Server8.0.12003.0および8.0.12003.1用のESETServer Security、バージョン7.0.20144.0から7.3.12006.0までのMicrosoft WindowsServer用のESETFile Security

- ESET Server Security for MicrosoftAzureバージョン7.0.12016.1002から7.2.12004.1000

- ESET Security for Microsoft SharePointServerバージョン7.0.15008.0から8.0.15004.0

- バージョン7.0.14008.0から8.0.14004.0までのIBMDominoのESETMail Security

- ESET Mail Security for Microsoft ExchangeServerバージョン7.0.10019から8.0.10016.0

また、MicrosoftAzureユーザー向けのESETサーバーセキュリティは アドバイス Microsoft WindowsServer用のESETServerSecurityの利用可能な最新バージョンにすぐに更新します。

ここでの明るい面は、ESETが、このセキュリティバグの影響を受ける製品を標的とするように設計されたエクスプロイトの証拠を実際に見つけられなかったことです。

ただし、これは、再び安全になるために必要な手順を無視する必要があるという意味ではありません。 あなたはそのような手の込んだ攻撃の犠牲者になったことがありますか?

以下のコメントセクションで私たちとあなたの経験を共有してください。