- マイクロソフトは、TPMチップを介して受け取る予定の強化された安全性を説きましたが、攻撃はリモートで不可能でさえありません。

- Windows 11デバイスの1つが悪用された場合、デバイス自体とデバイスが接続されているネットワークが危険にさらされます。

- 専門家は、適切なスキルセットがあれば、TPM 2.0セキュリティチップでさえ、データを抽出しようとしている悪意のあるエンティティの餌食になりやすいことを証明しました。

- マイクロソフトは、これらのセキュリティ機能を詳しく調べて、まだ時間があるうちに戦略を修正したいと思うかもしれません。

言うまでもなく、レドモンドの技術会社が将来のOSとしてWindows 11を最初に発表して以来、いくつかの ハードウェア要件 そのデバイスが満たす必要があります。

多くの人が、課せられたTPM 2.0の制限に同意しませんでした。この問題は、Windowsユーザーからあらゆる種類の反応を引き起こしました。

マイクロソフトは、提供する保護レベルが強化されているため、このTPM要件は自分自身の安全のためのものであることを支持し、人々を安心させ続けました。

ただし、最近、一部の専門家は、これらのセキュリティチップを設置しても、誰かが私たちの手に渡る可能性がないため、悪意のあるエンティティから完全に安全にすることはできないことを発見しました。 Windows 11 端末。

マイクロソフトがあなたに考えてほしいほど安全ではありません

技術の巨人は、特に反発の後で、公共の圧力の下で割れないことになると、鉄の意志を示しました TPM 2.0 コミュニティから持ち込まれた要件。

彼らは、このハードウェア機能を自分たちのものであるかのように宣伝し、 この小さなチップのおかげでユーザーは保護されるだろうと言った。

トラステッドプラットフォームモジュール(TPM)テクノロジは、ハードウェアベースのセキュリティ関連機能を提供するように設計されています。 TPMチップは、暗号化操作を実行するように設計された安全な暗号化プロセッサです。 チップには、改ざん防止のための複数の物理的セキュリティメカニズムが含まれており、悪意のあるソフトウェアがTPMのセキュリティ機能を改ざんすることはできません。

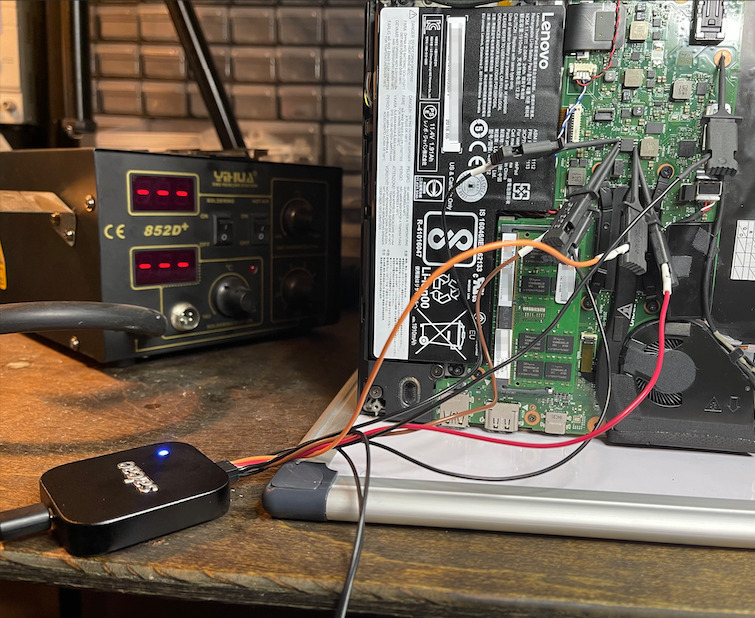

Dolosグループの専門家 実際、私たちの1人がラップトップを紛失したり盗まれたりした場合、TPMはハッカーが大混乱を引き起こすのを防ぐためにほとんど何もできないことがわかりました。

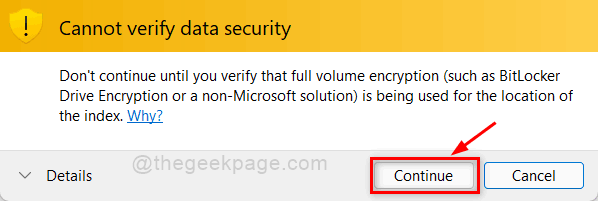

この記事の執筆時点では、BitLockerはTPM2.0の暗号化された通信機能を利用していません。 標準。これは、TPMから出力されるすべてのデータが、次の復号化キーを含めてプレーンテキストで出力されることを意味します。 ウィンドウズ。 そのキーを取得できれば、ドライブを復号化し、VPNクライアント構成にアクセスでき、内部ネットワークにアクセスできるはずです。

このエクスプロイトを他の独創的なスキームと一緒に使用することで、研究者は盗まれた企業のラップトップを盗むことができました (シナリオとして)関連する企業ネットワークに効果的にアクセスし、データを公開して脆弱なままにします。

彼らがさらに説明したように、前述のラップトップをクラックして開いた後、事前に装備された攻撃者は、TPMセキュリティチップを危険にさらすために、個々のプローブの代わりにSOIC-8クリップを使用します。

このクリップを使用すると、チップへの接続が非常に簡単になり、実際の攻撃を数分短縮できます。

全体のプロセスは完全に詳細に説明されており、あなたが広大な技術的背景を持っていて、この種の知識に興味があるなら、それは興味深い読み物です。

マイクロソフトが、すでにそのようなセキュリティ機能が統合されているデバイスにアップグレードすることについて非常に大きな取引をしたことを考えると、これは当惑させるニュースです。

そうは言っても、レドモンドに本拠を置くテクノロジー企業は、そのようなハッキング方法がもはや不可能なBitLockerのより安全な未来を提供する上でより良い仕事をすることができます。

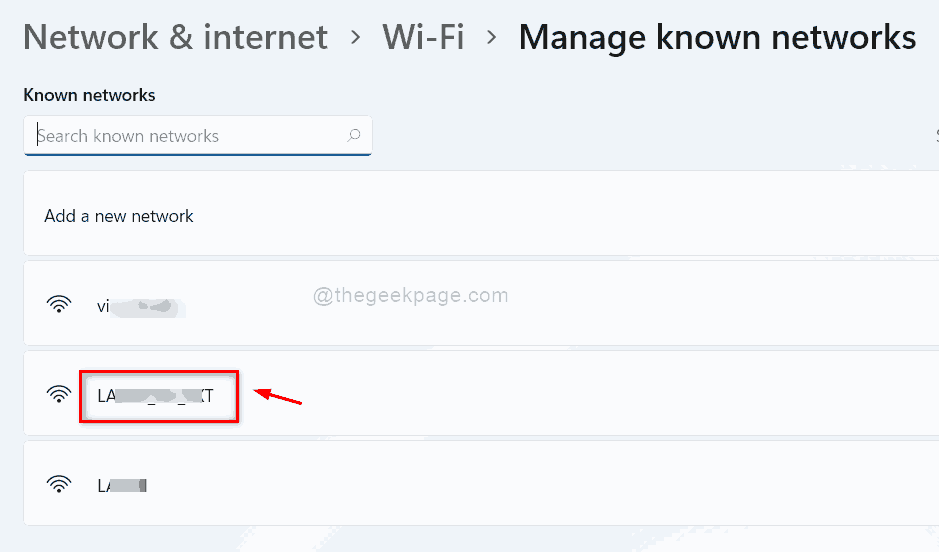

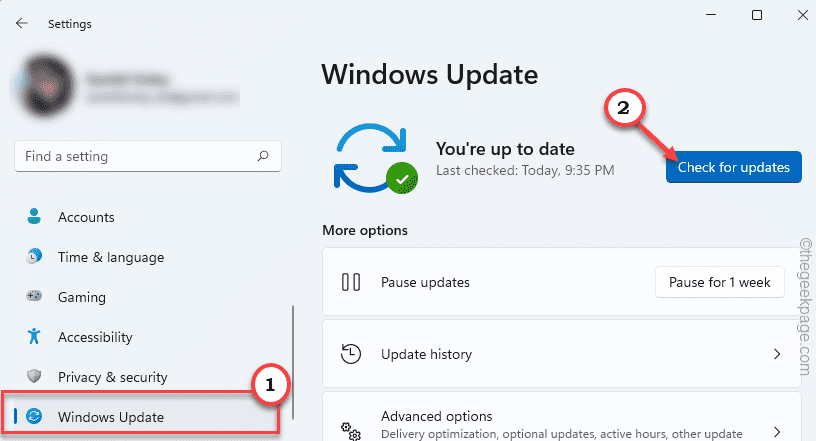

また、Microsoftの今後のオペレーティングシステムをインストールできることも知りたいと思うかもしれません。 TPM要件が課されていなくても。

この状況全体についてどう思いますか? 以下のコメントセクションで私たちとあなたの意見を共有してください。