最近のサイバー攻撃の後 PetyaとWannaCry、Microsoftは、すべてのWindows 10ユーザーに、未使用であるがまだ脆弱なものを削除することを推奨しました SMBv1ファイル共有プロトコル 安全を保つために彼らの機械から。 ランサムウェアの両方の亜種は、この特定のエクスプロイトを使用してネットワークシステムを介して複製しました。

古い欠陥が発生したので、プロトコルをオフにします

これまでにプロトコルをオフにしていない場合は、オフにすることを検討する必要があります。 手始めに、 新しいランサムウェアの亜種 もう一度攻撃し、同じ脆弱性を使用してファイルを暗号化する可能性があります。 もう1つの理由は、最近のDEFCONハッカー会議で別の20年前の欠陥が明らかになったという事実です。

SMBLorisと呼ばれるSMBセキュリティの欠陥

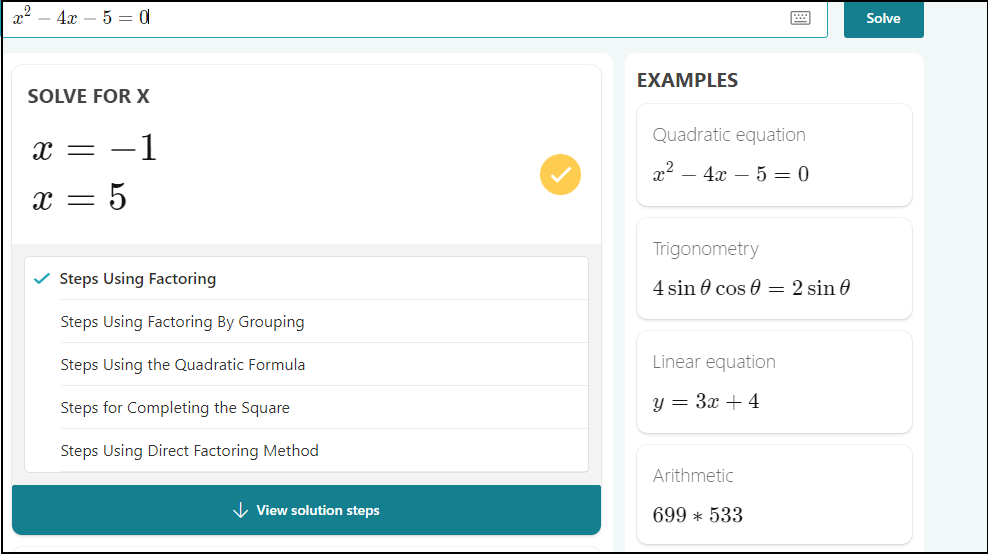

セキュリティ研究者は、RiskSenseでこのセキュリティ上の欠陥を明らかにし、それが Windows以降のすべてのバージョンのSMBプロトコルとすべてのバージョンのWindowsに影響を与えるDoS攻撃 2000. 不気味ですね。 さらに、Raspberry Piとわずか20行のPythonコードで、Windowsサーバーを停止できます。

SMBの脆弱性は、最近のランサムウェア攻撃の原因であるリークされたSMBエクスプロイトであるEternalBlueの分析中に発見されました。 企業のお客様は、安全を確保するために、インターネットからSMBv1へのアクセスをブロックすることを強くお勧めします。

Microsoftは、SMBv1をから完全に削除することを計画しています。 Windows 10 Fall Creators Update そのため、問題全体は現在のように恐ろしいものではないかもしれません。 ただし、念のため、古いバージョンのWindowsを実行しているすべてのユーザーは、この問題の影響を受け続けることを知っておく必要があります。このため、SMBv1プロトコルを無効にすることをお勧めします。

チェックアウトする関連記事:

- Microsoftは、WindowsDefenderの別の重大な脆弱性を修正します

- Microsoftは、WindowsDefenderのリモートコード実行の脆弱性を修正しました

- Googleの従業員によって発見されたMicrosoftWindows Defenderの主要な欠陥、パッチがすぐにリリースされました

![2022年のMicrosoft365に最適な5つのVPN[実際にテスト済み]](/f/b8eb274bf21d0cfa6fe10a5e6265c9a0.png?width=300&height=460)