- 火曜日のこのパッチに付属のレポートによると、97の異なるCVEが特定されました。

- 89がMicrosoft製品に影響を与えましたが、Adobe製品に影響を与えたのは8つだけでした。

- 一部のCVEは実際にクリティカルと評価されましたが、それらの大部分は重要と評価されました。

- 各CVEが影響を与えるものと、それがどのように現れるかについての詳細をお読みください。

デジタルの世界では、ソフトウェア、マルウェア、およびマルウェアから私たちを守るために使用されるツールの間で軍拡競争が続いています。

さて、この戦争の別のラウンドは今、 3月パッチ火曜日 発見されたCVEの新しいレポートが明らかになったので、更新はここにあります。

これまでのところ、2021年はCVEが非常に豊富で、毎月次の数が発見されています。

- 1月: 91

- 2月: 106

3月も非常に豊富で、97のCVEが発見されたようです。これらはすべて、以下の記事で詳しく説明します。

3月のCVEレポートには、97の特定されたCVEが含まれています

アドビ製品に見られる脆弱性

今月見つかった97のCVEのうち、Adobeプログラム、より正確にはAdobe Connect、Creative Cloud Desktop、およびFramemakerに属していたのは8つだけでした。

識別された8つのCVEのうち、4つが クリティカル 他の4つはとして評価されました 重要.

マイクロソフト製品に見られる脆弱性

いつものように、マイクロソフト製品は特定されたCVEの大部分を保持しており、今月だけで89が見つかりました。

これらのCVは、Microsoft Windowsコンポーネント、AzureおよびAzure DevOps、Azure Sphere、Internet ExplorerおよびEdge(EdgeHTML)、Exchange Server、Officeなどを含む複数のMicrosoftサービスに影響を与えました。

これらの脆弱性のうち4つはアクティブな攻撃を受けていると見なされたため、火曜日の通常のパッチスケジュールの前に、それらをすぐに修正するための小さなパッチがリリースされました。

これらの89個のバグのうち、次のように評価されました。

- 14はとしてリストされています クリティカル

- 75はとしてリストされています 重要 重大度で。

最も深刻なCVEのいくつかはどれでしたか?

すべてのCVEは注目に値するものと見なされるべきですが、その重大度または動作方法のために目立ったものもありました。

-

CVE-2021-26897

- Windows DNSサーバーのリモートコード実行の脆弱性

-

CVE-2021-26867

- WindowsHyper-Vリモートコード実行の脆弱性

-

CVE-2021-27076

- Microsoft SharePointServerのリモートコード実行の脆弱性

-

CVE-2021-26411

- InternetExplorerのメモリ破損の脆弱性

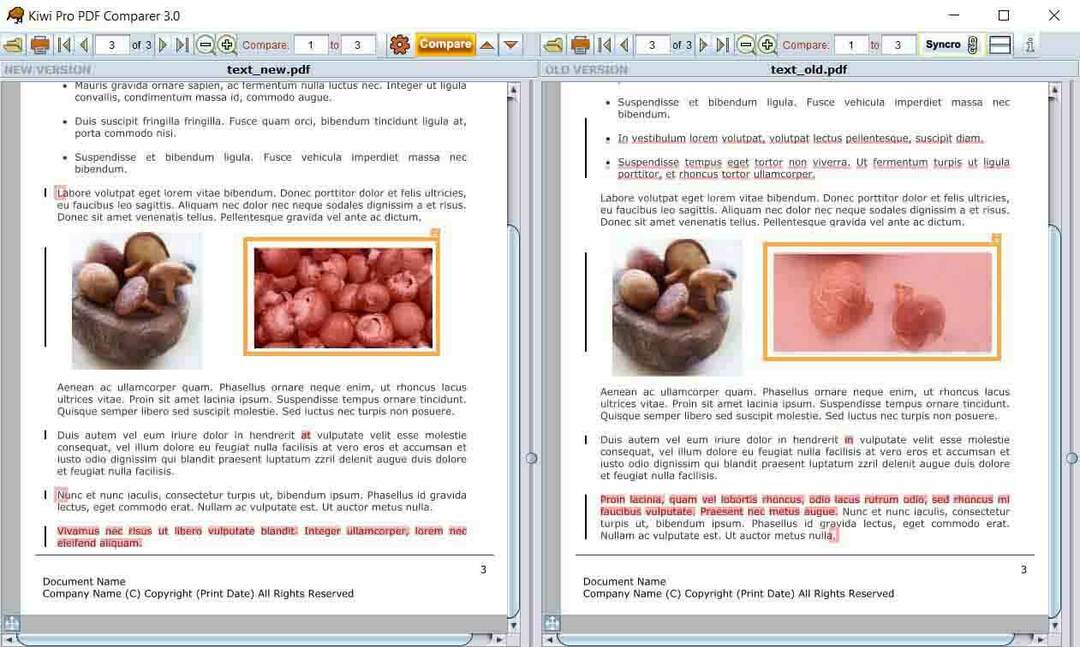

識別された他のすべてのCVEは、以下の表にリストされています。

CVE |

題名 |

重大度 |

| CVE-2021-26411 | InternetExplorerのメモリ破損の脆弱性 | クリティカル |

| CVE-2021-26855 | Microsoft ExchangeServerのリモートコード実行の脆弱性 | クリティカル |

| CVE-2021-26857 | Microsoft ExchangeServerのリモートコード実行の脆弱性 | クリティカル |

| CVE-2021-27065 | Microsoft ExchangeServerのリモートコード実行の脆弱性 | クリティカル |

| CVE-2021-26858 | Microsoft ExchangeServerのリモートコード実行の脆弱性 | 重要 |

| CVE-2021-27077 | WindowsWin32kの権限昇格の脆弱性 | 重要 |

| CVE-2021-27074 | AzureSphereの署名されていないコード実行の脆弱性 | クリティカル |

| CVE-2021-27080 | AzureSphereの署名されていないコード実行の脆弱性 | クリティカル |

| CVE-2021-21300 | VisualStudioのリモートコード実行の脆弱性に対するGit | クリティカル |

| CVE-2021-24089 | HEVCビデオ拡張機能のリモートコード実行の脆弱性 | クリティカル |

| CVE-2021-26902 | HEVCビデオ拡張機能のリモートコード実行の脆弱性 | クリティカル |

| CVE-2021-27061 | HEVCビデオ拡張機能のリモートコード実行の脆弱性 | クリティカル |

| CVE-2021-26412 | Microsoft ExchangeServerのリモートコード実行の脆弱性 | クリティカル |

| CVE-2021-26876 | OpenTypeフォント解析のリモートコード実行の脆弱性 | クリティカル |

| CVE-2021-26897 | Windows DNSサーバーのリモートコード実行の脆弱性 | クリティカル |

| CVE-2021-26867 | WindowsHyper-Vリモートコード実行の脆弱性 | クリティカル |

| CVE-2021-26890 | アプリケーション仮想化リモートコード実行の脆弱性 | 重要 |

| CVE-2021-27075 | Azure仮想マシンの情報開示の脆弱性 | 重要 |

| CVE-2021-24095 | DirectXの特権の昇格の脆弱性 | 重要 |

| CVE-2021-24110 | HEVCビデオ拡張機能のリモートコード実行の脆弱性 | 重要 |

| CVE-2021-27047 | HEVCビデオ拡張機能のリモートコード実行の脆弱性 | 重要 |

| CVE-2021-27048 | HEVCビデオ拡張機能のリモートコード実行の脆弱性 | 重要 |

| CVE-2021-27049 | HEVCビデオ拡張機能のリモートコード実行の脆弱性 | 重要 |

| CVE-2021-27050 | HEVCビデオ拡張機能のリモートコード実行の脆弱性 | 重要 |

| CVE-2021-27051 | HEVCビデオ拡張機能のリモートコード実行の脆弱性 | 重要 |

| CVE-2021-27062 | HEVCビデオ拡張機能のリモートコード実行の脆弱性 | 重要 |

| CVE-2021-27085 | InternetExplorerのリモートコード実行の脆弱性 | 重要 |

| CVE-2021-27053 | MicrosoftExcelのリモートコード実行の脆弱性 | 重要 |

| CVE-2021-27054 | MicrosoftExcelのリモートコード実行の脆弱性 | 重要 |

| CVE-2021-26854 | Microsoft ExchangeServerのリモートコード実行の脆弱性 | 重要 |

| CVE-2021-27078 | Microsoft ExchangeServerのリモートコード実行の脆弱性 | 重要 |

| CVE-2021-27058 | Microsoft OfficeClickToRunリモートコード実行の脆弱性 | 重要 |

| CVE-2021-24108 | MicrosoftOfficeのリモートコード実行の脆弱性 | 重要 |

| CVE-2021-27057 | MicrosoftOfficeのリモートコード実行の脆弱性 | 重要 |

| CVE-2021-27059 | MicrosoftOfficeのリモートコード実行の脆弱性 | 重要 |

| CVE-2021-26859 | Microsoft PowerBI情報開示の脆弱性 | 重要 |

| CVE-2021-27056 | MicrosoftPowerPointのリモートコード実行の脆弱性 | 重要 |

| CVE-2021-27052 | Microsoft SharePointServerの情報開示の脆弱性 | 重要 |

| CVE-2021-27076 | Microsoft SharePointServerのリモートコード実行の脆弱性 | 重要 |

| CVE-2021-24104 | MicrosoftSharePointのなりすましの脆弱性 | 重要 |

| CVE-2021-27055 | MicrosoftVisioのセキュリティ機能のバイパスの脆弱性 | 重要 |

| CVE-2021-26887 | MicrosoftWindowsフォルダリダイレクト権限昇格の脆弱性 | 重要 |

| CVE-2021-26881 | Microsoft Windows MediaFoundationのリモートコード実行の脆弱性 | 重要 |

| CVE-2021-27082 | VisualStudioCodeリモートコード実行の脆弱性のためのクォンタム開発キット | 重要 |

| CVE-2021-26882 | リモートアクセスAPIの特権の脆弱性の昇格 | 重要 |

| CVE-2021-27083 | VisualStudioCodeのリモート開発拡張機能リモートコード実行の脆弱性 | 重要 |

| CVE-2021-26880 | Storage SpacesControllerの特権の昇格の脆弱性 | 重要 |

| CVE-2021-26886 | ユーザープロファイルサービスのサービス拒否の脆弱性 | 重要 |

| CVE-2021-27081 | Visual Studio CodeESLint拡張機能のリモートコード実行の脆弱性 | 重要 |

| CVE-2021-27084 | Visual Studio CodeJava拡張パックのリモートコード実行の脆弱性 | 重要 |

| CVE-2021-27060 | Visual StudioCodeのリモートコード実行の脆弱性 | 重要 |

| CVE-2021-27070 | Windows 10 UpdateAssistantの権限昇格の脆弱性 | 重要 |

| CVE-2021-26869 | WindowsActiveXインストーラーサービス情報の開示の脆弱性 | 重要 |

| CVE-2021-27066 | Windows AdminCenterのセキュリティ機能のバイパスの脆弱性 | 重要 |

| CVE-2021-26860 | WindowsApp-Vオーバーレイフィルターの特権の脆弱性の昇格 | 重要 |

| CVE-2021-26865 | Windowsコンテナ実行エージェントの権限昇格の脆弱性 | 重要 |

| CVE-2021-26891 | Windowsコンテナ実行エージェントの権限昇格の脆弱性 | 重要 |

| CVE-2021-26896 | Windows DNSServerのサービス拒否の脆弱性 | 重要 |

| CVE-2021-27063 | Windows DNSServerのサービス拒否の脆弱性 | 重要 |

| CVE-2021-26877 | Windows DNSサーバーのリモートコード実行の脆弱性 | 重要 |

| CVE-2021-26893 | Windows DNSサーバーのリモートコード実行の脆弱性 | 重要 |

| CVE-2021-26894 | Windows DNSサーバーのリモートコード実行の脆弱性 | 重要 |

| CVE-2021-26895 | Windows DNSサーバーのリモートコード実行の脆弱性 | 重要 |

| CVE-2021-24090 | Windowsエラー報告特権の昇格の脆弱性 | 重要 |

| CVE-2021-26872 | Windowsイベント追跡特権の脆弱性の昇格 | 重要 |

| CVE-2021-26898 | Windowsイベント追跡特権の脆弱性の昇格 | 重要 |

| CVE-2021-26901 | Windowsイベント追跡特権の脆弱性の昇格 | 重要 |

| CVE-2021-24107 | Windowsイベントトレース情報開示の脆弱性 | 重要 |

| CVE-2021-26892 | Windows Extensible FirmwareInterfaceセキュリティ機能バイパスの脆弱性 | 重要 |

| CVE-2021-26868 | Windowsグラフィックスコンポーネントの特権の脆弱性の昇格 | 重要 |

| CVE-2021-26861 | Windowsグラフィックコンポーネントのリモートコード実行の脆弱性 | 重要 |

| CVE-2021-26862 | Windowsインストーラーの特権の昇格の脆弱性 | 重要 |

| CVE-2021-26884 | WindowsMediaフォトコーデック情報開示の脆弱性 | 重要 |

| CVE-2021-26879 | WindowsNATサービス拒否の脆弱性 | 重要 |

| CVE-2021-26874 | Windowsオーバーレイフィルターの特権の脆弱性の昇格 | 重要 |

| CVE-2021-1640 | Windows印刷スプーラーの特権の昇格の脆弱性 | 重要 |

| CVE-2021-26878 | Windows印刷スプーラーの特権の昇格の脆弱性 | 重要 |

| CVE-2021-26870 | Windowsで投影されたファイルシステムの特権の昇格の脆弱性 | 重要 |

| CVE-2021-26866 | WindowsUpdateサービスの特権の昇格の脆弱性 | 重要 |

| CVE-2021-26889 | WindowsUpdateスタックの権限昇格の脆弱性 | 重要 |

| CVE-2021-1729 | WindowsUpdateスタックセットアップ特権の昇格の脆弱性 | 重要 |

| CVE-2021-26899 | WindowsUPnPデバイスホストの特権の昇格の脆弱性 | 重要 |

| CVE-2021-26873 | Windowsユーザープロファイルサービスの特権の昇格の脆弱性 | 重要 |

| CVE-2021-26864 | Windows仮想レジストリプロバイダーの特権の昇格の脆弱性 | 重要 |

| CVE-2021-26871 | WindowsWalletServiceの特権の脆弱性の昇格 | 重要 |

| CVE-2021-26885 | WindowsWalletServiceの特権の脆弱性の昇格 | 重要 |

| CVE-2021-26863 | WindowsWin32kの権限昇格の脆弱性 | 重要 |

| CVE-2021-26875 | WindowsWin32kの権限昇格の脆弱性 | 重要 |

| CVE-2021-26900 | WindowsWin32kの権限昇格の脆弱性 | 重要 |

2021年1月と2月は、CVEの数が増加傾向にあることから始まりましたが、3月の変化は少なくなっているようです。

上記のマイクロソフトまたはアドビの製品およびサービスのいずれかを使用する場合、あなたはより大きな立場に立つことを忘れないでください 前述の脆弱性によるリスクがあるため、火曜日に最新のパッチをダウンロードしてインストールすることを忘れないでください 更新。

サードパーティのウイルス対策ツールを使用することも役立つ可能性がありますが、火曜日のパッチの更新は無料であり、常に無料であるため、さらに費用がかかることを意味します。

今月のCVEレポートについてどう思いますか?

以下のコメントセクションにフィードバックを残して、CVEが一般の人々の関心事になるべきかどうかをお知らせください。