マイクロソフトは、 ウインドウズ10 そして エッジブラウジングrは世界で最も安全なシステムです。 ただし、マルウェアに耐性のあるソフトウェアなどは存在しないことは誰もが知っており、最近、Microsoftの最新のOSとそのコンポーネントでさえ脅威に対して脆弱であることがわかりました。

一つには、Windows ゴッドモードハック 深刻なマルウェア攻撃のアクセスゲートとして脆弱性を使用して、ハッカーがコントロールパネルのオプションと設定をコマンドできるようにします。 マイクロソフトはまた、ユーザーに警告しました 新しいマクロトリック ランサムウェアをアクティブ化するために使用されます。 大量のユーザーが実行を続けている間、このすべて サポートされていないWindowsXPおよびIEバージョン、彼らのコンピュータをに変える ハッカーのための座っているアヒル.

これらは脆弱性のほんの数例です—そして最悪の事態はまだ来ていません。 最近の開示によると、Windowsバージョンの32ビットバージョンと64ビットバージョンすべてにゼロデイエクスプロイトがあります。 この情報は、このエクスプロイトのソースコードを90,000ドルで販売することをいとわない有名なユーザーであるBuggiCorpによって明らかにされました。 ユーザーが支払いを要求する ビットコイン.

win32k.sysのゼロデイ脆弱性に対するローカル特権昇格(LPE)を悪用します。 この脆弱性は、特定のプロパティを持つウィンドウオブジェクトの誤った処理に存在し、[脆弱性]はWindows2000以降のすべてのOS [バージョン]に存在します。 []エクスプロイトは、WindowsServerバージョンを含むWindowsXPから始まり、Windows 10の現在のバリアントまで、すべてのOSアーキテクチャ(x86およびx64)に実装されています。 この脆弱性は「write-what-where」タイプであるため、[メモリ内の]任意のアドレスに特定の値を書き込むことができます。これは完全な悪用には十分です。 このエクスプロイトは、IL / appcontainer(LOW)から正常に脱出し、ASLR、DEP、SMEPなどの既存のすべての保護メカニズムをバイパスします(より正確には、まったく影響を受けません)。

この脆弱性は、ハッカーがソフトウェアプロセスの特権をシステムレベルに昇格させる可能性があるため、非常に危険です。 マイクロソフトからハッカーまで、誰がコードを購入するのかを知るのは興味深いことです。 当面、エクスプロイトが本物かどうかは定かではありません。 Microsoftはすでにこのコードの存在を認識していますが、まだコメントを出していません。

チェックアウトする必要のある関連記事:

- 6500万を超えるTumblrパスワードがハッカーに漏洩しました

- WindowsXPはハッカーにとって非常に簡単なターゲットになりました。Windows10アップデートは必須です

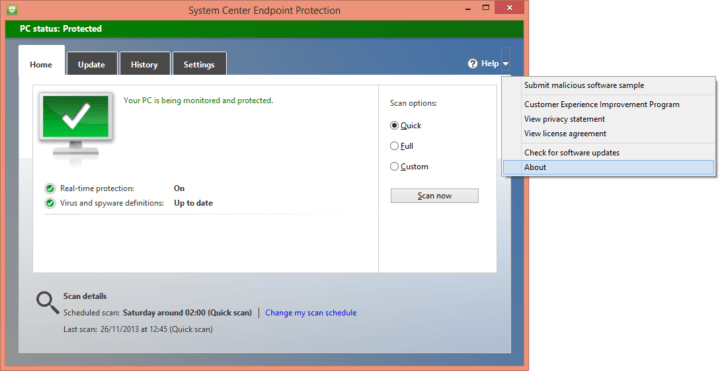

- マイクロソフトがWindows10にウイルス対策スキャンインターフェイスを導入

- ランサムウェアPetyaがバックアップバディをパーティーに連れてきます