年間2億人のユーザーを支援する時間節約のソフトウェアとハードウェアの専門知識。 技術的な生活を向上させるためのハウツーアドバイス、ニュース、ヒントをご案内します。

AVGビジネスセキュリティ

AVGは、インスタント電子メールアラートからリモート管理ツールまで、保護のニーズのすべてをカバーするビジネス向けに設計された、一流のデータ侵害検出ソリューションを提供します。

リモート管理について言えば、どこからでもPCデバイス全体にAVGをインストール、更新、および構成でき、脅威のリアルタイム監視と通知の恩恵を受けることができます。

簡単に見てみましょう 主な機能:

- クラウド管理コンソール(複数のエンドポイントへの迅速な展開、ポリシーの管理、脅威の監視、更新のスケジュール設定、単一の場所からのデバイスとネットワークの保護)

- ファイル、電子メール、動作、およびWebシールド(マルウェア、ウイルス、スパム、有害なダウンロード、および危険なWebサイトに対する多層保護)

- リンクスキャナーと統合ファイアウォール(ネットワークトラフィックをフィルタリングし、疑わしい接続を防止するため)

- ファイルシュレッダー(復元したくないファイルを完全に削除します)

- SharePoint保護

AVGビジネスセキュリティ

AVGを搭載した究極のデータ侵害検出ソフトウェアでビジネスを保護しましょう!

即購入

ヴァロニス

このプライバシー侵害検出ソフトウェアは、アメリカのソフトウェア会社であるVaronis Systemsの革新であり、組織がデータを追跡、視覚化、分析、および保護できるようにします。

Varonisは、ITインフラストラクチャからメタデータを抽出することにより、異常な動作を検出および識別し、サイバー攻撃から防御するために、ユーザーの動作分析を実行します。

次に、この情報を使用して、データオブジェクト、従業員、コンテンツ、および使用法の間の関係をマッピングします。これにより、データの可視性を高め、データを保護できます。

簡単に見てみましょう 主な機能:

- 邪魔にならないVaronisフレームワークの実装

- DatAdvantageデータガバナンスソフトウェアおよびIDU分析エンジンレベル(統計分析)

- ファイルサーバーを監視し、ファイルシステムを分析し、パターンに深くアクセスします(変更に関する推奨事項)

- プライバシー侵害の検出に対処する(迅速で簡単なセットアップ)

- いくつかの課題を解決し、アクセス頻度に基づいてデータの所有権を決定します

- 使用状況の監査を実行します

ヴァロニス

可視性とコンテキストを組み合わせて、プロのようにサイバー攻撃を見つけて対応します。

今すぐやってみて下さい

ステルスビット

これは、非構造化および構造化データリポジトリをサポートし、最も脆弱なターゲットからクレデンシャルを保護する最初のデータアクセスガバナンスソリューションプロバイダーです。

Stealthbitsは、攻撃者がデータ自体を盗むために使用する機密データとクレデンシャルを保護するサイバーセキュリティソフトウェア会社です。

簡単に見てみましょう 主な機能:

- ステルスインターセプト(脅威が災害になる前にブロックできるように、リアルタイムで検出、防止、警告します)

- 機械学習ベースのステルスディフェンド(高度な脅威から組織を防御し、データを盗み出して破壊しようとするリアルタイムの脅威分析およびアラートツール)

- ステルスリカバリ(アクティブディレクトリの変更をロールバックおよびリカバリして、安全で最適化されたディレクトリを維持し、ダウンタイムなしでドメインを復元できます)

- Stealthbitsファイルアクティビティモニター(ネイティブログを必要とせずに、WindowsファイルサーバーおよびNASデバイスのファイルアクセスとアクセス許可の変更を保存します)

ステルスビット

データへのアクセスを制限するだけではありません。 Active Directoryを保護して、次のレベルに引き上げます。

今すぐやってみて下さい

ミーアキャット

これは、Open Information Security Foundationによって開発された、高速で非常に堅牢なオープンソースのプライバシー侵害検出ソフトウェアです。

Suricataは、リアルタイムで侵入検知を実行できるほか、インライン侵入を防止し、ネットワークのセキュリティを監視します。

キャプチャ、収集、デコード、検出、出力などのモジュールを、この順序でプロセスに従って実行します。 最初にトラフィックをキャプチャし、次にそれをデコードして、フローがプロセッサ間でどのように分離するかを指定します。

簡単に見てみましょう 主な機能:

- マルチスレッドソリューション(ルール、署名言語、およびLuaスクリプトを使用して複雑な脅威を検出します)

- Windowsを含むすべての主要なオペレーティングシステムと互換性があります

- 7番目のOSIモデル層でのネットワークトラフィック処理(強化されたマルウェア検出機能)

- プロトコルとGPUアクセラレーションの自動検出と解析

⇒ ミーアキャットを入手

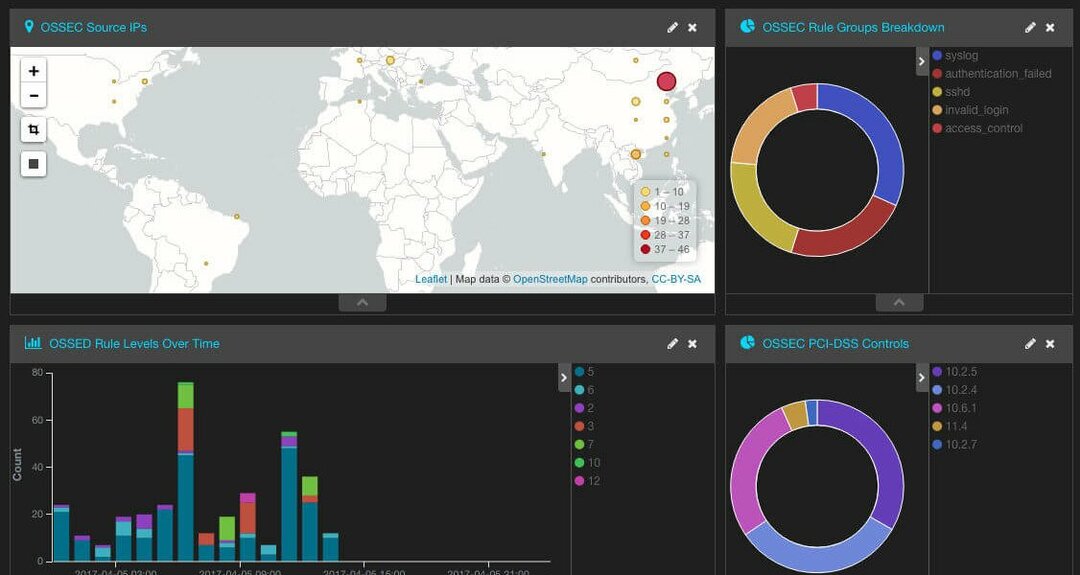

OSSEC

OSSECは、マルチプラットフォームのオープンソースのホストベースの侵入検知システムです。 このツールには、強力な相関および分析エンジンがあり、ログ分析とファイル整合性チェックが統合されています。

さらに、Windowsレジストリ監視機能があるため、レジストリへの不正な変更を簡単に確認できます。

また、一元化されたポリシーの適用、ルートキットの検出、リアルタイムのアラート、およびアクティブな応答もあります。 可用性に関しては、これがマルチプラットフォームソリューションであり、Linux、OpenBSD、FreeBSD、macOS、Solaris、およびWindowsで機能することを知っておく必要があります。

簡単に見てみましょう 主な機能:

- 完全無料

- ほぼすべてのデスクトッププラットフォームで利用可能

- 相関および分析エンジン

- ログ分析、整合性チェック

- レジストリの監視、ファイルの整合性チェック

- ルートキットの検出、リアルタイムのアラート

⇒ OSSECを入手する

Snort

これは、1998年に作成されたもう1つの無料のオープンソースプライバシー侵害検出ソフトウェアであり、その主な利点は、ネットワーク上でリアルタイムのトラフィック分析とパケットロギングを実行できることです。

機能には、このツールを作成するプロトコル分析、コンテンツ検索、およびプリプロセッサが含まれます あらゆる種類のマルウェア、エクスプロイト、スキャンポート、およびその他の多くのセキュリティの検出で広く受け入れられています 問題。

簡単に見てみましょう 主な機能:

- スニファ、パケットロガー、およびネットワーク侵入検知モード(スニファモードはパケットを読み取り、情報を表示します。パケットロガー ネットワーク侵入検知モードがリアルタイムトラフィックを監視し、ユーザー定義と比較しながら、パケットをディスクに記録します ルール)

- ステルスポートスキャン、CGI攻撃、SMBプローブ、バッファオーバーフロー、およびOSフィンガープリントの試行を検出します

- Windowsを含むさまざまなハードウェアプラットフォームおよびオペレーティングシステムと互換性があります

- 展開のための柔軟で動的

- 侵入検知ルールを簡単に作成

- トラブルシューティングのための優れたコミュニティサポートベース

⇒ Snortを入手

使用しているプライバシー侵害検出ソフトウェアで、誰もが知ってもらいたいものはありますか? 以下のセクションにコメントを残して、私たちと共有してください。

©CopyrightWindows Report2021。 Microsoftとは関係ありません

![5つの最高の暗号化メッセージングソフトウェア[2021ガイド]](/f/a3eb86d06a2d3b9096dd4a20195c1aae.jpg?width=300&height=460)