Windows 10は、他の優れた機能の中でも特にセキュリティを強化するオペレーティングシステムです。 ただし、新しい脆弱性が発見されたため、改善されたセキュリティ機能は完全ではなく、オペレーティングシステムをマルウェア攻撃にさらす可能性があります。

皮肉なことに、この問題はWindowsユーザーアカウント制御(UAC)に関係しています。これは、Windowsが不要なソフトウェアをブロックし、 マルウェア.

セキュリティ研究者のMattNelsonとMattGraeberが欠陥を発見し、最終的にWebサイトでそれを知らせました。 Enigmaox3. 攻撃者が処理したWindows10のSilentCleanupを使用して、マルウェアがUACゲートをすり抜けてコンピューターに侵入する方法について詳しく説明します。

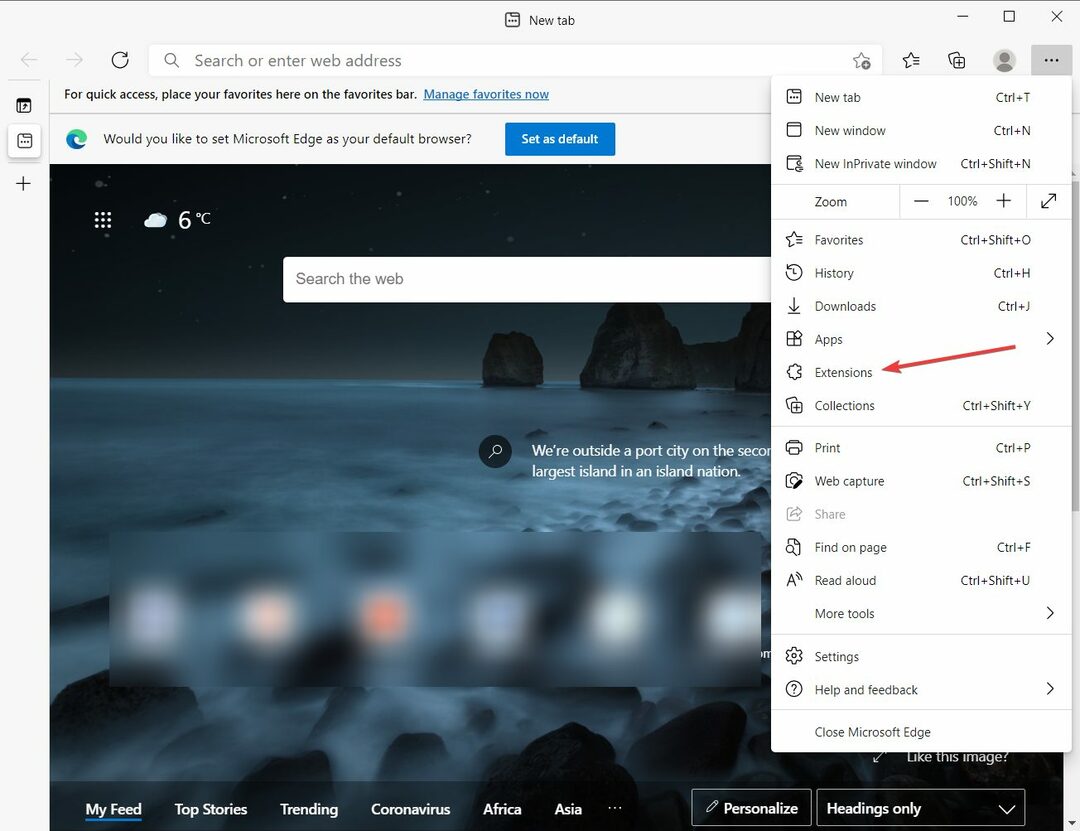

Matt Graeber(@mattifestation)と私は最近Windows 10を掘り下げて、かなり ユーザーアカウント制御をバイパスする興味深い方法(UACに慣れていない場合は、 それについての詳細 ここに). 現在、いくつかのパブリックUACバイパス手法があり、そのほとんどは、DLLハイジャックを利用するためにIFileOperationCOMオブジェクトまたはWUSA抽出を使用した特権ファイルコピーを必要とします。 あなたはいくつかの公共のバイパスを掘り下げることができます ここに (by @ hfiref0x)。 この投稿で取り上げる手法は他の方法とは異なり、特権ファイルのコピーやコードインジェクションに依存しないため、便利な代替手段を提供します。

セキュリティ研究者は、コンピュータの所有者が管理者アカウントを次の目的で使用しないことを推奨する傾向があります。 より多くの攻撃の可能性にさらされるため、毎日のコンピュータの使用ですが、これは問題ではありません よろしく。 分かりますか、 UAC また、Windows 10のSilentCleanupプロセスは最高レベルの電力で実行されるため、使用しているアカウントは関係ありません。

GraeberとNelsonは、この問題をMicrosoftに報告したと述べたが、同社はセキュリティ上の問題ではないと回答した。 どうやら、マイクロソフトにとってUACはセキュリティ対策ではないため、会社が問題をセキュリティ対策と見なしていないのはなぜですか。

マイクロソフトはブラフをしている、または研究者は間違っている。 ただし、現時点で確実なのは、UACの修正が公開されているため、UACの修正をリリースするしかないということです。

チェックアウトする必要のある関連記事:

Windows10アニバーサリーアップデートISOは8月2日に到着します