私たちが指摘したように 前の記事、Metdownの脆弱性にパッチを適用するためにMicrosoftがWindows 7コンピューターに展開した修正プログラムは、実際には良いというよりも害を及ぼしました。

このパッチにより、OSは脅威に対してさらに脆弱になりました。 すなわち、 このアップデートにより、すべてのユーザーレベルのアプリがコンテンツにアクセスして読み取ることができるようになります。 Windowsカーネル そして カーネルメモリへのデータの書き込みも可能にします。

Windowsカーネルがメモリ内のオブジェクトを適切に処理できない場合、特権の昇格の脆弱性が存在します。 この脆弱性の悪用に成功した攻撃者は、カーネルモードで任意のコードを実行する可能性があります。 その後、攻撃者はプログラムをインストールする可能性があります。 データを表示、変更、または削除する。 または、完全なユーザー権限で新しいアカウントを作成します。

この脆弱性を悪用するには、攻撃者は最初にシステムにログオンする必要があります。 攻撃者は、特別に細工されたアプリケーションを実行して、影響を受けるシステムを制御する可能性があります。

KB4100480は、以前のMeltdownアップデートによって引き起こされたセキュリティの問題を修正します

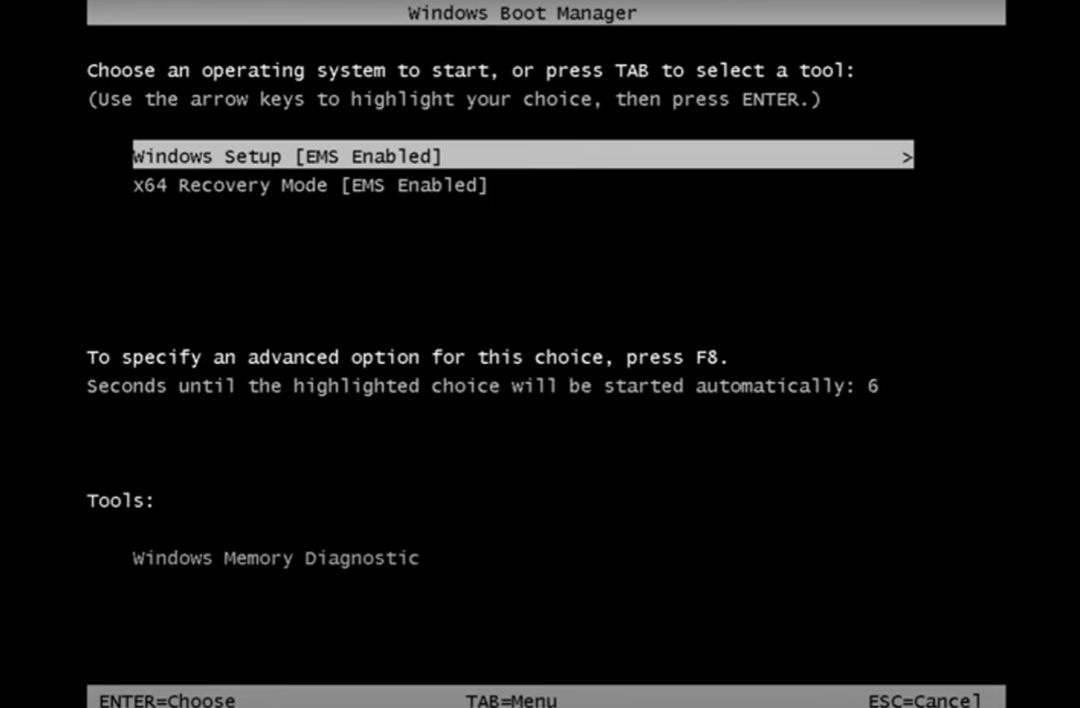

幸いなことに、最新のWindows 7アップデートをダウンロードすることで、この問題を修正できるようになりました。 マイクロソフトは最近、この特権の昇格の脆弱性を完全に修正するために、すべてのWindows7ユーザーにKB4100480をリリースしました。

したがって、1月以降Windows 7コンピューターを更新していない場合は、[更新]ページに移動して、更新を確認してください。 KB4100480をから直接ダウンロードしてインストールすることもできます MicrosoftのUpdateCatalogWebサイト.

現時点では、インストールプロセスに関する限り、バグレポートはありません。 アップデートのインストール後、ユーザーからの問題はまったく報告されていないため、すべてがスムーズに進むはずです。

Meltdownの脆弱性について言えば、以下のガイドを使用してコンピューターをテストし、Spectre / Meltdownに対して脆弱かどうかを確認できます。

- このツールをダウンロードして、コンピューターがMeltdown&Spectreに対して脆弱かどうかを確認します

- InSpectreをダウンロードして、CPUパフォーマンスの問題を確認します

チェックアウトする関連記事:

- Intelの第8世代CPUは、Spectre&Meltdownをブロックする新しいハードウェア設計をもたらします

- マイクロソフトは、プログラムのバグを見つけるために250,000ドルを支払います

- EdgeとIEは、最新のCPUセキュリティバグに対する保護を強化します

![Errore di Aggiornamento di Windows 7 80072efe [リゾルト]](/f/2f60022636ac462f485451f2037793c6.png?width=300&height=460)