צוות חוקרי אבטחה ב- Glass Wall Solutions שחרר לאחרונה חדש דוח ניתוח איומים. הדו"ח מדגיש את העובדה שכ- 85% מהתוכנות הזדוניות של CVE הגיעו ממקורות ידועים במהלך רבעון ראשון 2019.

ל- Windows 10 יש היסטוריה גרועה מבחינת הבאגים. נקודות תורפה מסוימות הן חלק מובנה מכל עדכון חדש.

עם זאת, מפתיע ללמוד כי האקרים מנצלים כעת את הפגיעות שתוקנה על ידי מיקרוסופט.

האקרים מפיצים תוכנות זדוניות ישנות באריזות חדשות

מצב זה מעורר כמה חששות ביטחוניים חשובים. התוקפים משתמשים כעת בתוכנות זדוניות ישנות כדי להפעיל התקפות חדשות לגמרי על המערכות שלך.

התוקפים מודעים היטב לעובדה שמפעלים וארגונים גדולים רבים עדיין משתמשים בפלטפורמות מיושנות כמו Windows 8, 7 ו- Windows XP.

לארגונים אלה יש סיבות משלהם להשתמש במערכות מדור קודם אלה בסביבה התפעולית. החוקרים הצביעו על כך שכ- 37% מהמערכות הן עדיין משתמש במערכת ההפעלה Windows 7.

יתר על כן, מספר משתמשי Windows 8, 8.1 ו- Windows XP הוא 2.1%, 7% ו- 2.3% בהתאמה.

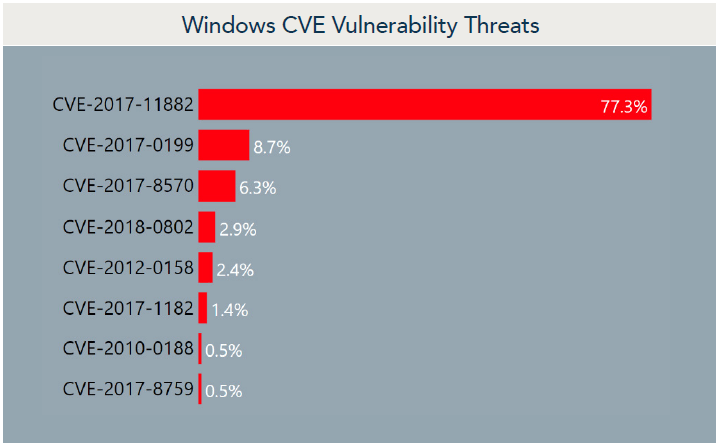

מצב זה הופך את המחשבים האישיים המתאימים ליעד קל. מגמות הפגיעות של Windows CVE מראות כי CVE-2017-11882 פופולרי מאוד בקרב עברייני רשת.

CVE-2017-11882 הוא בעצם פגיעות ברכיב עורך המשוואה בתוכנת Microsoft Office.

כל אחד יכול לנצל את הפגיעות הזו בכדי לקבל הרשאות של משתמש מקומי על מנת להריץ תוכניות זדוניות.

יתר על כן, תוקפים השתמשו במסמכי Office כדי למקד למערכות Windows. מגמות סוגי הקבצים מראות שתוקפים השתמשו בקבצי Word של 65%, 25% קבצי Excel ו- 1% קבצי PDF להפצת תוכנות זדוניות.

מכאן, נתונים אלה מצביעים בבירור על העובדה שספקי האבטחה לא הצליחו להגן על מחשבי המשתמשים מפני איומים ידועים.

אנו יכולים לראות בבירור שתוקפים נמצאים כעת צעד אחד לפני המשחק. הם רק מפיצים תוכנות זדוניות ישנות באריזה חדשה.

התוקפים מספיק חכמים כדי לשנות את הטקטיקה והטכניקות שלהם.

שחקנים זדוניים כיוונו את מיקרוסופט בשנת 2017 וההיסטוריה חוזרת על עצמה כעת. זוכר את פרק WannaCry?

מיקרוסופט באמת צריכה להשתלט על המצב לפני שיהיה מאוחר מדי.

פריטים קשורים שאתה צריך לבדוק:

- מחשבי Windows של 1 מיליון עדיין פגיעים להתקפות זדוניות של BlueKeep

- Microsoft Azure מארח באופן לא מכוון אתרי תוכנות זדוניות

- 5 המפות הטובות ביותר למעקב אחר תוכנות זדוניות כדי לראות התקפות אבטחה מתרחשות בזמן אמת