לאחרונה, פגם אבטחה שנמצא ב-Azure App Service, פלטפורמה המנוהלת על ידי מיקרוסופט לבנייה ואירוח של אפליקציות אינטרנט, הוביל לחשיפת קוד המקור של לקוחות PHP, Node, Python, Ruby או Java.

מה שעוד יותר מדאיג מזה, זה שזה קורה כבר ארבע שנים לפחות, מאז 2017.

לקוחות Azure App Service Linux הושפעו גם הם מבעיה זו, בעוד שיישומים מבוססי IIS שנפרסו על ידי לקוחות Azure App Service Windows לא הושפעו.

חוקרי אבטחה הזהירו את מיקרוסופט מפני פגם מסוכן

חוקרי אבטחה מ קוֹסֵם קבע כי קבוצות קטנות של לקוחות עדיין חשופות בפוטנציה ועליהן לנקוט בפעולות משתמש מסוימות כדי להגן על האפליקציות שלהם.

ניתן למצוא פרטים על תהליך זה במספר התראות דוא"ל שמיקרוסופט פרסמה בין ה-7 ל-15 בדצמבר, 2021.

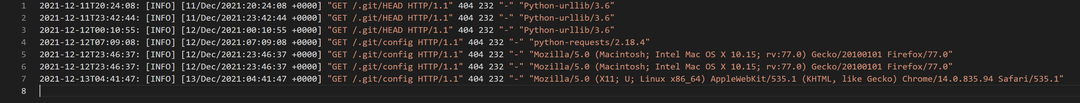

החוקרים בדקו את התיאוריה שלהם שהתנהגות ברירת המחדל הלא מאובטחת ב-Azure App Service Linux נוצלה ככל הנראה בטבע על ידי פריסת אפליקציה פגיעה משלהם.

ולאחר ארבעה ימים בלבד, הם ראו את הניסיונות הראשונים שנעשו על ידי שחקני איומים לגשת לתוכן של תיקיית קוד המקור החשופה.

למרות שזה יכול להצביע על התוקפים שכבר יודעים על Not Legit פגם וניסיון למצוא את קוד המקור של אפליקציות Azure App Service חשופות, ניתן להסביר את הסריקות הללו כסריקות רגילות עבור תיקיות .git חשופות.

צדדים שלישיים זדוניים קיבלו גישה לקבצים השייכים לארגונים בעלי פרופיל גבוה לאחר שמצאו תיקיות .git ציבוריות, אז זה לא באמת שאלה של אם, זה כן יותר מא מתי שְׁאֵלָה.

יישומי Azure App Service המושפעים כוללים את כל יישומי PHP, Node, Python, Ruby ו-Java המקודדים לשרת תוכן סטטי אם נפרס באמצעות Local Git ביישום ברירת מחדל נקי ב-Azure App Service החל מ- 2013.

לחלופין, אם נפרס ב-Azure App Service מאז 2013 באמצעות מקור Git כלשהו, לאחר יצירה או שינוי של קובץ במיכל האפליקציה.

מיקרוסופט הודה המידע, וצוות Azure App Service, יחד עם MSRC כבר יישמו תיקון שנועד לכסות את הנפגעים ביותר לקוחות והתריעו לכל הלקוחות שעדיין חשופים לאחר הפעלת פריסה במקום או העלאת תיקיית .git לתוכן מַדרִיך.

קבוצות קטנות של לקוחות עדיין חשופות בפוטנציה ועליהן לנקוט בפעולות משתמש מסוימות כדי להגן עליהן היישומים שלהם, כמפורט במספר התראות דוא"ל שמיקרוסופט פרסמה בין ה-7 ל-15 בדצמבר, 2021.

ענקית הטכנולוגיה שבסיסה ברדמונד הפחיתה את הפגם על ידי עדכון תמונות PHP כדי לא לאפשר את ההגשה של תיקיית .git כתוכן סטטי.

התיעוד של Azure App Service עודכן גם בסעיף חדש בנושא כראוי אבטחת קוד המקור של אפליקציות ו פריסות במקום.

אם אתה רוצה לדעת יותר על ליקוי האבטחה של NotLegit, ניתן למצוא ציר זמן חשיפה ב הפוסט בבלוג של מיקרוסופט.

מה דעתך על כל המצב הזה? שתף את דעתך איתנו בקטע ההערות למטה.

![אין לך הרשאה ליצור רשומה בתיקיה זו ב- Outlook [FIX]](/f/03a69839c6a855a09ece7abc7ae74793.jpg?width=300&height=460)