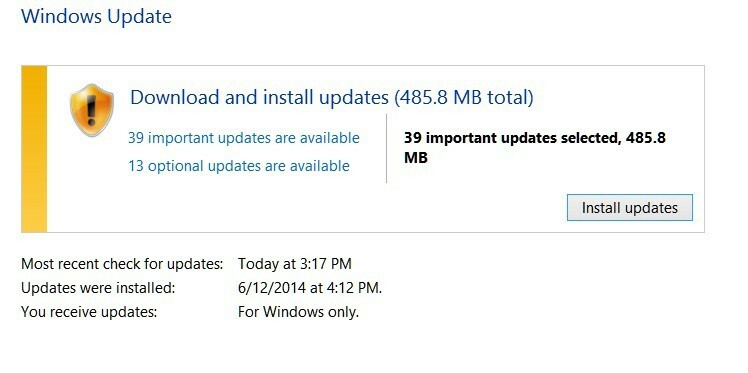

- אירוע ה- Patch Tuesday של החודש מביא למשתמשים בכל מקום 67 תיקונים.

- כמעט מחצית מהדבקים שוחררו לטפל בבעיות הרשאות משתמש במחשב.

- הגם ביצוע קוד שרירותי במחשב של קורבן הוא בעיה שנפתרה כעת.

- מרכיב MSHTML של Microsoft Office מנוצל גם באופן פעיל.

מצמד העדכונים הקבוע של חברת רדמונד מקבל את החשיבות הגדולה ביותר החודש כשהחברה מפרסמת תיקון לבאג של חומרה קריטית.

כרגע מתייחסים לזה באמצעות התייחסות לייעוד הפגיעות שלו, CVE-2021-40444.

אנו יודעים גם כי הוא מנוצל כעת, במסמכי Office, כמו גם תיקונים משמעותיים עבור מוצרי Microsoft ושירותי ענן.

מיקרוסופט מתקנת הפרות אבטחה באמצעות תיקון יום שלישי

במהלך אירוע ה- Patch Tuesday החודש, פרסמה מיקרוסופט 67 תיקונים עבור רבים ממוצריה.

המספר הגדול ביותר של תיקונים, שהם 27, היה לתקן בעיות שתוקף עשוי להשתמש בהן כדי להעלות את רמת ההרשאה שלו במחשב.

אם תהיתם לגבי המספר השני בגודלו, שבמקרה זה הוא 14, התייחסו ליכולתו של התוקף לבצע קוד שרירותי במחשב של קורבן.

חשוב לדעת כי כל הפגיעות הקריטיות למעט אחת נכללות בקטגוריית ביצוע קוד מרחוק.

זה כולל באג -40444, שזכה לכינוי פגיעות בביצוע קוד מרחוק של קוד MSHTML.

הפגיעות הקריטית שאינה RCE היא באג גילוי מידע המשפיע Azure Sphere (CVE-2021-36956), פלטפורמה שיצרה מיקרוסופט, שנועדה להוסיף שכבת אבטחה למכשירי Internet-of-Things (IoT).

כמה מהבאגים המגעילים שהשפיעו על דפדפן Edge הן בפלטפורמות Android והן ב- iOS תוקנו גם על ידי ענקית הטכנולוגיה.

משתמשי דפדפן זה במכשירים אלה יצטרכו, בהכרח, להשיג את הגרסאות הקבועות שלהם מה- חנות האפליקציות הרלוונטית למכשיר שלהן, ששתיהן נתונות לפגיעות ש- Microsoft מתארת אותה זיוף.

הפגיעות הקריטיות המשפיעות על Windows עצמה (CVE-2021-36965 ו- CVE-2021-26435) חלות על רכיב בשם WLAN AutoConfig Service.

אם לא ידעת, זהו חלק מהמנגנון שבו משתמש Windows 10 לבחירת הרשת האלחוטית שאליה יתחבר מחשב, ולמנוע Scripting של Windows בהתאמה.

מיקרוסופט לא סיפקה מידע נוסף לפני המועד האחרון לשחרור Patch Tuesday לגבי המנגנון שבאמצעותו באגים אלה מבצעים קוד במערכת.

מפתחי Redmond מתמודדים החודש עם באג ענק של Office

לאחר שהתגלה באג זה והפך לידיעת הציבור ב -7 בספטמבר, חוקרי אבטחה ואנליסטים החלו להחליף דוגמאות הוכחה לרעיון כיצד תוקף עשוי למנף את הניצול.

לרוע המזל, הפרופיל הגבוה של באג זה אומר שתוקפים ישימו לב וצפויים להתחיל לנצל את הפגיעות.

באג מגעיל זה כולל את רכיב MSHTML של Microsoft Office, שיכול לעבד דפי דפדפן בהקשר של מסמך Office.

בניצול הבאג, תוקף יוצר פקד ActiveX בעל מבנה זדוני ולאחר מכן מטביע קוד במסמך Office שקורא לפקד ActiveX כאשר המסמך נפתח או בתצוגה מקדימה.

שלבי ההתקפה הם, באופן כללי:

- Target מקבל מסמך .docx או .rtf Office ופותח אותו

- המסמך מוריד HTML מרוחק מכתובת אינטרנט זדונית

- האתר הזדוני מספק ארכיון .CAB למחשב היעד

- הניצול מפעיל הפעלה מתוך .CAB (בדרך כלל בשם עם סיומת .INF)

הסקריפט הזדוני משתמש במטפל המובנה עבור .cpl קבצים (לוח הבקרה של Windows) על מנת להריץ את הקובץ עם סיומת .inf (שהיא למעשה .dll זדוני) המופק מקובץ .cab.

הרבה אנשים לא רק יצרו מעללי פונקציונאליים להוכחת קונספט (PoC), אלא כמה יצרו ופרסמו כלי בונה שכל אחד יכול להשתמש בהם כדי להפעיל נשק של מסמך Office.

הגרסה המקורית של הניצול השתמשה ב- Microsoft Word.docx מסמכים, אבל כבר זיהינו כמה גרסאות שמשתמשות בהן.rtf סיומות קבצים.

התוקפים משתמשים בטכניקות לא רק להפעלת קבצי .exe אלא גם קבצי .dll זדוניים, באמצעות rundll32. אין סיבה להאמין שהניצול לא ירחיב את הטווח שלהם גם לסוגי מסמכי Office אחרים.

טוב לדעת כי פקידי רדמונד עושים כמיטב יכולתם כדי לשמור על ביטחוננו, אך כל זה הוא מאמץ משותף, ולכן עלינו גם לבצע את חלקינו.

מה דעתך על עדכוני Patch Tuesday החודש? שתף אותנו בדעה שלך בסעיף ההערות למטה.