- Botnet Prometei è uno degli ultimi strumenti di cryptojacking per i sistemi Windows.

- Gli hacker distribuiscono la botnet per violare i PC Windows ed estrarre la criptovaluta Monero.

- Non farti cogliere impreparato! Per rimanere aggiornato sulle ultime minacce ai sistemi aziendali, aggiungi ai preferiti il Sicurezza informatica pagina.

- Vai al Sicurezza sezione per suggerimenti pratici sulla protezione del PC e delle applicazioni Windows 10.

C'è un nuovo ceppo di malware di cryptomining in città e sta infettando i sistemi Windows!

Il cryptomining dovrebbe essere un buon affare legittimo. Ma i suoi requisiti di potenza di calcolo per lo più non giustificano mai l'investimento.

Quindi, come reagiscono a questa battuta d'arresto coloro che amano raccogliere dove non hanno seminato nel mondo dell'IT? Trovano un modo subdolo per scavare e ci fanno soldi—criptojacking!

E la botnet Prometei è uno degli ultimi strumenti per il lavoro illegittimo di cryptojacking.

Il malware di crittografia sfrutta la vulnerabilità di Windows SMB

Società di ricerca Cisco Talos scoperto botnet Prometei, che gli hacker hanno creato per infiltrarsi nei sistemi Windows ed estrarre la criptovaluta Monero.

La botnet ha più componenti che servono a scopi chiave diversi nell'intera operazione illegittima.

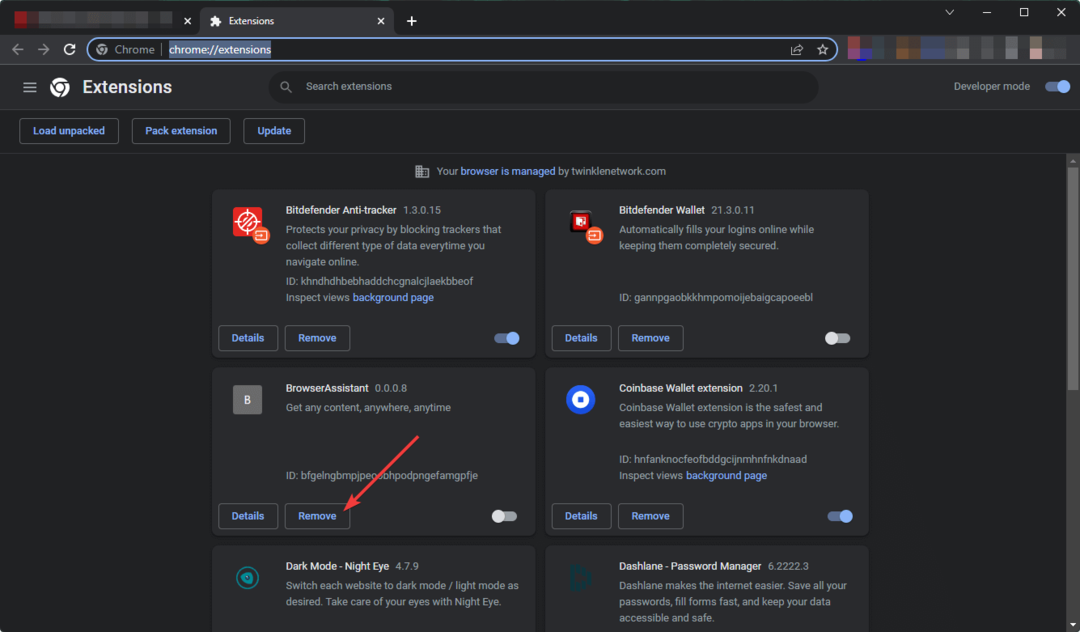

Per cominciare, Prometei include il codice per propagarsi attraverso Sistemi Windows appartenenti a parti ignare. Inoltre, distribuisce il malware di crittografia ogni volta che viola un sistema.

D'altra parte, la botnet contiene codice per violare i sistemi di sicurezza di Windows. Il compito principale di questo componente malware è rubare le credenziali di sicurezza dell'amministratore e sfruttare le vulnerabilità di Windows Server Message Block (SMB) e Remote Desktop Protocol (RDP).

L'hacker utilizza persino script appositamente predisposti per accelerare la diffusione del malware di cryptomining.

L'attore utilizza vari metodi per diffondersi nella rete, come SMB con credenziali rubate, exploit psexec, WMI e SMB. L'avversario utilizza anche diversi strumenti creati che aiutano la botnet ad aumentare la quantità di sistemi che partecipano al suo pool di mining Monero.

Questo attore specifico si basa in parte su attacchi di forza bruta per violare i sistemi prima di piantare malware di cryptomining. Puoi difendere il tuo sistema da una tale minaccia utilizzando password complesse e bloccando gli account dopo troppi errori di accesso successivi.

Inoltre, assicurati di occuparti delle nozioni di base, che includono l'installazione di anti-malware o antivirus soluzioni sui tuoi sistemi Windows 10.

Sei mai stato vittima di malware di cryptomining? Come hai risolto il problema? Puoi condividere le tue soluzioni o porre qualsiasi domanda nella sezione commenti qui sotto.