L'insolito ransomware TeleCrypt, noto per aver dirottato l'app di messaggistica Telegram per comunicare con gli aggressori anziché semplici protocolli basati su HTTP, non è più una minaccia per gli utenti. Grazie all'analista di malware per Malwarebytes Nathan Scott insieme al suo team del Kaspersky Lab, il ceppo di ransomware è stato decifrato poche settimane dopo il suo rilascio.

Sono stati in grado di scoprire un grave difetto nel ransomware rivelando la debolezza dell'algoritmo di crittografia utilizzato dal TeleCrypt infetto. Ha crittografato i file scorrendoli un singolo byte alla volta e quindi aggiungendo un byte dalla chiave in ordine. Questo semplice metodo di crittografia ha permesso ai ricercatori di sicurezza di decifrare il codice dannoso.

Ciò che ha reso questo ransomware raro è stato il suo canale di comunicazione client-server di comando e controllo (C&C), motivo per cui gli operatori hanno scelto di cooptare il Protocollo Telegram invece di HTTP/HTTPS come fa la maggior parte dei ransomware in questi giorni, anche se il vettore era notevolmente basso e aveva preso di mira gli utenti russi con il suo versione. I rapporti suggeriscono che gli utenti russi hanno scaricato involontariamente file infetti e li hanno installati dopo essere caduti in preda ad attacchi di phishing è stata mostrata una pagina di avviso che ricattava l'utente affinché pagasse un riscatto per recuperare il proprio File. In questo caso, alle vittime viene chiesto di pagare 5.000 rubli (77 dollari) per il cosiddetto "Fondo per giovani programmatori".

Il ransomware prende di mira oltre cento diversi tipi di file tra cui jpg, xlsx, docx, mp3, 7z, torrent o ppt.

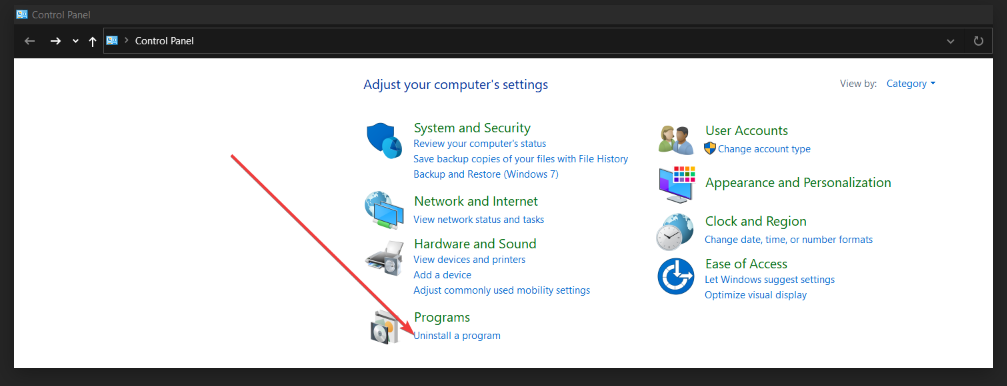

Il strumento di decrittazione, Malwarebytes, consente alle vittime di recuperare i propri file senza pagare. Tuttavia, è necessaria una versione non crittografata di un file bloccato che funga da campione per generare una chiave di decrittazione funzionante. Puoi farlo accedendo ai tuoi account di posta elettronica, ai servizi di sincronizzazione dei file (Dropbox, Box) o dai backup di sistema precedenti, se ne hai effettuati.

Dopo che il decryptor trova la chiave di crittografia, presenterà all'utente l'opzione per decrittografare un elenco di tutti i file crittografati o da una cartella specifica.

Il processo funziona come tale: il programma di decrittografia verifica i file forniti. Se i file corrispondono e sono crittografati dallo schema di crittografia utilizzato da Telecrypt, si viene quindi indirizzati alla seconda pagina dell'interfaccia del programma. Telecrypt mantiene un elenco di tutti i file crittografati in “%USERPROFILE%\Desktop\База зашифр файлов.txt”

Puoi ottenere il decryptor ransomware Telecrypt creato da Malwarebytes da questo link Box.