L'MFA in Azure offre un eccellente livello di sicurezza

- A escludere un utente da MFA in Azure, andare su Active Directory > Utenti > Metodo di autenticazione e disattivare MFA per un determinato utente selezionato.

- Puoi anche creare un gruppo di esclusione e impostare una policy per rimuoverlo da MFA.

- Leggi di seguito per i passaggi dettagliati forniti dal nostro team di esperti di software WR.

A volte è necessario escludere uno o più utenti da MFA in Azure perché, per qualche motivo, non possono utilizzare l'autenticazione a più fattori.

I nostri esperti di software WR hanno testato alcuni metodi per escludere gli utenti dalle politiche di accesso condizionato e li hanno descritti di seguito.

- Come disabilito l'MFA per un utente specifico in Azure?

- 1. Disabilitare MFA da Azure Active Directory

- 2. Creare un gruppo e una policy di esclusione

- 3. Usare lo strumento condizionale What If in Azure

- 4. Disabilitare l'MFA per utente in PowerShell

- Come faccio a sapere se un utente è registrato per MFA?

Come disabilito l'MFA per un utente specifico in Azure?

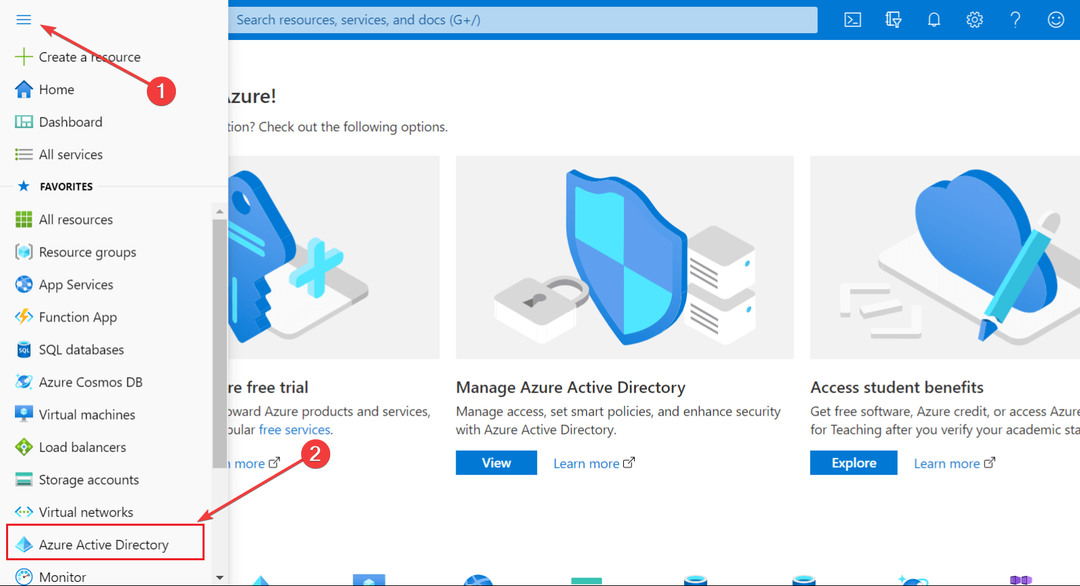

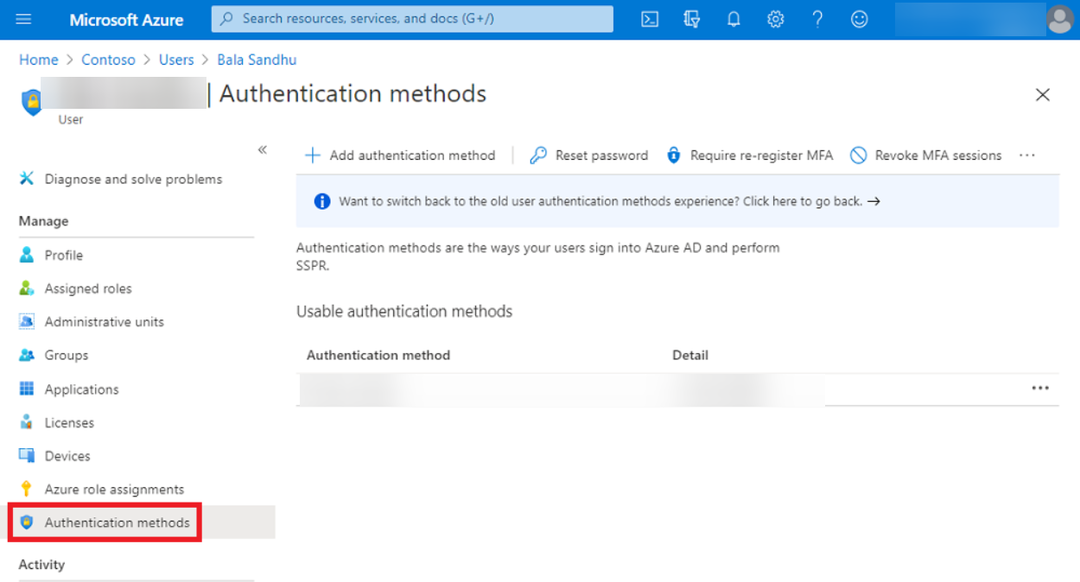

1. Disabilitare MFA da Azure Active Directory

- Apri il portale di Azure e accedi con credenziali amministrative.

- Selezionare Azure Active Directory dal menu principale.

- Dal nuovo menu, seleziona Utenti.

- Scegli l'utente che desideri escludere dall'MFA guardando o cercando nell'elenco degli utenti, quindi fai clic su Metodo di autenticazione dal riquadro di sinistra.

- Ora fai scorrere la casella Autenticazione a più fattori su Spento e confermare la decisione.

Per confermare di aver rimosso l'autenticazione a più fattori per quell'utente, prova ad accedere ad Azure con le credenziali dell'utente e controlla se sono presenti richieste di accesso MFA.

2. Creare un gruppo e una policy di esclusione

2.1 Creare il gruppo di esclusione in Azure

Come testiamo, esaminiamo e valutiamo?

Abbiamo lavorato negli ultimi 6 mesi alla creazione di un nuovo sistema di revisione su come produciamo i contenuti. Usandolo, abbiamo successivamente rifatto la maggior parte dei nostri articoli per fornire una reale esperienza pratica sulle guide che abbiamo realizzato.

Per maggiori dettagli puoi leggere come testiamo, esaminiamo e valutiamo su WindowsReport.

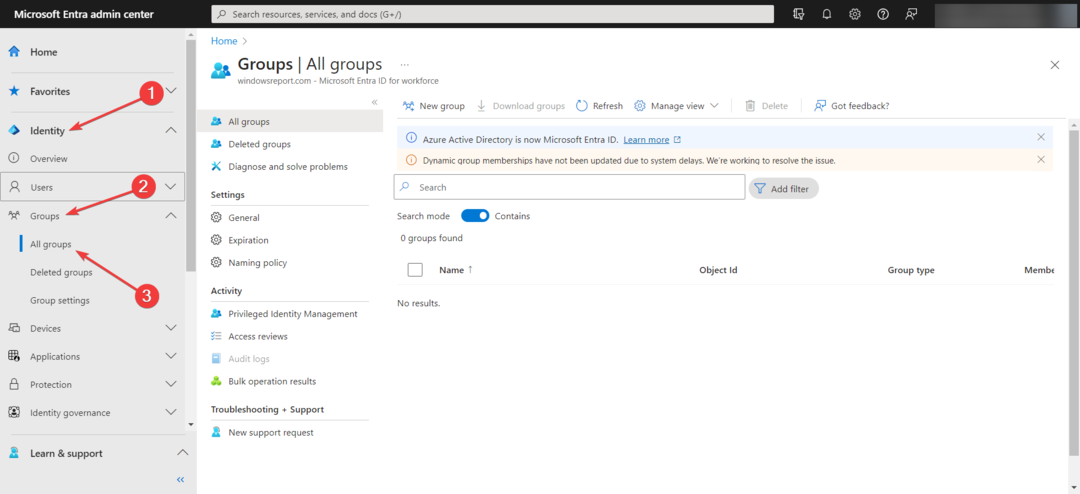

- Accedi a Interfaccia di amministrazione di Microsoft Entra come amministratore.

- Sfoglia per Identità > Gruppi > Tutti i gruppi.

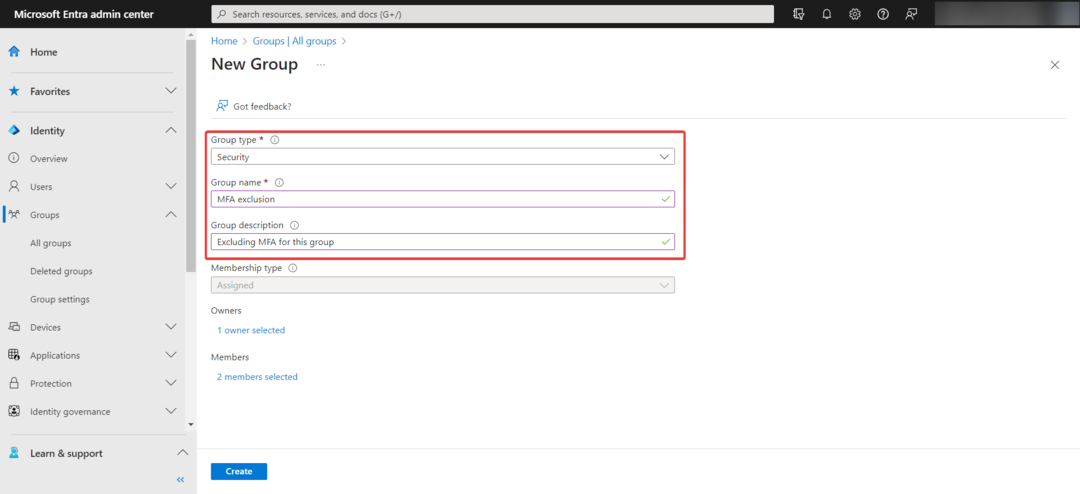

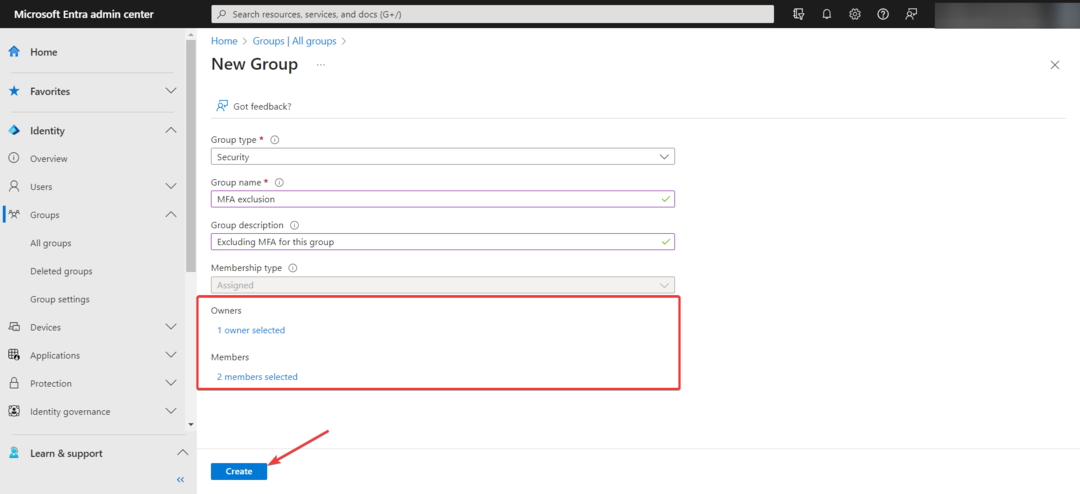

- Selezionare Nuovo gruppo e seleziona Sicurezza nel Tipo di gruppo elenco, quindi specificare un nome e una descrizione.

- Lascia o imposta il Tipo di abbonamento A Assegnato, quindi seleziona il proprietario del gruppo e gli utenti che dovrebbero far parte di questo gruppo di esclusione. Infine, seleziona Creare.

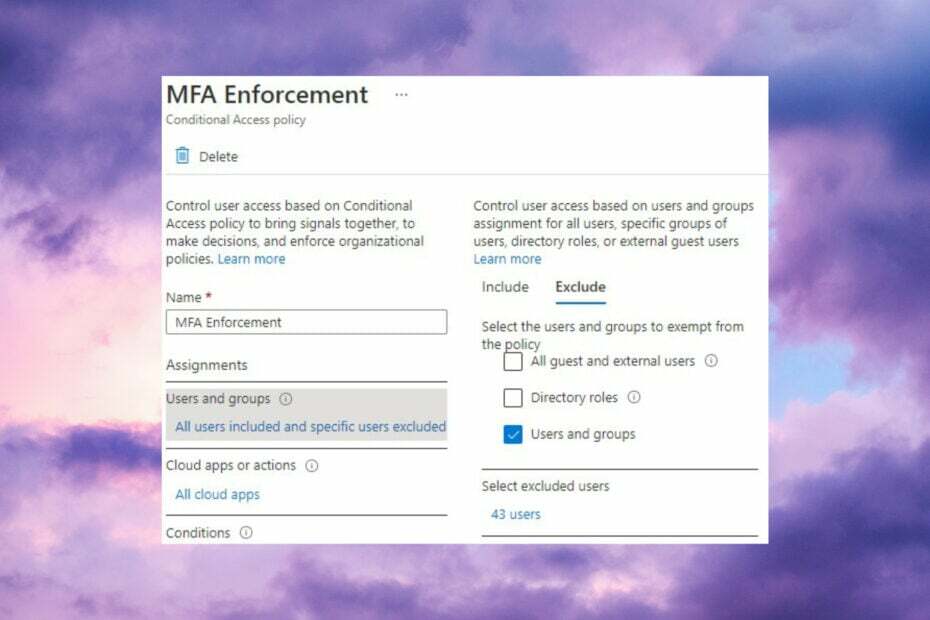

2.2 Creare una policy di esclusione MFA per il gruppo

- Sfoglia per Protezione e seleziona Accesso condizionato.

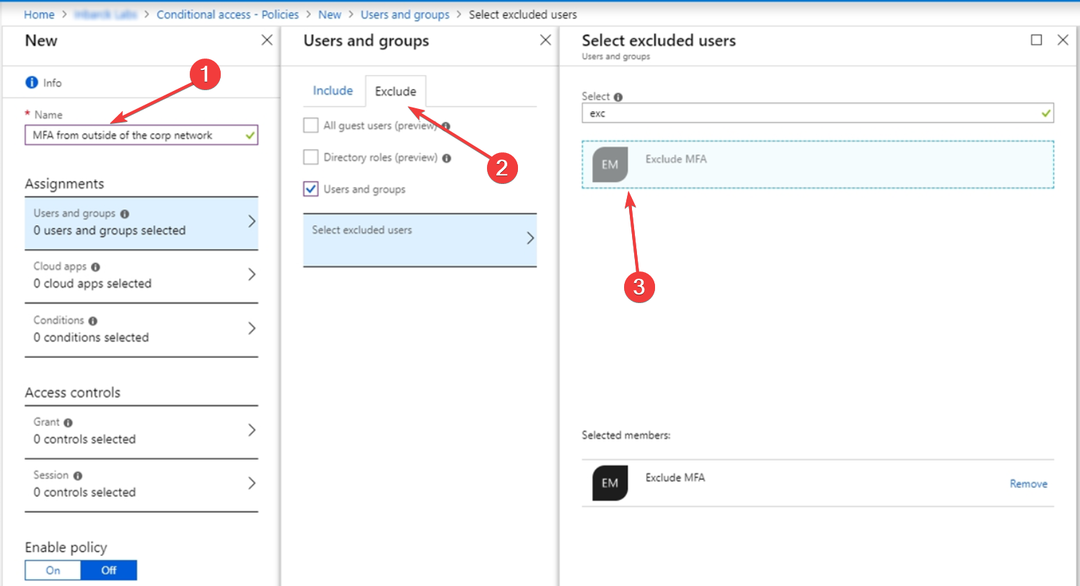

- Selezionare Crea una nuova politica e inserisci il nome e la descrizione della polizza.

- Selezionare Utenti e gruppi Sotto Compiti

- Sul Includere scheda, selezionare Tutti gli utenti.

- Vai a Escludere, Selezionare Utenti e gruppi, e scegli il gruppo di esclusione in cui hai creato soluzione 2.1 Sopra.

- Continua il processo per impostare la politica di accesso condizionato.

Ora gli utenti del gruppo che hai selezionato dovrebbero essere stati esclusi dall'autenticazione a più fattori al momento dell'accesso.

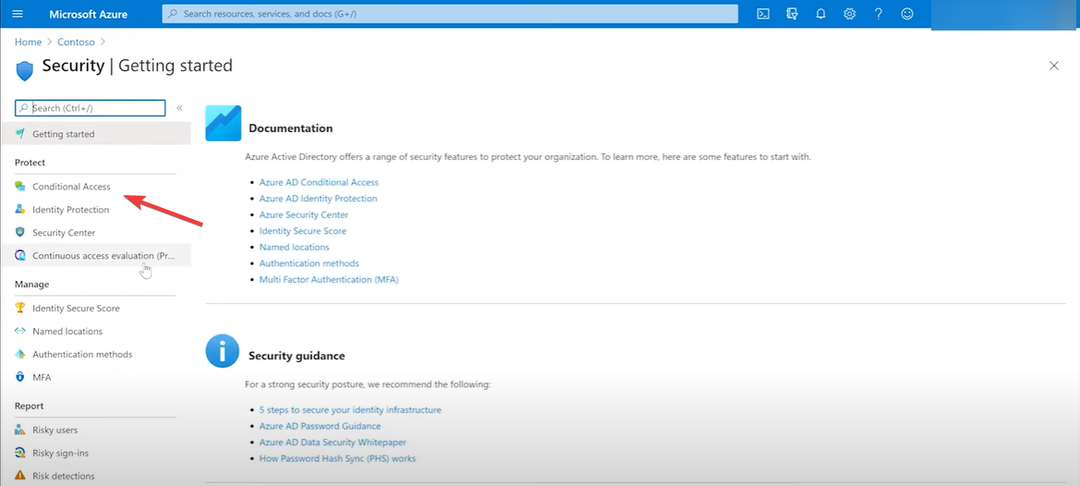

- Accedi ad Azure con diritti amministrativi, fai clic su Sicurezzae selezionare Accesso condizionato.

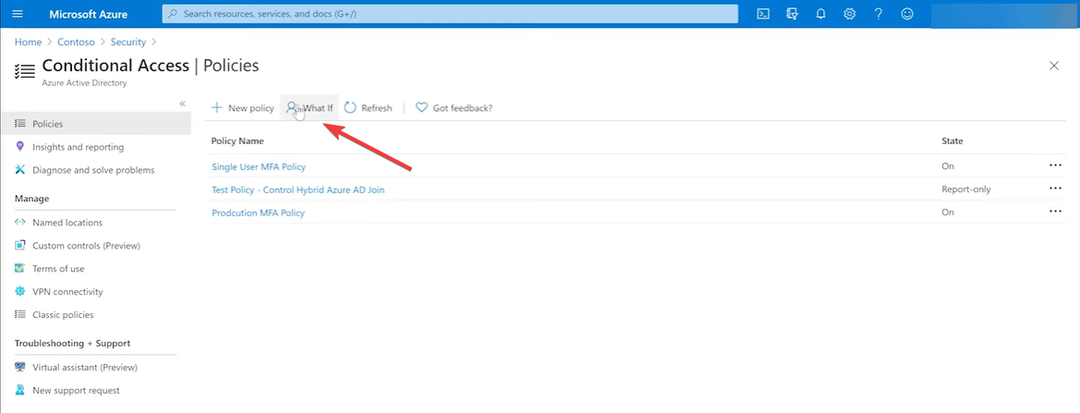

- Successivamente, fare clic su Cosa succede se.

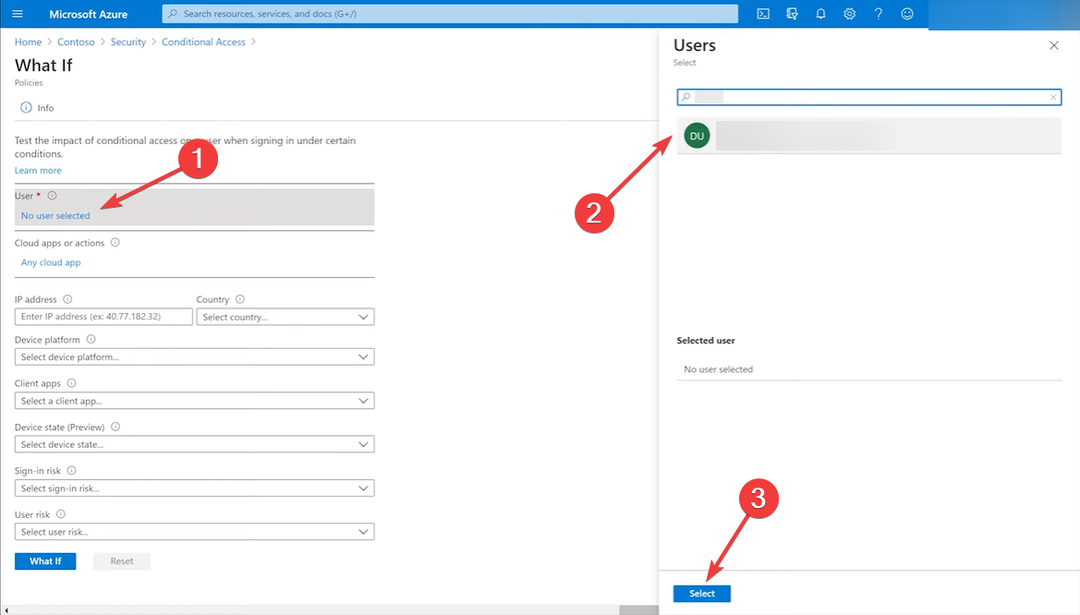

- Ora fai clic su Utente dal riquadro di sinistra, cerca l'utente che desideri controllare e premi il pulsante Selezionare pulsante in basso a destra.

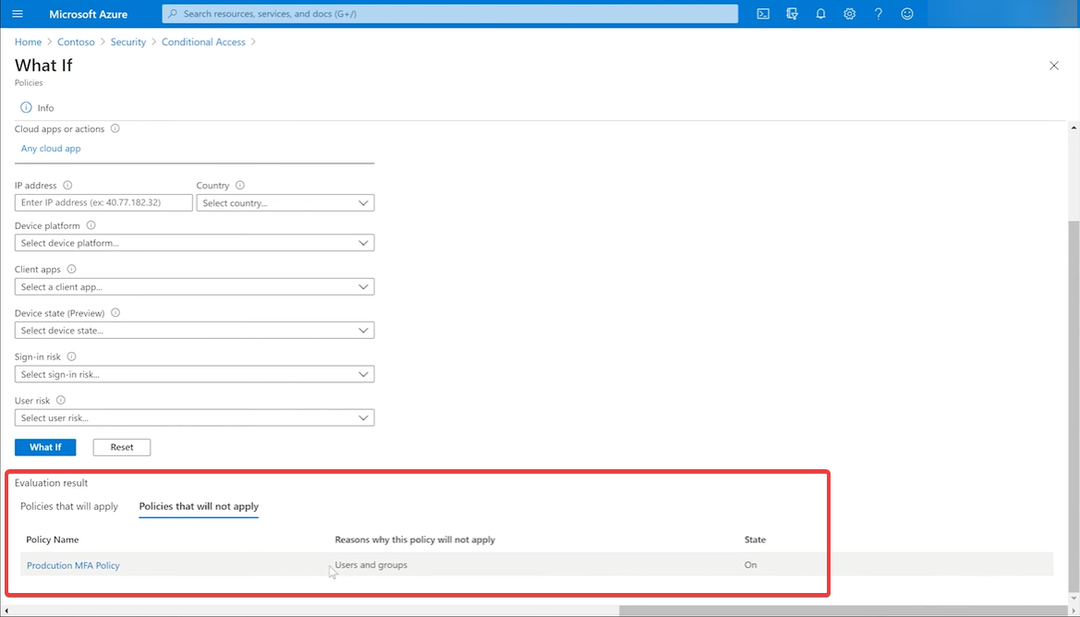

- Ora potrai vedere a quali politiche è soggetto l'utente.

Lo strumento What If consente di verificare quali policy vengono applicate a ciascun utente per vedere se ci sono problemi o conflitti. Ciò ti aiuterà a vedere se la politica multifattore o altre politiche di sicurezza vengono applicate.

4. Disabilitare l'MFA per utente in PowerShell

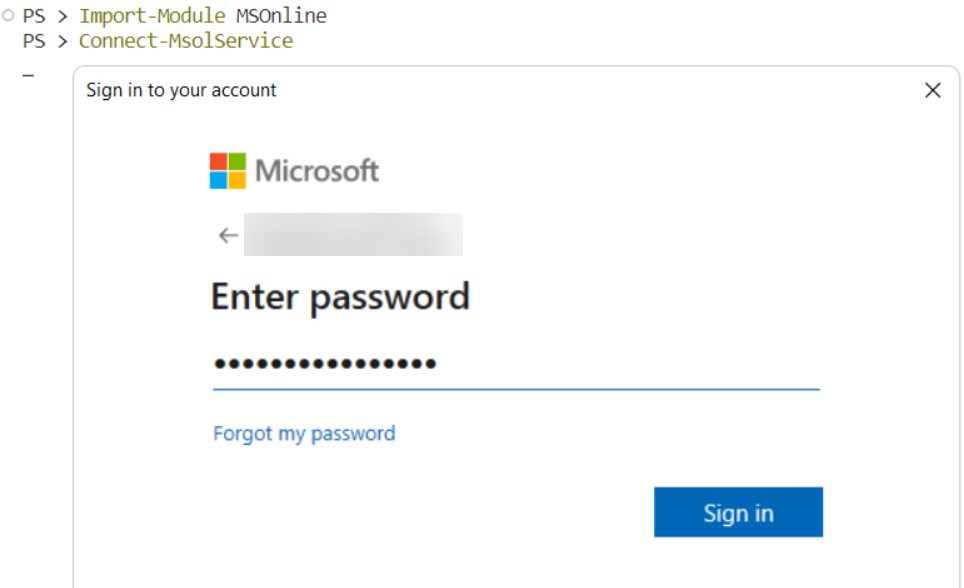

- Connettersi a Azure AD (Entra) PowerShell eseguendo i comandi seguenti:

Import-Module MSOnline

Connect-MsolService

- Accedi al tuo account amministrativo Azure AD (ora chiamato Entra).

- Digita o incolla il seguente comando e sostituisci UPN con il nome principale dell'utente:

Set-MsolUser -UserPrincipalName "UPN" -StrongAuthenticationRequirements @()

Come faccio a sapere se un utente è registrato per MFA?

È possibile controllare i criteri MFA di Azure nel menu Sicurezza, ma utilizzando lo strumento What If da Soluzione 3 sopra è molto più semplice.

Tieni presente che per avere accesso agli utenti e alle impostazioni di sicurezza predefinite, avrai bisogno di un account amministrativo.

Quindi, ora sai come escludere un utente da Azure Multi-Factor Authentication (MFA) e ripristinare l'accesso dell'utente al metodo classico di nome utente e password.

Potresti anche essere interessato a imparare come farlo applicare l'MFA su Windows 11, o come farlo impostare l'autenticazione a più fattori su RDP.

Se hai altre domande o soluzioni testate, non esitare a utilizzare la sezione commenti qui sotto e faccelo sapere.