La vulnerabilità consente di aggirare i controlli di sicurezza.

- La vulnerabilità esiste nell'ultima versione di Microsoft Teams.

- Gli hacker possono aggirare i controlli di sicurezza utilizzando IDOR.

- Tuttavia, l'hacker deve acquistare un dominio simile e registrarlo con M365.

Di recente, uno studio lo ha dimostrato L'80% degli account Microsoft Teams è stato violato almeno una volta, nel 2022. Ciò che è ancora più preoccupante è il fatto che lo stesso studio ha riportato che il 60% degli account Microsoft Teams è stato violato con successo. Questo è un numero preoccupante, ma quanto facilmente può essere violato Microsoft Teams, in questo caso?

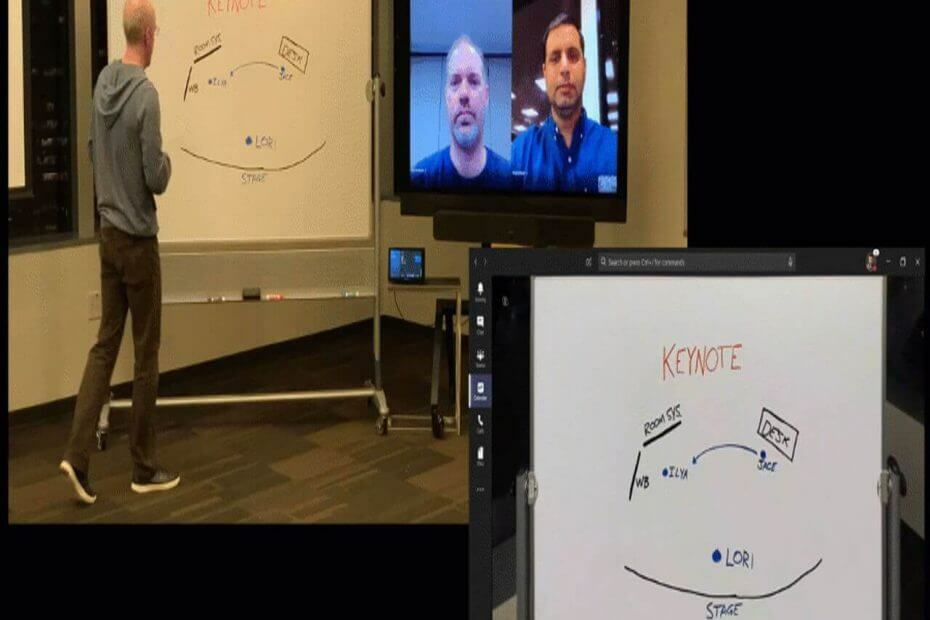

Bene, si scopre che i team possono essere hackerati molto facilmente. Nuova ricerca condotta da La squadra rossa di JUMPSEC ha scoperto che Team è in realtà incline al malware moderno. E gli inquilini esterni possono facilmente introdurre malware anche in Microsoft Teams.

Come può accadere? C'è una vulnerabilità nell'ultima versione di Microsoft Teams. Questa vulnerabilità consente al malware di infiltrarsi in qualsiasi organizzazione che utilizza Microsoft Teams nella sua configurazione predefinita.

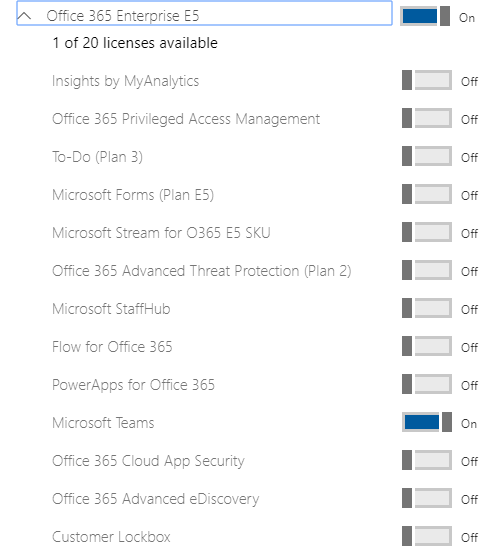

L'hacker può aggirare i controlli di sicurezza lato client. Questi controlli di sicurezza impediscono ai tenant esterni di inviare file (malware in questo caso) al personale dell'organizzazione.

IDOR in Microsoft Teams consente l'introduzione di malware

Lo sfruttamento è possibile attraverso una vulnerabilità nei controlli di sicurezza lato client. In Microsoft Teams, alcuni controlli di sicurezza possono essere implementati lato client.

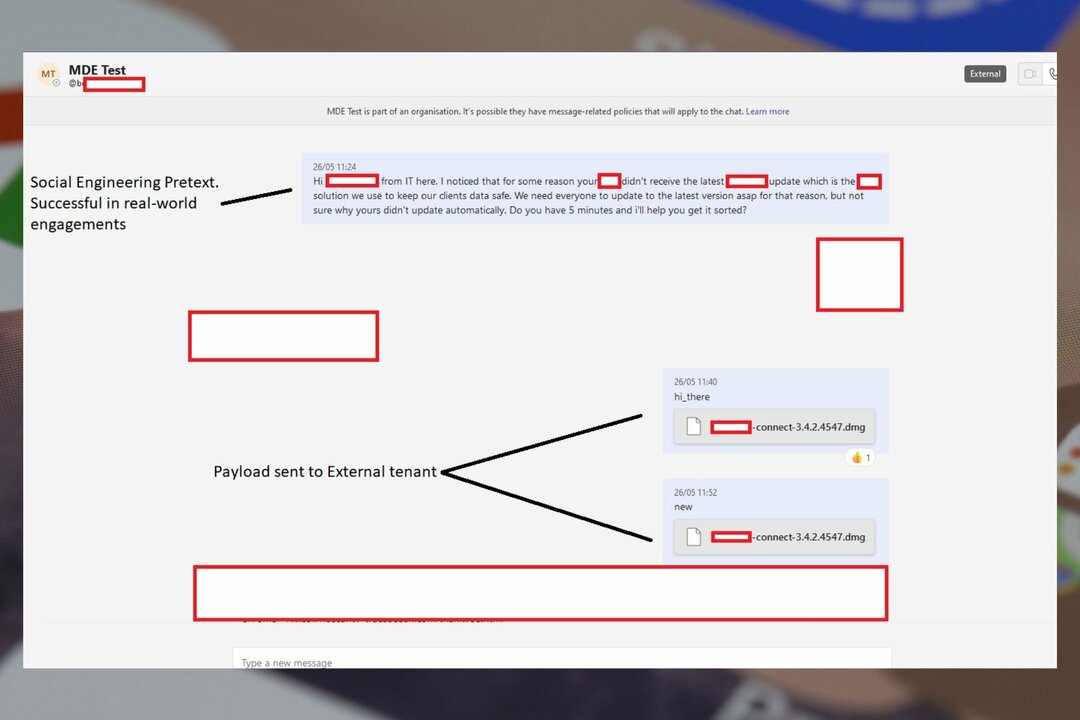

Ciò significa che un hacker può impersonare un individuo della tua organizzazione e, aggirando questi controlli, sarà in grado di inviarti file dannosi. Questo, unito a un'altra vulnerabilità, consente all'hacker di inviare file dannosi direttamente nella tua casella di posta.

La ricerca afferma che questo metodo può aggirare quasi tutti i moderni controlli di sicurezza anti-phishing. Tuttavia, richiede all'hacker di acquistare un dominio simile alle tue organizzazioni target e di registrarlo con M365.

Ma ha un impatto su ogni organizzazione che utilizza Teams nella configurazione predefinita, quindi questa vulnerabilità ha un enorme potenziale per essere sfruttata dagli attori delle minacce.

La vulnerabilità è stata riconosciuta da Microsoft e il gigante tecnologico con sede a Redmond ne ha persino convalidato la legittimità. Tuttavia, il gigante della tecnologia ha affermato di non soddisfare i requisiti per la manutenzione immediata.

Ci sono ancora cose che la tua organizzazione può fare per proteggersi. Secondo la ricerca, puoi fare quanto segue:

- Controlla se esiste un requisito aziendale per i tenant esterni per avere l'autorizzazione a inviare messaggi al tuo personale.

- Educare il personale sulla possibilità di app di produttività come Teams, Slack, Sharepoint, ecc., per il lancio di campagne di ingegneria sociale.

Come puoi vedere, mentre Teams è un'app molto popolare da utilizzare per le organizzazioni, è anche estremamente vulnerabile agli attacchi. Tuttavia, poiché vulnerabilità come queste vengono spesso corrette negli aggiornamenti, dovresti anche mantenere i tuoi team aggiornati all'ultima versione, sempre. Puoi leggere la ricerca per intero qui.

Cosa ne pensi di questa vulnerabilità? Assicurati di farcelo sapere nella sezione commenti qui sotto.