- Un difetto di sicurezza di Kerberos ha innescato una risposta immediata da parte di Microsoft.

- L'azienda ha avviato un'implementazione graduale per Server DC Hardening.

- Stiamo ricevendo il terzo aggiornamento di sicurezza Patch martedì 11 aprile 2022.

Microsoft ha emesso un altro promemoria oggi, relativo all'indurimento del controller di dominio (DC) a causa di un difetto di sicurezza di Kerberos.

Come sicuramente ricorderai, a novembre, il secondo martedì del mese, Microsoft ha rilasciato il suo aggiornamento Patch Tuesday.

Quello per i server, che era KB5019081, ha risolto una vulnerabilità relativa all'elevazione dei privilegi di Windows Kerberos.

Questo difetto ha effettivamente consentito agli attori delle minacce di alterare le firme PAC (Privilege Attribute Certificate), tracciate sotto ID CVE-2022-37967.

A quel tempo, Microsoft consigliava di distribuire l'aggiornamento a tutti i dispositivi Windows, inclusi i controller di dominio.

La falla di sicurezza di Kerberos attiva la protezione avanzata di Windows Server DC

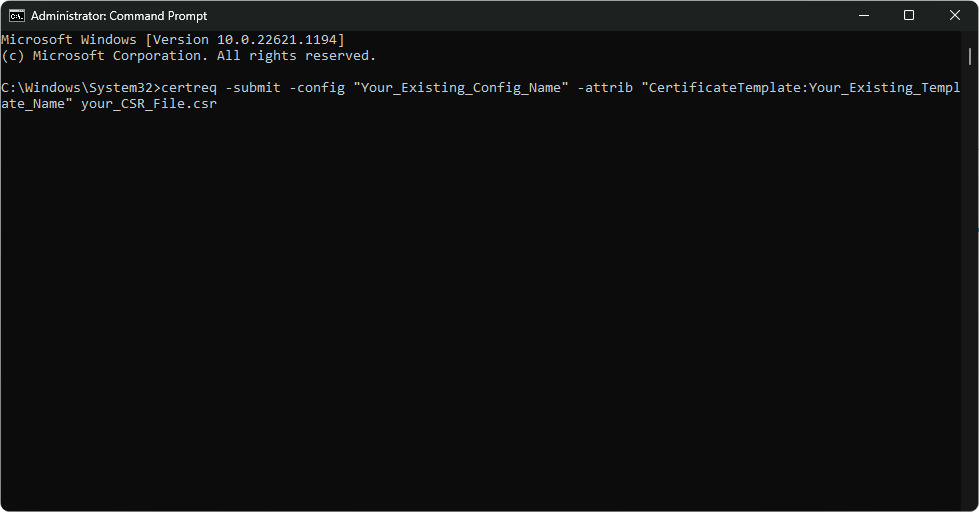

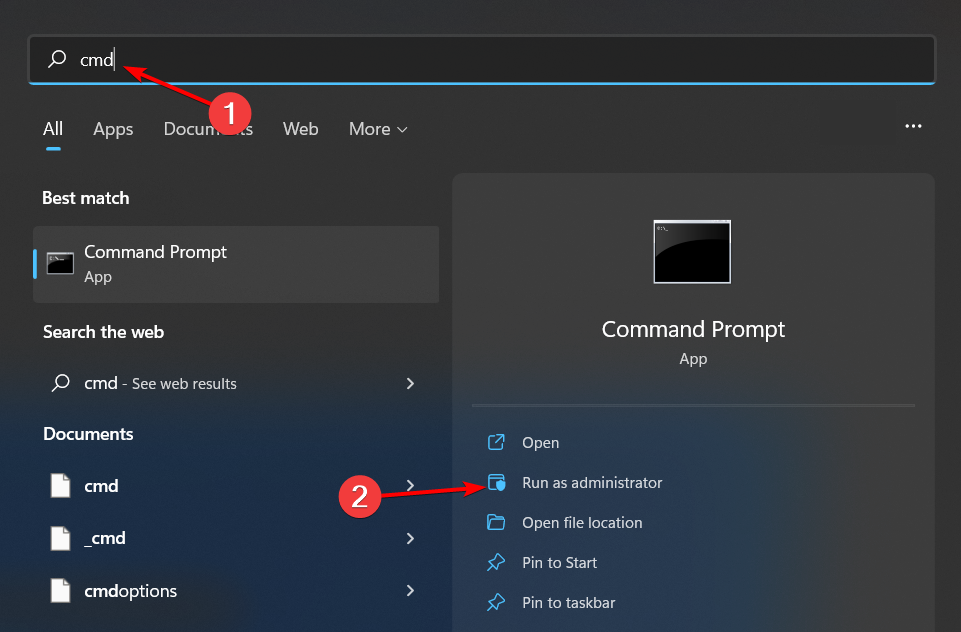

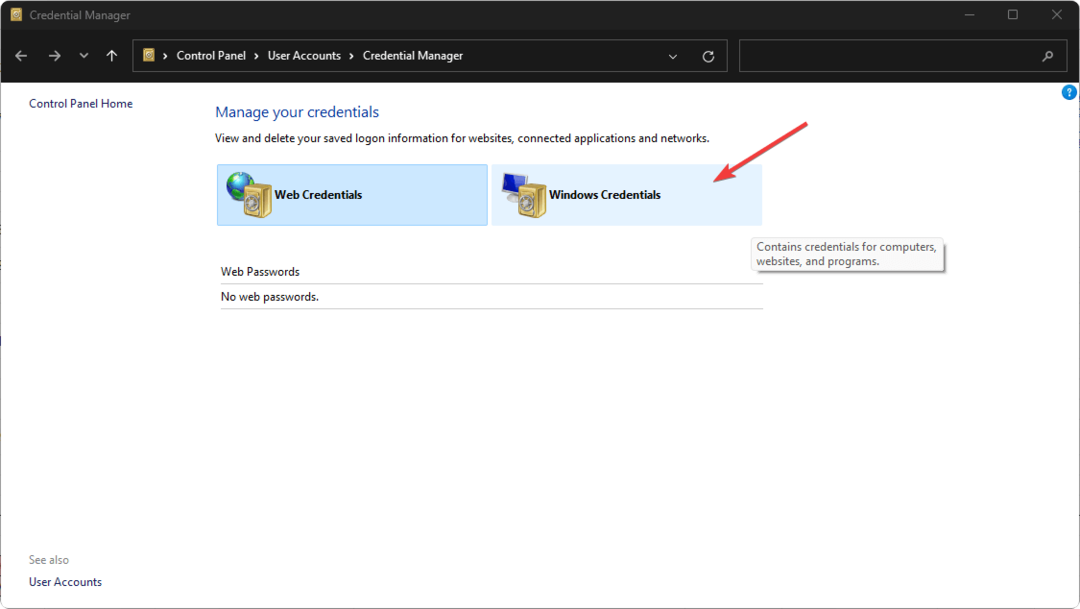

Per aiutare con la distribuzione, il gigante tecnologico con sede a Redmond ha pubblicato una guida, condividendo alcuni degli aspetti più importanti.

Gli aggiornamenti di Windows dell'8 novembre 2022 risolvono il bypass della sicurezza e l'elevazione delle vulnerabilità dei privilegi con le firme PAC (Privilege Attribute Certificate).

In effetti, questo aggiornamento per la protezione risolve le vulnerabilità di Kerberos in cui un utente malintenzionato potrebbe alterare digitalmente le firme PAC, aumentando i propri privilegi.

Per proteggere ulteriormente il tuo ambiente, installa questo aggiornamento di Windows su tutti i dispositivi, inclusi i controller di dominio Windows.

Tieni presente che Microsoft ha effettivamente rilasciato questo aggiornamento in modo graduale, proprio come ha detto per la prima volta.

La prima distribuzione è avvenuta a novembre, la seconda poco più di un mese dopo. Ora, avanzando velocemente fino ad oggi, Microsoft ha pubblicato questo promemoria poiché la terza fase di distribuzione è quasi arrivata poiché verranno rilasciati nel Patch Tuesday del prossimo mese l'11 aprile 2022.

Oggi, il gigante della tecnologia ricordato noi che ogni fase aumenta il minimo predefinito per le modifiche di rafforzamento della sicurezza per CVE-2022-37967 e il tuo ambiente deve essere conforme prima di installare gli aggiornamenti per ogni fase sul controller di dominio.

Se stai disabilitando l'aggiunta della firma PAC impostando il file KrbtgtFullPacSignature sottochiave su un valore pari a 0, non sarà più possibile utilizzare questa soluzione alternativa dopo l'installazione degli aggiornamenti rilasciati l'11 aprile 2023.

Sia le app che l'ambiente dovranno essere almeno conformi KrbtgtFullPacSignature sottochiave su un valore pari a 1 per installare questi aggiornamenti sui controller di dominio.

Se non stai utilizzando alcuna soluzione alternativa per problemi relativi a CVE-2022-37967 rafforzamento della sicurezza, potrebbe essere necessario affrontare i problemi nel proprio ambiente per le fasi successive.

Detto questo, ricorda che abbiamo anche condiviso le informazioni disponibili sul Indurimento DCOM per varie versioni del sistema operativo Windows, inclusi i server.

Sentiti libero di condividere tutte le informazioni che hai, o di porre qualsiasi domanda tu voglia farci, nella sezione commenti dedicata che si trova sotto.