Il Tor browser è lo strumento di privacy più utilizzato per navigare in Internet in modo anonimo. Il Tor Project ha costruito la rete in parte su codice open source simile a una vecchia versione di Firefox. Sfrutta una vulnerabilità in quella versione di Firefox e smascheri gli utenti Tor altrimenti anonimi. Questo è quello che è successo con Il popolare browser di Mozilla questa settimana e l'organizzazione ha rapidamente lanciato un aggiornamento che corregge la vulnerabilità zero-day.

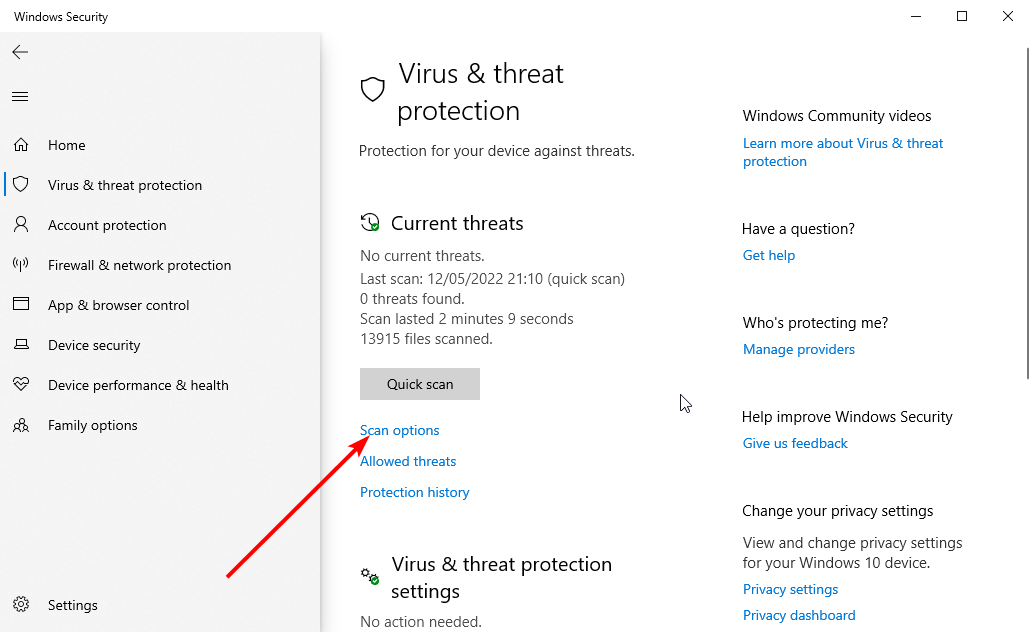

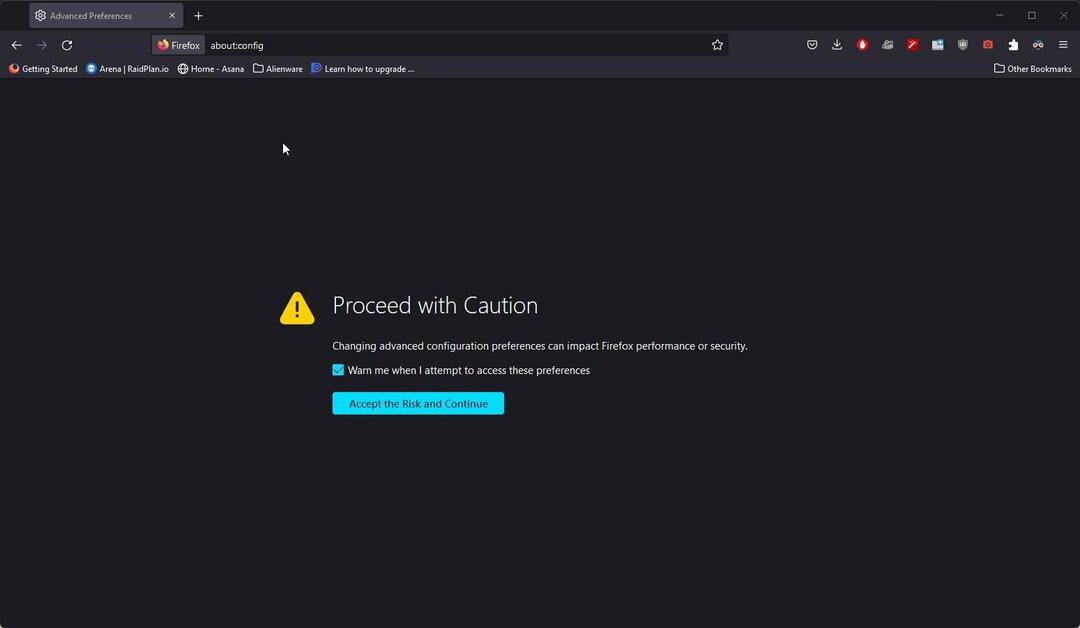

Una mailing list pubblica di Tor Project ha rivelato il bug che ha spinto Mozilla ad aggiornare Firefox alla versione 50.0.2. Il team del Tor Project ha anche rilasciato patch per il browser Tor che ora lo aggiorna alla versione 6.0.7. Sebbene The Tor Project ritenga che la vulnerabilità abbia colpito solo gli utenti Windows, è anche possibile che il bug abbia colpito gli utenti macOS e Linux come bene.

La vulnerabilità zero-day ha interessato anche l'applicazione di posta elettronica Thunderbird di Mozilla e la versione di rilascio del supporto esteso di Firefox. Daniel Veditz, capo del team di sicurezza di Mozilla, ha scritto in un post sul blog:

L'exploit ha sfruttato un bug in Firefox per consentire all'attaccante di eseguire codice arbitrario sul sistema di destinazione facendo caricare alla vittima una pagina Web contenente codice JavaScript e SVG dannoso. Ha usato questa capacità per raccogliere l'indirizzo IP e MAC del sistema di destinazione e riportarli a un server centrale.

Una seria minaccia

Se un utente malintenzionato può indurre un utente a visitare un contenuto Web dannoso, è possibile eseguire in remoto codice arbitrario sul sistema sfruttando la vulnerabilità.

Gli esperti di sicurezza ritengono che l'exploit sia simile a un difetto di Firefox utilizzato dall'FBI nel 2003 per identificare i visitatori di un sito di pedofilia. Veditz ha scritto che la minaccia ora rappresenta una seria minaccia per la privacy se un'agenzia governativa l'ha effettivamente costruita.

Questa somiglianza ha portato a ipotizzare che questo exploit sia stato creato dall'FBI o da un'altra agenzia delle forze dell'ordine.

Leggi anche:

- 8 migliori software giornalistici per migliorare la tua carriera giornalistica

- I 10 migliori strumenti VPN per Windows 10