Un team di ricercatori di sicurezza di Glass Wall Solutions ha recentemente rilasciato un nuovo rapporto di analisi delle minacce. Il rapporto evidenzia il fatto che circa l'85% del malware CVE proveniva da fonti note durante Q1 2019.

Windows 10 ha una brutta storia per quanto riguarda i bug. Alcune vulnerabilità sono una parte intrinseca di ogni nuovo aggiornamento.

Tuttavia, è sorprendente apprendere che gli hacker stanno ora sfruttando le vulnerabilità che sono state risolte da Microsoft.

Gli hacker distribuiscono vecchi malware in nuove confezioni

Questa situazione solleva alcuni importanti problemi di sicurezza. Gli aggressori ora utilizzano il vecchio malware per lanciare attacchi nuovi di zecca sui tuoi sistemi.

Gli aggressori sono ben consapevoli del fatto che molte grandi aziende e organizzazioni stanno ancora utilizzando piattaforme obsolete come Windows 8, 7 e Windows XP.

Queste organizzazioni hanno le proprie ragioni per utilizzare questi sistemi legacy nell'ambiente operativo. I ricercatori hanno sottolineato che circa il 37% dei sistemi sono

utilizzando ancora il sistema operativo Windows 7.Inoltre, il numero di utenti di Windows 8, 8.1 e Windows XP è rispettivamente del 2,1%, 7% e 2,3%.

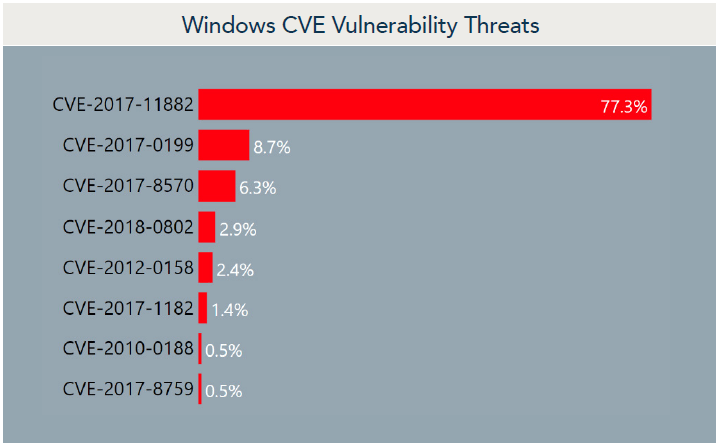

Questa situazione rende i rispettivi PC un facile bersaglio. Le tendenze di vulnerabilità di Windows CVE mostrano che CVE-2017-11882 è molto popolare tra i criminali informatici.

CVE-2017-11882 è fondamentalmente una vulnerabilità nel componente Equation Editor del software Microsoft Office.

Chiunque può sfruttare questa vulnerabilità per ottenere i privilegi di un utente locale per eseguire programmi malware.

Inoltre, gli aggressori hanno utilizzato i documenti di Office per prendere di mira i sistemi Windows. Le tendenze dei tipi di file mostrano che gli aggressori hanno utilizzato il 65% di file Word, il 25% di file Excel e l'1% di file PDF per diffondere malware.

Quindi, queste cifre indicano chiaramente il fatto che i fornitori di sicurezza non sono riusciti a proteggere i computer degli utenti dalle minacce note.

Possiamo vedere chiaramente che gli attaccanti sono ora un passo avanti rispetto al gioco. Stanno solo distribuendo il vecchio malware in una nuova confezione.

Gli attaccanti sono abbastanza intelligenti da cambiare le loro tattiche e tecniche.

Gli attori malintenzionati hanno preso di mira Microsoft nel 2017 e ora la storia si sta ripetendo. Ricordi l'episodio di WannaCry?

Microsoft ha davvero bisogno di prendere il controllo della situazione prima che sia troppo tardi.

ARTICOLI CORRELATI È NECESSARIO VERIFICARE:

- 1 milione di PC Windows ancora vulnerabili agli attacchi di malware BlueKeep

- Microsoft Azure ospita involontariamente siti di malware

- Le 5 migliori mappe di malware tracker per vedere gli attacchi alla sicurezza in tempo reale