- Perimeter 81 è una soluzione di accesso remoto che migliorerà la sicurezza informatica della tua azienda e le funzionalità di lavoro.

- Questo strumento ha funzionalità avanzate di crittografia dei dati e implementazione della sicurezza cloud.

- Il software ti consente di connetterti su una vasta gamma di dispositivi e posizioni, in qualsiasi momento.

In un'era in cui il lavoro da casa è diventato un punto di ancoraggio dell'economia, non è mai stato così importante che le aziende mantengano una rigorosa sicurezza informatica in ogni fase del processo.

Immagina di poter fornire ai dipendenti un accesso remoto, sicuro e continuo alla tua rete aziendale o alle risorse condivise in qualsiasi parte del mondo, in qualsiasi momento.

E tutto ciò senza la necessità di una gran quantità di tecnologia complicata e reti eccessivamente difficili. VPN sempre attiva offre una componente chiave per realizzare quel sogno.

Molte persone hanno sperimentato le VPN solo come qualcosa che i giocatori usano ed è comune percepirle come un ambiente complesso e ricco di gergo che solo chi lavora nel settore IT potrebbe utilizzare.

Tuttavia, esistono molte soluzioni moderne e intuitive per aiutare a semplificare l'uso delle VPN da parte delle aziende, consentendo allo stesso tempo al personale di concentrarsi sul proprio lavoro principale.

Oggi diamo un'occhiata al perimetro 81 e a come può migliorare la sicurezza informatica aziendale e le funzionalità di lavoro.

Cos'è il perimetro 81 e come può aiutarti?

Le VPN di accesso remoto come Perimeter 81 consentono ai dipendenti di accedere ai dati aziendali e all'infrastruttura nel cloud, ma utilizzando una connessione completamente protetta che riduce i rischi per la sicurezza informatica.

L'esperienza dell'utente è come se fosse in ufficio, utilizzando server locali. Ciò consente un ottimo equilibrio tra sicurezza ed esperienza utente.

Fino a poco tempo, la maggior parte della sicurezza della rete era fisica e incentrata sul sito, incapace di adattarsi facilmente al lavoro in remoto.

Gli ambienti cloud e i servizi SaaS erano inaccessibili se non in ufficio o inesistenti.

Nel rapido passaggio al lavoro da casa, ciò si traduceva in una vulnerabilità agli attacchi informatici su connessioni domestiche non protette, pur continuando a non supportare il personale e consentire l'accesso alle principali risorse di lavoro.

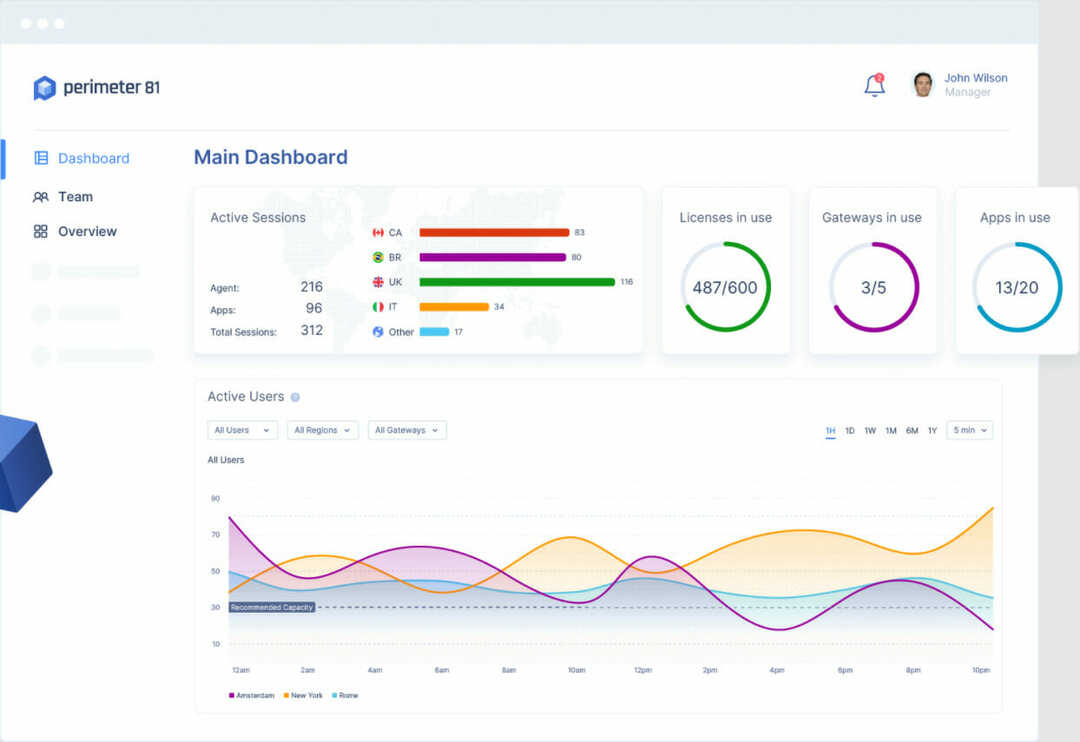

Perimeter 81 offre implementazione istantanea, gestione unificata e visibilità a 360 gradi per garantire un prodotto veloce, sicuro e scalabile che migliora la sicurezza e aiuta anche il personale a lavorare in modo produttivo.

Quali sono le caratteristiche principali di Perimeter 81?

1. Crittografia dei dati

Attraverso la crittografia e il tunneling di fascia alta, Perimeter 81 garantisce la sicurezza dei dati trasmessi, indipendentemente da dove o quale dispositivo li invia. Sono consentite solo connessioni autorizzate

2. Sicurezza nel cloud

La sicurezza del punto di accesso nella rete è una preoccupazione fondamentale dell'utilizzo di soluzioni cloud. Il perimetro 81 aiuta a proteggere l'accesso in cima all'ambiente cloud, migliorando la sicurezza.

3. Accesso sicuro e completamente remoto

Nonostante queste funzionalità di sicurezza di fascia alta, Perimeter 81 consente ai dipendenti di connettersi su una vasta gamma di dispositivi e posizioni, in qualsiasi momento della giornata.

In quanto VPN sempre attiva con accesso remoto, i dipendenti possono accedere in sicurezza alla rete privata dell'azienda e condividere i dati in modo sicuro, anche su reti pubbliche.

- Il miglior software di controllo remoto per Windows 11

- Il miglior software di controllo remoto per Windows 10/11

- Come configurare VPN con Desktop remoto su Windows 10/11

Come posso utilizzare il perimetro 81?

La distribuzione del software avrà un aspetto leggermente diverso, a seconda dell'organizzazione. Tuttavia, ecco uno sguardo approssimativo ai passaggi per utilizzare il perimetro 81:

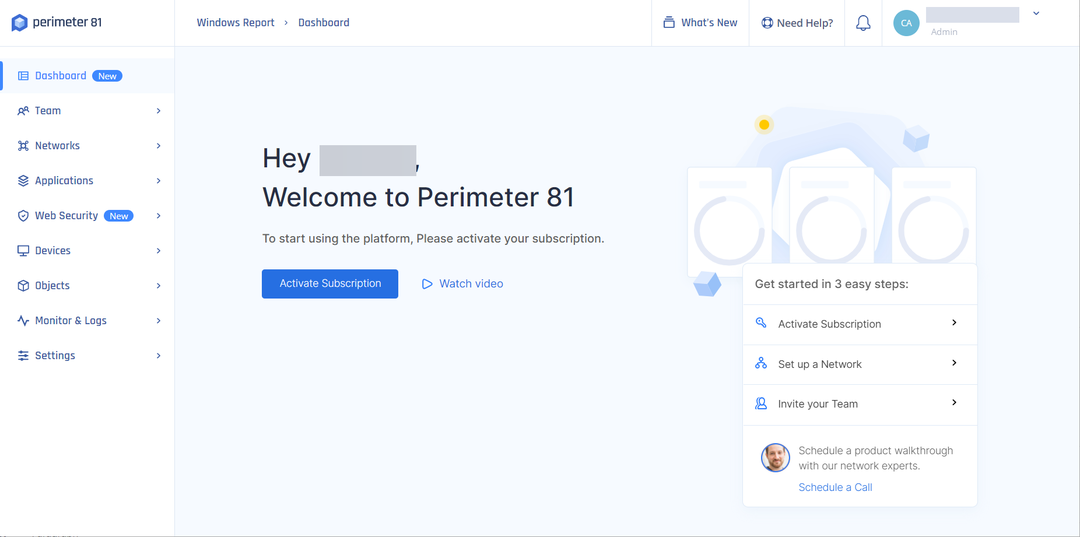

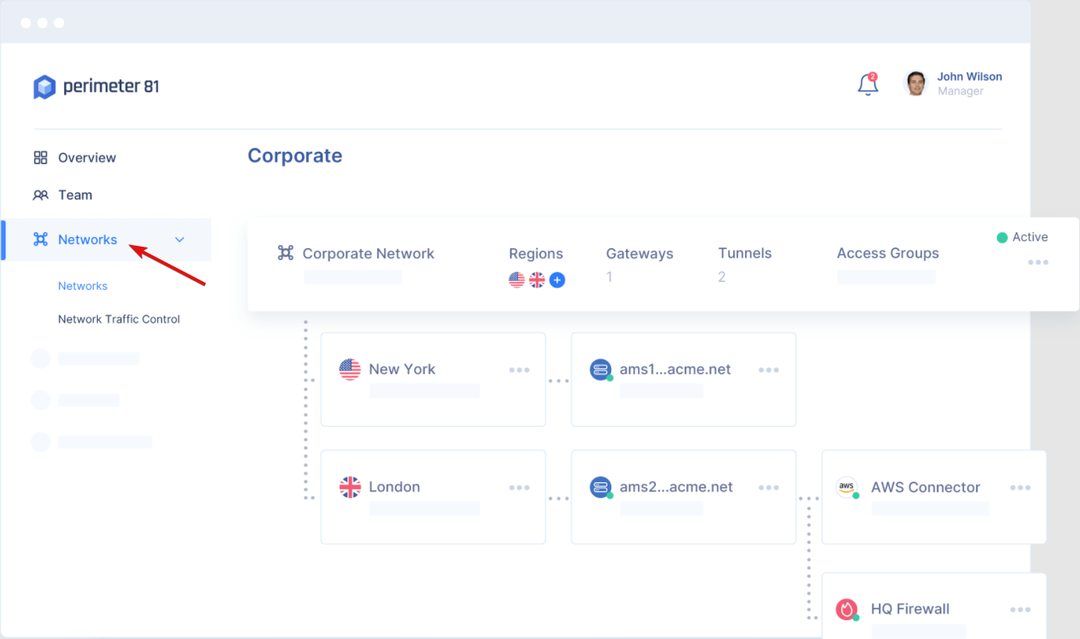

1. Stabilire la piattaforma di gestione sul cloud

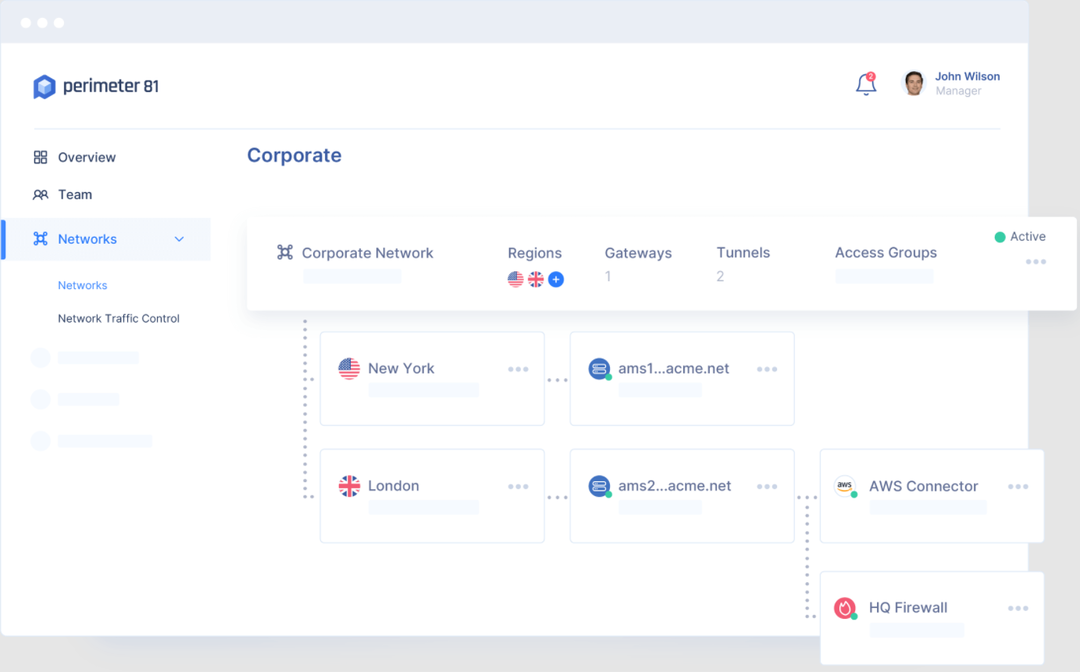

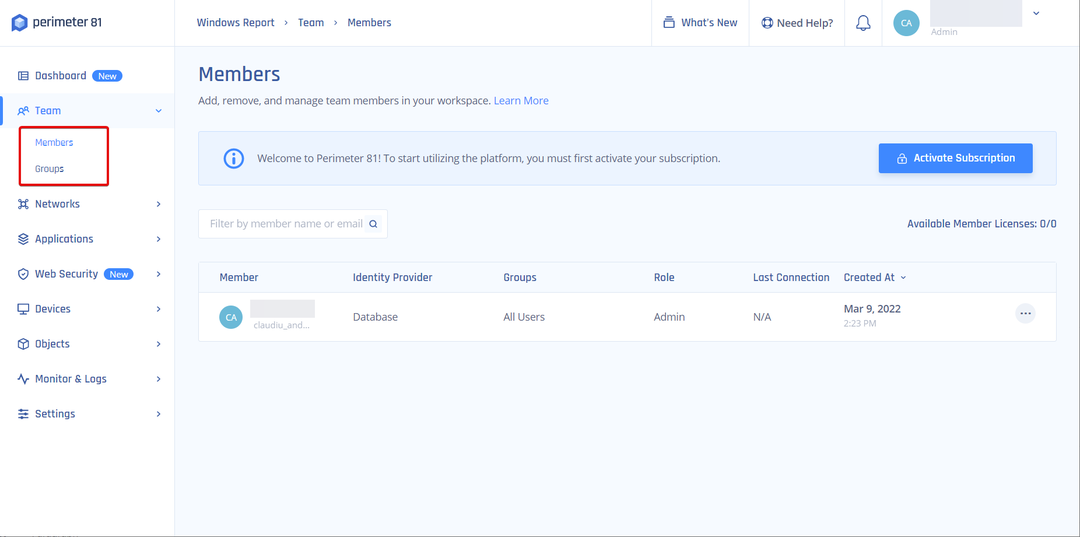

Qui, il tuo personale IT dedicato gestirà il team, impostando reti e autorizzazioni. Possono anche monitorare l'attività di rete qui.

L'interfaccia generale è intuitiva e le integrazioni Single Sign-On, l'autenticazione a due fattori e il supporto mobile sono integrati e personalizzabili per adattarsi all'organizzazione.

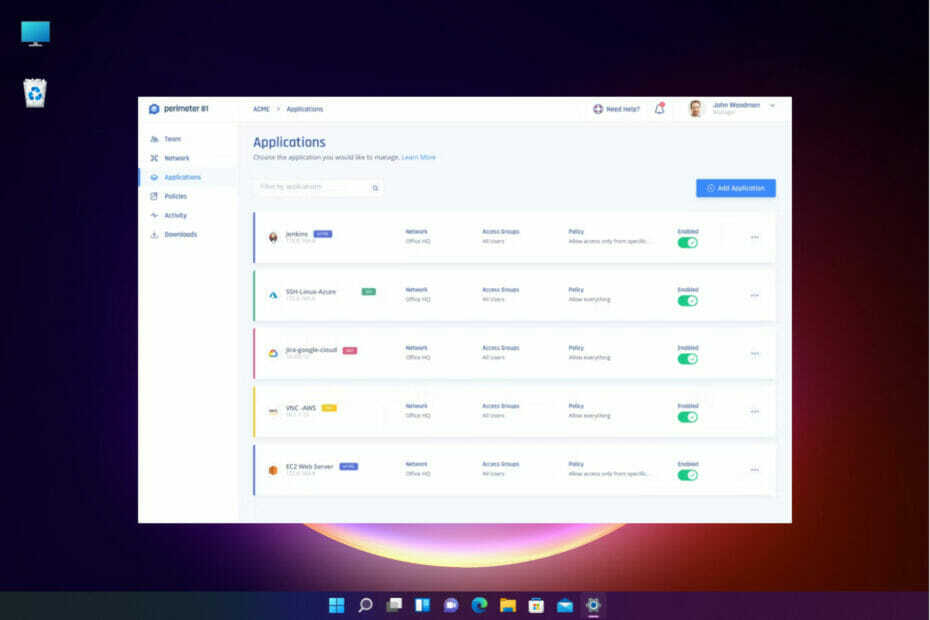

2. Configura le reti e le autorizzazioni

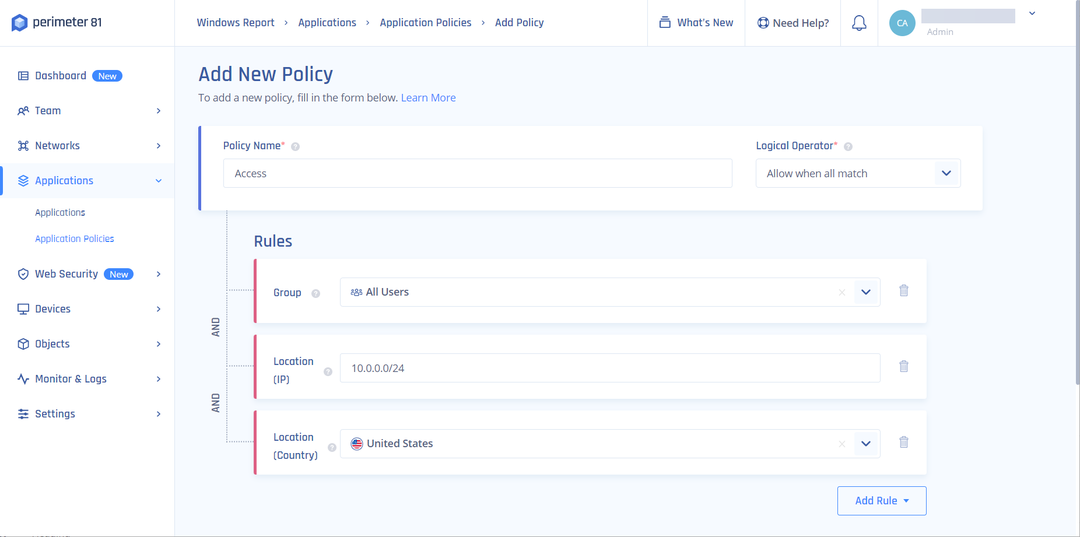

Ora viene creato un cloud multi-tenant con autorizzazioni segmentate che controllano chi può accedere a cosa su diverse reti. Questi possono interconnettersi.

Pensa a un ufficio centrale con firewall nativi o a un servizio cloud completo con whitelist IP.

3. Crea agenti

I moduli agente vengono installati sui dispositivi mobili o PC utilizzati dai dipendenti. Ciò consente loro di accedere a qualsiasi rete locale o cloud, con la sicurezza in atto, con un clic, indipendentemente da dove si trovino.

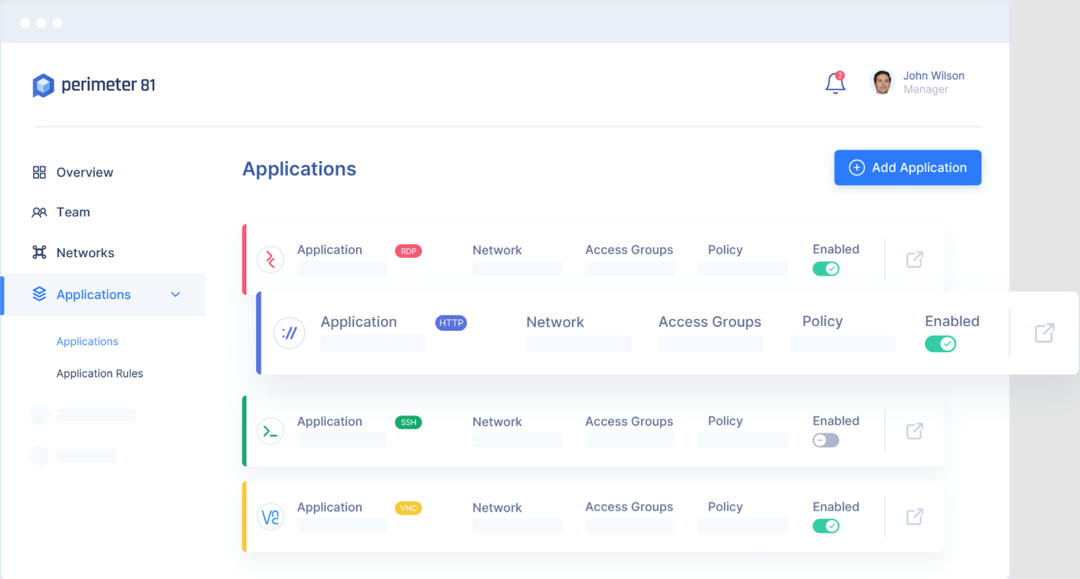

4. Accesso alle applicazioni senza agente

La fiducia degli utenti e la convalida delle policy del dispositivo vengono eseguite automaticamente per autorizzare i dipendenti prima di consentire loro l'accesso in una sessione sicura.

Le sessioni verranno registrate e monitorate se hai scelto questa configurazione nel passaggio 1 e possono essere completamente controllate. Le applicazioni sono isolate dalla rete e utilizzano le linee guida Zero Trust.

Con Perimeter 81 attivo, puoi sfruttare la potenza di una VPN sempre attiva per salvaguardare i dati aziendali critici, senza ostacolare la tua esperienza utente o rallentare la produttività.

Potresti anche essere interessato alla nostra lista che include il migliori strumenti di accesso remoto con opzione di registrazione della sessione.

Se hai già utilizzato Perimeter 81, condividi la tua esperienza nella sezione commenti qui sotto.

![6 browser altamente sicuri per siti web governativi [Elenco 2022]](/f/44f6aa6914dbf4563bd94ea455d4abc5.png?width=300&height=460)