- Temi che terze parti dannose utilizzino GitHub per inserire il loro software nel tuo PC?

- Microsoft sta lavorando su uno scenario in cui tutto questo può essere evitato in futuro.

- Il colosso di Redmond ha annunciato che GitHub riceverà presto un monitoraggio migliore.

- Ciò fornirà funzionalità come la creazione o l'eliminazione di nuovi repository, ecc.

È sicuro dire che quasi tutti noi sappiamo cos'è GitHub e probabilmente lo abbiamo usato almeno una volta nella nostra vita.

Ora, la piattaforma di hosting di codice ampiamente utilizzata sta per ricevere una maggiore sicurezza e monitoraggio continuo delle minacce da Microsoft Sentinel.

Il repository del gigante di Redmond sta ricevendo una maggiore integrazione con la piattaforma SIEM (Security Information and Event Management) di Microsoft.

È estremamente importante tenere traccia delle diverse attività nel repository GitHub dell'azienda, identificare eventi sospetti e avere la capacità di indagare sulle anomalie nell'ambiente.

GitHub sarà un posto più sicuro grazie a Sentinel

Sì, questa nuova iniziativa consente effettivamente a Microsoft Sentinel di ingerire i log di controllo di GitHub, fornendo funzionalità come come tracciamento degli eventi, inclusa la creazione o l'eliminazione di nuovi repository, e conta per il numero di repository cloni.

Il monitoraggio delle diverse attività nel repository GitHub dell'azienda è di fondamentale importanza, in per identificare eventi sospetti e avere la capacità di indagare su anomalie nel ambiente.

La base di clienti di Sentinel è cresciuta del 70% in un solo anno e attualmente conta circa 15.000 clienti, secondo Satya Nadella.

Il ramo della sicurezza online dell'azienda sta crescendo rapidamente e Nadella ha aggiunto di essere riuscita a guadagnare oltre 15 miliardi di dollari negli ultimi 12 mesi.

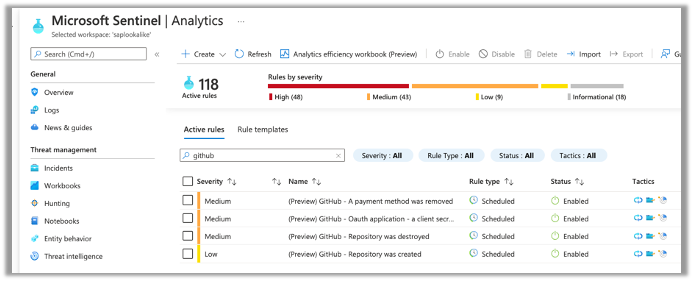

Nel post del blog, Microsoft ha anche presentato quattro diverse regole di analisi:

- Il repository è stato creato – questo avviso viene attivato ogni volta che viene creato un repository nell'ambiente GitHub connesso all'area di lavoro di Microsoft Sentinel. Oltre al nome del repository, otteniamo l'attore che ha creato questo repository, quindi c'è un'opzione per tenere traccia dei repository e chi li sta creando.

- Il repository è stato distrutto – questo avviso viene attivato ogni volta che un repository viene distrutto nell'ambiente GitHub. È fondamentale tenere traccia dei repository distrutti per verificare che gli utenti che distruggono i repository dispongano delle autorizzazioni corrette e queste azioni non fanno parte di un'attività dannosa.

- Un metodo di pagamento è stato rimosso – questo avviso è fondamentale da conoscere e viene attivato ogni volta che viene eseguita un'azione con il metodo di pagamento configurato per il repository GitHub. È importante sapere quando il metodo di pagamento viene rimosso per convalidare chi ha eseguito l'azione e che sei a conoscenza del problema.

- Applicazione OAuth – questo avviso viene attivato ogni volta che viene rimosso un segreto client, che è un altro avviso ad alta priorità di cui dovresti essere a conoscenza. Nel caso in cui un segreto venga scoperto accidentalmente, ti consigliamo di assicurarti che il vecchio segreto possa essere rimosso.

Questa mossa strategica per la sicurezza arriva tra le crescenti preoccupazioni sulla sicurezza delle applicazioni e la prevalenza di catene di fornitura di software non sicure.

Gli incidenti di alto profilo hanno incluso le violazioni di SolarWinds e Kaseya, mentre gli attacchi complessivi che coinvolgono le catene di fornitura di software sono aumentati di oltre 300% nel 2021, ha riferito Aqua Security.

Vulnerabilità open source come i difetti diffusi nella libreria di registrazione Apache Log4j e il programma Linux polkit hanno sottolineato il problema.

Di recente, la Open Source Security Foundation ha annunciato un nuovo progetto progettato per proteggere la catena di fornitura del software, sostenuto da 5 milioni di dollari da Microsoft e Google.

Qual è la tua opinione su tutta questa situazione? Condividi i tuoi pensieri con noi nella sezione commenti qui sotto.