- C'è un nuovo documento malware Microsoft che si maschera come uno creato con Windows 11 Alpha.

- I documenti dannosi sfruttano le macro VBA per infiltrarsi con successo nel sistema.

- Si sospetta che il gruppo FIN7 sia dietro questo attacco, data la loro storia precedente in casi simili.

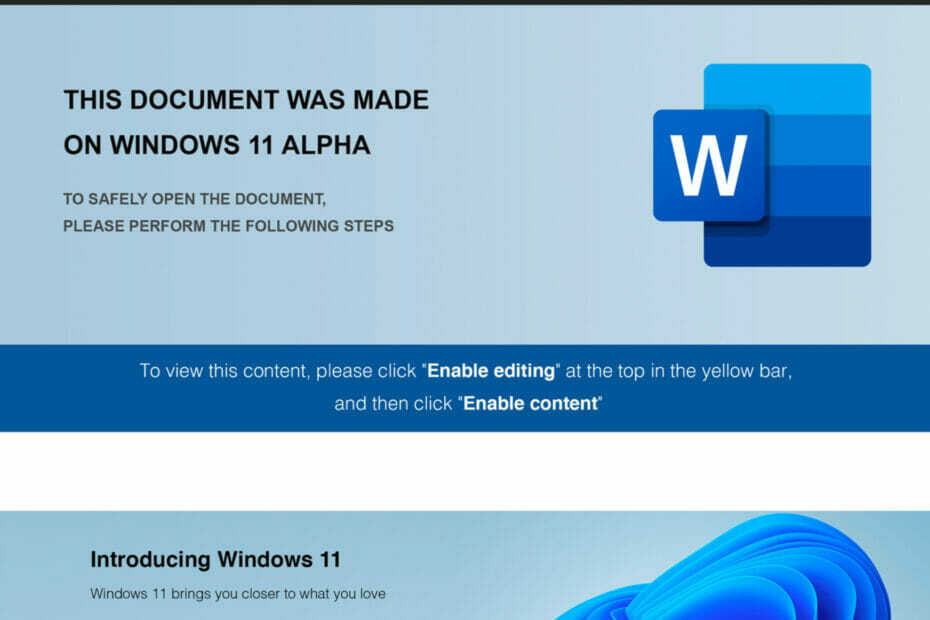

Gli utenti Microsoft hanno un'altra cosa di cui preoccuparsi. Una società di ricerca sulla sicurezza ha scoperto un nuovo malware per documenti Microsoft Word. Il maldoc si maschera come un documento realizzato su Windows 11 Alpha. Anomali Threat Research ha scoperto sei malware dannosi simili e avverte gli utenti di essere vigili mentre Microsoft cerca di rimanere al passo con la situazione.

Microsoft ha dovuto affrontare attacchi di malware nel recente passato in cui sono stati gli aggressori impersonare strumenti di produttività familiari e comunemente usati per lanciare un attacco. Il documento malware scoperto si chiama "Users-Progress-072021-1.doc".

L'attacco è avvenuto a fine giugno

Secondo Anomali, l'attacco è avvenuto probabilmente a fine giugno e si è concluso a fine luglio. L'azienda afferma che il gruppo FIN7 è dietro l'attacco e l'obiettivo principale era quello di fornire una variazione di Javascript attraverso la backdoor, come stanno provando dal 2018. FIN7 è considerato il gruppo di attacchi informatici più longevo dal 2013.

La catena dell'infezione è iniziata per la prima volta con un'immagine mascherata per essere stata creata con Windows 11 Alpha. L'immagine ha incaricato gli utenti di "Abilita contenuto" o "Abilita modifica" per il passaggio successivo.

Un utente di Twitter di nome NinjaOperatore ha chiesto a Twitter se FIN7 fosse dietro l'attacco quando è trapelata la notizia.

Sei tu #FIN7https://t.co/54VUmf21Pn

— Nicko K (@NinjaOperator) 3 settembre 2021

Gli utenti vengono attirati utilizzando le istruzioni sulla copertina del documento

Il documento malware utilizza Visual Basic per le macro dell'applicazione. Una volta riuscito, un payload javascript viene eliminato. La macro viene eseguita quando un utente esegue funzioni di base come "abilitare la modifica" o "abilitare il contenuto", proprio come dicono le istruzioni sulla copertina.

Utenti che hanno familiarità con Build e varianti di Windows 11 hanno meno probabilità di subire l'attacco, ma altri potrebbero cadere in questo trucco ed eseguire il file.

Il documento malware può eseguire diversi controlli come:

- Capacità di memoria

- Lingua

- Controllo VM

- Controllo CLEARMIND

CLEARMIND è un dominio per un fornitore di servizi POS. FIN7 è noto per prendere di mira tali domini per ottenere l'accesso a dati su larga scala.

Il gruppo continua ad essere attivo nonostante le misure adottate per porre fine agli attacchi. Gli utenti sono avvisati di rimanere estremamente vigili su tutti i file.

Hai subito attacchi di malware nel recente passato? Condividi tutti i suggerimenti che hai trovato utili nella sezione commenti qui sotto.