- Se un dispositivo è stato infettato dal ransomware REvil, l'accesso automatico in modalità provvisoria garantisce al riavvio.

- Con le ultime modifiche implementate nel codice dannoso, non è necessaria alcuna azione da parte dell'utente.

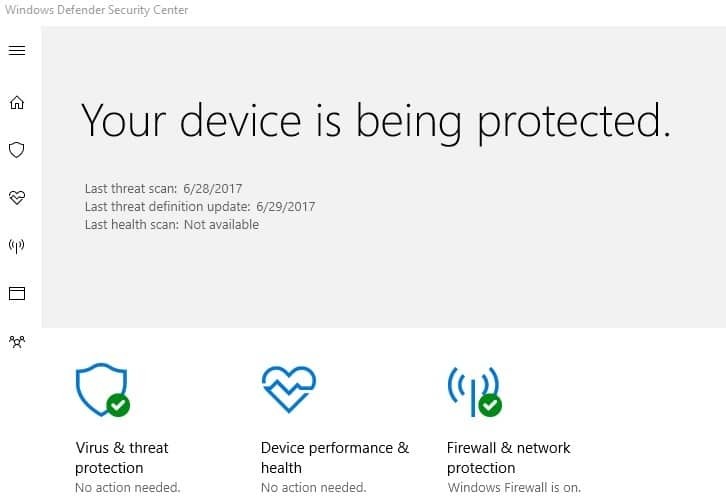

- La migliore protezione contro questo tipo di attacco ransomware rimane un antivirus affidabile.

- I rapporti mostrano che la maggior parte degli strumenti antivirus è in grado di rilevare gli attacchi ransomware REvil anche dopo le modifiche.

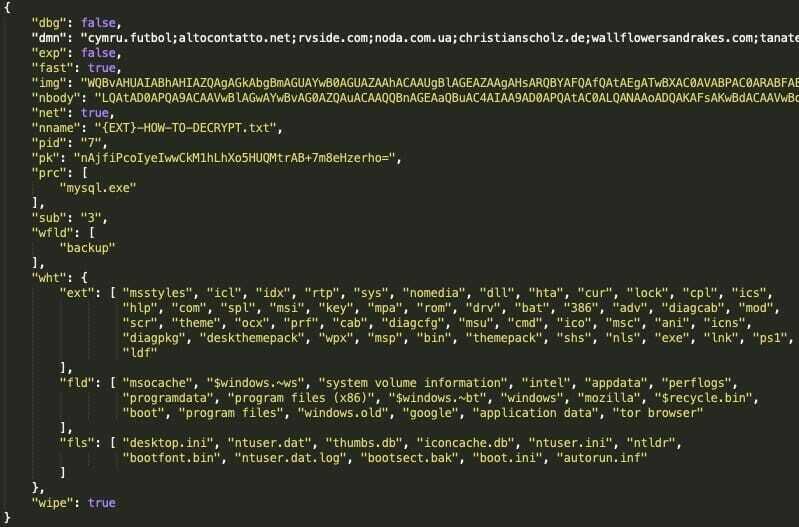

Recenti ricerche sulla sicurezza hanno rivelato che REvil/Sodinokibi ransomware ha perfezionato le sue tattiche di attacco per garantire l'accesso ai sistemi operativi delle vittime.

Le modifiche applicate modificano la password di accesso al sistema dell'utente e forzano un riavvio del sistema solo per consentire al malware di crittografare i file. Possono essere interessati sia i sistemi operativi Windows precedenti che quelli più recenti.

I risultati della ricerca sono stati pubblicati dal ricercatore R3MRUN sul suo Account Twitter.

Come agisce il ransomware REvil per forzare l'accesso in modalità provvisoria?

Prima della modifica, il ransomware avrebbe utilizzato un argomento della riga di comando -smode per riavviare il dispositivo in Modalità sicura, ma era necessario che l'utente accedesse manualmente a quell'ambiente.

Questo è un nuovo metodo di attacco informatico subdolo, considerando che la modalità provvisoria dovrebbe essere... sicura ed è persino consigliata come ambiente sicuro per la pulizia del malware in caso di danneggiamento del sistema.

Inoltre, in modalità provvisoria, i processi non vengono interrotti da software di sicurezza o server.

Per evitare di destare sospetti, il codice del ransomware è stato opportunamente modificato. Ora, utilizzando l'argomento -smode, il ransomware cambia anche la password dell'utente in Dtrump4ever, i messaggi mostrano.

Di conseguenza, il file dannoso ha modificato alcune voci del Registro di sistema e Windows si riavvia automaticamente con le nuove credenziali.

Si ritiene che il codice utilizzato sia il seguente:

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

AutoAdminLogon=1

DefaultUserName=[nome_account]

DefaultPassword=DTrump4ever

Il ricercatore ha anche indicato due fonti di VirusTotal con e senza il campione modificato dell'attacco. Il modo più sicuro per proteggere il tuo sistema da un tale tentativo rimane un antivirus affidabile.

⇒ Ottieni ESET Internet Security

ESET è stato uno dei 70 strumenti di sicurezza testati per scoprire il ransomware REvil (modificato o meno); 59 soluzioni lo hanno rilevato.

Quindi assicurati di installare un antivirus affidabile e di abilitare la protezione in tempo reale per il tuo sistema. Come sempre, ti consigliamo anche di evitare siti Web o fonti online sospetti.

![Mantieni al sicuro la tua copia shadow del volume in Windows 10 [Ransomware]](/f/93b7a85c245e7e6820d50430b2ca2174.jpg?width=300&height=460)