- CISA telah merilis alat respons insiden sumber terbuka baru.

- Ini membantu mendeteksi tanda-tanda aktivitas jahat di cloud Microsoft.

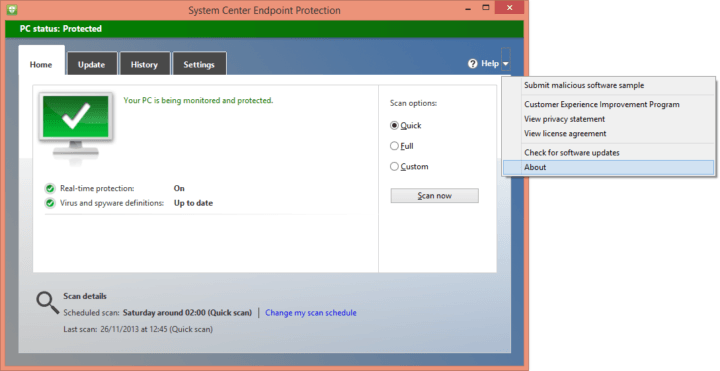

- Admin TI dan pakar keamanan pasti akan menyukainya.

Banyak dari kita mungkin atau sudah menjadi korban peretas yang kejam, jadi melindungi diri kita sendiri di dunia online yang terus berubah ini adalah yang terpenting.

Ketahuilah bahwa Badan Keamanan Siber & Infrastruktur A.S., juga dikenal sebagai CISA, telah merilis alat respons insiden sumber terbuka yang baru.

Perangkat lunak baru ini benar-benar membantu mendeteksi tanda-tanda aktivitas jahat di lingkungan cloud Microsoft, yang bisa sangat besar dalam pertempuran melawan pihak ketiga yang jahat.

Berbicara tentang awan, kami dapat menunjukkan kepada Anda beberapa di antaranya aplikasi penyimpanan Cloud terbaik untuk Windows 10. Selain itu, kami dapat mengajari Anda cara memperbaikinyaOperasi cloud tidak berhasilkesalahan di OneDrive

Umumnya dikenal sebagai Alat Angsa Tanpa Judul, utilitas berbasis Python ini dapat membuang informasi telemetri dari lingkungan Azure Active Directory, Microsoft Azure, dan Microsoft 365.

Menurut CISA, ini adalah alat respons insiden dan perburuan yang tangguh dan fleksibel yang menambahkan metode autentikasi dan pengumpulan data baru.

Dengan alat ini, pada dasarnya Anda dapat menjalankan penyelidikan penuh terhadap lingkungan Azure Active Directory (AzureAD), Azure, dan M365 pelanggan.

Selain itu, Untitled Goose Tool juga mengumpulkan telemetri tambahan dari Microsoft Defender for Endpoint (MDE) dan Defender for Internet of Things (IoT) (D4IoT).

Kami tahu Anda ingin tahu tentang hal-hal spesifik, jadi mari kita bahas. Dengan lintas platform Microsoft awan interogasi dan alat analisis, pakar keamanan dan admin jaringan dapat:

- Mengekspor dan meninjau log masuk dan audit AAD, log audit terpadu M365 (UAL), log aktivitas Azure, Microsoft Peringatan Pertahanan untuk IoT (internet of things), dan data Microsoft Defender for Endpoint (MDE) untuk mencurigakan aktivitas.

- Kueri, ekspor, dan selidiki konfigurasi AAD, M365, dan Azure.

- Ekstrak artefak cloud dari lingkungan AAD, Azure, dan M365 Microsoft tanpa melakukan analitik tambahan.

- Lakukan pembatas waktu UAL.

- Ekstrak data dalam batas waktu tersebut.

- Kumpulkan dan tinjau data menggunakan kemampuan terikat waktu serupa untuk data MDE.

Ingatlah hal ini jika Anda menghargai privasi dan keamanan perusahaan Anda. Namun, ketahuilah bahwa semua itu dimulai dari kita yang ekstra hati-hati saat berinternet.

Apakah ini sesuatu yang Anda minati untuk digunakan sendiri? Bagikan pendapat Anda dengan kami di bagian komentar di bawah.