- Microsoft memperingatkan penggunanya tentang kerentanan eksploitasi berbahaya lainnya.

- Menggunakan CVE-2021-42287 dan CVE-2021-42278, penyerang dapat menembus sistem Anda.

- Pihak ketiga yang berbahaya untuk dengan mudah mendapatkan hak istimewa Admin Domain di Direktori Aktif.

- Raksasa teknologi sekarang menyarankan kita semua untuk memperbarui ke versi aman yang tersedia.

Anda mungkin ingin tahu bahwa perusahaan teknologi yang berbasis di Redmond telah mengeluarkan nasihat tentang beberapa kerentanan yang telah ditambal tetapi sekarang dieksploitasi pada konfigurasi yang belum telah diperbarui belum.

Lebih dari seminggu yang lalu, pada 12 Desember, alat bukti konsep yang memanfaatkan kerentanan ini diungkapkan kepada publik.

Microsoft mendesak pengguna untuk menambal kerentanan ini

Seperti yang Anda semua ingat, selama siklus pembaruan keamanan November, Microsoft merilis patch untuk dua kerentanan baru, CVE-2021-42287 dan CVE-2021-42278.

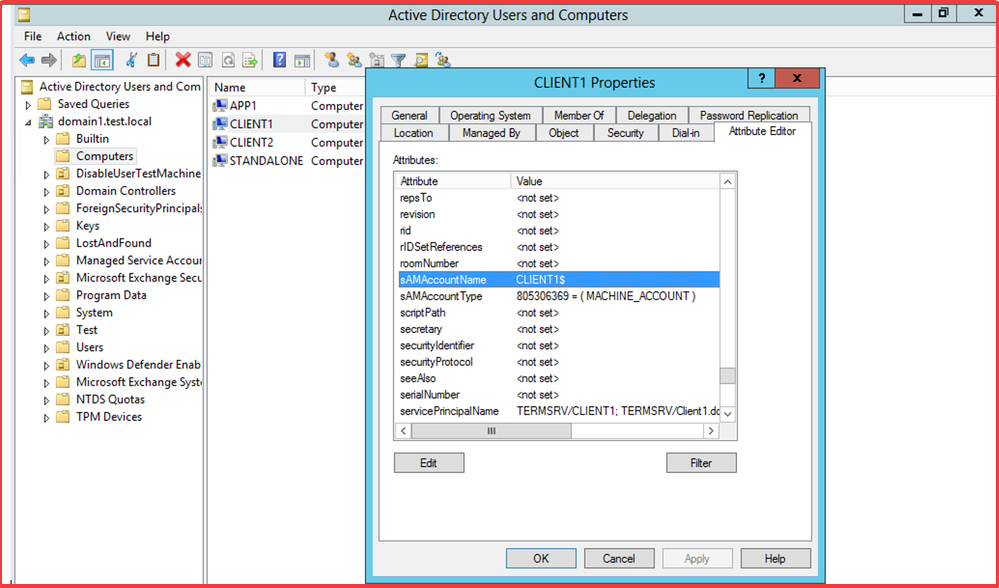

Kedua kerentanan ini digambarkan sebagai Kerentanan eskalasi hak istimewa layanan domain Direktori Aktif Windows.

Eksploitasi ini sebenarnya memungkinkan pihak ketiga yang jahat untuk dengan mudah mendapatkan hak istimewa Admin Domain di Active Directory setelah mereka membahayakan akun pengguna biasa.

Pejabat Redmond merilis tiga tambalan untuk segera diterapkan pada pengontrol domain, sebagai berikut:

- KB5008102—Perubahan pengerasan Active Directory Security Accounts Manager (CVE-2021-42278)

- KB5008380—Pembaruan otentikasi (CVE-2021-42287)

- KB5008602 (OS Build 17763.2305) Di luar band

Tetapi meskipun patch yang disebutkan di atas sebenarnya telah tersedia untuk beberapa waktu sekarang, masalahnya adalah bahwa alat bukti konsep yang mengeksploitasi kerentanan ini hanya diungkapkan kepada publik pada bulan Desember 12.

Tim peneliti Microsoft bereaksi cepat dan menerbitkan kueri yang dapat digunakan untuk mengidentifikasi perilaku mencurigakan yang memanfaatkan kerentanan ini.

Kueri ini dapat membantu mendeteksi perubahan nama perangkat yang tidak normal (yang seharusnya jarang terjadi sejak awal) dan membandingkannya dengan daftar pengontrol domain di lingkungan Anda.

Pastikan Anda memeriksa semua detail dengan cermat jika Anda curiga bahwa Anda juga menjadi korban dari situasi yang disebutkan di atas.

Dan, yang terpenting, perbarui ke versi aman yang disediakan Microsoft, untuk memastikan Anda tetap selangkah lebih maju dari segala potensi ancaman.

Apakah Anda menduga bahwa aktor ancaman telah mengeksploitasi sistem Anda? Bagikan pendapat Anda dengan kami di bagian komentar di bawah.