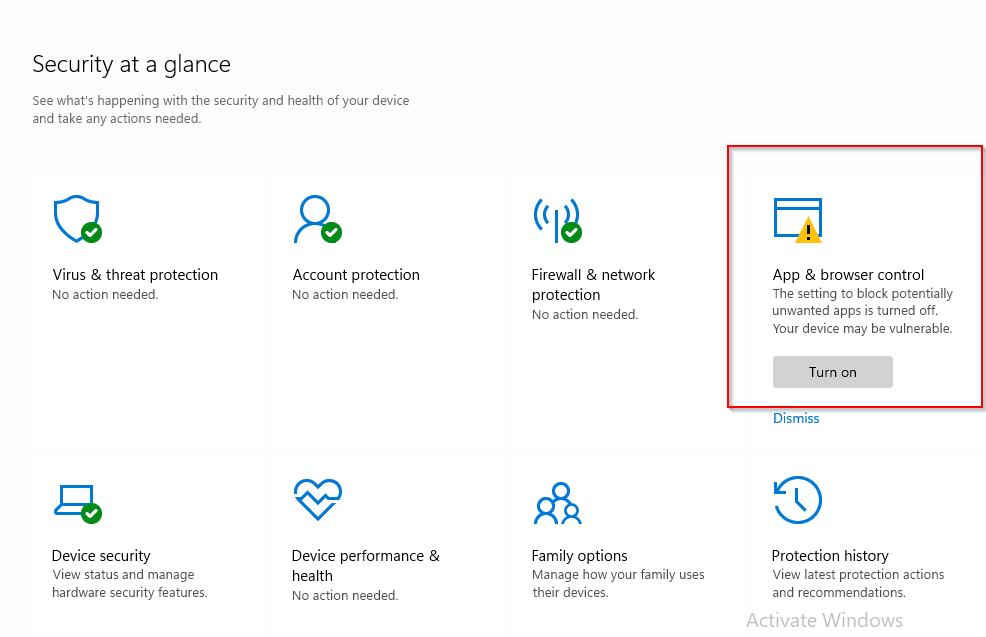

Microsoft belum sepenuhnya memperbaiki kerentanan zero-day di Windows 10 yang memberikan hak istimewa yang ditingkatkan kepada penyerang yang berhasil. Namun, 0Tambalan mengembangkan micropatch tidak resmi yang bertujuan untuk memecahkan masalah.

Bug ini dikenal oleh raksasa teknologi di bawah aliasnya CVE-2021-34484. Microsoft sudah mengeluarkan perbaikan selama Agustus Patch Selasa awal tahun ini. Menurut perusahaan, cacatnya adalah masalah penghapusan direktori yang sewenang-wenang.

0Patch akan memperbaiki kerentanan Windows ini

Pejabat Redmond menganggap ini sebagai prioritas rendah karena aktor ancaman perlu memiliki akses lokal untuk mengeksploitasi sistem. Meski begitu, dengan akses itu, penyerang hanya bisa menghapus folder.

Namun, peneliti keamanan Abdelhamid Naceri kemudian menemukan bahwa cacat tersebut juga bisa menjadi pintu gerbang ke eskalasi hak istimewa.

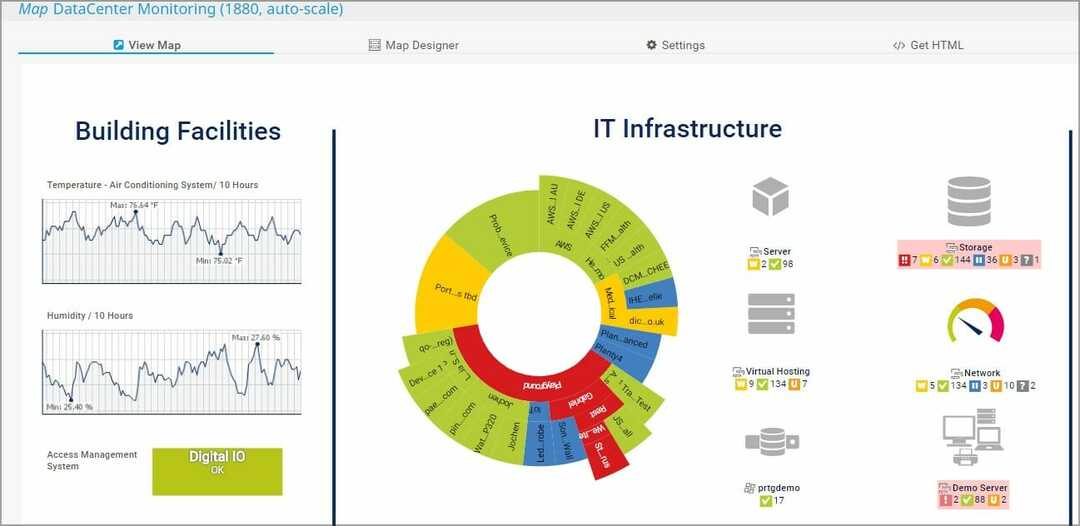

Ini sebenarnya akan memberikan akses aktor ancaman ke sumber daya sistem, server, dan bagian lain dari jaringan, meskipun, mereka masih memerlukan akses lokal untuk memulai rantai.

Dia juga menemukan bahwa perbaikan Microsoft tidak benar-benar berfungsi karena penyerang dapat melewatinya, dan 0Patch mengkonfirmasi ini di salah satu posting blog mereka.

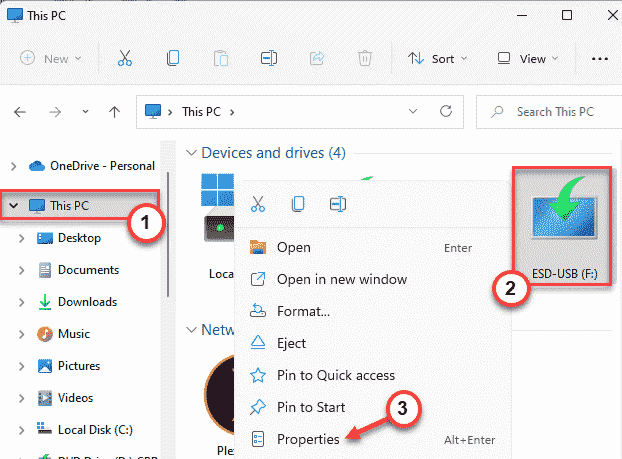

Kerentanan terletak pada Layanan Profil Pengguna, khususnya pada kode yang bertanggung jawab untuk membuat a folder profil pengguna sementara jika folder profil asli pengguna rusak atau terkunci untuk beberapa hal alasan.

Abdelhamid menemukan bahwa proses (dijalankan sebagai Sistem Lokal) menyalin folder dan file dari folder profil asli pengguna ke folder sementara dapat diserang dengan tautan simbolik.

Dengan melakukan itu, pihak ketiga yang jahat akan membuat folder yang dapat ditulis oleh penyerang di lokasi sistem tempat proses sistem yang diluncurkan selanjutnya akan memuat dan menjalankan DLL penyerang.

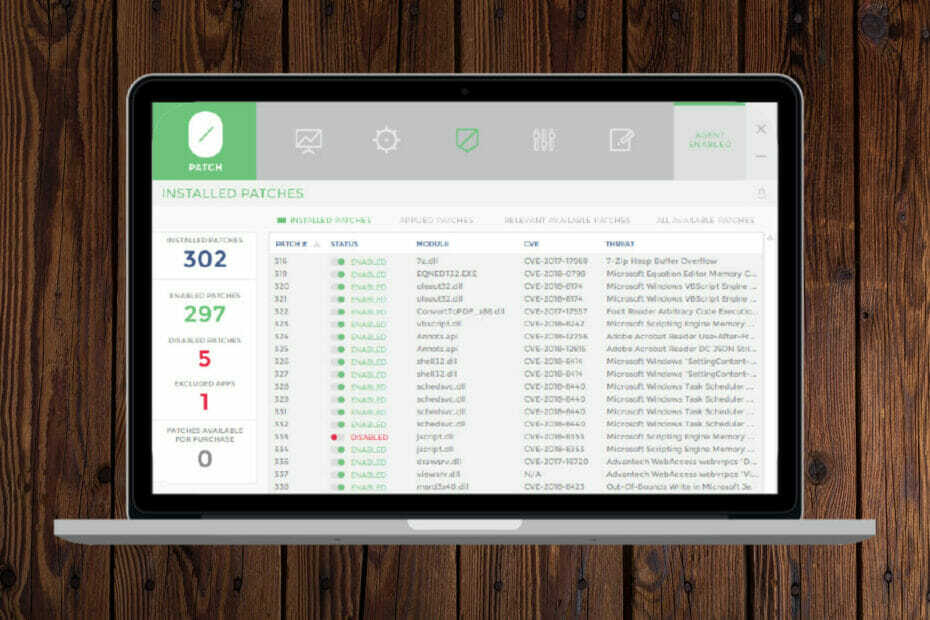

0Patch menulis micropatchnya sendiri untuk menutupi jejak Microsoft dan menutup kerentanan. Perusahaan mengatakan patch melindungi semua versi Windows yang terpengaruh, termasuk 20H2, 2004,1909, dan Windows Server 2019.

Raksasa teknologi Redmond belum mengatakan kapan akan meluncurkan tambalan resmi, mengingat masih melihat ini sebagai masalah prioritas rendah karena akses lokal.

Ini berarti bahwa ETA yang masuk akal bisa menjadi peluncuran perangkat lunak Desember Patch Tuesday.

Apa pendapat Anda tentang seluruh situasi? Bagikan pendapat Anda dengan kami di bagian komentar di bawah.