- Kerentanan Windows yang kritis, ditemukan beberapa hari yang lalu, membuat pengguna berebut untuk mengaktifkan langkah-langkah keamanan ekstra.

- Itu dimulai ketika seorang peneliti memperhatikan apa yang dia yakini sebagai regresi pengkodean dalam versi beta yang akan datang Jendela 11.

- Rupanya, isi dari manajer akun keamanan (SAM), dapat dibaca oleh pengguna dengan hak istimewa sistem terbatas.

- Ini kerentanan juga berdampak pada semua versi Windows 10 yang dirilis dalam 2,5 tahun terakhir, menurut para ahli.

Kami, di sini, di Windows Report, selalu menekankan pentingnya tetap terlindungi saat terhubung ke internet, karena ancaman dunia maya semakin berkembang dan selalu ada, saat ini.

Gagal melakukannya dapat mengakibatkan kebocoran data rahasia dan berharga yang dapat berakibat buruk bagi individu, serta perusahaan.

Selasa, semua orang terkejut mengetahui tentang dua kerentanan baru, satu di Windows dan lainnya di Linux, yang dapat memungkinkan peretas melewati batasan keamanan OS dan mengakses sumber daya sensitif.

Kerentanan Windows 11 baru dapat menyebabkan pelanggaran serius

Kerentanan Windows kritis ini ditemukan secara tidak sengaja beberapa hari yang lalu ketika seorang peneliti memperhatikan apa yang dia yakini sebagai regresi pengkodean dalam versi beta yang akan datang. Jendela 11.

Dia juga menemukan bahwa isi dari manajer akun keamanan (SAM), yang merupakan database yang menyimpan akun pengguna dan deskriptor keamanan untuk pengguna di komputer lokal, dapat dibaca oleh pengguna dengan hak istimewa sistem terbatas.

yarh- untuk beberapa alasan di win11 file SAM sekarang BACA untuk pengguna.

Jadi jika Anda mengaktifkan shadowvolumes, Anda dapat membaca file sam seperti ini:Saya belum tahu sepenuhnya masalah ini, tetapi saya pikir itu terlalu banyak untuk tidak menjadi masalah. pic.twitter.com/kl8gQ1FjFt

— Jonas L (@jonasLyk) 19 Juli 2021

Untuk memberi Anda pemahaman yang lebih baik, kita semua tahu bahwa, karena sistem operasi dan aplikasi menjadi lebih sulit untuk dibobol, serangan yang berhasil memerlukan dua atau lebih kerentanan untuk dieksploitasi.

Untuk lebih tepatnya, salah satu kerentanan akan memungkinkan pihak ketiga yang jahat untuk mengakses sumber daya OS dengan hak istimewa rendah, di mana kode dapat dieksekusi atau data pribadi dapat dibaca.

Kerentanan kedua membawa proses ke tingkat yang sama sekali baru, memberikan akses ke sumber daya sistem yang disediakan untuk penyimpanan kata sandi atau operasi sensitif lainnya.

Kerentanan SAM yang serius berdampak pada semua versi Windows 10 yang dirilis dalam 2,5 tahun terakhir

-CVE-2021-36934 dapat digunakan untuk mendapatkan akses admin untuk versi Windows 10 v1809 dan yang lebih baru

-Belum ada patch yang tersedia

-PoC dan beberapa tips logging tersediahttps://t.co/x7rXAyByqypic.twitter.com/EEtvRBLbU3— Catalin Cimpanu (@campuscodi) 21 Juli 2021

Bagaimana tepatnya masalah ini memungkinkan penyerang menyusup ke sistem kami?

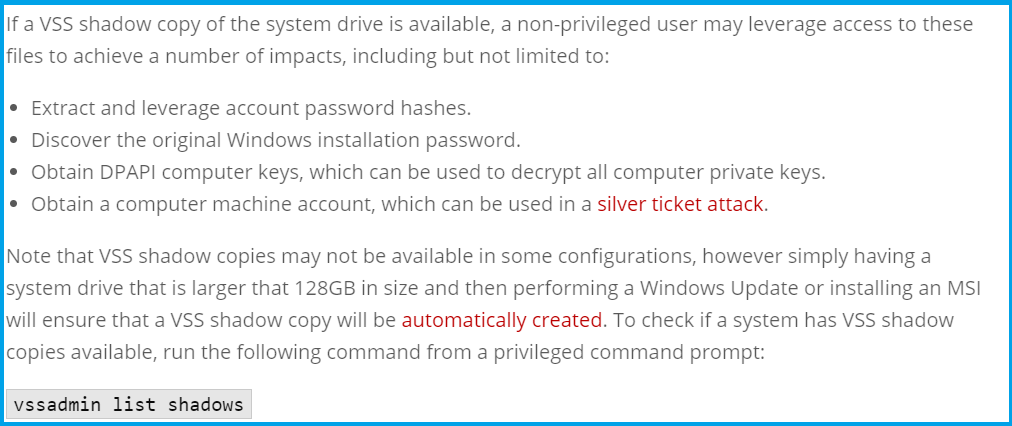

Masalah yang disebutkan di atas memungkinkan pihak ketiga untuk mengekstrak data kata sandi yang dilindungi secara kriptografis.

Selain itu, mereka dapat menemukan kata sandi yang kami gunakan untuk menginstal Windows, mendapatkan kunci komputer untuk API perlindungan data Windows, yang dapat digunakan untuk mendekripsi kunci enkripsi pribadi.

Tindakan lain yang dapat dilakukan penyerang dunia maya saat menjelajahi kerentanan ini adalah pembuatan akun di perangkat yang ditargetkan.

Seperti yang dapat Anda bayangkan, hasilnya adalah pengguna lokal dapat meningkatkan hak istimewa hingga ke Sistem, level tertinggi di Windows.

T: apa yang dapat Anda lakukan ketika Anda memiliki #mimikatz& beberapa Akses baca pada file sistem Windows seperti SISTEM, SAM, dan KEAMANAN?

A: Eskalasi Privilege Lokal

Terima kasih @jonasLyk untuk akses Baca ini pada Windows default😘 pic.twitter.com/6Y8kGmdCsp

— Benjamin Delpy (@gentilkiwi) 20 Juli 2021

Ini sekarang merupakan kerentanan baru dan hadir bahkan di Windows 10

Pengguna yang memperhatikan posting ini dan merespons, juga menunjukkan bahwa perilaku ini bukan regresi yang diperkenalkan di Windows 11, seperti yang diperkirakan sebelumnya.

Diduga, kerentanan yang sama yang membuat pengguna Windows 11 di tepi kursi mereka hadir bahkan di versi terbaru Windows 10.

Dengan demikian, Tim Kesiapan Darurat Komputer AS menyatakan bahwa masalah ini muncul ketika Layanan Volume Shadow Copy, fitur Windows yang memungkinkan OS atau aplikasi untuk mengambil snapshot dari seluruh disk tanpa mengunci sistem file, diaktifkan pada.

Yang lebih buruk, adalah saat ini, tidak ada tambalan yang tersedia, jadi tidak ada cara untuk mengetahui kapan masalah ini benar-benar akan diperbaiki.

Pejabat perusahaan Microsoft sedang menyelidiki kerentanan dan akan mengambil tindakan yang diperlukan. Kerentanan sedang dilacak sebagai CVE-2021-36934, sebagai Microsoft mengatakan bahwa eksploitasi di alam liar lebih mungkin terjadi.

saya menulis tentang #HiveNightmare alias #SeriusSAM (menyalahkan @cyb3rops untuk yang itu), kerentanan Windows 10 yang tidak ditambal yang memungkinkan pengguna non-admin mengakses registri sistem lengkap, termasuk area sensitif.

Termasuk PoC dengan kode yang sangat buruk.

https://t.co/PX1fOGpzbf— Kevin Beaumont (@GossiTheDog) 20 Juli 2021

Apakah Anda mengambil tindakan pencegahan ekstra untuk menghindari menjadi korban serangan cyber? Bagikan pemikiran Anda dengan kami di bagian komentar di bawah.