- Sekarang setelah kerentanan PrintNightmare selesai, sudah waktunya untuk yang baru.

- Seorang peneliti menemukan cara cepat dan rapi untuk mendapatkan hak istimewa admin di perangkat Windows apa pun.

- Yang Anda butuhkan hanyalah mouse Razer dan Anda dapat menggunakannya setelah mencolokkannya.

- Perusahaan telah diberitahu tentang masalah keamanan ini dan sedang berupaya memperbaikinya secepatnya.

Kami terus-menerus berbicara tentang keamanan dan langkah-langkah yang harus kami ambil untuk menjaga diri kami tetap aman dari gangguan luar ketika datang ke perangkat kami yang terhubung ke internet.

Tapi apa yang kita lakukan ketika ancamannya lebih dekat dari yang kita kira? Dan tidak, ini bukan film James Bond, ini adalah kenyataan yang menyedihkan dan sekaligus lucu dari bug perangkat lunak.

NS CetakMimpi Buruk kegagalan telah mengalihkan perhatian komunitas peretas ke kerentanan yang diekspos dengan menginstal driver pihak ke-3.

Kami tahu itu tidak lama sampai cara lain untuk mengganggu ditemukan dan, tentu saja, seseorang sudah menemukan bahwa Anda dapat melewati pintu yang terbuka lebar di Windows 10 hanya dengan mencolokkan nirkabel Razer dongle

Bug ini memberi Anda hak istimewa admin

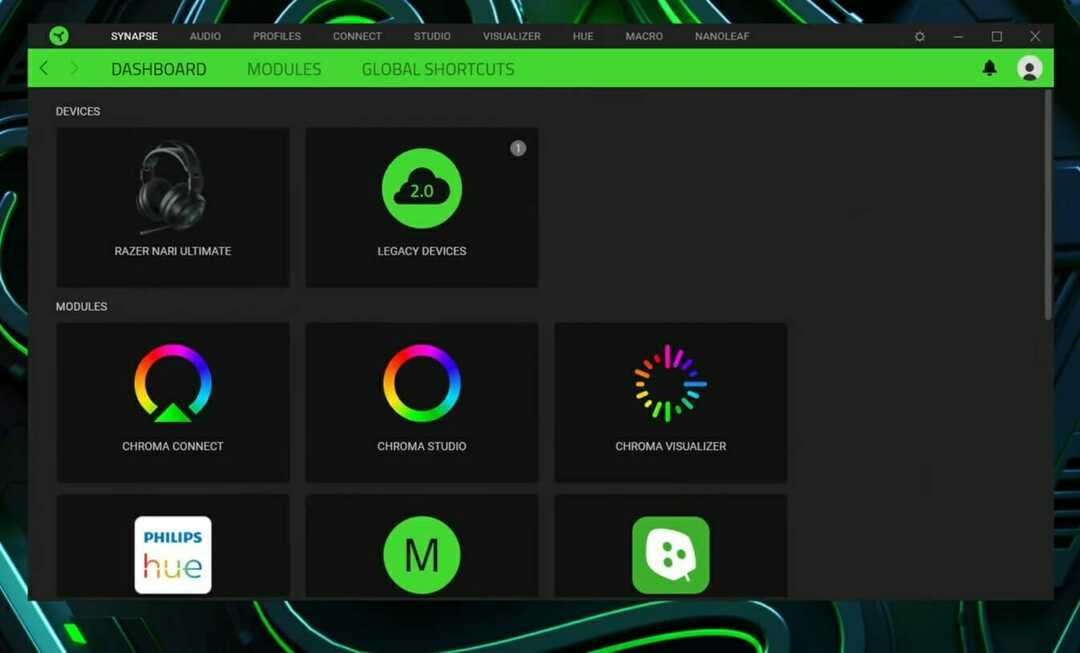

Ya, Anda mendengar dengan benar. Saat mencolokkan perangkat Razer ke mesin Windows 10 atau Windows 11, sistem operasi akan secara otomatis mengunduh dan mulai menginstal Perangkat lunak Razer Synapse di komputer.

Perangkat lunak yang disebutkan di atas memungkinkan pengguna untuk mengkonfigurasi perangkat keras mereka, mengatur makro, atau tombol peta.

Seorang peneliti menemukan kerentanan zero-day di instalasi Razer Synapse plug-and-play yang memungkinkan pengguna untuk mendapatkan hak istimewa sistem pada perangkat Windows dengan sangat cepat.

Bensin yang terbakar, dalam hal ini, adalah Razer mengklaim perangkat lunak Synapse digunakan oleh lebih dari 100 juta pengguna di seluruh dunia.

Perlu admin lokal dan memiliki akses fisik?

– Pasang mouse Razer (atau dongle)

– Pembaruan Windows akan mengunduh dan menjalankan RazerInstaller sebagai SISTEM

– Menyalahgunakan Explorer yang ditinggikan untuk membuka Powershell dengan Shift+Klik kananMencoba menghubungi @Razer, tapi tidak ada jawaban. Jadi ini gratisan pic.twitter.com/xDkl87RCmz

— jonhat (@j0nh4t) 21 Agustus 2021

Seperti yang Anda ketahui, hak istimewa sistem adalah hak pengguna tertinggi yang tersedia di Windows dan memungkinkan seseorang untuk melakukan perintah apa pun yang diinginkan pada OS.

Jadi, jika ada orang yang mendapatkan hak istimewa tingkat tinggi ini di Windows, mereka mendapatkan kontrol penuh atas sistem dan dapat menginstal apa pun yang mereka inginkan, termasuk malware.

Masalah utamanya adalah bahwa Pembaruan Windows mengunduh dan menjalankan RazerInstaller sebagai sistem dan bahwa Pemasang menawarkan pengguna kesempatan untuk membuka jendela Explorer untuk memilih tempat memasang driver.

Dari sana, hanya ada satu langkah untuk menekan shift-klik kanan untuk membuka terminal Powershell dengan hak istimewa sistem, dan peretas pada dasarnya dapat melakukan apa pun yang diinginkannya.

Selanjutnya, jika penyusup melewati proses instalasi dan mendefinisikan direktori simpan ke jalur yang dapat dikontrol pengguna seperti: Desktop, Pemasang menyimpan biner layanan di sana yang dapat dibajak untuk kegigihan dan yang dijalankan sebelum pengguna masuk boot.

Faktor penting lainnya yang perlu diingat adalah bahwa penyerang bahkan tidak memerlukan mouse Razer asli, karena ID USB dapat dengan mudah direplikasi.

Razer menyatakan bahwa ini sedang memperbaiki masalah ini

Setelah, pada awalnya, peneliti yang menemukan kerentanan ini mengatakan bahwa dia menghubungi Razer tetapi tidak— menerima tanggapan, produsen perangkat keras raksasa menghubunginya dan membahas masalah ini lebih jauh.

Razer juga mengatakan kepadanya bahwa dia akan menerima hadiah hadiah bug meskipun kerentanan itu diungkapkan kepada publik.

Saya ingin memperbarui bahwa saya telah dihubungi oleh @Razer dan memastikan bahwa tim keamanan mereka sedang mengerjakan perbaikan secepatnya.

Cara komunikasi mereka profesional dan saya bahkan telah ditawari hadiah meskipun secara terbuka mengungkapkan masalah ini.

— jonhat (@j0nh4t) 22 Agustus 2021

Kita semua berharap masalah ini akan segera menemukan solusinya karena tidak ada dari kita yang ingin menjadi korban dari cara yang begitu mudah.

Namun, kemungkinan besar, pada saat ini minggu depan, baik Razer dan Microsoft akan menyediakan patch perbaikan, yang dirancang untuk membebaskan kita dari kerentanan ini.

Apakah Anda pernah menjadi korban gangguan berbahaya atau ekstraksi data? Beri tahu kami di bagian komentar di bawah.

![Razer Synapse tidak mau terbuka/gagal memulai [Perbaikan Penuh]](/f/090b9401fb8cd3228564fc7e1397e71d.jpg?width=300&height=460)