- QNAP mengeluarkan peringatan bagi pelanggannya mengenai kerentanan perangkat NAS tertentu terhadap eksploitasi Zerologon yang kritis.

- Rupanya, perangkat NAS yang telah digunakan sebagai pengontrol domain mungkin merupakan unit yang paling rentan. Namun, pembaruan keamanan sekarang tersedia untuk memperbaikinya.

- Kunjungi kami Pembaruan & Keamanan bagian untuk panduan dan alat lainnya untuk menjaga keamanan sistem Anda.

- Lihat kami Pusat Berita Keamanan untuk perkembangan terbaru dalam keamanan digital.

Produsen perangkat NAS QNAP baru-baru ini mengeluarkan peringatan kepada pelanggannya mengenai kerentanan perangkat tertentu.

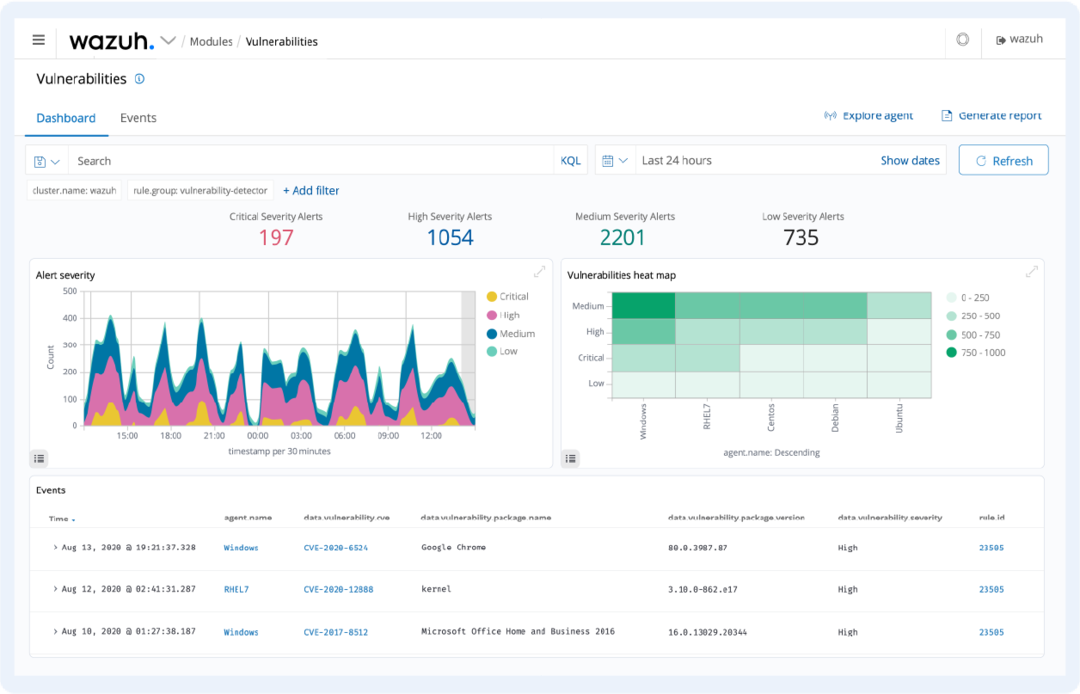

Dilaporkan, versi tertentu dari sistem operasi QTS rentan. Dengan demikian, perangkat yang berjalan pada sistem operasi yang disusupi dapat menjadi sasaran serangan yang menargetkan kerentanan Windows Zerologon (CVE-2020-1472).

Zerologon memungkinkan bypass keamanan pada perangkat QNAP

Apa itu Zerologon?

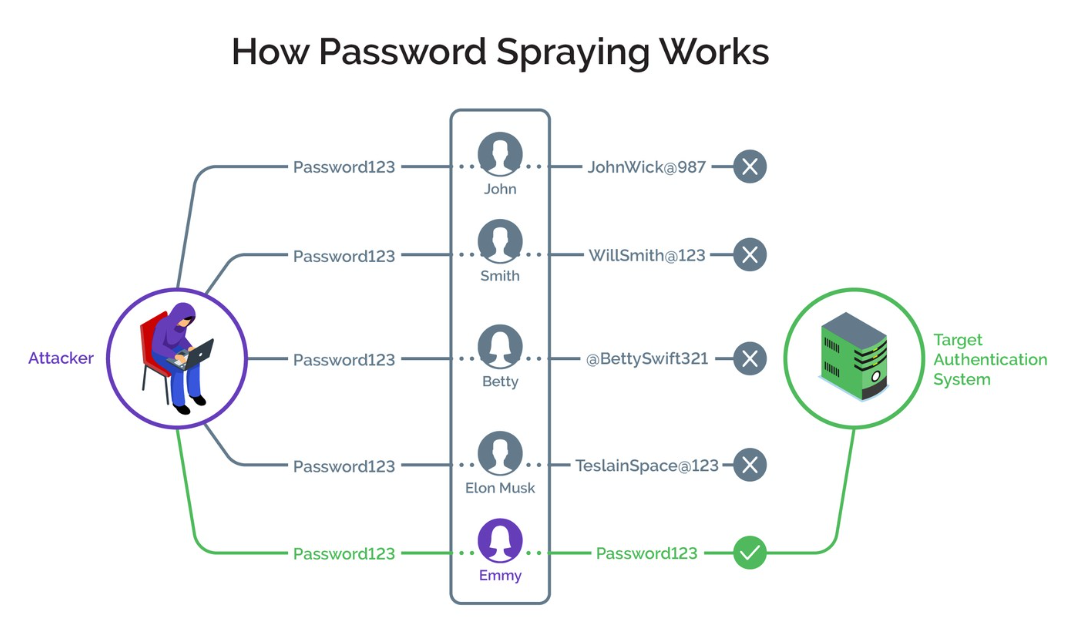

Kerentanan CVE-2020-1472, juga disebut sebagai Zerologon, adalah kelemahan Windows kritis yang berpotensi menyerang penyerang dapat mengeksploitasi dalam upaya untuk mendapatkan hak administrator domain dan akibatnya mengambil kendali atas keseluruhan domain.

Kerentanan ini ditandai sebagai kritis oleh tim keamanan Microsoft dan menerima skor CVSS (Common Vulnerability Scoring System) tertinggi 10.

Zerologon didasarkan pada eksploitasi kelemahan implementasi protokol Netlogon. Kerentanan dapat dieksploitasi dengan mengirimkan beberapa string nol ke Netlogon, yang juga merupakan cara cacat mendapatkan nama Zerologon.

Pasca-eksploitasi, penyerang dapat menguasai seluruh domain di jaringan yang menggunakan protokol Netlogon dengan memberikan hak istimewa administrator domain kepada diri mereka sendiri.

Pengontrol domain QNAP rentan

Menurut QNAP, tidak semua perangkat NAS secara inheren rentan, tetapi perangkat yang telah dikonfigurasi untuk dijalankan sebagai pengontrol domain mungkin terkena serangan Zerologon.

Versi berikut rentan dan diperbaiki oleh QNAP:

QTS 4.5.1.1456 build 20201015 dan yang lebih baru

QTS 4.4.3.1439 build 20200925 dan yang lebih baru

QTS 4.3.6.1446 Build 20200929 dan yang lebih baru

QTS 4.3.4.1463 build 20201006 dan yang lebih baru

QTS 4.3.3.1432 build 20201006 dan yang lebih baruNasihat Keamanan QNAP – Zerologon

Perhatikan bahwa versi QES dan QTS 2.x tidak terpengaruh oleh kerentanan Zerologon, untuk memulai.

Bagaimana cara mengamankan perangkat NAS QNAP yang rentan?

Dalam upaya untuk mengekang dampak kerentanan Zerologon pada perangkat NAS, QNAP merekomendasikan untuk memperbarui QTS dan semua aplikasi yang diinstal sesegera mungkin.

Bagaimana cara menginstal pembaruan QTS?

- Masuk QTS dengan hak admin (Anda dapat menggunakan alamat IP NAS atau Qfinder Pro)

- Pergi ke Panel kendali

- Akses Pembaruan Firmware pilihan di Sistem kategori

- Klik Memeriksa pembaruan dalam Pembaruan Langsung bagian

Jika Anda tidak nyaman dengan pembaruan dari QTS, Anda juga dapat melakukan pembaruan manual perangkat Anda dengan mengunduh file pembaruan dari situs web QNAP.

Bagaimana cara memperbarui semua aplikasi yang diinstal?

- Masuk ke QTS dengan hak administrator

- Pergi ke Pusat Aplikasi

- Pergi ke Aplikasi saya bagian

- Temukan Instal Pembaruan pilihan dan pilih Semua

- Konfirmasikan pilihan Anda dan klik baik

Setelah melakukannya, QTS harus menerapkan pembaruan terbaru ke semua aplikasi yang Anda instal.

Apakah perangkat QNAP NAS Anda terpengaruh oleh kerentanan Zerologon? Apa pendapat Anda tentang tindakan QNAP untuk mengamankan perangkat NAS Anda? Beri tahu kami pendapat Anda di bagian komentar di bawah.