PC Windows dengan chip Intel dan AMD mungkin rentan lagi, karena Momok kembali setelah hampir satu tahun.

Kerentanan SWAPGS baru melewati mitigasi sebelumnya

Kali ini, dmengeluarkan masalah CVE-2019-1125 yang mirip dengan Spectre dan Meltdown lebih kuat dan melewati hambatan keamanan sebelumnya. Kerentanan SWAPGS terutama mempengaruhi CPU Intel yang diproduksi setelah 2012.

Kerentanan membaca memori kernel sensitif dan a serangan malware bisa menggunakannya untuk mendapatkan kata sandi dan kunci enkripsi dari RAM.

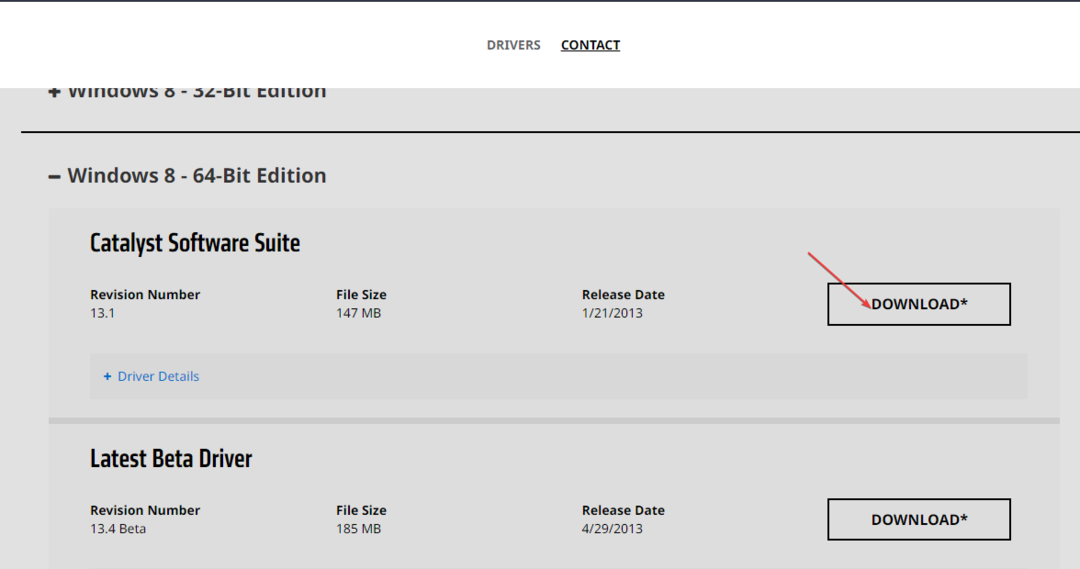

Dengan demikian, Microsoft merilis patch diam untuk mengatasi masalah tersebut. Pembaruan kernel Linux adalah bagian dari Patch Selasa bulan lalu, tetapi tidak terungkap sampai saat ini, di Konferensi keamanan BlackHat.

Memperbarui kernel tampaknya menyelesaikan masalah

Inilah yang RedHat harus mengatakan tentang CVE-2019-1125:

Red Hat telah disadarkan akan adanya spectre-V1 tambahan seperti vektor serangan, yang membutuhkan pembaruan pada kernel Linux. Vektor serangan tambahan ini dibangun di atas perbaikan perangkat lunak yang ada yang dikirimkan dalam pembaruan kernel sebelumnya. Kerentanan ini hanya berlaku untuk sistem x86-64 yang menggunakan prosesor Intel atau AMD.

Masalah ini telah ditetapkan CVE-2019-1125 dan diberi peringkat Sedang.

Penyerang lokal yang tidak memiliki hak dapat menggunakan kelemahan ini untuk melewati batasan keamanan memori konvensional untuk mendapatkan akses baca ke memori yang memiliki hak istimewa yang seharusnya tidak dapat diakses.

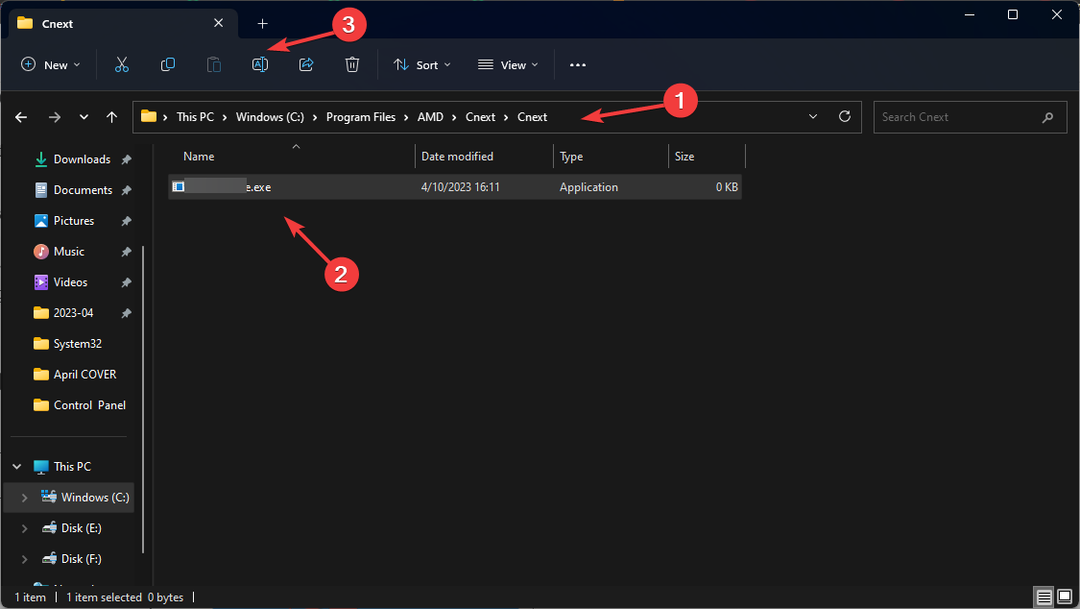

Karena patch kernel dibangun di atas mitigasi momok yang ada dari pembaruan sebelumnya, satu-satunya solusi adalah memperbarui kernel dan me-reboot sistem.

Baik AMD maupun Intel tidak terlalu peduli dengan masalah ini, dan tidak memiliki rencana untuk merilis pembaruan mikrokode karena kerentanan dapat diatasi dalam perangkat lunak.

Bitdefender, yang awalnya menemukan Spectre, menciptakan sebuah halaman yang akan memberi Anda lebih banyak info tentang cara melindungi sistem Anda dari serangan SWAPGS yang kritis.