A Microsoft nemrégiben kiadott egy biztonsági tanácsadást (ADV180028) figyelmeztetés az önkódolású szilárdtest-meghajtók (SSD) felhasználóinak számára Bitlocker titkosító rendszerek.

Ez a biztonsági tanácsadás azután következett, hogy két holland biztonsági kutató, Carlo Meijer és Bernard van Gastel kiadott egy vázlatot, amelyben felvázolja a felfedezett sebezhetőségeket. Itt van az absztrakt összefoglalva a problémát:

Elemeztük több SSD hardveres teljes lemezes titkosítását a firmware visszafejtésével. Elméletileg a hardveres titkosítás által kínált biztonsági garanciák hasonlóak vagy jobbak, mint a szoftveres megvalósítások. A valóságban azt tapasztaltuk, hogy sok hardveres megvalósítás kritikus biztonsági gyengeségekkel rendelkezik, sok modell esetében lehetővé válik az adatok teljes helyreállítása, titok ismerete nélkül.

Ha látta a cikket, elolvashatja a különféle sebezhetőségeket. A két főre fogok koncentrálni.

SSD hardveres titkosítási biztonság

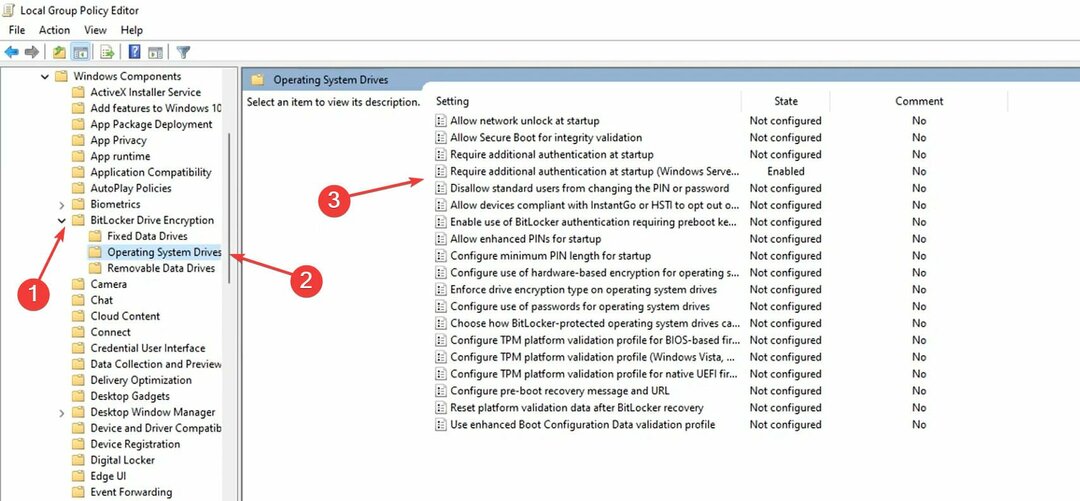

A Microsoft tudta, hogy probléma van az SSD-kkel. Tehát saját titkosítású SSD-k esetén a Bitlocker engedélyezné a

Titkosítás az SSD-k használják az átvételre. Sajnos a Microsoft számára ez nem oldotta meg a problémát. Meijer és van Gastel további alkotásai:A BitLocker, a Microsoft Windows rendszerbe épített titkosító szoftver kizárólag a teljes hardveres hardveres titkosításra támaszkodik, ha az SSD támogatja azt. Így ezekhez a meghajtókhoz a BitLocker által védett adatok is veszélybe kerülnek.

A biztonsági rés azt jelenti, hogy minden támadó, aki el tudja olvasni a SED felhasználói kézikönyvét, hozzáférhet a mesterjelszó. A fő jelszóhoz való hozzáféréssel a támadók megkerülhetik a felhasználó által létrehozott jelszót, és hozzáférhetnek az adatokhoz.

- ÖSSZEFÜGGŐ: 4 legjobb titkosított fájlmegosztó szoftver a Windows 10 rendszerhez

Javítsa ki a fő jelszóval kapcsolatos biztonsági réseket

A valóságban úgy tűnik, hogy ezt a biztonsági rést elég könnyű orvosolni. Először is, a felhasználó beállíthatja saját fő jelszavát, kicserélve a SED gyártó által létrehozott jelszót. Ez a felhasználó által létrehozott jelszó akkor nem lesz elérhető a támadók számára.

A másik lehetőség úgy tűnik, hogy a fő jelszó képességet „maximálisra” állítja, ezáltal a fő jelszót teljesen letiltja.

Természetesen a biztonsági tanácsadás abból a feltételezésből származik, hogy az átlagos felhasználó úgy véli, hogy egy SED biztonságban lenne a támadóktól, akkor miért tenné bárki is ezeket a dolgokat.

Felhasználói jelszavak és lemez titkosítási kulcsok

További sebezhetőség, hogy nincs titkosítási kötés a felhasználói jelszó és a jelszó titkosításához használt lemez-titkosító kulcs (DEK) között.

Más szavakkal, valaki belenézhet a SED chipbe, hogy megtalálja a DEK értékeit, majd ezeket az értékeket felhasználva ellophatja a helyi adatokat. Ebben az esetben a támadónak nem kell megadnia a felhasználói jelszót az adatokhoz való hozzáféréshez.

Vannak más sérülékenységek is, de nagyjából mindenki más vezetését követve csak megadom a linket a papírtervezet, és ott olvashat róluk.

- ÖSSZEFÜGGŐ: 6 legnagyobb SSD merevlemez vásárolható meg 2018-ban

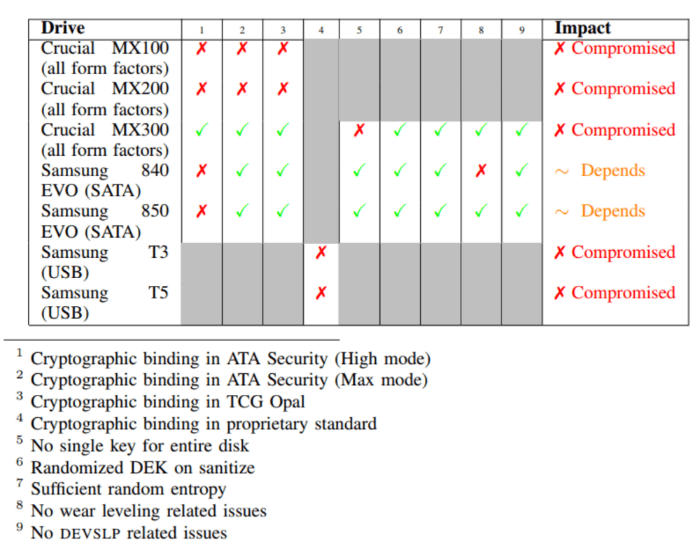

Nem minden SSD-t érinthet

Két dologra szeretnék azonban rámutatni. Először is, Meijer és van Gastel csak az SSD-k töredékét tesztelték. Végezze el az SSD-vel kapcsolatos kutatásokat, és nézze meg, van-e problémája. Itt vannak az SSD-k, amelyeket a két kutató tesztelt:

A támadóknak helyi hozzáférésre van szükségük

Vegye figyelembe azt is, hogy ehhez helyi hozzáférés szükséges az SSD-hez, mivel a támadóknak hozzáférniük kell a firmware-hez és manipulálniuk kell őket. Ez azt jelenti, hogy az SSD és az abban tárolt adatok elméletileg biztonságosak.

Ezt mondva nem azt akarom mondani, hogy ezt a helyzetet könnyedén kell kezelni. Az utolsó szót Meijerre és van Gastelre hagyom,

Ez a [jelentés] vitatja azt a nézetet, hogy a hardveres titkosítás előnyösebb, mint a szoftveres titkosítás. Arra a következtetésre jutunk, hogy nem szabad kizárólag az SSD-k által kínált hardveres titkosításra támaszkodni.

Valóban bölcs szavak.

Felfedezett egy nem listázott SSD-t, amelynek ugyanaz a biztonsági problémája? Tudassa velünk az alábbi megjegyzésekben.

KAPCSOLÓDÓ POSZTOK:

- 5 víruskereső a legmagasabb észlelési sebességgel az alattomos rosszindulatú programok felderítéséhez

- A végpontok közötti titkosítás már elérhető az Outlook.com felhasználók számára

- 5+ legjobb biztonsági szoftver a rejtjel-kereskedelemhez a pénztárca biztosításához

![A BitLocker hibák kijavítása a Windows 11 rendszerben [2022 útmutató]](/f/6e56b6fd221050ba8261609e40d6895f.jpg?width=300&height=460)