A biztonsági rés lehetővé teszi a biztonsági ellenőrzések megkerülését.

- A biztonsági rés a Microsoft Teams legújabb verziójában található.

- A hackerek az IDOR segítségével megkerülhetik a biztonsági ellenőrzéseket.

- A hackernek azonban vásárolnia kell egy hasonló domaint, és regisztrálnia kell az M365-tel.

Nemrég egy tanulmány kimutatta, hogy vége A Microsoft Teams-fiókok 80%-át legalább egyszer feltörték, 2022-ben. Ami még aggasztóbb, az a tény, hogy ugyanez a tanulmány arról számolt be, hogy a Microsoft Teams-fiókok 60%-át sikeresen feltörték. Ez aggasztó szám, de milyen könnyen feltörhető ebben az esetben a Microsoft Teams?

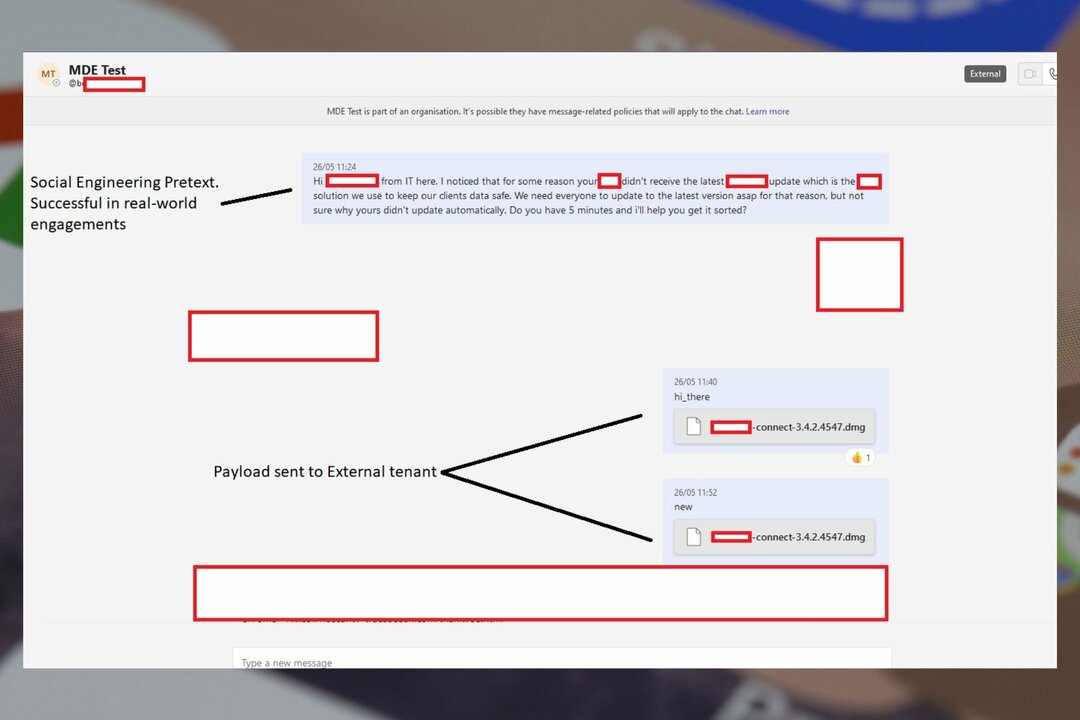

Nos, kiderült, hogy a Teams nagyon könnyen feltörhető. által végzett új kutatás A JUMPSEC vörös csapata felfedezte, hogy a Team valójában hajlamos a modern rosszindulatú programokra. A külső bérlők pedig könnyen behozhatnak rosszindulatú programokat a Microsoft Teamsbe is.

Hogyan történhet ez meg? A Microsoft Teams legújabb verziójában egy biztonsági rést találtak. Ez a sérülékenység lehetővé teszi, hogy a rosszindulatú program minden olyan szervezetbe behatoljon, amely a Microsoft Teams szolgáltatást alapértelmezett konfigurációjában használja.

A hacker megkerülheti az ügyféloldali biztonsági ellenőrzéseket. Ezek a biztonsági ellenőrzések megakadályozzák, hogy a külső bérlők fájlokat (ebben az esetben rosszindulatú programokat) küldjenek a szervezet munkatársainak.

Az IDOR a Microsoft Teamsben lehetővé teszi a rosszindulatú programok bevezetését

A kihasználás az ügyféloldali biztonsági vezérlők sérülékenységén keresztül lehetséges. A Microsoft Teamsben bizonyos biztonsági vezérlők kliensoldalon is megvalósíthatók.

Ez azt jelenti, hogy egy hacker kiadhatja magát a szervezet egy személyének, és ezen vezérlők megkerülésével rosszindulatú fájlokat küldhet Önnek. Ez egy másik sérülékenységgel párosulva lehetővé teszi a hacker számára, hogy rosszindulatú fájlokat küldjön közvetlenül a postaládájába.

A kutatás szerint ezzel a módszerrel szinte az összes modern adathalászat elleni biztonsági ellenőrzést meg lehet kerülni. Ehhez azonban a hackernek meg kell vásárolnia a célszervezetéhez hasonló domaint, és regisztrálnia kell az M365-ön.

De ez minden olyan szervezetet érint, amely alapértelmezett konfigurációban használja a Teamst, így ez a sérülékenység hatalmas lehetőséget rejt magában, hogy a fenyegetés szereplői kihasználják.

A sebezhetőséget a Microsoft elismerte, és a redmondi technológiai óriás még hitelesítette is annak legitimitását. A technológiai óriás azonban azt mondta, hogy nem felelt meg az azonnali szervizelés követelményeinek.

Még mindig vannak olyan dolgok, amelyeket szervezete megtehet önmaga védelmében. A kutatás szerint a következőket teheti:

- Tekintse át, hogy van-e üzleti követelmény a külső bérlők számára, hogy engedélyt kapjanak arra, hogy üzenetet küldjenek a személyzetnek.

- Tájékoztassa a személyzetet a hatékonyságnövelő alkalmazások, például a Teams, a Slack, a Sharepoint stb. lehetőségeiről, szociális tervezési kampányok indításához.

Mint látható, bár a Teams nagyon népszerű alkalmazás a szervezetek számára, rendkívül érzékeny a támadásokra. Mivel azonban az ehhez hasonló sebezhetőségeket gyakran a frissítések során javítják ki, a Teams-et is folyamatosan frissítenie kell a legújabb verzióra. Te tudsz olvasni a kutatás teljes terjedelmében itt.

Mi a véleménye erről a sebezhetőségről? Ügyeljen arra, hogy tudassa velünk az alábbi megjegyzések részben.