Miért lehet a bukása egy nem támogatott Windows-verzió?

- A támogatás vége egy olyan kifejezés, amikor egy termék eléri a lejárati dátumát.

- Ez azt jelenti, hogy ezen időpont után a szállító nem biztosít új biztonsági frissítéseket vagy javításokat.

- Ebben a cikkben megvizsgáljuk a nem támogatott Windows operációs rendszerek folyamatos használatának következményeit, és átfogó képet festünk.

A tudatlanság az egyik legnagyobb ok, amiért az emberek rosszindulatú támadások áldozataivá válnak. Nincs elég tudatos vagy nem motivált ahhoz, hogy megvédje adatait. Fokozottan fel kell hívni a közvélemény figyelmét arra, hogy mitől lehetnek kiszolgáltatottak, és hogyan lehet megakadályozni, hogy ezek megvalósuljanak.

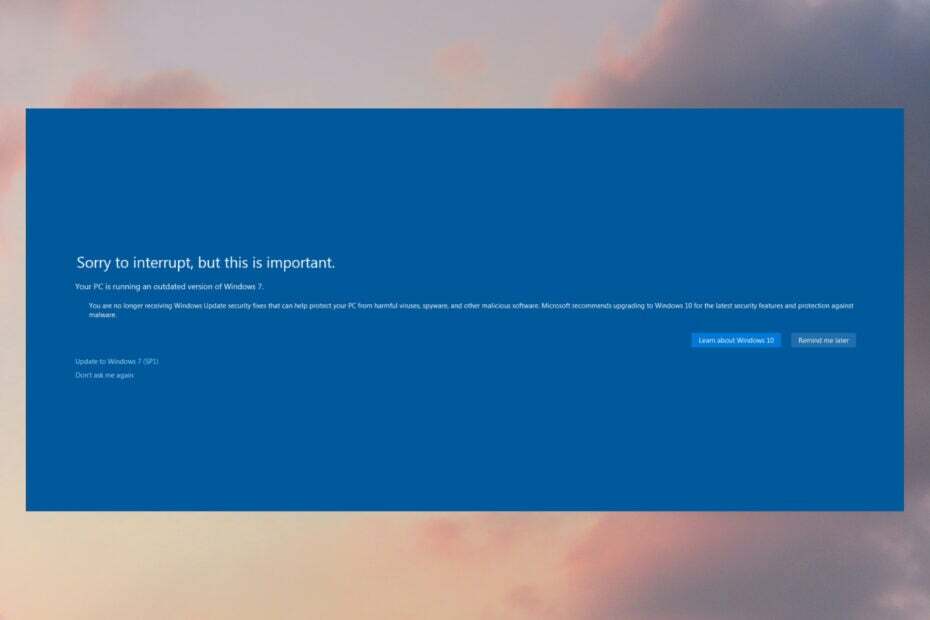

Noha a Microsoft minden új kiadással jó munkát végzett a biztonsági rések bejavításában, sok szervezet még mindig a Windows régebbi verzióit futtatja, amelyek támogatása már elérte a végét.

Például a Windows 7, 8, 8.1 és 10 továbbra is használatban van. Ez annak ellenére van így, hogy ők támogatásuk 2020-ban, 2016-ban és 2023-ban érte el

illetőleg. A Windows 10 biztonságos, mivel a támogatás 2025 októberéig tart.Széleskörű használatuk miatt a Windows rendszerek a sebezhetőségi lista élén állnak. Amikor ezt a cikket írja, A Windows 10 elterjedtsége 71%-os. Ez a piaci részesedés több mint fele.

Egyetlen kihasznált sebezhetőség több fertőzött géphez és adatvesztéshez vezethet, ami súlyosan veszélyeztetheti az egyes felhasználókat és az egész szervezetet, amelyhez tartoznak.

Ennek nem kell neked lennie. Most átveheti az irányítást, és megelőzheti, hogy egy kompromittált rendszer újabb statisztikája legyen. Ebben a cikkben szakértői véleményeket adunk, hogy jobban megvilágítsuk ezt a kérdést.

Milyen kockázatokkal jár a nem támogatott Windows-verziók használata?

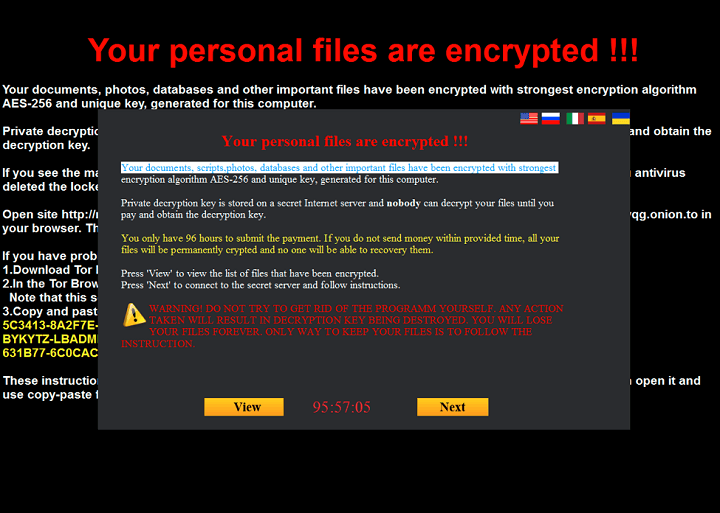

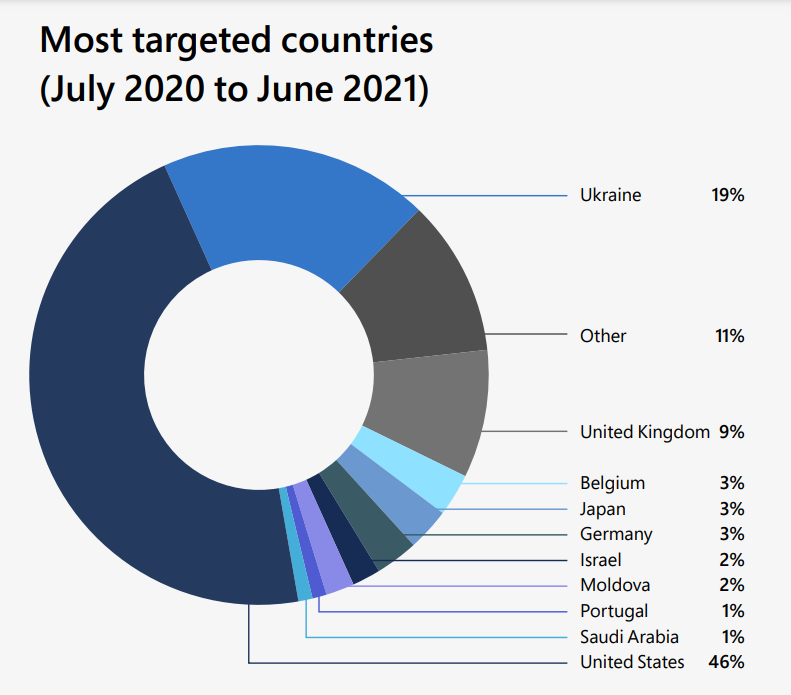

A kiberfenyegetések gyakorisága és súlyossága növekszik. Egyre kifinomultabbak és célirányosabbak is. Ezt bizonyítja a közelmúltban elterjedt zsarolóvírus-támadások, amelyek nagy szervezeteket és kisvállalkozásokat sújtottak. Leginkább a DEV-0586.

az összes nemzetállami fenyegető tevékenységből

A számítógépek és szoftverek világában a felhasználóknak két fő típusa van: azok, akik járatosak a technológiában, és azok, akik nem.

Az előbbi csoport ezt ők tudják A Windows egy nagyszerű operációs rendszer. Nem tökéletes, de amíg elégedett vagy a teljesítményével, a verziód nem számít.

Az utóbbi csoport számára nehéz lehet megérteni, hogy miért választja valaki a Windows legújabb verziójának használatát.

Ha az elmúlt néhány évben követte a híreket, valószínűleg több olyan jelentős biztonsági incidensről is hallott, amelyek milliókat érintettek világszerte.

Ezekben a jogsértésekben az a közös, hogy mindegyiket a Windows nem támogatott verzióját futtató számítógépek okozták.

És bár hackerek hajtottak végre néhány ilyen feltörést, másokat emberi mulasztás okoz. A vállalkozások nem futtathatnak nem támogatott operációs rendszert. Ez különösen igaz, ha meg akarják védeni adataikat, és biztonságban akarják tartani ügyfeleik adatait.

Amint azt Igal Flegmann szakértő, a Keytos társalapítója és vezérigazgatója megismétli:

A szervezet biztonsági oktatása is nagyon fontos, hogy a felhasználók ne kattintsanak az adathalász e-mailekre, és ne jelentsék a támadásokat a biztonsági csapatnak.

vezérigazgató at Keytos

Tegyük fel, hogy nincs tisztában a Windows egy olyan verziójának futtatásával járó kockázat súlyosságával, amely már elérte a támogatás végét, különösen egy vállalkozás esetében. Ebben az esetben lebontjuk Önnek.

Biztonsági kockázatok

Újra és újra elhangzott, hogy egy nem támogatott operációs rendszer futtatása káros az Ön biztonságára. De mennyire súlyosak a kockázatok?

A legfontosabb ok, amiért érdemes frissítsen egy nem támogatott verzióról az, hogy a Microsoft a továbbiakban nem ad ki biztonsági frissítéseket ezekhez a verziókhoz.

A nem támogatott szoftverek sebezhetővé teszik érzékeny adatait a hackerek támadásaival szemben. Könnyedén megkereshetik azokat a sebezhető rendszereket, amelyeket nem javítottak ki.

A szakértők szerint az adathalászat a leggyakoribb belépési pont. Ezért beállítás Windows 11 MFA nagyban meghiúsítja ezeket a próbálkozásokat.

Ez még csak a kezdet. Több biztonsági megoldásra lesz szüksége, hogy ha valamelyik meghibásodik, a rendszer továbbra is biztonságos legyen. Az egyiktől függően öngyilkosság, mert fennáll az adatok elvesztésének kockázata, ha feltörik.

Joe Stocker, a Patriot Consulting alapítója és vezérigazgatója, valamint a Microsoft MVP szakértői véleménye szerint:

Egyetlen biztonsági megoldás sem tökéletes. Fontos a többrétegű biztonsági megközelítés, amely magában foglalja a műszaki és nem műszaki ellenőrzések kombinációját.

vezérigazgatója Patriot Consulting

és a Microsoft MVP

És bár minden rendszervezérlő a helyén van, nem engedhetjük meg magunknak, hogy figyelmen kívül hagyjuk a felhasználók szerepét.

A naprakész és biztonsági szoftver telepítése csak a jéghegy csúcsa.

Ezenkívül ébernek kell maradnia, és képesnek kell lennie arra, hogy mérföldekről megfejtse a támadást.

Ellenkező esetben ez olyan, mintha erős fémkapuk védenének, de elfelejtené bezárni őket.

De nem ez az egyetlen aggodalom, ha elavult operációs rendszerekről van szó.

Rendszerhibák

Ha vállalata nem támogatott operációs rendszert futtat, fennáll a veszélye, hogy rendszerhibát tapasztal, amikor új biztonsági rést fedez fel.

Ez adatvesztést vagy leállást eredményezhet az üzleti tevékenység során. Ha nem tudja gyorsan orvosolni a helyzetet az érintett rendszerek javításával, új rosszindulatú programok fognak elterjedni a hálózaton.

Joe Stocker szerint:

Az eszközök javítása, valamint az AV és EDR használata csökkenti a rosszindulatú programok kitettségét és kockázatát, hogy egy végponton futnak. A Windows ASR, Applocker, WDAC vagy Windows 11 22H2 „Smart App Control” tovább csökkentheti a rosszindulatú programok kockázatát.

Amint az a DEV-0586 biztonsági rés hatásaiból látható, a rendszermeghajtón található, és felülírhatja a fő rendszerindítási rekordot.

Az MBR a merevlemez első szektora, és az operációs rendszer elindításával és futtatásával kapcsolatos információkat tartalmaz. Amikor egy MBR alapú támadás bekövetkezik, a rendszerbetöltő képessége az operációs rendszer betöltésére veszélybe kerül, és a előfordulhat, hogy a számítógép nem tud megfelelően elindulni.

Ezért javasolja Chris Karel, az Infinite Campus biztonsági műveleti menedzsere, hogy:

Konzisztens biztonsági másolatokkal rendelkezzen, amelyeket nem lehet könnyen törölni vagy megsemmisíteni. És rendszeresen tesztelje őket, hogy megbizonyosodjon arról, hogy működnek, és fedezze azt, amire szüksége van.

Menedzser, Végtelen Campus

Teljesítménybeli problémák

A Windows régebbi verzióinak teljesítménye idővel romlik. Ennek az az oka, hogy az újabb hardver több erőforrást igényel az operációs rendszertől, mint a régebbi hardver.

Például ha Ön telepítsen egy új grafikus kártyát számítógépén, amely támogatja a DirectX-et, de még mindig a Windows régi verzióját futtatja, amely még nem támogatja ezeket az új API-kat, a játékok sokkal lassabban futhatnak mint ha a Windows újabb verzióját futtatná.

Sok alkalmazás megfelelő futtatásához a Windows meghatározott verzióira van szükség, így ha egy alkalmazás nem kompatibilis az aktuális verzióval, előfordulhat, hogy nem működik megfelelően vagy egyáltalán nem működik. Ez problémákat okozhat a felhasználóknak és az informatikai rendszergazdáknak, akiknek megoldást kell találniuk ezekre a kompatibilitási problémákra.

Chris úgy véli, hogy az egyetlen megoldás:

A rendszerek javítása és frissítése. Mind az operációs rendszereket (Windows, Linux), mind a rajta futó szoftvereket. (Exchange, webböngészők, tűzfalak, stb.) Főleg minden interneten elérhető dolog esetében.

Alapvető Windows keményítési technikák

A keményedés a rendszerek biztonságosabbá tételének folyamatára utal. Ez egy fontos lépés az általános biztonsági folyamatban, mert segít megelőzni a jogosulatlan hozzáférést, a jóváhagyatlan módosításokat és a rendszereket és adatokat ért egyéb támadásokat.

Néhány keményítési technikát alkalmazhat:

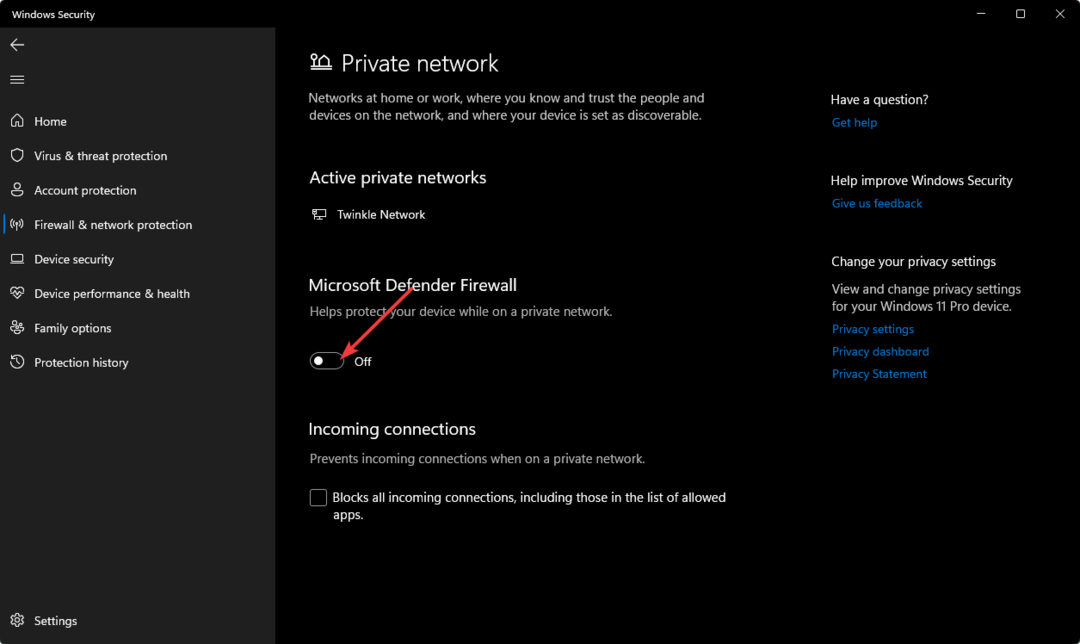

Rendszerbeállítások

A szabványos rendszerkonfiguráció gyakran nem elég biztonságos ahhoz, hogy ellenálljon egy határozott támadónak. Az alapértelmezett konfigurációk módosításával, tűzfalak beállításával és víruskereső szoftverek telepítésével biztonságosabbá teheti rendszerét.

Az alábbiakban felsorolunk néhány fontos lépést a rendszer konfigurálásához:

- Alapértelmezett jelszavak módosítása – Alapértelmezés szerint sok operációs rendszer rendelkezik alapértelmezett jelszóval. Ha valaki kézbe veszi a számítógépét, ezzel az alapértelmezett jelszóval bejelentkezhet.

- A szükségtelen szolgáltatások/alkalmazások letiltása – Ez csökkenti az erőforrás-felhasználást (memória és CPU), így javítja a gép teljesítményét.

- Rendszerházirendek beállítása – A házirendek segítenek a szervezet rendszereinek specifikus követelmények szerinti konfigurálásában. A házirendek használatának fő célja annak biztosítása, hogy minden rendszer úgy legyen beállítva, hogy csak az arra jogosult személyek férhessenek hozzá.

Végül is Igal megismétli, hogy:

Ebben a bizalommentes világban a szervezetek védelmének legjobb módja a felület csökkentése és az átlagos végfelhasználó biztonsági felelősségének elhárítása.

Felhasználói hozzáférés-szabályozás

A felhasználói hozzáférés-szabályozás jelenti az első védelmi vonalat a támadásokkal szemben, és ezeket be kell vezetni a rendszerekhez való jogosulatlan hozzáférés megakadályozása érdekében.

Az UAC mögött meghúzódó ötlet egyszerű. Az internetről letöltött vagy e-mailben kapott alkalmazás futtatása előtt a Windows megkérdezi a felhasználót, hogy engedélyezni kell-e ezt a műveletet.

Ez azt jelenti, hogy ha valaki rosszindulatú szoftvert próbál telepíteni a számítógépére, akkor fizikai hozzáférésre lesz szüksége a számítógépéhez, és manuálisan kell jóváhagynia minden telepítési lépést. Ez sokkal nehezebbé teszi számukra, hogy az Ön tudta nélkül megfertőzzék a számítógépét.

Láttunk néhány felhasználót az UAC prompt letiltása mert minden alkalommal invazív, amikor megpróbálsz futtatni egy alkalmazást, de nyilvánvaló, hogy nem gondoltak a következményeire. A jó hír az, hogy a Microsoft lépéseket tett annak biztosításában, hogy ezt Ön is tudja irányítani.

A Windows beépített felhasználói fiókok felügyelete (UAC) segítségével megakadályozhatja, hogy a rosszindulatú programok és más rosszindulatú programok fussanak a számítógépén. Alapértelmezés szerint engedélyezve van, de a működési mód testreszabásához módosíthatja a beállításait.

Hálózati biztonság

A szervezeten belüli összes rendszer biztonsága kiemelten fontos. A hálózati biztonság azonban kritikus fontosságú, mivel biztosítja a többi rendszer támadásokkal szembeni védelmét.

Ez a tág fogalom magában foglalja a számítógépes hálózatok és rendszereik és eszközeik védelmére használt technikák, folyamatok és technológiák gyűjteményét.

A hálózati biztonság célja, hogy megvédje az információkat a jogosulatlan hozzáféréstől vagy nyilvánosságra hozataltól. Ez hardver és szoftver kombinációjával valósítható meg olyan szabályok érvényesítésére, amelyeket a felhasználóknak, a rendszergazdáknak és a hálózaton lévő programoknak be kell tartaniuk.

Ezek a szabályok általában magukban foglalják a hitelesítést, az engedélyezést, a titkosítást és az ellenőrzési nyomvonalat. Az induláshoz meg kell tennie tűzfalat telepíteni. A tűzfalak az egyik legfontosabb hálózati biztonsági eszköz.

Lehetnek szoftverek vagy hardvereszközök, amelyek szabályozzák a hálózathoz vagy a számítógéphez való hozzáférést, és védelmet nyújtanak az internettel vagy más nem megbízható hálózatokkal szemben.

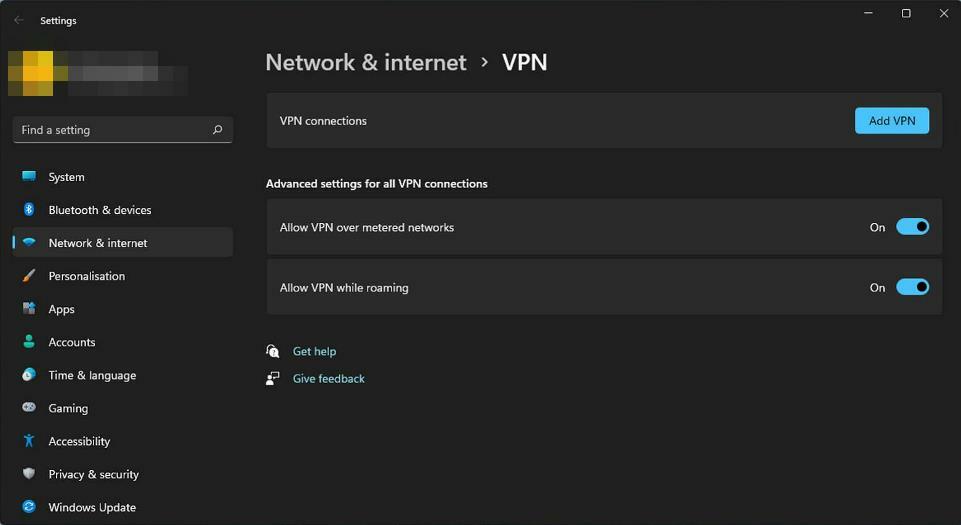

Egy másik eszköz, amelyre szüksége lesz, a VPN (virtuális magánhálózat). Ez a titkosított kapcsolat lehetővé teszi a biztonságos csatlakozást egy külső szerverhez a belső hálózat távoli eléréséhez.

A fő ok, amiért a VPN-ket a Windows keményítő technikájának tekintik, az az, hogy további biztonságot nyújthatnak más technológiákkal, például tűzfalakkal és behatolásérzékelő rendszerekkel kombinálva.

Használják titkosítás és hitelesítés technikák annak biztosítására, hogy minden forgalom biztonságos legyen. Ez sokkal nehezebbé teszi a támadók számára a hozzáférést a rendszerhez, hogy információkat lopjon vagy károsítson.

A hagyományos hálózatbiztonsági mechanizmusok mellett napjainkban számos olyan új technológia jelenik meg, amelyek túlmutatnak a hagyományos hálózatbiztonsági intézkedéseken. Ezek tartalmazzák felhő alapú számítástechnika és virtualizációs szoftver.

A hálózati biztonsági rendszernek átfogónak, változatosnak és rugalmasnak kell lennie ahhoz, hogy megfelelően reagáljon a mai technológiai trendek dinamikus igényeire.

Alkalmazási keményedés

Az alkalmazások keményítése olyan bevált gyakorlatok összessége, amelyek javítják alkalmazásai biztonságát. Nem csak a rendszer biztonságának biztosításáról van szó, hanem arról is, hogy a rajta futó szolgáltatások biztonságosak legyenek.

Ez szisztematikus folyamatokat és eljárásokat foglal magában, amelyek biztosítják, hogy az alkalmazások biztonságosak és ellenállóak legyenek a támadásokkal szemben. Ez az egyik leghatékonyabb módja az alkalmazások sebezhetőségeinek felületének csökkentésére.

Shiva Shantar, a ConnectSecure társalapítója és műszaki igazgatója úgy véli, hogy:

A gyenge jelszavak, az elavult protokollok és a javítatlan rendszerek, valamint a rosszindulatú hivatkozásokra kattintó képzetlen személyzet okozza a sérülékenység terjedését.

és műszaki igazgató, ConnectSecure

Más szóval, a biztonsági szakértő arra utal, hogy a sebezhetőség kihasználásának kockázata több tényező kombinációjában rejlik.

Könnyen érthető, hogy miért van szükség széles körű biztonsági politikára a szervezeten belül.

Nemcsak a döntéshozókat kell bevonni, hanem minden felhasználót fel kell tanítani a biztonság megőrzésére.

Ez azonban nem túl bonyolult, ha szigorú cselekvési tervet alkalmaz.

Íme néhány javaslat, amelyet a szervezetek végrehajthatnak, hogy megerősítsék Windows rendszereiket a potenciális fenyegetésekkel szemben:

- Tartsa naprakészen rendszerét foltokkal.

- Telepítsen tűzfalat, víruskereső szoftvert és a jó tartalék megoldás adatainak és rendszereinek védelme érdekében.

- Használjon összetett jelszavakat és rendszeresen cserélje ki őket, legalább 90 naponta.

- Lehetőség szerint engedélyezze a kéttényezős ill többtényezős hitelesítés Microsoft-fiókokhoz és egyéb szolgáltatásokhoz.

- Használjon jelszókezelőt összetett jelszavak generálására, tárolására és kezelésére.

Bár a Windows összes keményítési technikáját megvalósíthatja, a helyreállítás kritikus fontosságú a biztonsági folyamat szempontjából. A helyreállítási terv biztosítja, hogy a vállalat gyorsan és hatékonyan vissza tudjon térni a jogsértés után.

Biztonsági hálóként gondoskodjon arról, hogy rendszeresen tesztelje ezt a tervet, hogy megbizonyosodjon arról, hogy szükség szerint működik.

Igal a helyreállítási terv fontosságát hangsúlyozza:

Bár a megelőzés a legfontosabb, egy erős helyreállítási terv, amelyet rendszeresen tesztelnek, szintén kulcsfontosságú eleme minden kiberbiztonsági tervnek.

Folyamatos sebezhetőség-kezelés

A folyamatos sebezhetőség-kezelés a biztonság proaktív megközelítése, amely segít a szervezeteknek elkerülni a biztonság megsértését proaktívan figyeli a felmerülő fenyegetéseket. A folyamatos sebezhetőség-kezelés célja a kibertámadások megelőzése, mielőtt azok bekövetkeznének.

A sebezhetőség bárhol előfordulhat a hálózaton, a tűzfaltól a webszerverig. Mivel számos különböző típusú sebezhetőség létezik, ezek észleléséhez különböző rendszereket kell alkalmaznia.

Ahogy a fenyegetettség folyamatosan fejlődik, úgy kell alakulnia a biztonsági stratégiájának is. Nem az a kérdés, hogy a szervezetét megsértik-e, hanem az, hogy mikor.

A sebezhetőségkezelő program alapvető összetevői a következők:

- Azonosítás – Információgyűjtés a szervezet rendszereinek vagy hálózatainak lehetséges fenyegetéseiről és gyengeségeiről, amelyeket ezek a fenyegetések kihasználhatnak.

- Elemzés – Az egyes azonosított fenyegetések technikai részleteinek vizsgálata annak megállapítása érdekében, hogy valódi kockázatot jelent-e egy szervezet számára vagy sem.

- Fontossági sorrend – Az azonosított fenyegetések rangsorolása súlyosságuk vagy előfordulásuk valószínűsége szerint. Ez azért történik, hogy a szűkös erőforrásokat olyanokhoz rendeljék, amelyek a legnagyobb kockázatot jelentik a szervezet számára.

- Kármentesítés – Az azonosított sebezhetőségek okozta kockázatok kiküszöbölésére vagy csökkentésére irányuló ellenőrzések végrehajtása.

Igal felhívja a figyelmet a kiberbiztonságra:

A kiberbiztonság sajnos drága mind időben, mind pénzben. De fontos, ezért azt is javaslom, hogy a cégek vegyék komolyan, és alkalmazzanak a biztonságra összpontosító személyzetet.

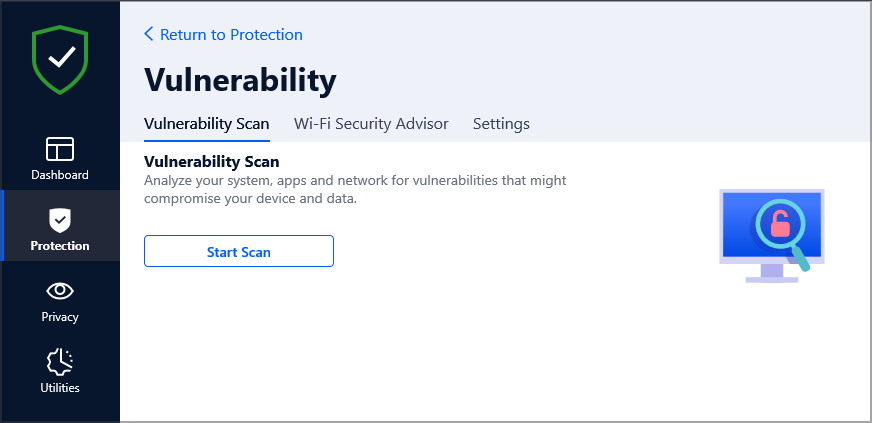

Sebezhetőségi vizsgálat

Ez egy olyan folyamat, amelynek során a rendszer vagy a hálózat biztonságát ellenőrzik minden kiskapu vagy sebezhetőség szempontjából. A sebezhetőségi vizsgálat segít azonosítani a rendszer hibáit, és tanácsokat ad azok kijavítására.

A szervezetek biztonsági rés-ellenőrzővel biztosíthatják, hogy rendszereik biztonságban maradjanak a rosszindulatú támadásokkal szemben.

- A felhasználók szerint a Windows 11 vágólapjának polctámogatásra van szüksége

- A File Explorer végre újratervezett Otthon és Cím sávot kap

- Javítás: Lehet, hogy a Windows Update automatikusan lecserélte az AMD-t

Patch-kezelés

Ez egy másik folyamat, amely fontos a biztonságos környezet fenntartásához. Ez magában foglalja a szoftveralkalmazások vagy operációs rendszerek ismert hibáira és sebezhetőségeire vonatkozó javítások telepítését.

![A számítógép nem lesz jogosult frissítésekre: Hogyan lehet megkerülni [100%-ban biztonságos]](/f/55e7d87d341895c1411d720a584508cc.png)

Biztosítja, hogy minden rendszer naprakész maradjon a legújabb technológiai frissítésekkel, és hogy minden sebezhetőséget kijavítanak, mielőtt a hackerek kihasználnák azokat.

Az incidensre adott válasz

Ez a szervezet hálózatán vagy rendszerén belüli kibertámadásokra való reagálást és az azokból való felépülést jelenti.

Az incidensekre való reagálás elengedhetetlen, mert segít a szervezeteknek gyorsan és hatékonyan talpra állni a kibertámadásokból. Mindezt úgy teszik, hogy megakadályozzák a rendszereikben a hackerek által okozott további károkat, például a zsarolóprogramok kitörését vagy az adatszivárgásokat, amelyek potenciálisan pénzügyi veszteségekhez vezethetnek adatlopás miatt.

Biztonságos kódolási gyakorlatok

A biztonságos kódolási gyakorlatok olyan kódolási irányelvek halmaza, amelyek segítségével a programozók biztonságosabb kódot írhatnak. Fontos megjegyezni, hogy a biztonságos kódolás nem az összes sebezhetőség megakadályozásáról szól.

Ehelyett az új sérülékenységek bevezetésének kockázatának és a sérülékenységek kihasználásának hatásainak csökkentésére összpontosít.

Íme néhány módszer, amellyel a biztonságos kódolási gyakorlatok csökkenthetik a Windows biztonsági réseit:

- Biztonságos kódellenőrzés – A biztonságos kód áttekintése magában foglalja a forráskód esetleges biztonsági problémáinak ellenőrzését, mielőtt a termék gyártásba kerül. Ez segít azonosítani a lehetséges problémákat, mielőtt azok problémává válnának, így csökkentve az e termékek elleni jövőbeni támadások valószínűségét.

- Tesztvezérelt fejlesztés – A tesztvezérelt fejlesztés (TDD) egy olyan szoftverfejlesztési folyamat, amely biztosítja, hogy minden egység alaposan tesztelve legyen, mielőtt másokkal integrálva és éles környezetekben is üzembe helyezhető, ezáltal minimalizálva a későbbi integrációs problémákból adódó hibákat szakasz.

A kódolási szabványok betartása nem csak arról szól, hogy a kódot mások számára is olvashatóbbá tegye; segít abban is, hogy kevesebb hibát írjon, és kevesebb időt fordítson a kódbázis karbantartására.

Shiva véleménye továbbra is a témával kapcsolatban:

A biztonságos kódolás nem jó gyakorlat, hanem kötelező.

Kiberbiztonsági oktatás és tudatosság

A kiberbiztonság az elmúlt években minden szervezet számára – a kisvállalkozásoktól a nagyvállalatokig – a legfontosabb kérdéssé vált.

A kibertámadások egyre gyakoribbak és kifinomultabbak, ami minden eddiginél fontosabbá teszi a vállalatok számára jó kiberbiztonsági eszközök a helyén. És bár a legtöbb vállalkozás felismeri ezt az igényt, sokan nem tudják, hol kezdjék a megoldást.

Egy átfogó kiberbiztonsági oktatási program segíthet megoldani ezt a problémát azáltal, hogy biztosítja az alkalmazottak számára a szükséges ismereteket azonosítani a lehetséges fenyegetéseket, megérteni, hogy ezek a fenyegetések milyen hatással lehetnek rájuk és cégükre, és tudja, hogyan lehet a legjobban reagálni támadásra bekövetkezik.

Ez a fajta oktatás abban is segít, hogy az alkalmazottak magatartása összhangba kerüljön a kiberbiztonsági megfeleléssel és kockázatkezeléssel kapcsolatos vállalati irányelvekkel.

Ezenkívül a kiberbiztonsági oktatás segít csökkenteni a jogsértésekkel kapcsolatos költségeket azáltal, hogy növeli annak valószínűségét, hogy életciklusuk korai szakaszában azonosítsák és megfékezzék őket.

A kockázatok csökkentésének és a biztonsági incidensek megelőzésének egyik leghatékonyabb módja a biztonsági tudatosság kultúrájának előmozdítása. Ez magában foglalja az alkalmazottak felhatalmazását arra, hogy proaktívan azonosítsák és azonnal jelentsék a potenciális biztonsági fenyegetéseket.

Ezt többféleképpen is elérheti:

- Jelentéstételi mechanizmusok – Hozzon létre egy dedikált belső hálózatot a gyanús események bejelentésére. Ennek el kell különülnie a vállalati hálózattól, hogy ne hozzon létre egyetlen hibapontot sem a szervezet számára.

- Munkavállalói felhatalmazás – Tanítsa meg az alkalmazottakat a gyanús e-mailek vagy webhelyek azonosítására, és jelentse őket, ha bármi szokatlant észlelnek.

- A biztonsági képzés nem lehet egyszeri esemény – A biztonsági képzést rendszeresen meg kell ismételni, hogy az emberek lépést tudjanak tartani az idő múlásával megjelenő új fenyegetésekkel és kockázatokkal.

Következtetés

Ahogy egyre több szervezet lekicsinyli a Windows végtámogatás jelentőségét, úgy nő a hálózati és technológiai kockázatok kitettsége. A nem támogatott eszközök vagy operációs rendszerek biztonsági funkcióival visszaélő heves támadások nagy valószínűséggel nőttek.

A különféle kockázati forgatókönyvekből egyértelműen kiderül, hogy az egyetlen biztos módja annak, hogy megvédje szervezetét a növekvő digitálisságtól A kockázat az, hogy a régi Windows operációs rendszerről, a kritikus alkalmazásokról és rendszerekről a támogatott Microsoft-megoldásokra térnek át, nem pedig most a későbbiekben.

Egy dolog biztos. Ha vállalkozást vezet, figyelnie kell a számítástechnikai és biztonsági változásokra. Megbeszéltük, hogyan az operációs rendszer frissítése rejtett veszélyeket rejthet magában és a korszerűsítés elhanyagolásának jelentős költségei.

A többi rajtad múlik, hogy megbizonyosodjon arról, hogy végre is hajtja ezeket. Ami a nem támogatott operációs rendszer használatát illeti, az a legjobb az Ön számára, ha eltávolítja őket a hálózatról. Ha feltétlenül szükséges használni őket, győződjön meg róla, hogy biztonságosan védve vannak az online kockázatoktól.

Ez elég nagy falat volt, de reméljük, éleslátó munkamenet volt, és most már megérted, milyen következményekkel jár a stagnálás a nem támogatott Windows-verziókon.

A szervezete naprakész az operációs rendszerrel? Milyen lépéseket vett fel ebből a cikkből, amelyek a megfelelő irányba terelhetik rendszerei biztonságát? Tudassa velünk a megjegyzés rovatban.