Malwarebytes kiadott egy ingyenes visszafejtő eszközt, amely a legutóbbi ransomware támadás áldozatainak segítségét nyújtja az internetes bűnözőktől az adatok visszaszerzésében, technikai támogatási átverési technikát alkalmazva. Az új ransomware variáns neve VindowsLocker a múlt héten jelent meg. Úgy működik, hogy összekapcsolja az áldozatokat a hamis Microsoft technikusokkal, hogy fájljaikat az a segítségével titkosítsák Pastebin API.

Technikai támogató csalók már jó ideje megcélozzák a gyanútlan internethasználókat. A társadalmi tervezés és a megtévesztés kombinációja, a rosszindulatú taktika a hideg hívásokból hamis riasztásokra és legutóbb a képernyőzárakra fejlődött. A technikai támogató csalók most ransomware-t adtak támadási arzenáljukhoz.

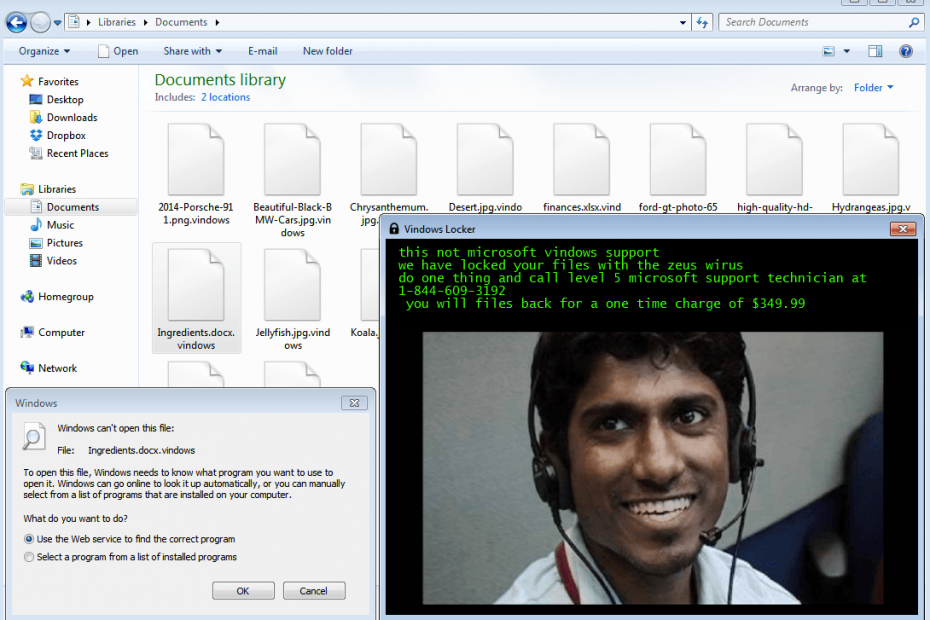

Jakub Kroustek, az AVG biztonsági kutatója először észlelte a VindowsLocker ransomware programot, és a fájlkiterjesztés alapján nevezte meg a fenyegetést .vindows hozzáfűzi az összes titkosított fájlt. A VindowsLocker ransomware az AES titkosítási algoritmust használja a fájlok zárolására a következő kiterjesztésekkel:

txt, doc, docx, xls, xlsx, ppt, pptx, páratlan, jpg, png, csv, sql, mdb, sln, php, áspiskígyó, aspx, html, xml, psd

A VindowsLocker utánozza a technikai támogatási átverést

A ransomware olyan taktikát alkalmaz, amely a legtöbb technikai támogatási csalásra jellemző, hogy az áldozatokat arra kérik, hogy hívjanak fel egy megadott telefonszámot, és beszéljenek egy műszaki támogató személyzettel. Ezzel szemben a ransomware-támadások a múltban fizetéseket kértek és a visszafejtési kulcsokat egy Dark Web portál segítségével kezelték.

ez nem a Microsoft vindows támogatása

lezártuk a fájlokat a zeus vírussal

tegyen egy dolgot, és hívja az 5. szintű microsoft támogatási technikust az 1-844-609-3192 telefonszámon

egyszeri 349,99 USD-os költséget fog visszaadni

A Malwarebytes úgy véli, hogy a csalók Indiában működnek, és utánozzák a Microsoft technikai támogató személyzetét. A VindowsLocker egy látszólag legális Windows támogatási oldalt is felhasznál, hogy téves benyomást keltsen arról, hogy a technikai támogatás készen áll az áldozatok megsegítésére. A támogatási oldal az áldozat e-mail címét és banki hitelesítő adatait kéri a számítógép feloldásához szükséges 349,99 dolláros befizetés feldolgozásához. A váltságdíj pénzének kifizetése azonban nem segíti a felhasználókat a fájlok Malwarebytes szerint történő helyreállításában. Ez azért van, mert a VindowsLocker fejlesztői néhány kódolási hiba miatt most nem tudják automatikusan visszafejteni a fertőzött számítógépet.

A Malwarebytes elmagyarázza, hogy a VindowsLocker ransomware kódolók botolták az egyik rövid munkamenetben használható API kulcsot. Következésképpen az API kulcs rövid idő elteltével lejár, és a titkosított fájlok online állapotba kerülnek, így a VindowsLocker fejlesztők nem engedhetik meg az AES titkosítási kulcsokat az áldozatoknak.

Olvassa el még:

- Azonosítsa az adatait titkosító ransomware-t ezzel az ingyenes eszközzel

- Hogyan lehet végleg eltávolítani a Locky ransomware programot

- A Malwarebytes ingyenes dekódolót bocsát ki a Telecrypt ransomware számára

- A Facebookon terjedő Locky ransomware .svg fájlként volt leplezve