A kiberbiztonsági szoftver képes megvédeni az összes hálózati környezetet

- A kiberbiztonsági szoftver rendkívül fontos, ha meg akarja védeni hálózati környezetét.

- Az alábbi eszközök a végpontkezeléshez és -védelemhez szükséges összes szolgáltatást kínálják.

- Némelyikük rendelkezik víruskereső és biztonsági mentési képességekkel, míg mások teljes ellenőrzést biztosítanak az összes eszköz felett.

Ami a hálózati környezetet illeti, nem kell megkímélni a védelmét. Szerencsére vannak olyan hatékony kiberbiztonsági megoldások, amelyek az ehhez szükséges összes eszközzel segíthetnek.

Ebben a cikkben megtalálja a legjobb szoftvert, amely bármilyen vállalati mérethez és hálózathoz szabható.

Hogyan védhetik meg hálózatomat a kiberbiztonsági megoldások?

Ha egy kis hálózatot kezel, viszonylag könnyű minden egyes eszközt külön-külön ellenőrizni. Ha azonban több mint 10 végponttal és egyéb szerverekkel és berendezésekkel van dolgod, a dolgok bonyolulttá válhatnak.

Akár helyszíni, akár felhővédelem, a rendszer javításával vagy egyszerűen csak az engedélyezett bejegyzések biztosításával, hálózati kiberbiztonsági eszközre van szüksége a munkaterhelés kezeléséhez.

Az ilyen felügyeleti eszközökkel minden biztonsági eseményt zökkenőmentesen, egyetlen konzolról automatizálhat.

Melyek a legjobb hálózati kiberbiztonsági megoldások?

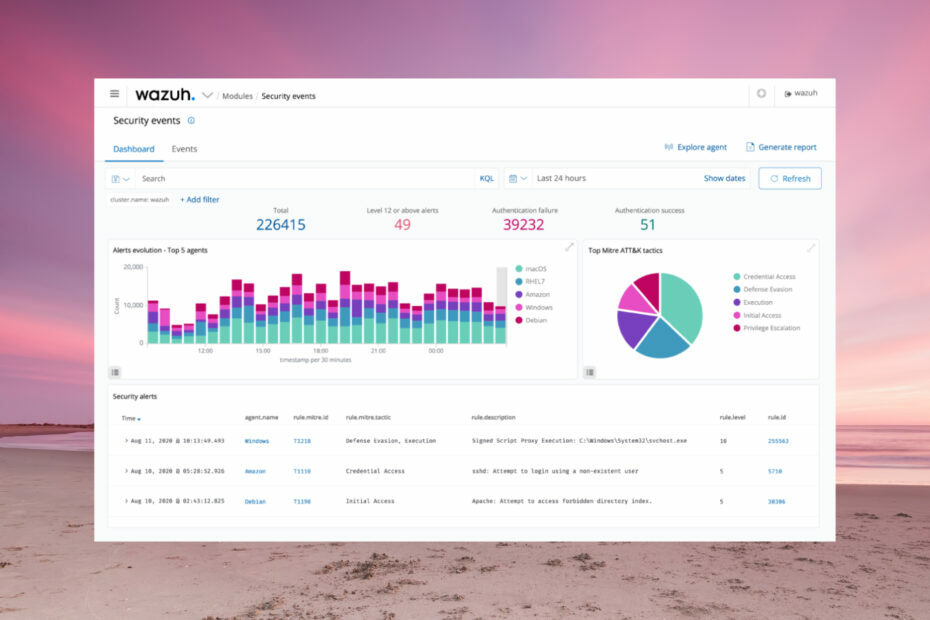

Wazuh – A legjobb hálózati sebezhetőség-észlelés

Ha a hálózatbiztonságról van szó, a Wazuh a legjobb megközelítést kínálja a kiberbiztonsághoz. Megvéd

munkaterhelések a helyszíni, virtualizált, konténeres és felhőalapú környezetekben egyetlen konzolról.

A Wazuh könnyű ágensekkel rendelkezik a Windows, Linux, macOS, Solaris, AIX és HP-UX rendszerekhez, amelyek észlelik a rendszer bármilyen szokatlan vagy szabálysértő viselkedését.

Ez magában foglalja az álcázott folyamatokat, a rejtett fájlokat, a nem regisztrált hálózati figyelőket és még sok más biztonsági problémát.

Miután információkat gyűjtött a rendszerből és az alkalmazásnaplókból, a szoftver elküldi az adatokat egy központi menedzsernek elemzésre és tárolásra.

Az alkalmazásokat és fájlokat folyamatosan figyelik, hogy észleljék a konfiguráció vagy az attribútumok változásait, és felügyeljék az Ön által betartatott biztonsági szabályzatok betartását.

Az ilyen problémák észlelése után a Wazuh blokkolhatja a rendszerhez való hozzáférést, vagy előre meghatározott parancsokat hajthat végre, vagy további lekérdezéseket hajthat végre az érintett rendszereken.

A szoftver nyílt forráskódú, így Ön igényei szerint módosíthatja, de támogatja az integrációk széles skáláját is, mint például az AlienVault, az Amazon Macie, a VirusTotal és még sok más.

Tekintsünk át néhányat Legjobb Jellemzők lent:

- Kész Windows, Linux macOS, Solaris, AIX és HP-UX rendszerügynökök

- Fejlett fenyegetés-felderítési technológia

- Webes felhasználói felület az adatok megjelenítéséhez, elemzéséhez és platformkezeléséhez

- Felhő- és tárolóbiztonság, beleértve a Docker-gazdagépeket és a Kubernetes-csomópontokat, egészen a tároló szintjéig

- Kiterjedt jelentések a megfelelőségről, a sebezhetőségről és a fájlok sértetlenségéről

- Megvédi a nyilvános felhőket, a privát felhőket és a helyszíni adatközpontokat

Wazuh

Teljes védelmet kaphat a végpontok és a felhőalapú munkaterhelések számára egy nyílt forráskódú eszközzel, amely számos integrációt tartalmaz.

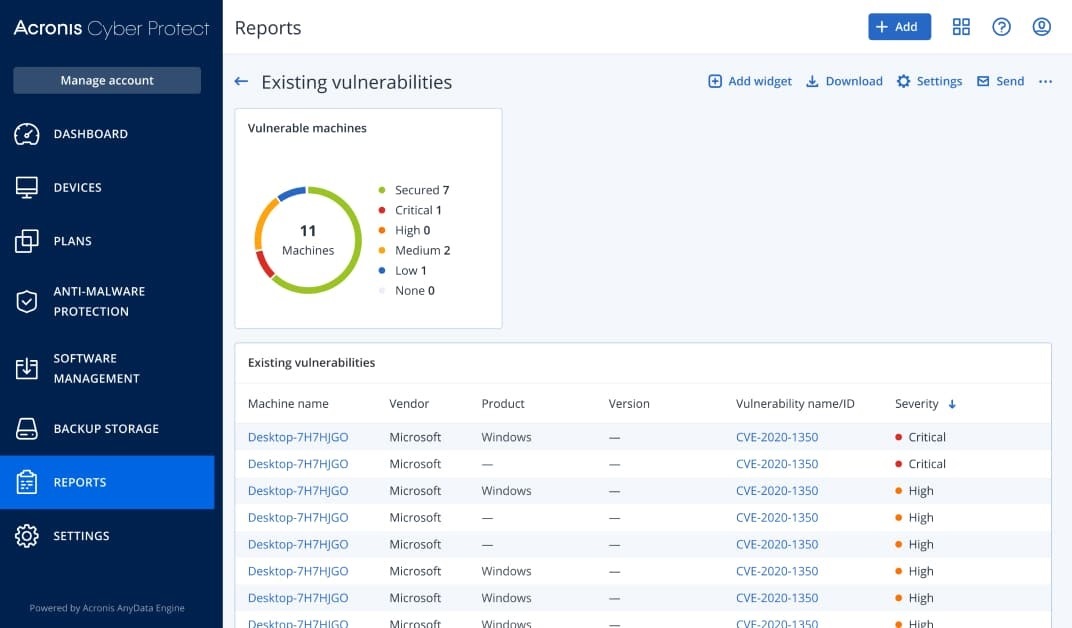

Ha minden eszközéhez biztonsági mentést és kártevőirtót keres, az Acronis Cyber Protect több mint alkalmas erre a célra.

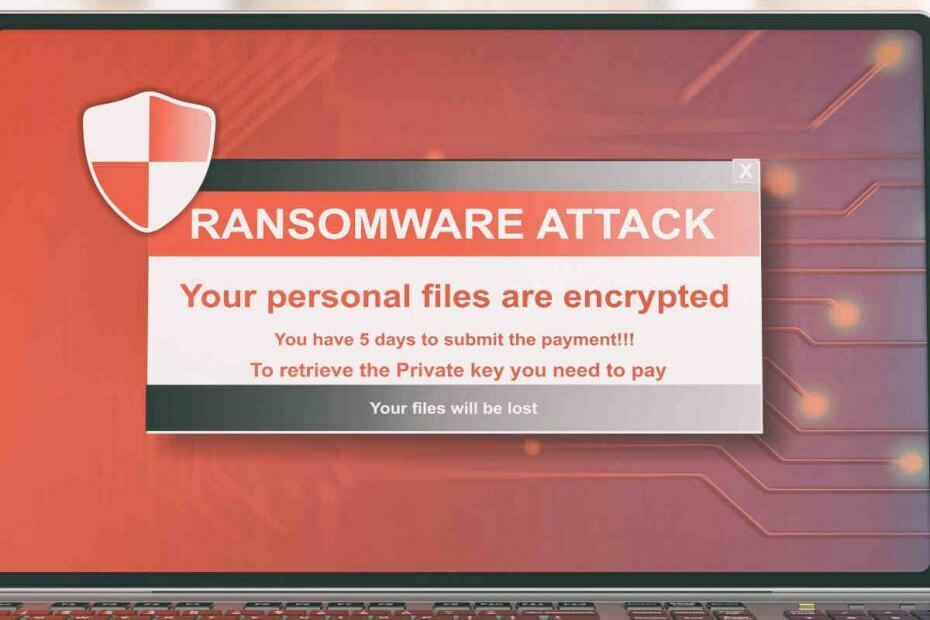

AI-alapú zsarolóvírus-védelemmel és integrált javításkezelő eszközökkel érkezik, így nem kell aggódnia a rendszerében lévő kiskapuk miatt.

A megoldás a sebezhetőség felmérésére is képes, és lehetővé teszi a hálózatkezelő számára a végpontok távoli vezérlését.

Így egyetlen konzolról teljes mértékben uralhatja hálózati környezetét és eszközeit, és kivédheti a kiberfenyegetéseket.

Íme csak néhány a Legjobb Jellemzők Acronis Cyber Protect:

- Teljes körű vírus- és kártevő-védelem AI-alapú ransomware-védelemmel

- Integrált javításkezelés és biztonsági mentés

- Intuitív webalapú felület több bérlős adminisztrációval

- Távoli asztali lehetőségek

- Többszintű titkosítás

Acronis Cyber Protect

Az Acronis Cyber Protect gondoskodik arról, hogy minden vállalati adata biztonságban legyen a belső és külső fenyegetésekkel szemben!

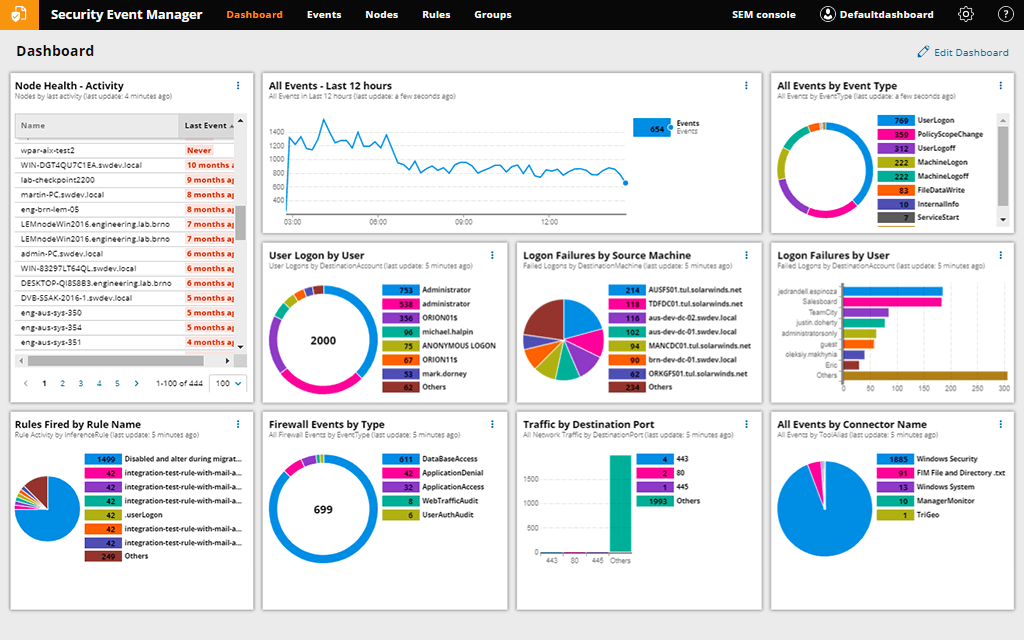

A sikertelen bejelentkezések és tűzfalesemények észlelése a hálózat biztonságának nagy részét képezi, és a Security Event Manager nagyon jól lefedi ezt a területet.

Több száz előre beépített csatlakozóval rendelkezik, amelyek különböző forrásokból gyűjtik a naplókat, összeállítják az adataikat, és központi helyen gyűjti össze őket, hogy kivizsgálja a potenciális fenyegetéseket, felkészüljön az ellenőrzésekre és tárolja őket rönkök.

Alapvetően bármilyen hálózati vagy felhasználó alapú szabályt létrehozhat, és azt is programozhatja, hogy ennek megfelelően reagáljon.

Például azonnal válaszolhat az IP-címek blokkolásával, a jogosultságok megváltoztatásával, a fiókok letiltásával, az USB-eszközök blokkolásával, az alkalmazások leállításával és még sok mással.

Íme néhány belőle Főbb jellemzők:

- Fejlett pfSense tűzfal naplóelemző

- Kövesse nyomon a bejelentkezési és kijelentkezési eseményeket egy központi monitorral

- Speciális megfelelőségi jelentés előre definiált sablonokkal PCI DSS, HIPAA, SOX stb.

- Webhelyek közötti parancsfájl-megelőző eszköz

- Blokkolja az IP-címeket, módosítja a jogosultságokat, letiltja a fiókokat, blokkolja az USB-eszközöket stb

⇒ Szerezze be a biztonsági eseménykezelőt

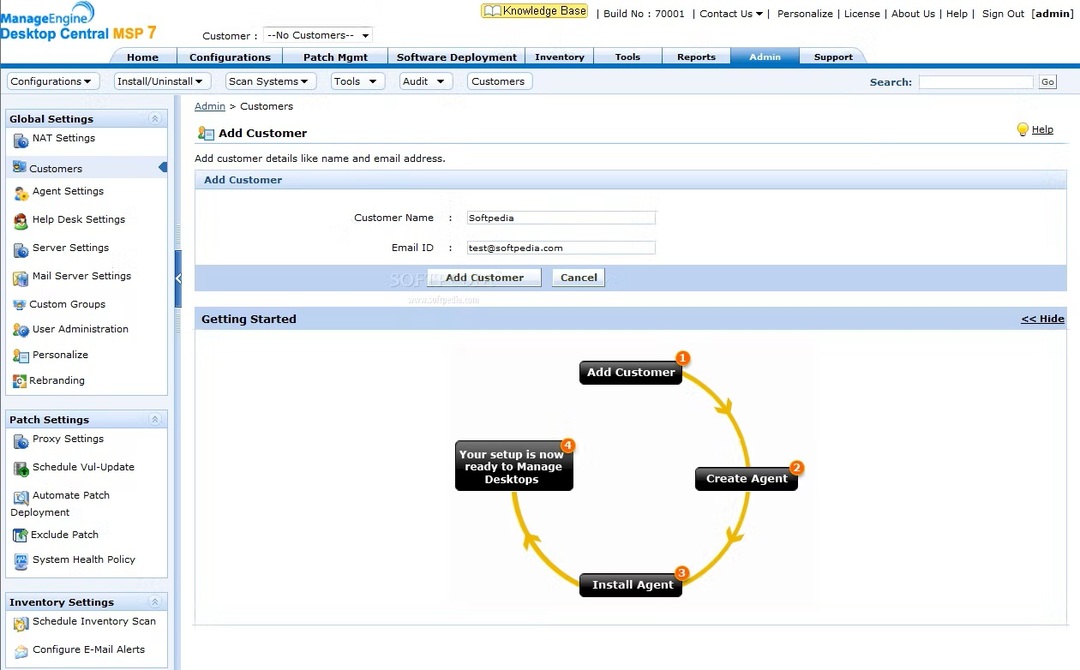

Az Endpoint Central MSP egy holisztikus végpontkezelő szoftver MSP-k számára, amely segít az asztali számítógépek, szerverek, laptopok és mobileszközök központi helyről történő adminisztrálásában.

Ez az eszköz 50 előre definiált konfigurációt és több mint 100 szkriptet tartalmaz, amelyek lehetővé teszik bármilyen típusú ügyfélkörnyezet kezelését.

Nyomon követheti a hardverhez és a szoftverhez tartozó eszközök részletes adatait, és lekérheti a kritikus információkat, beleértve a használati statisztikákat, a tiltólistán szereplő alkalmazásokat, a garanciát, a licenceket stb.

Ha pedig egy adott végpontra van szüksége, ezt megteheti a távoli asztali funkciókkal, amelyek magukban foglalják a video- és audiohívások támogatását, a fájlátvitelt, a parancsikonokat, a munkamenet rögzítését és még sok mást.

Íme néhány belőle Főbb jellemzők:

- Automatizálja a javítások telepítését több mint 850 első és harmadik féltől származó alkalmazáshoz

- Alkalmazások távoli telepítése ügyfélszámítógépekre

- Windows, szerverek, Android-, iOS- és Chrome-eszközök kezelése

- Az ingyenes verzióval akár 25 végpontot is kezelhet

- Korlátozza és szabályozza az USB-eszközök használatát

Endpoint Central MSP

Kezelje biztonságosan végpontjait, és biztosítson biztonsági mentést és javításokat az összes hálózati eszközön.

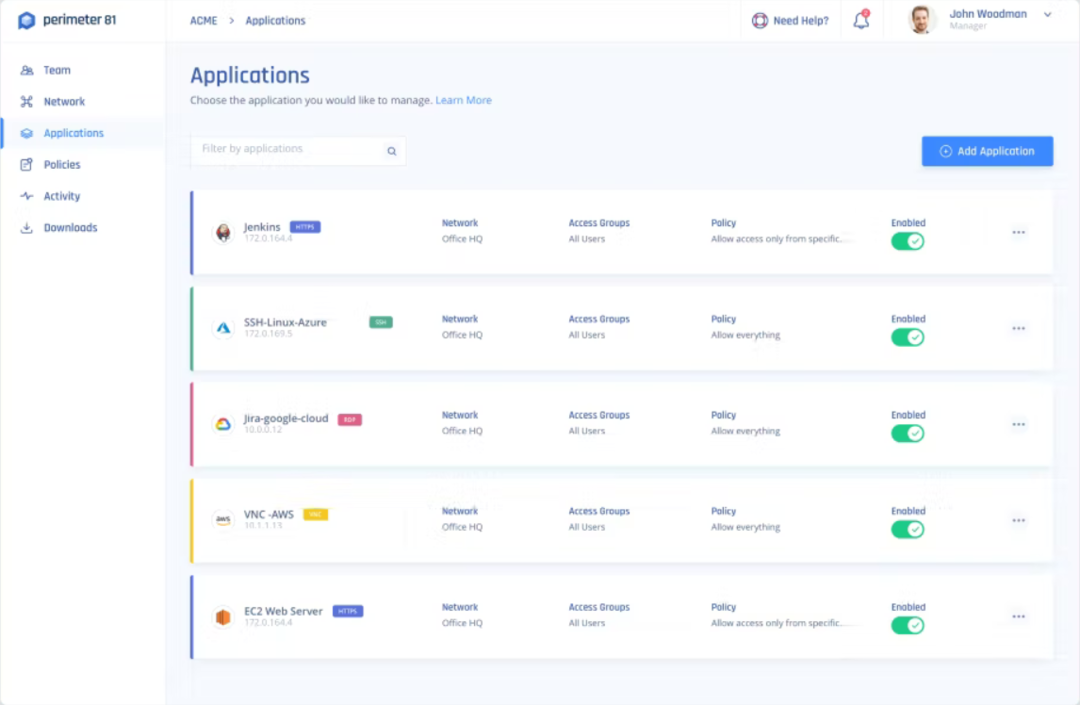

A Perimeter 81 egy vállalati szintű biztonsági platform, amellyel minden forgalom és hálózati tevékenység figyelhető.

Az eszköz egy szoftver által meghatározott kerülettel rendelkezik, amely lehetővé teszi a hálózati hozzáférés korlátozását és biztonságos csatornák biztosítását a megosztott rendszerek számára.

A többrétegű biztonsági eszközökkel, beleértve a mindig bekapcsolt titkosítást, a kéttényezős hitelesítést és az egyszeri bejelentkezést, a Perimeter 81 megakadályozza az adatvesztést és a hálózathoz való jogosulatlan hozzáférést.

Az eszközöket a hálózathoz és a benne lévő erőforrásokhoz való hozzáférés előtt ellenőrzik, ami fokozott biztonságot jelent.

A Perimeter 81 egy felhőalapú VPN-megoldás is, amely méretezhető a növekvő hálózathoz.

Nézze meg ezeket a Perimeter 81-et főbb jellemzői:

- Biztonságos távoli hozzáférés

- OpenVPN, L2TP, IKEv2 és PPTP biztonsági protokollok

- Integráció az összes főbb felhőszolgáltatással és on-prem erőforrással

- Kompatibilis az összes főbb platformmal, beleértve a Windows, Mac OS, iOS és Android rendszereket

- 30 napos pénz-visszafizetési garancia

⇒ Szerezze be a 81-es kerületet

Ezzel véget ért a vállalati hálózatok legjobb hálózati kiberbiztonsági eszközeinek listája. Míg egyesek a sebezhetőségek észlelésére összpontosítanak, mások aktív védelemmel és biztonsági mentéssel rendelkeznek.

Mindössze annyit kell tennie, hogy felméri a szükséges biztonsági szintet és funkciókat a megfelelő döntés meghozatalához.

- 6 legjobb USB-blokkoló szoftver a portbiztonsághoz és -védelemhez

- RoboForm vs Bitwarden: Biztonság és megfizethetőség összehasonlítva

- NET HELPMSG 2250: Mi az és hogyan javítható?

- LastPass vs RoboForm: Íme, amit tesztjeink feltártak

- Windows XP víruskereső: 8 legjobb választás, amely továbbra is támogatja ezt az operációs rendszert

Érdekelheti a választékunk a a legjobb vállalati kiberbiztonsági eszközök a vírusirtó és a biztonsági mentési funkciók tekintetében.

Döntött már a listánk egyik megoldása mellett? Mondja el nekünk, hogyan döntött az alábbi megjegyzések részben.