- Az Office 365 felhasználókat ismét rosszindulatú harmadik felek veszik célba az adathalász kampányokban.

- A Microsoft feltárt egy ilyen kampányt, amely 2021 szeptembere óta tart.

- Ezúttal a kibertámadók a többtényezős hitelesítési funkciókat használják.

Már egy ideje nem érintettük a rosszindulatú programok és a kibertámadások témáját, ezért visszaülünk erre a lóra és fújjuk a sípot.

Lehet, hogy még nem tud róla, de a Microsoft vezető biztonsági kutatói és mérnökei valóban megbotlottak egy hatalmas adathalász támadásra, amely 2021 szeptembere óta több mint 10 000 szervezetet céloz meg.

Hasonlóról beszéltünk az Office 365-öt célzó adathalász kampány felhasználók tavaly év végén is, ami annak a jele, hogy a támadók egyszerűen nem fognak beletörődni.

Igen, ez nagyon sok cél, és hamarosan kifejtjük az ügyet, és elmondjuk, hogy pontosan mire kell ügyelnie az Office használatakor.

A Microsoft szakértői lerántják a leplet az új adathalász kampányról

Az ebben a sémában érintett kiberbűnözők AiTM (Adversary-in-the-middle) adathalász oldalakat használtak a jelszavak és a kapcsolódó munkamenet-adatok ellopásának elősegítésére.

Ennek eredményeként ez lehetővé tette a rosszindulatú harmadik felek számára, hogy megkerüljék a többtényezős hitelesítési védelmet hozzáférhet a felhasználói e-mail postafiókokhoz, és nyomon követési támadásokat futtathat üzleti e-mail-kompromisszum-kampányokkal mások ellen célpontok.

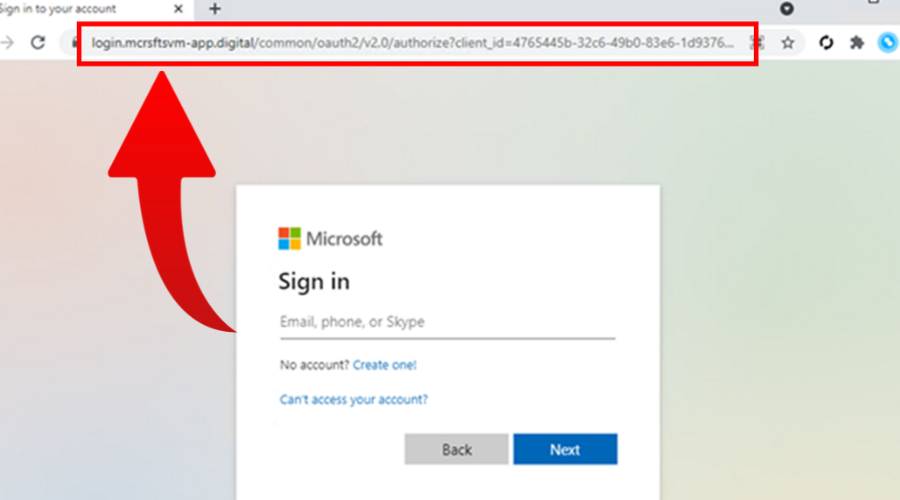

A fent említett fő kibertámadás az Office 365 felhasználóit célozta, és proxykkal hamisította az Office online hitelesítési oldalát.

A hackerek HTML-fájlmellékletekkel ellátott e-maileket használtak, amelyeket egy szervezet több címzettjének küldtek el, és a címzetteket értesítették arról, hogy hangüzenetük van.

Innentől kezdve a mellékelt melléklet megtekintéséhez a HTML-fájl megnyílik a felhasználó alapértelmezett böngészőjében, tájékoztatva az adott felhasználót, hogy a hangüzenet letöltése folyamatban van.

Semmivel sem távolabb az igazságtól, mivel az áldozatot valójában egy átirányító oldalra irányították át, ahonnan a rosszindulatú program ráakad.

Ez az adathalász webhely pontosan úgy nézett ki, mint a Microsoft hitelesítési webhelye, a webcím kivételével.

A következő lépés az volt, hogy az áldozatokat átirányítsák az Office fő webhelyére, miután sikeresen megadták hitelesítési adataikat, és elvégezték az ellenőrzés második lépését.

Ha ez megtörtént, a támadó már elfogta az adatokat, és így az összes szükséges információt, beleértve a munkamenet cookie-t is.

Magától értetődik, hogy ezt követően a rosszindulatú harmadik feleknek olyan katasztrofális lehetőségeik vannak, mint a személyazonosság-lopás, fizetési csalás és mások.

A Microsoft szakértői szerint a támadók arra használták a hozzáférésüket, hogy pénzügyekkel kapcsolatos e-maileket és fájlmellékleteket találjanak. míg a felhasználónak küldött eredeti adathalász e-mailt törölték, hogy eltávolítsák az adathalász támadás nyomait.

Ha megadja Microsoft-fiókjának adatait a kiberbűnözőknek, az azt jelenti, hogy jogosulatlanul hozzáférnek az Ön bizalmas adataihoz, például kapcsolattartási adatokhoz, naptárakhoz, e-mailes kommunikációkhoz stb.

Az ilyen támadások elleni védekezés legjobb módja az, ha mindig kétszer ellenőrizzük az e-mailek forrását, nem kattintunk véletlenszerű dolgokra az interneten, és nem töltünk le árnyékos forrásokból.

Emlékezzen rájuk, mivel ezek az egyszerű elővigyázatossági lépések elmenthetik adatait, szervezetét, nehezen megkeresett pénzeszközeit vagy az összeset egyszerre.

Ön is kapott ilyen homályos e-mailt a Microsoftnak kiadó támadóktól? Ossza meg velünk tapasztalatait az alábbi megjegyzések részben.