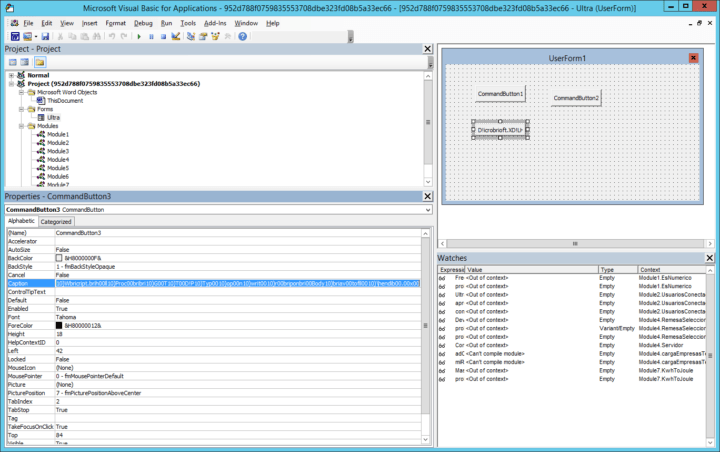

A Microsoft Malware Protection Center kutatói figyelmeztetik a felhasználókat egy potenciálisan magas kockázatú új makro trükkre, amelyet a hackerek aktiválnak ransomware programok. A rosszindulatú makró megcélozza az Office alkalmazásokat, és ez egy Word fájl, amely hét nagyon ügyesen elrejtett VBA modult és egy VBA felhasználói űrlapot tartalmaz.

Amikor a kutatók először ellenőrizték a rosszindulatú makrót, nem tudták észlelni, mivel a VBA modulok olyanok voltak, mint egy makró által működtetett legitim SQL programok. Második pillantás után rájöttek, hogy a makró valójában a rosszindulatú kód titkosított karakterláncot tartalmaz.

Azonban nem volt azonnal, nyilvánvalóan azonosítva, hogy ez a fájl valóban rosszindulatú volt. Ez egy Word fájl, amely hét VBA modult és egy VBA felhasználói űrlapot tartalmaz néhány gombbal (a CommandButton elemek). […] További vizsgálat után azonban furcsa húrt vettünk észre a Felirat mező CommandButton3 a felhasználói űrlapon. […]

Visszamentünk, és átnéztük a fájl többi modulját, és bizony - valami szokatlan történik

2. modul. Egy makró ott (UsariosConectados) dekódolja a karakterláncot a Felirat mező CommandButton3, amelyről kiderül, hogy URL. A deault használjaautoopen () makró a teljes VBA projekt futtatásához a dokumentum megnyitásakor.

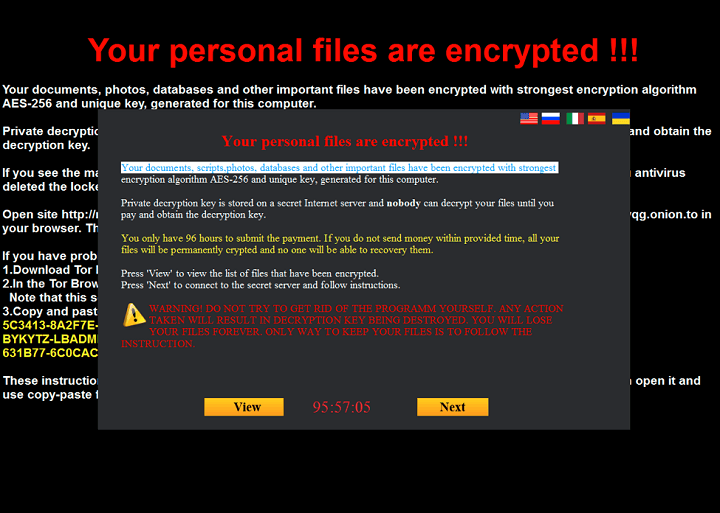

A makró csatlakozik az URL-hez (hxxp: //clickcomunicacion.es/) segítségével feltöltött hasznos teher letölthető Ransom: Win32 / Locky (SHA1: b91daa9b78720acb2f008048f5844d8f1649a5c4). Akkor aktiválódik, amikor a felhasználók engedélyezik a makrókat az Office fájlokban.

Az egyetlen módja annak, hogy elkerülje a számítógép vírusfertőzését az Office-célú makro-alapú eszközökön keresztül A rosszindulatú program csak akkor engedélyezi a makrókat, ha maga írta őket, vagy ha teljesen megbízik abban, aki írta őket. Telepítheti is BitDefender AntiRansomware eszköze, egy önálló eszköz, amely nem igényli a Bitdefender biztonságának telepítését. Más ingyenes biztonsági eszközökkel ellentétben a BDAntiRansomware nem zavarja Önt hirdetésekkel.

Ha valaha is ransomware támadás célpontjává válna, használhatja ezt az eszközt, ID Ransomware az adatait titkosító ransomware azonosítására. Csak annyit kell tennie, hogy feltöltött egy fertőzött fájlt, vagy a rosszindulatú program által megjelenített üzenetet a képernyőre. Az ID Ransomware jelenleg 55 típusú ransomware-t képes felismerni, de nem nyújt fájl-helyreállítási szolgáltatást.

KAPCSOLÓDÓ TÖRTÉNETEK, AMELYEKET ELLENŐRIZNI

- A tesztek szerint itt vannak a legjobb víruskereső programok a Windows 10 számára

- A Norton Antivirus, a Norton Internet Security BSOD-k javításra kerülnek a Windows 10 rendszerben

- Az elavult Windows és IE verziók még mindig sok vállalat által használtak, így a rosszindulatú programok támadásai közvetlenek lesznek

- A Windows God Mode hack vonzhatja a rosszindulatú programok támadóit