A kiberbiztonságnak kiemelten fontosnak kell lennie mindannyiunk számára, akik hozzáférnek az internethez, különösen akkor, ha értékes eszközökkel vagy érzékeny információval rendelkezünk, amelyet meg kell védeni.

Fiókja biztonságba helyezése azonban néha sokkal nehezebbnek bizonyulhat, mint csak azt mondani, hogy megteszi, mivel a zseniális, rosszindulatú harmadik felek mindig megtalálják a módját a rendelkezésre álló biztonság megkerülésére.

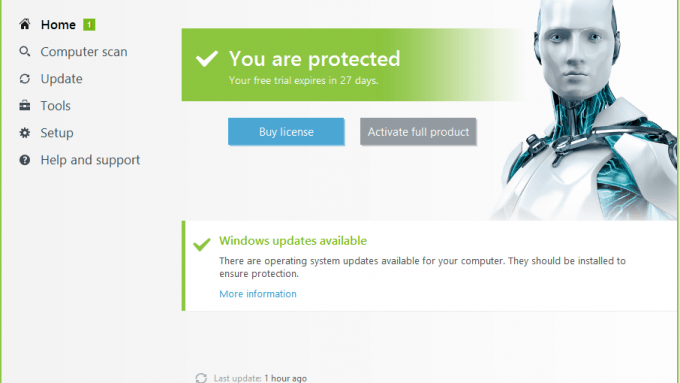

A közelmúltban az ESET biztonsági javításokat adott ki a súlyos helyi jogosultságok eszkalációjának kezelésére Windows 10 vagy újabb vagy Windows Server 2016 rendszert futtató rendszereken lévő több terméket érintő sebezhetőség és fölötte.

A hiba, amely az úgynevezett CVE-2021-37852, számolt be a Zero Day Initiative, figyelmeztetve a felhasználókat, hogy lehetővé teszi a támadók számára a jogosultságok kiterjesztését NT AUTHORITY\SYSTEM számlajogok.

Ne feledje, hogy ez messze a legmagasabb szintű jogosultság a Windows rendszeren, és a hackerek ezt a Windows Antimalware Scan Interface használatával érik el.

Biztonsági szakértők a közelgő kiberkockázatokra figyelmeztetnek

Ha még nem tudta, az AMSI először a Windows 10 Technical Preview-val jelent meg. Valójában lehetővé teszi az alkalmazások és szolgáltatások számára, hogy memóriapuffer-ellenőrzést kérjenek a rendszerre telepített bármely nagyobb víruskereső terméktől.

Az ESET biztonsági szakértői szerint, ez csak a támadók megszerzése után érhető el SeImpersonatePrivilege jogok.

Amint azt korábban említettük, ezek a jogosultságok a helyi Rendszergazdák csoport és az eszköz felhasználóihoz vannak hozzárendelve helyi szolgáltatási fiók, hogy hitelesítés után kiadja magát egy ügyfélnek, ami korlátozza ennek hatását sebezhetőség.

Másrészről, Nulladik napi kezdeményezés kijelentette, hogy a kiberbűnözőknek csak arra van szükségük, hogy alacsony jogosultságú kódot hajtsanak végre a célrendszeren, amely megfelel az ESET CVSS súlyossági besorolásának.

Ez automatikusan azt jelenti, hogy ezt a csúnya és veszélyes hibát alacsony jogosultságokkal rendelkező, rosszindulatú harmadik felek is kihasználhatják.

A biztonsági szakértők egy listát is közzétettek, amely bemutatja a biztonsági rés által érintett termékeket:

- ESET NOD32 Antivirus, ESET Internet Security, ESET Smart Security és ESET Smart Security Premium 10.0.337.1-től 15.0.18.0-ig

- ESET Endpoint Antivirus for Windows és ESET Endpoint Security for Windows 6.6.2046.0-tól 9.0.2032.4-ig

- ESET Server Security for Microsoft Windows Server 8.0.12003.0 és 8.0.12003.1, ESET File Security for Microsoft Windows Server 7.0.12014.0-tól 7.3.12006.0-ig

- ESET Server Security for Microsoft Azure 7.0.12016.1002-től 7.2.12004.1000-ig

- ESET Security for Microsoft SharePoint Server 7.0.15008.0-tól 8.0.15004.0-ig

- ESET Mail Security for IBM Domino 7.0.14008.0-tól 8.0.14004.0-ig

- ESET Mail Security for Microsoft Exchange Server 7.0.10019-től 8.0.10016.0-ig

Szintén nagyon fontos megjegyezni, hogy az ESET Server Security for Microsoft Azure felhasználói igen tanácsolta hogy azonnal frissítsen az ESET Server Security for Microsoft Windows Server legújabb elérhető verziójára.

A jó oldal itt az, hogy az ESET valójában nem talált bizonyítékot a biztonsági hiba által érintett termékek megcélzására tervezett kihasználásokra.

Ez azonban nem jelenti azt, hogy figyelmen kívül kell hagynunk a szükséges lépéseket, hogy újra biztonságban lehessünk. Voltál már valaha ilyen bonyolult támadás áldozata?

Ossza meg velünk tapasztalatait az alábbi megjegyzések részben.

![Javítás: Az ESET blokkolta a VPN-t Windows számítógépeken [10 egyszerű módszer]](/f/25497b5da9073a8d2eb0bd722e80c762.jpg?width=300&height=460)