- A Microsoft figyelmezteti a felhasználókat, és azt tanácsolja nekik, hogy azonnal tegyenek lépéseket a védelmük érdekében.

- Új adathalász kampányt fedezett fel a Microsoft 365 Defender Threat Intelligence Team.

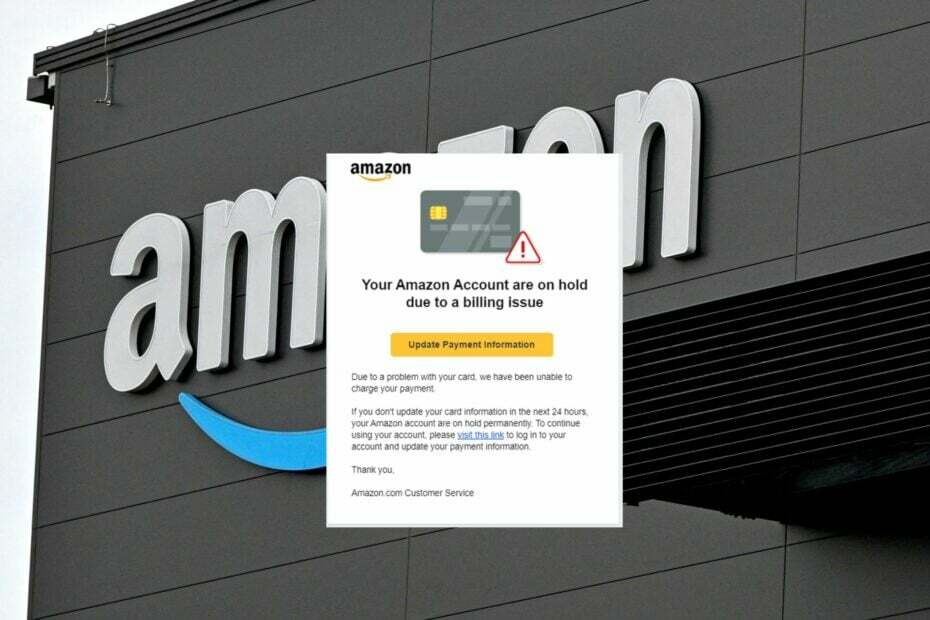

- A támadók ötvözik ezeket a kapcsolatokat a szociális tervezés csalival, amelyek jól ismert termelékenységi eszközöket adnak elő.

- Annak érdekében, hogy minden normálisnak tűnjön, a hackerek a Google reCAPTCHA használatával blokkolják a dinamikus szkennelési kísérleteket.

A redmondi technológiai vállalat figyelmeztetést adott ki minden felhasználójára, és arra buzdította őket, hogy tegyék meg a megfelelő intézkedéseket a védelmük megőrzése érdekében.

A szakértők egy széles körű hitelesítő adathalász kampányt követnek nyomon, amely nyílt átirányítási linkekre támaszkodik, ugyanakkor azt sugallják, hogy képes védekezni az ilyen rendszerek ellen.

Ez csak egy a sok ilyen terv közül, amelyeket rosszindulatú harmadik felek próbáltak ki az elmúlt hónapokban, ezért komolyan kell vennünk ezt a figyelmeztetést, és mindent meg kell tennünk érzékeny adataink védelme érdekében.

A Microsoft felhívja a figyelmet az új adathalász támadásokra

Annak ellenére, hogy az e-mailekben található átirányítási linkek létfontosságú eszközök ahhoz, hogy a címzetteket harmadik fél webhelyeire vigyük, ill nyomon követheti a kattintási arányokat, és mérheti az értékesítési és marketing kampányok sikerét. Vannak más lehetőségek is jól.

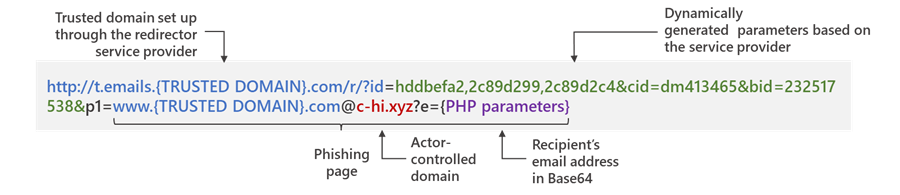

An nyílt átirányítás amikor egy webalkalmazás lehetővé teszi, hogy egy HTTP-paraméter egy felhasználó által megadott URL-t tartalmazzon, ami miatt a HTTP-kérés átirányításra kerül a hivatkozott erőforráshoz.

Ugyanezzel a technikával a versenytársak visszaélhetnek annak érdekében, hogy az ilyen linkeket saját infrastruktúrájukba irányítsák át, miközben a megbízható domain teljes URL -je sértetlen marad.

Ez segít nekik elkerülni a rosszindulatú programok elleni elemzéseket, még akkor is, ha a felhasználók hivatkoznak a hivatkozásokra, hogy ellenőrizzék a gyanús tartalom jeleit.

A Microsoft 365 Defender Threat Intelligence Team kifejlesztette ezt a témát, és részletesen elmagyarázta, hogyan hajtják végre ezeket a támadásokat blog bejegyzés.

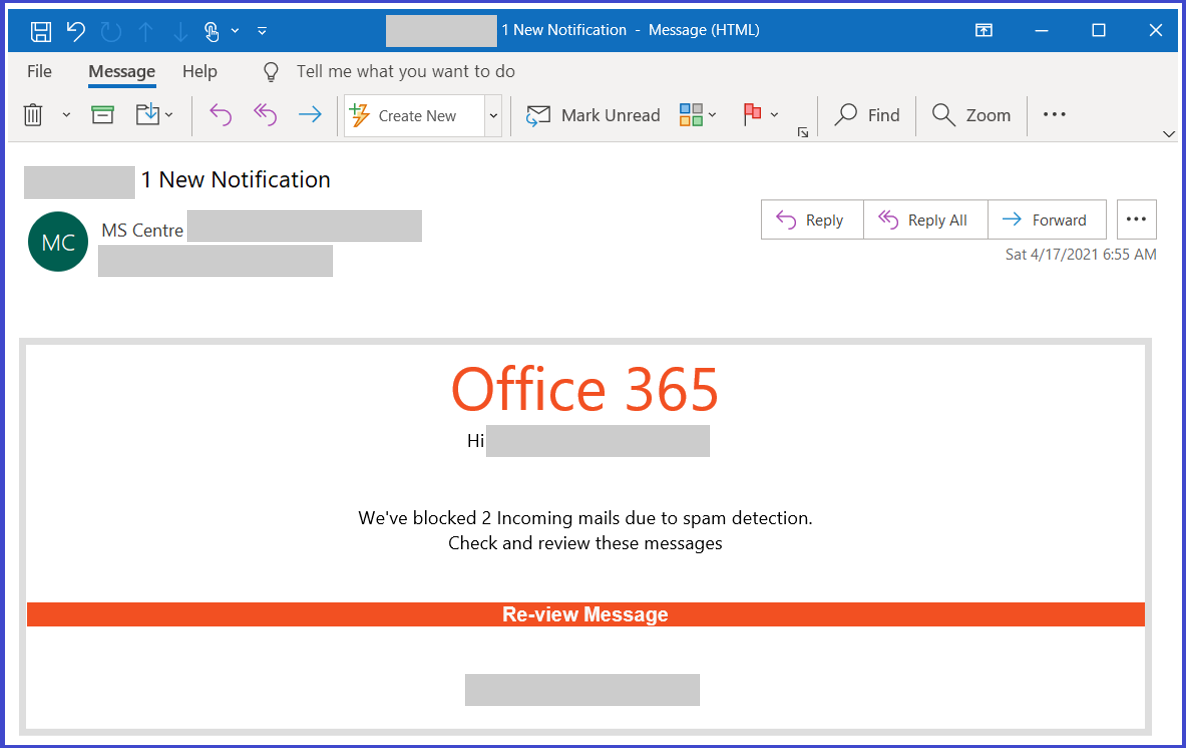

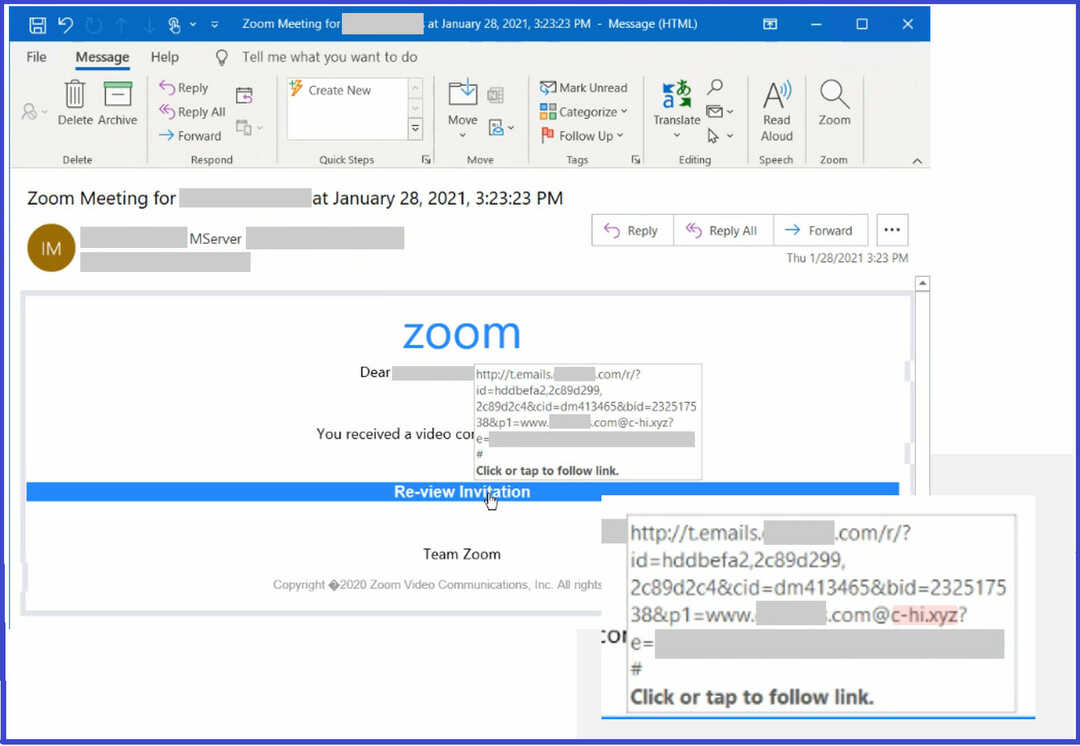

A támadók ötvözik ezeket a linkeket a szociális tervezés csalival, amelyek jól ismert termelékenységi eszközöket és szolgáltatásokat adnak elő, hogy a felhasználókat kattintásra csábítsák. Ez számos átirányításhoz vezet - beleértve a CAPTCHA ellenőrző oldalt, amely növeli az érzést legitimitást, és megpróbál elkerülni néhány automatizált elemzőrendszert-mielőtt a felhasználót hamis bejelentkezéshez viszi oldal. Ez végül hitelesítési kompromisszumhoz vezet, amely megnyitja a felhasználót és szervezetét más támadások előtt.

Annak érdekében, hogy a potenciális áldozatokat sikeresen el lehessen vezetni adathalász webhelyekre, az üzenetbe ágyazott átirányítási URL -eket jogos szolgáltatás segítségével kell beállítani.

Valójában a linkben szereplő végső szereplő által irányított tartományok kihasználják a legfelső szintű .xyz domaineket, A megoldásokat.

A Microsoft kijelentette, hogy ennek a feltörési kampánynak a részeként legalább 350 egyedi adathalász domaint fedezett fel.

A hackerek leghatékonyabb eszköze a meggyőző social engineering csalik, amelyek értesítő üzenetek olyan alkalmazások, mint az Office 365 és a Zoom, egy jól kidolgozott észlelési technika, valamint egy tartós infrastruktúra a végrehajtáshoz támadások.

A támadás hitelességének további megerősítése érdekében kattintson a speciálisan kialakított linkre a rosszindulatú céloldalra irányítja a felhasználókat, amely a Google reCAPTCHA alkalmazásával blokkolja a dinamikus vizsgálatot kísérletek.

A CAPTCHA ellenőrzés befejezése után az áldozatok egy hamis bejelentkezési oldalt utánoznak olyan ismert szolgáltatás, mint a Microsoft Office 365, csak a jelszavak ellopása után információ.

Ha az áldozat jelszót ír be, az oldal ezután hibaüzenetet ad, amely kijelenti, hogy a munkamenet időtúllépést mutatott, és felszólítja a látogatót, hogy írja be újra a jelszót.

Ez egy adatellenőrzési gyakorlat, nem ellentétben a kettős engedélyezési rituáléval, amelyet az e-mail marketing lista szolgáltatásai használnak a spamtörvények betartásának biztosítása érdekében.

Az adathalászat áldozatait átirányítják a Sophos törvényes biztonsági webhelyére, amely hamisan jelzi, hogy az e -mail üzenet, amelynek letöltéséről értesítették, megjelent.

Most, hogy tisztában vagyunk a veszéllyel, haladhatunk, és azonnal megtehetjük a megfelelő intézkedéseket, csökkentve annak kockázatát, hogy újabb statisztikává váljunk ebben a kiberháborúban.

Mindent megtesz, hogy megvédje magát az adathalász kísérletektől? Tudassa velünk az alábbi megjegyzések részben.

![A víruskereső képes észlelni az adathalászatot? [Prevenciós útmutató]](/f/4f6460d1d25f95007e1883c581a48b1e.jpg?width=300&height=460)