A Proofpoint szakértői fedetlen új rosszindulatú programok kampányai LinkedIn. Hasonló kampányokra már régóta felfigyeltek. Ezek a rosszindulatú programok kampányait hamis LinkedIn-fiókokon keresztül célozzák meg.

A LinkedIn-t különböző vállalatok és vállalkozások használják alkalmazott vonzása vagy hatalmas szakmai hálózatok létrehozására. Különböző vállalatok biztosítanak munkalehetőséget, így a az álláskeresők elhagyják önéletrajzukat kint.

Az okos kiberbűnözők aktívak, és mindig készek erre érzékeny információk betakarítása. Bár a LinkedIn optimalizált feltételeket biztosít a professzionális hálózatok számára, hajlamosabb a kiberbűnözőkre. Tehát a felhasználóknak óvatosnak kell lenniük a személyes adatok feltöltésekor.

Abban az esetben, ha biztonságban akar lenni az internetezés közben, egy teljes dedikált eszközt kell beszereznie a hálózat biztonságához. Telepítse most a Cyberghost VPN-t és biztosítsa magát. Védi a számítógépet a böngészés közbeni támadásoktól, elfedi az IP-címet és blokkolja az összes nem kívánt hozzáférést.

Működési módja

A hackerek különböző vektorokat használnak a rosszindulatú programok terjesztésére, hogy sok letölthető tojás maradjon. A hackerek áttekinthetik a különböző vállalatok munkalehetőségeit és bejegyzéseit.

A különböző vállalatok LinkedIn profiljainak áttekintése után képet kaphatnak a vállalat hálózatairól, partnereiről és operációs rendszeréről. Így megcélozhatják a különféle iparágakat és a kiskereskedelmet.

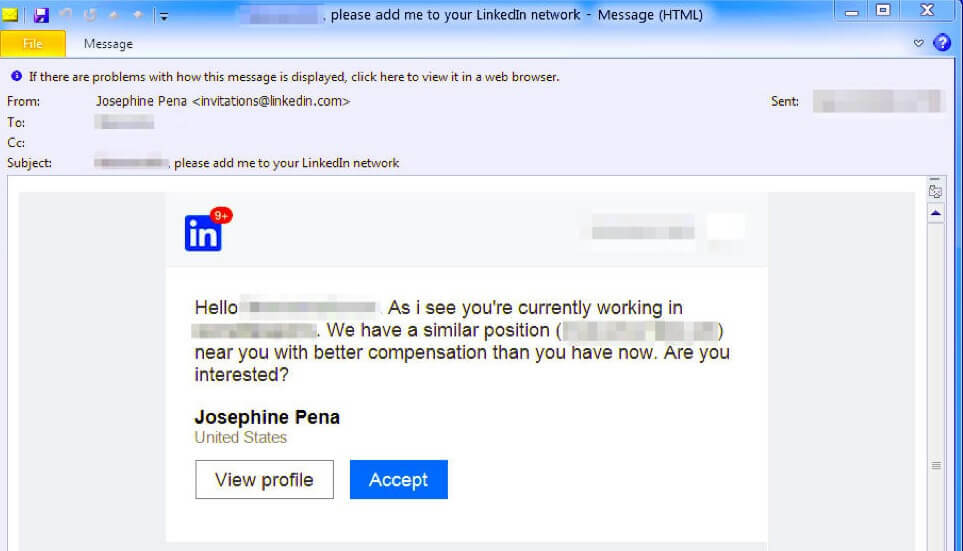

Ellophatják a különböző vállalatok LinkedIn kapcsolatait, majd ezekben a vállalatokban jó hírű pozíciókra kínálnak állást. Mint a ProofPoint kutatói kijelentik:

Az URL-ek egy olyan céloldalra mutatnak, amely valódi tehetséggondozó és személyzeti menedzsment céget csal, lopott márkajelzéssel a kampányok legitimitásának fokozása érdekében.

Hamis számlákat is készíthetnek, például Facebook és Twitter, majd jóindulatú e-maileket küldeni a felhasználóknak. Egyszerű beszélgetésből indulva a munkára vonatkozó információkkal hívják fel a felhasználók figyelmét.

Különböző URL-eket küldenek, amelyek kapcsolódnak a céloldalhoz. A céloldal különböző típusú fájlokat tartalmaz, például PDF, Microsoft Word dokumentumok vagy bármilyen más ilyen dokumentum.

Ezek a Taurus Builder alkalmazással készített dokumentumok automatikusan megkezdődnek a káros makrókkal történő letöltéssel. Ha a felhasználó megnyitja a makrókat, a More-tojások letöltésre kerülnek. A ProofPoint kutatói továbbá hozzátették, hogy:

Ez a szereplő meggyőző példákat mutat be ezekre az új megközelítésekre, a LinkedIn kaparásával, többvektoros és többlépcsős kapcsolatokkal a címzettekkel, személyre szabott csalikkal és változatos támadási technikák a More egg letöltő terjesztésére, amely viszont a fenyegetésre továbbított rendszerprofilok alapján terjesztheti az általuk választott kártékony programokat színész.

Ha több letölthető tojást tölt be, akkor nem lehet megvédeni fiókját. A személyes adatok védelmének egyik módja az használjon erős és egyedi jelszót.

A másik módszer az, hogy ha bármilyen vállalattól üzenetet vagy e-mailt kap, akkor ne nyissa meg, és ne kattintson az URL-re. A LinkedIn érzékenyebb a kiberbűnözők támadásaira, ezért körültekintőnek kell lennie, amikor fiókot hoz létre a LinkedIn-en.

KAPCSOLÓDÓ ÚTMUTATÓK, AMELYEKET SZÜKSÉGESSE

- A Microsoft elismeri, hogy milliónyi MS Office jelszót tett közzé

- A legjobb Windows 10 víruskereső megoldások 2019-re telepítésre [UNBIASED LIST]

- Az új Internet Explorer nulla napos kihasználása a rosszindulatú programokat a számítógépekbe csempészi