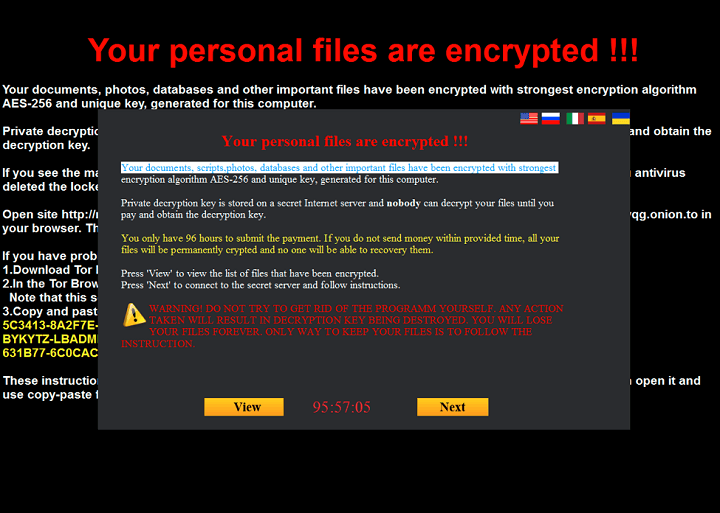

Számítógépes fájljait AES algoritmussal titkosították, és az adatok helyreállításához 294 dollárt kell fizetnie. Ha ez a vonal harangot cseng neked, az azért van, mert valószínűleg már korábban ransomware áldozata lettél. Amint a ransomware támadások folytatódnak, elkerülheti a visszafejtési kulcs fizetését a következő eszközök használatával.

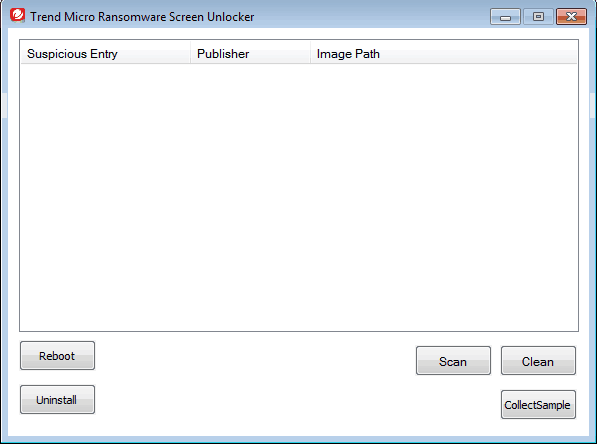

Trend Micro Ransomware Screen Unlocker eszköz

A Ransomware kétféle módon hajt végre támadást: zárolási képernyő és kriptográfia. A számítógép képernyőjének zárolásával a ransomware korlátozza a felhasználót a számítógép elérésében. A rejtjelezési módszer titkosítási algoritmusokat, például AES-t használ a fájlok titkosításához. A Trend Micro Ransomware Screen Unlocker Toolja letiltja a ransomware zárolási képernyőjét.

Az eszköz ezt két különböző forgatókönyvben hajtja végre. Az első esetben az eszköz blokkolhat normál mód távozás közben Csökkentett mód hálózattal hozzáférhető. A művelet végrehajtásának módja:

- Nyissa meg a számítógépet itt: Csökkentett mód hálózattal.

- Töltse le a Trend Micro Ransomware Screen Unlocker eszköz és futtassa a futtatható fájlt.

- Bontsa ki a letöltött fájlt a számítógép normál módban történő telepítéséhez és újraindításához.

- A dekódolót a következő gombok megnyomásával indíthatja el: Balra CTRL + ALT + T + én. Lehet, hogy ezt a gombnyomást többször is el kell végeznie.

- Ha látja a Trend Micro Ransomware Screen Unlocker Tool képernyőt, kattintson a szkennelés gombra, hogy eltávolítsa a ransomware fájlokat a számítógépéről.

Egy másik esetben az eszköz blokkolhatja mindkét módot.

- Töltse le a Trend Micro Ransomware Screen Unlocker eszköz USB-hez nem fertőzött számítógépen.

- Helyezzen be egy USB meghajtót, és futtassa a futtatható fájlt.

- Kattintson a gombra Igen amikor megjelenik a Felhasználói fiókok felügyelete ablak, és kattintás előtt válassza ki az USB-meghajtót Teremt.

- Helyezze be az USB-meghajtót a fertőzött számítógépre, és indítsa el azt a külső meghajtóról.

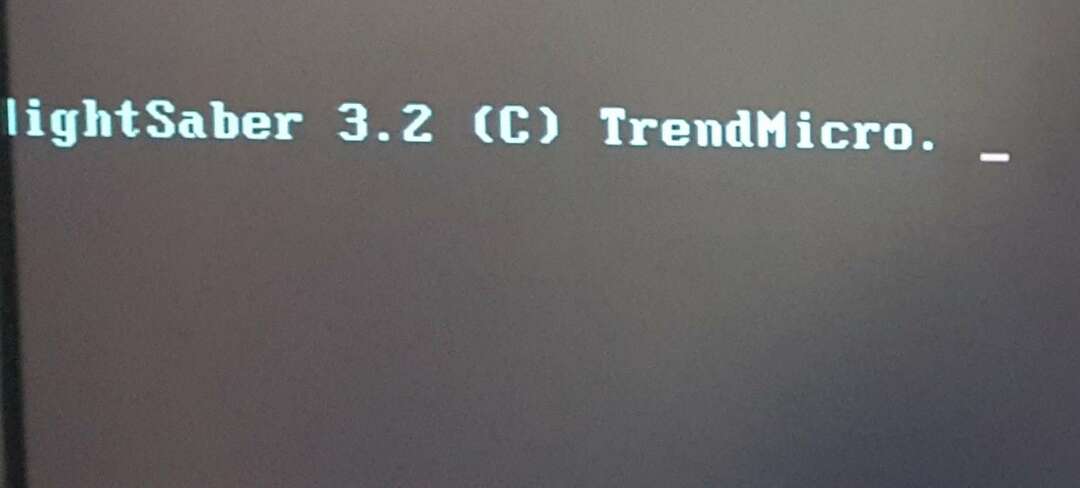

- Újraindításkor a következő képernyő jelenik meg:

- Ha a fertőzött számítógép nem találja az USB-meghajtót, hajtsa végre a következőket:

- Helyezze a meghajtót egy másik USB-porthoz, és indítsa újra a számítógépet.

- Ha a fenti lépés sikertelen, használjon másik meghajtót.

- Nyissa meg a fertőzött számítógépet, és várja meg, amíg a visszafejtő eltávolítja a zárolási képernyőt.

- Kattintson a gombra Letapogatás és akkor Javítás most.

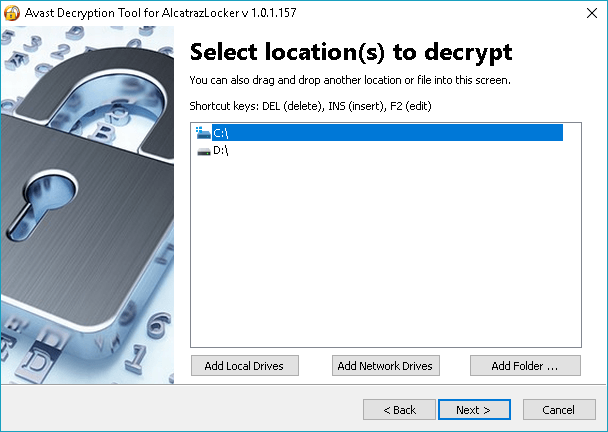

Avast Ingyenes Ransomware Dekódoló Eszközök

Az Avast visszafejtő eszközei a ransomware számos formáját célozzák meg. Korábban, ebben a hónapban, a biztonsági szolgáltató kibővítette a listát az Alcatraz Locker, a CrySiS, a Globe és a NoobCrypt dekódolóinak hozzáadásával. Az Avast dekódoló eszközeinek teljes listája itt található:

Az Avast visszafejtő eszközei a ransomware számos formáját célozzák meg. Korábban, ebben a hónapban, a biztonsági szolgáltató kibővítette a listát az Alcatraz Locker, a CrySiS, a Globe és a NoobCrypt dekódolóinak hozzáadásával. Az Avast dekódoló eszközeinek teljes listája itt található:

- Alcatraz Locker

- Apokalipszis

- BadBlock 32 bites Windows rendszerhez

- BadBlock 64 bites Windows rendszerhez

- Bart

- Crypt888

- CrySiS

- Földgolyó

- Légió

- NoobCrypt

- SZFLocker

- TeslaCrypt

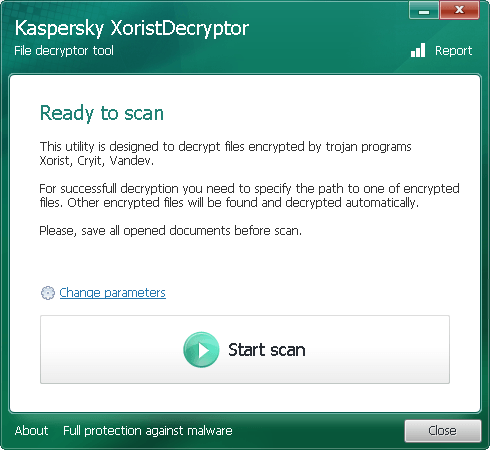

Kaspersky Ransomware Decryptor

A Kaspersky biztonsági cég számos visszafejtő eszközt tervezett különböző ransomware-fenyegetésekhez, köztük a Wildfire, a Rakhni, a Rannoh és a CoinVault.

A Kaspersky biztonsági cég számos visszafejtő eszközt tervezett különböző ransomware-fenyegetésekhez, köztük a Wildfire, a Rakhni, a Rannoh és a CoinVault.

- WildfireDecryptor eszköz

- ShadeDecryptor

- RakhniDecryptor

- Decryptor for Rannoh és a kapcsolódó ransomware

- CoinVault és Bitcryptor

- Xorist és Vandev

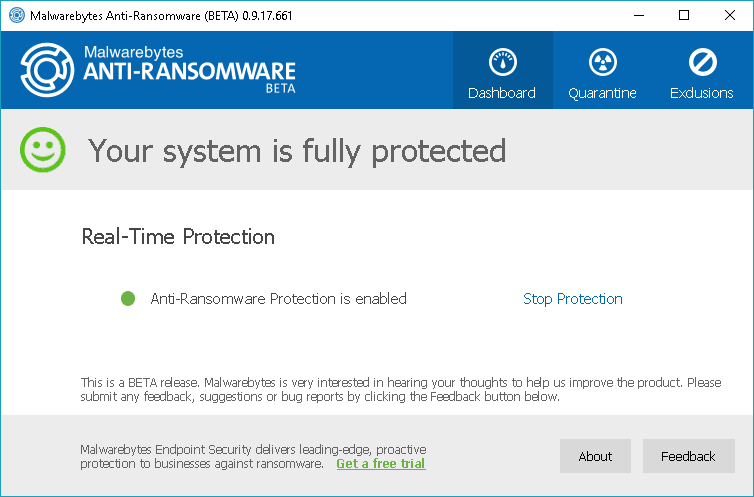

Malwarebytes Anti-Ransomware Beta

A Malwarebytes Anti-Ransomware Beta a háttérben fut, hogy elemezze a fájlok titkosító ransomware programok. Az eszköz leállítja a számítógép szálait, amelyek megpróbálják fájlokat titkosítani. A program tartalmazhat néhány hibát, mivel még mindig béta állapotban van.

A Malwarebytes Anti-Ransomware Beta a háttérben fut, hogy elemezze a fájlok titkosító ransomware programok. Az eszköz leállítja a számítógép szálait, amelyek megpróbálják fájlokat titkosítani. A program tartalmazhat néhány hibát, mivel még mindig béta állapotban van.

A visszafejtő a hírhedt ransomware fenyegetésekkel működik, így a Cryptowall, a TeslaCrypt és a CTB-Locker. Töltse le a Malwarebytes Anti-Ransomware Beta alkalmazást.

Emsisoft Decryptors

Az Emsisoft, napjaink egyik vezető biztonsági gyártója, különféle ingyenes visszafejtő eszközöket is kínál a titkosított fájlok váltságdíj fizetés nélküli helyreállításához.

- NMoreira

- OzozaLocker

- Földgömb2

- Al-Namrood

- FenixLocker

- Fabiansomware

- Philadelphia

- Stampado

- 777

- AutoLocky

- Nemucod

- DMALocker2

- HydraCrypt

- DMALocker

- CrypBoss

- Gomasom

- LeChiffre

- KeyBTC

- Radamant

- CryptInfinite

- PClock

- CryptoDefense

- Harasom

Leostone visszafejtő eszköz a Petya Ransomware-hez

Az egyik legfrissebb ransomware fenyegetés, amely sok áldozatot érintett ebben az évben, a Petya. A Petya Ransomware titkosítja a merevlemez egyes részeit, hogy megakadályozza az áldozat hozzáférését a meghajtóhoz és az operációs rendszerhez.

Szerencsére a Leostone létrehozott egy portált a Petya-áldozatok számára, hogy létrehozzák a visszafejtési kulcsot a fertőzött meghajtóról származó információk alapján. Az eszköz azonban csak akkor működik, ha a Petya által érintett meghajtót egy másik számítógéphez csatolták, amelyből a fenyegetés adatait kinyerik. Úgy tűnik, hogy az eszköz csak haladó felhasználóknak szól. De kipróbálhatja az eszköz letöltése a GitHub-ból.

Utolsó szavak

Az áldozatok száma növekszik. A Securelist KSN jelentése szerint a ransomware áldozatainak teljes száma 2016 márciusában 2 315 931-re nőtt, a 2015 áprilisi 1 967 784-ről. A ransomware támadások pénzügyi következményeit sem lehet lebecsülni. A Symantec’s szerint Ransomware és vállalkozások 2016 jelentés szerint az átlagos váltságdíj iránti kereslet mára elérte a 679 dollárt a tavalyi 294 dollárhoz képest. A fent említett ingyenes visszafejtő eszközöknek köszönhetően fájljainak lekérése csak néhány kattintással elérhető. Ha hiányzott a legjobb ransomware visszafejtő eszközök bármelyike, mondja el nekünk a megjegyzéseket.

Olvassa el még:

- A legjobb ransomware visszafejtő eszközök a Windows 10 rendszerhez

- A Malwarebytes ingyenes dekódolót bocsát ki a Telecrypt ransomware számára

- A Facebookon terjedő Locky ransomware .svg fájlként palástolódott