Zašto nepodržana verzija Windowsa može biti vaš pad

- Kraj podrške izraz je koji se koristi za opisivanje kada proizvod dosegne datum prestanka.

- To znači da nakon tog datuma dobavljač neće isporučivati nova sigurnosna ažuriranja ili zakrpe.

- U ovom članku istražujemo implikacije kontinuirane upotrebe nepodržanih operacijskih sustava Windows i oslikavamo širu sliku.

Neznanje je jedan od najvećih razloga zašto su ljudi žrtve zlonamjernih napada. Niste dovoljno svjesni ili motivirani da zaštitite svoje podatke. Postoji potreba za poboljšanjem javne svijesti o tome na što bi mogli biti ranjivi i kako spriječiti da se to ostvari.

Iako je Microsoft obavio dobar posao krpanja ranjivosti sa svakim novim izdanjem, mnoge organizacije još uvijek koriste starije verzije sustava Windows za koje je već dosegla kraj podrške.

Na primjer, Windows 7, 8, 8.1 i 10 i dalje se koriste. Ovo je iako oni dosegnuli su kraj podrške 2020., 2016. i 2023 odnosno. Windows 10 je siguran jer podrška traje do listopada 2025.

Zbog svoje široke upotrebe, Windows sustavi su na vrhu popisa ranjivosti. Prilikom pisanja ovog članka,

Usvajanje sustava Windows 10 iznosi nevjerojatnih 71%. To je više od polovice tržišnog udjela.Jedna iskorištena ranjivost može dovesti do više zaraženih računala i gubitka podataka, što može ozbiljno ugroziti pojedinačne korisnike i cijelu organizaciju kojoj pripadaju.

Ovo ne morate biti vi. Sada možete preuzeti kontrolu i spriječiti da postanete još jedna statistika ugroženog sustava. U ovom članku donosimo stručna mišljenja kako bismo bacili više svjetla na ovo pitanje.

Koji su rizici korištenja nepodržanih verzija sustava Windows?

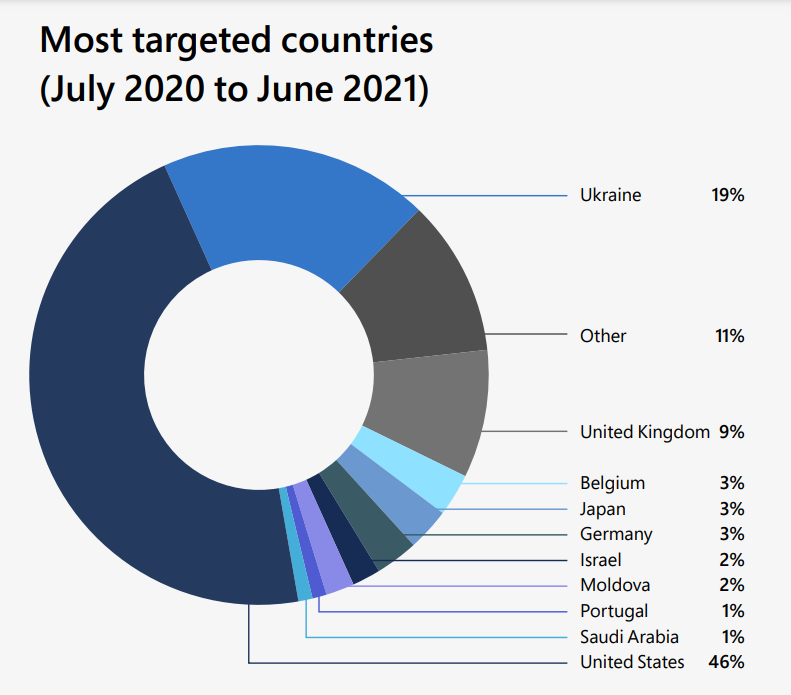

Kibernetičke prijetnje sve su učestalije i ozbiljnosti. Također postaju sve sofisticiraniji i ciljaniji. To dokazuje nedavna bujica napada ransomwarea koji su pogodili velike organizacije i mala poduzeća. Najistaknutije, DEV-0586.

svih prijetnji nacionalnim državama

U svijetu računala i softvera postoje dvije glavne vrste korisnika: oni koji su tehnički potkovani i oni koji nisu.

Bivša grupa, oni to znaju Windows je izvrstan OS. Nije savršen, ali sve dok ste zadovoljni njegovom izvedbom, vaša verzija nije važna.

Za potonju skupinu može biti teško razumjeti zašto bi itko odlučio ne koristiti najnoviju verziju sustava Windows.

Ako ste pratili vijesti posljednjih nekoliko godina, možda ste čuli za nekoliko velikih sigurnosnih proboja koji su utjecali na milijune diljem svijeta.

Ono što je zajedničko ovim kršenjima je to što su ih sve uzrokovala računala s nepodržanom verzijom sustava Windows.

I dok su hakeri izveli neke od ovih hakiranja, drugi su uzrokovani ljudskom pogreškom. Poduzeća ne bi trebala koristiti nepodržani operativni sustav. To je osobito istinito ako žele zaštititi svoje podatke i zaštititi podatke kupaca.

Kao što stručnjak Igal Flegmann, suosnivač i izvršni direktor tvrtke Keytos ponavlja:

Posjedovanje sigurnosne edukacije u vašoj organizaciji također je vrlo važno kako korisnici ne bi klikali na phishing e-poštu i prijavljivali napade vašem sigurnosnom timu.

CEO u Keytos

Pretpostavimo da niste upoznati s ozbiljnošću rizika povezanog s pokretanjem verzije sustava Windows koja je već dosegla kraj podrške, posebno za poslovanje. U tom slučaju, mi ćemo to raščlaniti za vas.

Sigurnosni rizici

Stalno se ponavlja kako je pokretanje nepodržanog OS-a štetno za vašu sigurnost. Ali koliko su strašni rizici?

Najvažniji razlog zbog kojeg biste trebali nadogradite s nepodržane verzije jest da Microsoft više neće izdavati sigurnosna ažuriranja za ove verzije.

Nepodržani softver ostavlja vaše osjetljive podatke ranjivima na napade hakera. Oni mogu lako tražiti ranjive sustave koji nisu zakrpani.

Prema stručnjacima, phishing je najčešća ulazna točka. Stoga, postavljanje Windows 11 MFA će mnogo doprinijeti u osujećivanju ovih pokušaja.

Ovo je tek početak. Trebat će vam više sigurnosnih rješenja tako da će vaš sustav i dalje biti siguran ako neko zakaže. Ovisiti o jednom je samoubojstvo jer riskirate gubitak podataka ako su ugroženi.

Prema stručnom mišljenju Joea Stockera, osnivača i izvršnog direktora Patriot Consultinga i Microsoft MVP-a:

Nijedno sigurnosno rješenje nije savršeno. Važno je imati slojeviti sigurnosni pristup koji uključuje kombinaciju tehničkih i netehničkih kontrola.

CEO tvrtke Patriot Consulting

i Microsoft MVP

I dok sve kontrole sustava možda postoje, ne možemo si priuštiti zanemariti ulogu koju korisnici moraju odigrati.

Održavanje tijeka i instaliranje sigurnosnog softvera samo je vrh ledenog brijega.

Također morate ostati oprezni i imati sposobnost dešifriranja napada miljama daleko.

Inače, to je kao da imate jaka metalna vrata za zaštitu, ali ih zaboravite zaključati.

Ali to nije jedina briga kada je riječ o zastarjelim operativnim sustavima.

Kvarovi sustava

Ako vaša tvrtka koristi nepodržani OS, riskirate da doživite kvar sustava kada se otkrije nova ranjivost.

To može rezultirati gubitkom podataka ili zastojem u vašim poslovnim operacijama. Ako ne možete brzo popraviti situaciju krpanjem zahvaćenih sustava, novi zlonamjerni softver će se širiti vašom mrežom.

Prema Joeu Stockeru:

Održavanje uređaja zakrpanima i korištenje AV-a i EDR-a smanjit će izloženost i rizik od pokretanja zlonamjernog softvera na krajnjoj točki. Windows ASR, Applocker, WDAC ili Windows 11 22H2 "Smart App Control" mogu dodatno smanjiti rizik od zlonamjernog softvera.

Kao što se vidi iz učinaka sigurnosne ranjivosti DEV-0586, ona se nalazi u pogonu sustava i ima moć prebrisati glavni zapis za pokretanje sustava.

MBR je prvi sektor tvrdog diska i sadrži informacije o tome kako pokrenuti i pokrenuti operativni sustav. Kada an Napad temeljen na MBR-u dogodi, sposobnost bootloadera da učita OS bit će ugrožena, a računalo se možda neće moći normalno pokrenuti.

Zbog toga Chris Karel, voditelj sigurnosnih operacija za Infinite Campus, preporučuje da:

Imajte dosljedne sigurnosne kopije koje se ne mogu lako izbrisati ili uništiti. I redovito ih testirajte kako biste bili sigurni da rade i pokrivaju ono što vam je potrebno.

Menadžer, Beskonačni kampus

Problemi s izvedbom

Performanse starijih verzija sustava Windows s vremenom postaju sve lošije. To je zato što noviji hardver zahtijeva više resursa od operativnog sustava nego stariji hardver.

Na primjer, ako ti instalirajte novu grafičku karticu na računalu koje podržava DirectX, ali još uvijek imate staru verziju sustava Windows koja još ne podržava te nove API-je, igre mogu raditi puno sporije nego što bi to učinili da koristite noviju verziju sustava Windows.

Mnoge aplikacije zahtijevaju određene verzije sustava Windows da bi ispravno radile, pa ako aplikacija nije kompatibilna s vašom trenutnom verzijom, možda neće raditi pravilno ili uopće. To bi moglo uzrokovati probleme korisnicima i IT administratorima, koji moraju pronaći rješenja za te probleme kompatibilnosti.

Chris vjeruje da je jedino rješenje:

Održavanje sustava zakrpanima i ažuriranima. I operativni sustavi (Windows, Linux) i softver koji radi na njemu. (Exchange, web preglednici, vatrozidi, itd.) Posebno sa svime što je izloženo Internetu.

Osnovne tehnike otvrdnjavanja sustava Windows

Ojačavanje se odnosi na proces stvaranja sigurnijih sustava. To je važan korak u cjelokupnom sigurnosnom procesu jer pomaže spriječiti neovlašteni pristup, neodobrene izmjene i druge napade na sustave i podatke.

Neke od tehnika otvrdnjavanja koje možete primijeniti uključuju:

Sistemska konfiguracija

Standardna konfiguracija sustava često nije dovoljno sigurna da se odupre odlučnom napadaču. Svoj sustav možete konfigurirati tako da bude sigurniji promjenom zadanih konfiguracija, postavljanjem vatrozida i instaliranjem antivirusnog softvera.

Slijede neki važni koraci koji se mogu poduzeti za konfiguraciju vašeg sustava:

- Promjena zadanih lozinki – Prema zadanim postavkama mnogi operativni sustavi imaju zadanu lozinku. Ako se netko dočepa vašeg računala, može se prijaviti na njega koristeći ovu zadanu lozinku.

- Onemogućavanje nepotrebnih usluga/aplikacija – Ovo smanjuje korištenje resursa (memorije i CPU-a), čime se poboljšava izvedba vašeg stroja.

- Postavljanje pravila sustava – Politike pomažu u konfiguriranju sustava organizacije prema specifičnim zahtjevima. Glavni cilj iza korištenja ovih politika je osigurati da su svi sustavi postavljeni tako da im može pristupiti samo ovlašteno osoblje.

Uostalom, Igal ponavlja da:

Najbolji način zaštite organizacija u ovom svijetu nultog povjerenja je smanjenje površine i uklanjanje odgovornosti za sigurnost s prosječnog krajnjeg korisnika.

Kontrole korisničkog pristupa

Kontrole korisničkog pristupa prva su linija obrane od napada i treba ih implementirati kako bi se spriječio neovlašteni pristup sustavima.

Ideja iza UAC-a je jednostavna. Prije pokretanja aplikacije preuzete s interneta ili primljene e-poštom, Windows pita korisnika treba li dopustiti ovu radnju.

To znači da ako netko pokuša instalirati zlonamjerni softver na vaše računalo, trebat će fizički pristup vašem računalu i mora ručno odobriti svaki korak instalacije. To im znatno otežava zarazu vašeg računala bez vašeg znanja.

Vidjeli smo neke korisnike onemogućavanje UAC upita jer je invazivna svaki put kada pokušate pokrenuti aplikaciju, ali očito je da nisu razmišljali o njezinim posljedicama. Dobra vijest je da je Microsoft napravio korake u osiguravanju da je to nešto što možete kontrolirati.

Možete koristiti ugrađenu značajku kontrole korisničkog računa (UAC) u sustavu Windows kako biste spriječili pokretanje zlonamjernog softvera i drugih zlonamjernih programa na vašem računalu. Omogućen je prema zadanim postavkama, ali možete prilagoditi njegove postavke kako biste prilagodili način rada.

Sigurnost mreže

Sigurnost svih sustava unutar organizacije od najveće je važnosti. Međutim, sigurnost mreže je ključna jer pruža mehanizme za zaštitu drugih sustava od napada.

Ovaj širok pojam obuhvaća zbirku tehnika, procesa i tehnologija koje se koriste za osiguranje računalnih mreža i njihovih sustava i uređaja.

Mrežna sigurnost ima za cilj zaštititi informacije od neovlaštenog pristupa ili otkrivanja. To se postiže kombinacijom hardvera i softvera za provođenje pravila koja korisnici, administratori i programi na mreži moraju slijediti.

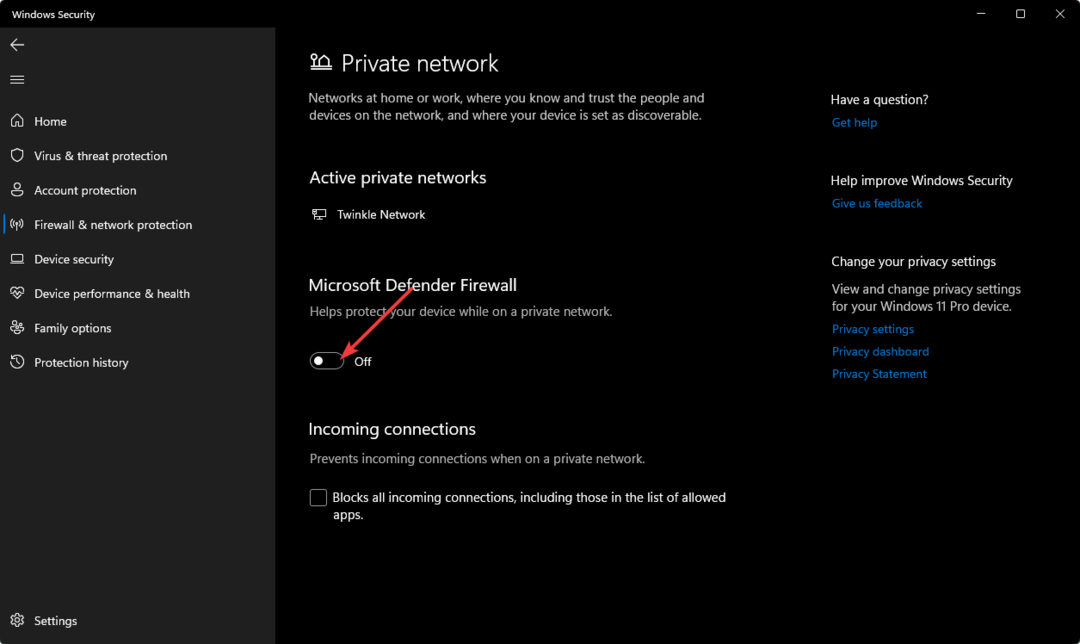

Ova pravila obično uključuju autentifikaciju, autorizaciju, enkripciju i revizijski trag. Za početak, morat ćete instalirajte vatrozid. Vatrozidi su jedan od najvažnijih alata za sigurnost mreže.

To mogu biti softverski ili hardverski uređaji koji kontroliraju pristup mreži ili računalu, pružajući sloj zaštite od Interneta ili drugih nepouzdanih mreža.

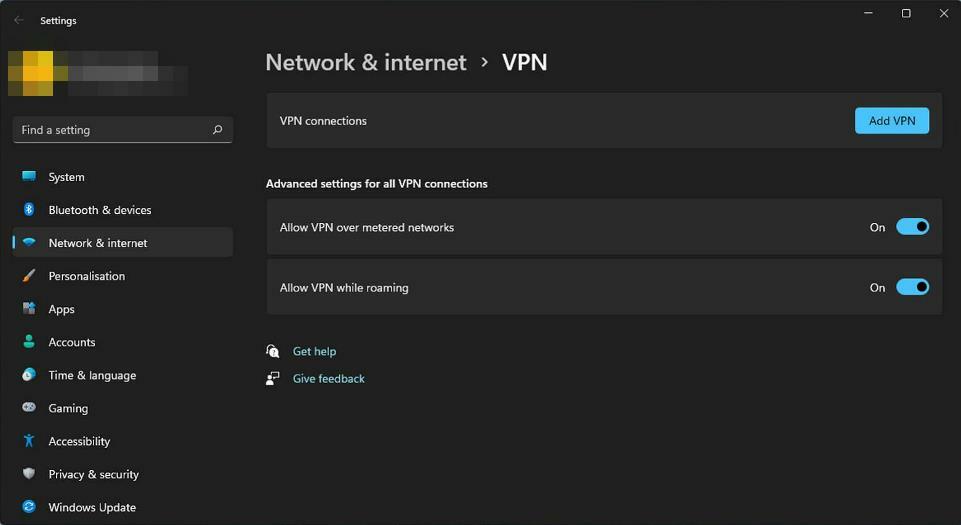

Još jedan alat koji će vam trebati je a VPN (virtualna privatna mreža). Ova šifrirana veza omogućuje vam sigurno povezivanje s vanjskim poslužiteljem za daljinski pristup vašoj internoj mreži.

Glavni razlog zašto se VPN-ovi smatraju tehnikom očvršćivanja sustava Windows je taj što mogu pružiti dodatnu sigurnost u kombinaciji s drugim tehnologijama poput vatrozida i sustava za otkrivanje upada.

Oni koriste enkripciju i autentifikaciju tehnike koje osiguravaju da je sav promet siguran. To znatno otežava napadaču pristup vašem sustavu kako bi ukrao ili oštetio informacije.

Uz tradicionalne sigurnosne mehanizme mreže, danas se pojavljuje nekoliko novih tehnologija koje nadilaze tradicionalne sigurnosne mjere mreže. To uključuje računalni oblak i softver za virtualizaciju.

Vaš mrežni sigurnosni sustav mora biti sveobuhvatan, raznolik i fleksibilan kako bi adekvatno odgovorio na dinamičke potrebe današnjih tehnoloških trendova.

Stvrdnjavanje aplikacije

Ojačavanje aplikacija skup je najboljih praksi koje poboljšavaju sigurnost vaših aplikacija. Ne radi se samo o tome da vaš sustav bude siguran, već i da su usluge koje se izvode na njemu sigurne.

Uključuje sustavne procese i procedure kako bi se osiguralo da su aplikacije sigurne i otporne na napade. Ovo je jedan od najučinkovitijih načina smanjenja površine za ranjivosti u vašim aplikacijama.

Shiva Shantar, suosnivač i tehnički direktor za ConnectSecure vjeruje da:

Slabe lozinke, zastarjeli protokoli i nezakrpani sustavi u kombinaciji s neobučenim osobljem koje klika na zlonamjerne poveznice razlog su širenja ranjivosti.

i CTO, ConnectSecure

Drugim riječima, sigurnosni stručnjak implicira da rizik od iskorištavanja ranjivosti leži u kombinaciji čimbenika.

Lako je razumljivo zašto postoji potreba za široko rasprostranjenom sigurnosnom politikom u cijeloj organizaciji.

Ne samo da moraju biti uključeni donositelji odluka, već i svi korisnici moraju biti educirani o očuvanju sigurnosti.

Međutim, to nije previše komplicirano ako primijenite rigorozan plan djelovanja.

Evo nekoliko preporuka koje organizacije mogu primijeniti kako bi ojačale svoje Windows sustave protiv potencijalnih prijetnji:

- Održavajte svoj sustav ažuriranim sa zakrpama.

- Instalirajte vatrozid, antivirusni softver i a dobro backup rješenje za zaštitu vaših podataka i sustava.

- Koristite složene lozinke te ih redovito mijenjajte, najmanje svakih 90 dana.

- Gdje je moguće, omogućite dvofaktorski ili provjera autentičnosti s više faktora za Microsoftove račune i druge usluge.

- Koristite upravitelj lozinki za generiranje, pohranjivanje i upravljanje složenim lozinkama.

Iako možete implementirati sve moguće tehnike očvršćavanja sustava Windows, oporavak je ključan za sigurnosni proces. Plan oporavka osigurava da se tvrtka može brzo i učinkovito oporaviti od kršenja.

Kao sigurnosnu mrežu, također povremeno provodite testove na ovom planu kako biste bili sigurni da radi prema potrebi.

Igal naglašava važnost plana oporavka:

Iako je prevencija najvažnija, imati snažan plan oporavka koji se povremeno testira također je ključna komponenta svakog plana kibernetičke sigurnosti.

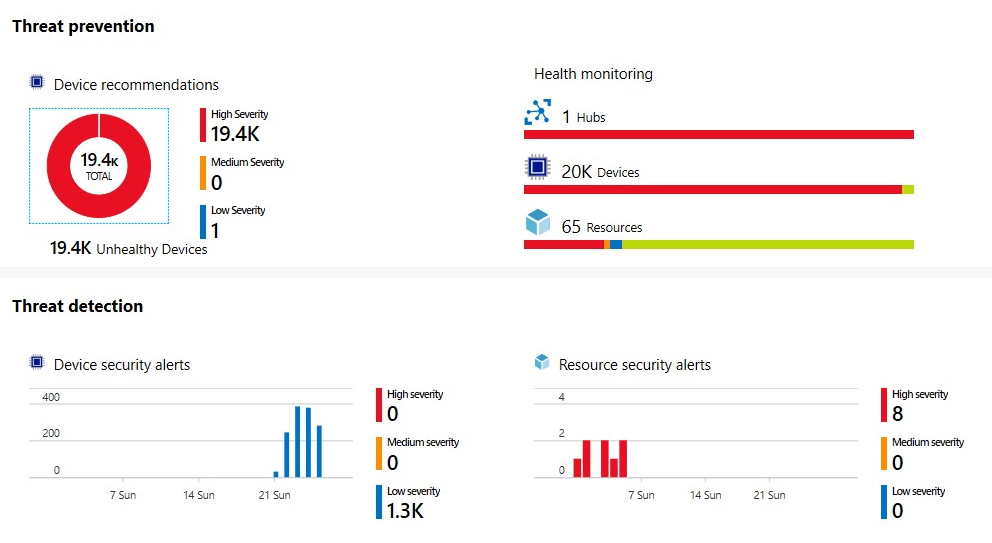

Kontinuirano upravljanje ranjivostima

Kontinuirano upravljanje ranjivostima proaktivan je pristup sigurnosti koji pomaže organizacijama da izbjegnu proboje sigurnosti putem proaktivno praćenje prijetnji u nastajanju. Cilj kontinuiranog upravljanja ranjivostima je spriječiti kibernetičke napade prije nego što se dogode.

Ranjivosti se mogu pojaviti bilo gdje u vašoj mreži, od vatrozida do web poslužitelja. Budući da postoji mnogo različitih vrsta ranjivosti, također biste trebali koristiti različite sustave za njihovo otkrivanje.

Kako se krajolik prijetnji nastavlja razvijati, tako se mora razvijati i vaša sigurnosna strategija. Nije pitanje hoće li vaša organizacija biti probijena, pitanje je kada.

Osnovne komponente programa za upravljanje ranjivostima uključuju:

- Identifikacija – Prikupljanje informacija o potencijalnim prijetnjama i slabostima u sustavima ili mrežama organizacije koje bi te prijetnje mogle iskoristiti.

- Analiza – Ispitivanje tehničkih detalja o svakoj identificiranoj prijetnji kako bi se utvrdilo predstavlja li stvarni rizik za organizaciju ili ne.

- Određivanje prioriteta – Rangiranje identificiranih prijetnji prema njihovoj ozbiljnosti ili vjerojatnosti pojavljivanja. Ovo se radi kako bi se oskudni resursi dodijelili onima koji predstavljaju najveći rizik za organizaciju.

- Sanacija – Provedba kontrola za uklanjanje ili smanjenje rizika koje predstavljaju identificirane ranjivosti.

Igal podiže svijest o kibernetičkoj sigurnosti:

Kibernetička sigurnost je nažalost skupa i u vremenu i u novcu. No važno je, pa bih također preporučio tvrtkama da to shvate ozbiljno i zaposle osoblje usmjereno na sigurnost.

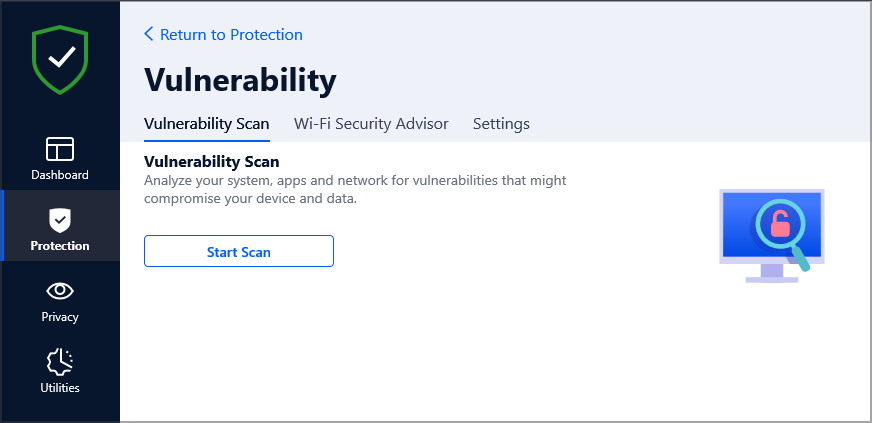

Skeniranje ranjivosti

Ovo je proces u kojem se provjerava sigurnost sustava ili mreže radi rupa u zakonu ili ranjivosti. Skeniranje ranjivosti pomaže u prepoznavanju nedostataka u sustavu i savjetuje kako ih popraviti.

Organizacije mogu osigurati da njihovi sustavi ostanu sigurni od zlonamjernih napada postavljanjem skenera ranjivosti.

- Međuspremnik sustava Windows 11 treba podršku za police, kažu korisnici

- File Explorer konačno dobiva redizajniranu početnu i adresnu traku

- Popravak: Windows Update možda je automatski zamijenio AMD

Upravljanje zakrpama

Ovo je još jedan proces koji je važan za održavanje sigurnog okruženja. Uključuje instaliranje zakrpa za poznate greške i ranjivosti u softverskim aplikacijama ili operativnim sustavima.

![Vaše računalo neće imati pravo na ažuriranja: Kako zaobići [100% sigurno]](/f/55e7d87d341895c1411d720a584508cc.png)

Osigurava da svi sustavi ostanu ažurirani s najnovijim tehnološkim ažuriranjima i da su sve ranjivosti riješene prije nego što ih hakeri iskoriste.

Odgovor na incident

To se odnosi na odgovor i oporavak od cyber napada unutar mreže ili sustava organizacije.

Odgovor na incidente je ključan jer pomaže organizacijama da se brzo i učinkovito oporave od kibernetičkih napada. Sve se to radi dok se sprječava daljnje oštećenje njihovih sustava od strane hakera, kao što su izbijanja ransomwarea ili povrede podataka koji bi potencijalno mogli dovesti do financijskih gubitaka zbog krađe podataka.

Sigurne prakse kodiranja

Prakse sigurnog kodiranja skup su smjernica za kodiranje koje programerima pomažu u pisanju sigurnijeg koda. Važno je napomenuti da sigurno kodiranje ne znači sprječavanje svih ranjivosti.

Umjesto toga, usredotočen je na smanjenje rizika od uvođenja novih ranjivosti i utjecaja kada se ranjivosti iskorištavaju.

Evo nekoliko načina na koje sigurne prakse kodiranja mogu ublažiti ranjivosti sustava Windows:

- Pregled sigurnog koda – Pregled sigurnog koda uključuje pregled izvornog koda radi potencijalnih sigurnosnih problema prije nego što se proizvod pusti u proizvodnju. To pomaže identificirati potencijalne probleme prije nego što postanu problem, čime se smanjuje vjerojatnost budućih napada na te proizvode.

- Razvoj vođen testovima – Test-driven development (TDD) je proces razvoja softvera koji osigurava da je svaka jedinica temeljito testirana prije nego što se integrirati s drugima i implementirati u proizvodna okruženja, čime se minimiziraju pogreške zbog problema s integracijom kasnije faze.

Pridržavanje standarda kodiranja ne znači samo učiniti vaš kod čitljivijim za druge; također vam pomaže da pišete manje grešaka i trošite manje vremena na održavanje svoje baze kodova tijekom vremena.

Shivin stav o tom pitanju ostaje:

Sigurno kodiranje nije dobra praksa, ali je obavezna.

Obrazovanje i svijest o kibersigurnosti

Kibernetička sigurnost postala je glavna briga za sve organizacije - od malih poduzeća do velikih poduzeća - posljednjih godina.

Učestalost i sofisticiranost kibernetičkih napada je sve veća, zbog čega je tvrtkama važnije nego ikad dobre alate za kibernetičku sigurnost na mjestu. I dok većina tvrtki prepoznaje tu potrebu, mnoge ne znaju odakle započeti kada je u pitanju njezino rješavanje.

Sveobuhvatni obrazovni program o kibersigurnosti može pomoći u rješavanju ovog problema pružajući zaposlenicima potrebno znanje prepoznati potencijalne prijetnje, razumjeti kako te prijetnje mogu utjecati na njih i njihovu tvrtku i znati kako najbolje odgovoriti na napad javlja se.

Ova vrsta obrazovanja također pomaže uskladiti ponašanje zaposlenika s politikama tvrtke koje se odnose na usklađenost s kibernetičkom sigurnošću i upravljanje rizicima.

Osim toga, obrazovanje o kibersigurnosti pomaže u smanjenju troškova povezanih s kršenjima povećavajući vjerojatnost njihovog identificiranja i suzbijanja ranih faza njihovog životnog ciklusa.

Jedan od najučinkovitijih načina za smanjenje rizika i sprječavanje sigurnosnih incidenata je promicanje kulture svijesti o sigurnosti. To uključuje osnaživanje vaših zaposlenika da proaktivno identificiraju i odmah prijave potencijalne sigurnosne prijetnje.

Postoje različiti načini na koje možete to postići:

- Mehanizmi izvješćivanja – Stvorite posebnu internu mrežu za prijavu sumnjivih incidenata. Ovo bi trebalo biti odvojeno od vaše korporativne mreže kako ne bi stvorilo niti jednu točku kvara za organizaciju.

- Osnaživanje zaposlenika – Obučite zaposlenike da prepoznaju sumnjivu e-poštu ili web stranice i da ih prijave ako primijete nešto neobično.

- Sigurnosna obuka ne može biti jednokratan događaj – Sigurnosna obuka mora se redovito ponavljati kako bi ljudi bili u tijeku s novim prijetnjama i rizicima koji se pojavljuju s vremenom.

Zaključak

Kako sve više i više organizacija umanjuje važnost krajnje podrške za Windows, njihova izloženost mrežnim i tehnološkim rizicima raste. Žestoki napadi koji zloupotrebljavaju sigurnosne značajke nepodržanih uređaja ili operativnih sustava postali su velika vjerojatnost.

Ono što je jasno iz različitih scenarija rizika ovdje jest da je jedini siguran način da zaštitite svoju organizaciju od povećanja digitalizacije Rizik je migrirati s naslijeđenog Windows OS-a, kritičnih aplikacija i sustava na podržana Microsoftova rješenja sada umjesto kasnije.

Jedno je sigurno. Ako vodite tvrtku, morate obratiti pozornost na računalne i sigurnosne promjene koje se događaju upravo sada. Razgovarali smo o tome kako nadogradnja operativnog sustava može predstavljati skrivene opasnosti i značajne troškove zanemarivanja nadogradnje.

Ostalo je na vama da osigurate njihovu provedbu. Što se tiče korištenja nepodržanog OS-a, najbolje bi bilo da ih uklonite s mreže. Ako ih je apsolutno potrebno koristiti, osigurajte da su sigurno zaštićeni od internetskih rizika.

To je bio prilično naporan zalogaj, ali nadamo se da je bila pronicljiva sesija i da sada razumijete implikacije stagnacije na nepodržanim verzijama Windowsa.

Je li vaša organizacija ažurirana s vašim OS-om? Koje korake ste pokupili iz ovog članka koji bi vas mogli usmjeriti u pravom smjeru osiguravanja vaših sustava? Javite nam u odjeljku za komentare.

![[Savjeti za sigurnost] Što je cdn.districtm.io: skočni prozor / virus / zlonamjerni softver?](/f/1382b5c1771801a1c33f3bfc2706620c.jpg?width=300&height=460)