Malwarebytes je objavio besplatni alat za dešifriranje kako bi pomogao žrtvama nedavnog ransomware napada da povrate svoje podatke od cyber kriminalaca koji koriste tehniku prevare tehničke podrške. Nova varijanta ransomware tzv VindowsLocker izronio prošli tjedan. Djeluje spajanjem žrtava s lažnim Microsoftovim tehničarima kako bi se njihove datoteke šifrirale pomoću a Pastebin API.

Prevaranti tehničke podrške već neko vrijeme ciljaju nesuđene korisnike interneta. Kombinacija socijalnog inženjeringa i obmane, zlonamjerna taktika razvila se od hladnih poziva do lažnih upozorenja i, nedavno, zaključavanja zaslona. Prevaranti tehničke podrške sada su dodali ransomware u svoj arsenal napada.

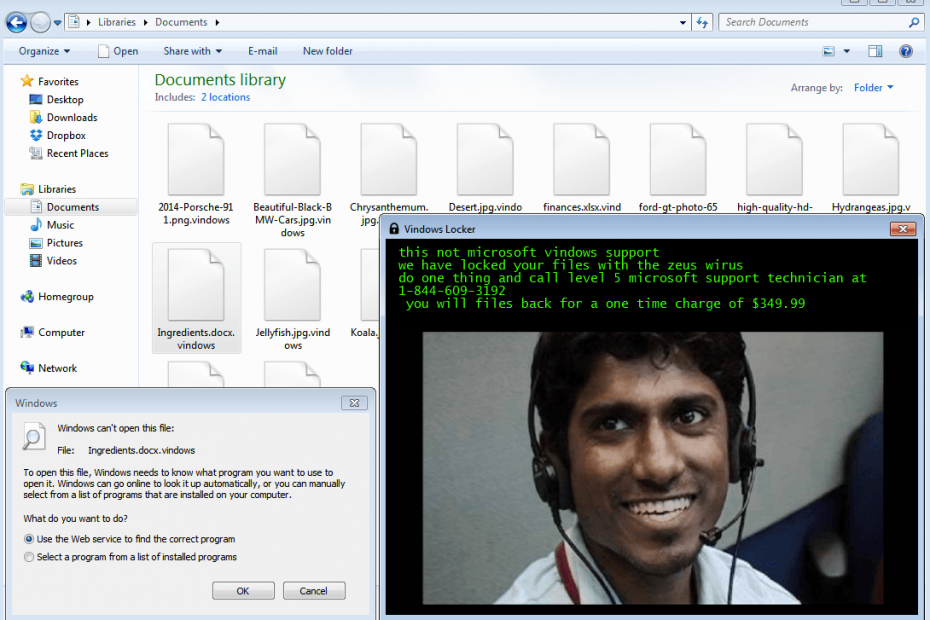

Jakub Kroustek, istraživač sigurnosti AVG-a, prvi je otkrio ransomware VindowsLocker i prijetnju imenovao na temelju nastavka datoteke .prozori dodaje se svim šifriranim datotekama. Ransomware VindowsLocker koristi algoritam AES šifriranja za zaključavanje datoteka sa sljedećim nastavcima:

txt, doc, docx, xls, xlsx, ppt, pptx, odt, jpg, png, csv, sql, mdb, sln, php, asp, aspx, html, xml, psd

VindowsLocker oponaša prijevaru s tehničkom podrškom

Ransomware koristi taktiku tipičnu za većinu prevara s tehničkom podrškom jer žrtve trebaju nazvati telefonski broj i razgovarati s osobljem tehničke podrške. Suprotno tome, ransomware napadi u prošlosti su tražili plaćanja i rukovali ključevima za dešifriranje pomoću Dark Web portala.

ovo nije podrška za Microsoft Windows

zaključali smo vaše datoteke virusom zeus

učinite jedno i nazovite Microsoftovu tehničku podršku za razinu 5 na 1-844-609-3192

vratit ćete datoteku za jednokratnu naknadu od 349,99 USD

Malwarebytes vjeruje da prevaranti djeluju izvan Indije i oponašaju Microsoftovo osoblje za tehničku podršku. VindowsLocker također koristi naizgled ispravnu stranicu podrške za Windows kako bi stvorio lažni dojam da je tehnička podrška spremna pomoći žrtvama. Stranica za podršku traži e-adresu žrtve i bankovne vjerodajnice za obradu uplate od 349,99 USD za otključavanje računala. Međutim, plaćanje novca za otkupninu ne pomaže korisnicima da oporave svoje datoteke prema Malwarebytesu. To je zato što programeri VindowsLocker sada ne mogu automatski dešifrirati zaraženo računalo zbog nekih pogrešaka u kodiranju.

Malwarebytes objašnjava da su programeri otkupljivača VindowsLocker pokvarili jedan od API ključeva namijenjen korištenju u kratkim sesijama. Slijedom toga, API ključ istječe nakon kratkog razdoblja i šifrirane datoteke postaju mrežne, zabranjujući programerima VindowsLocker da žrtvama daju AES ključeve za šifriranje.

Pročitajte također:

- Pomoću ovog besplatnog alata prepoznajte ransomware koji je šifrirao vaše podatke

- Kako zauvijek ukloniti ransomware Locky

- Malwarebytes objavio je besplatni dekriptor za Telecrypt ransomware

- Locky ransomware koji se širi na Facebooku ogrnut kao .svg datoteka